漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0125173

漏洞标题:上海市安全生产科学研究所内网漫游多系统沦陷工资内网电话等泄露

相关厂商:上海市安全生产科学研究所

漏洞作者: 路人甲

提交时间:2015-07-10 18:31

修复时间:2015-08-28 15:08

公开时间:2015-08-28 15:08

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-10: 细节已通知厂商并且等待厂商处理中

2015-07-14: 厂商已经确认,细节仅向厂商公开

2015-07-24: 细节向核心白帽子及相关领域专家公开

2015-08-03: 细节向普通白帽子公开

2015-08-13: 细节向实习白帽子公开

2015-08-28: 细节向公众公开

简要描述:

上海市安全生产科学研究所内网漫游多系统沦陷工资内网电话等泄露

详细说明:

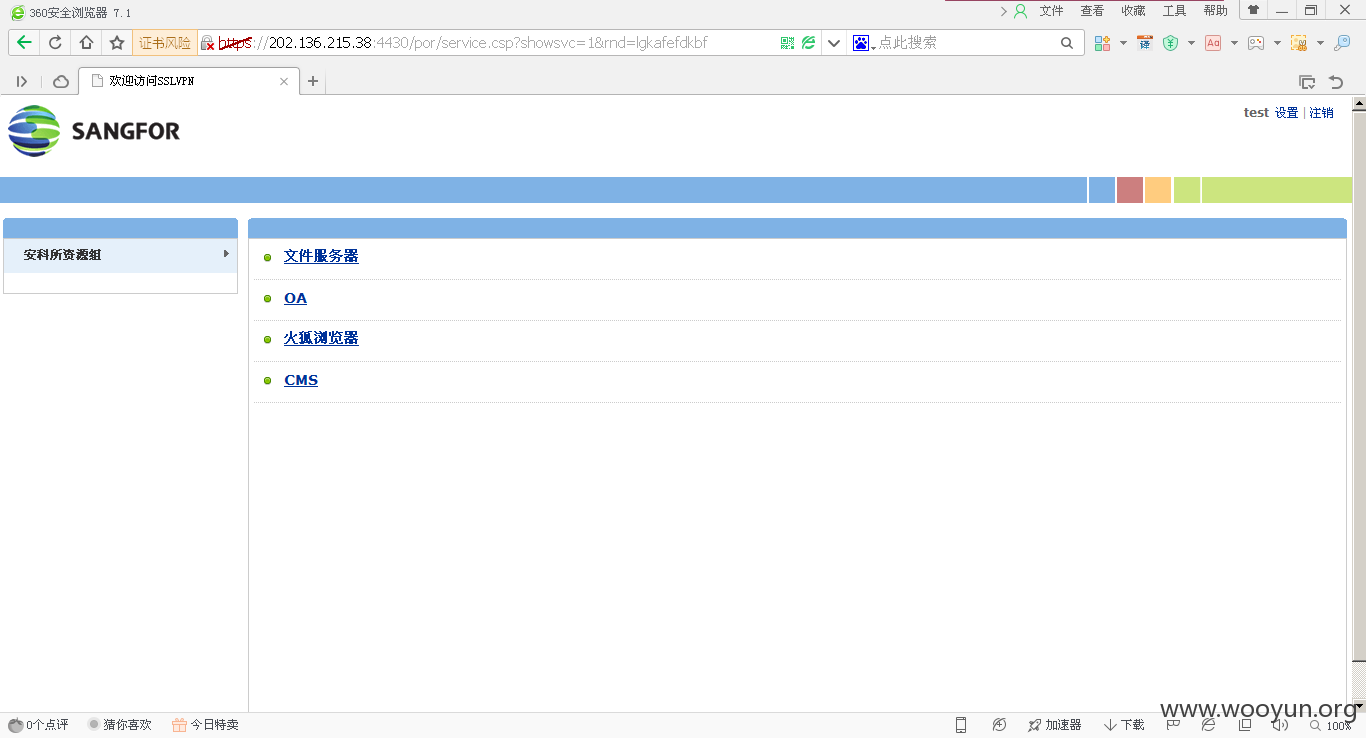

先打开官网

拉到下面看到VPN

https://202.136.215.38:4430/por/login_psw.csp

用户名test

密码test

登录

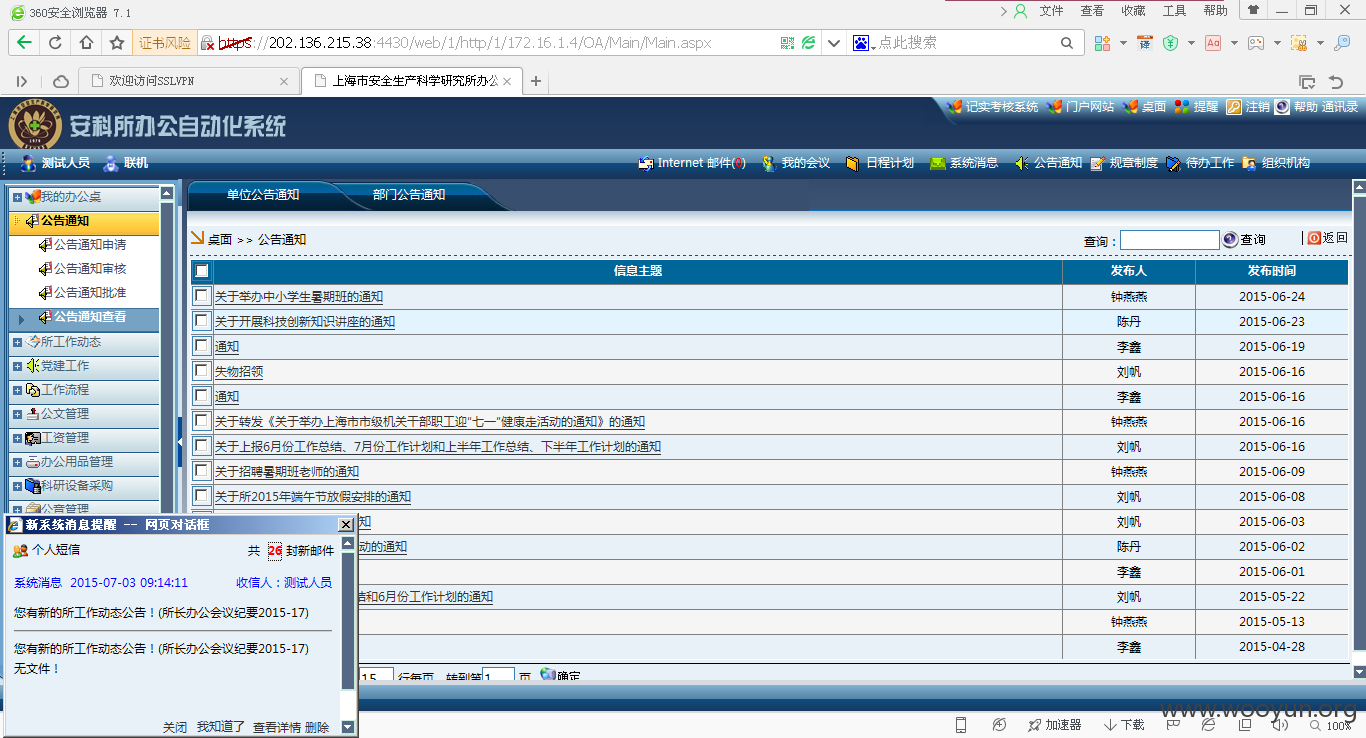

自动办公化系统

https://202.136.215.38:4430/web/1/http/0/172.16.1.4/OA/?SVPNSSOLogin&1436253822&20262&4287041572&

用户名test

密码123456

右上角看到通讯录

下载看一下

https://202.136.215.38:4430/web/1/http/2/172.16.1.4/OA/UploadFile/通讯录.xls

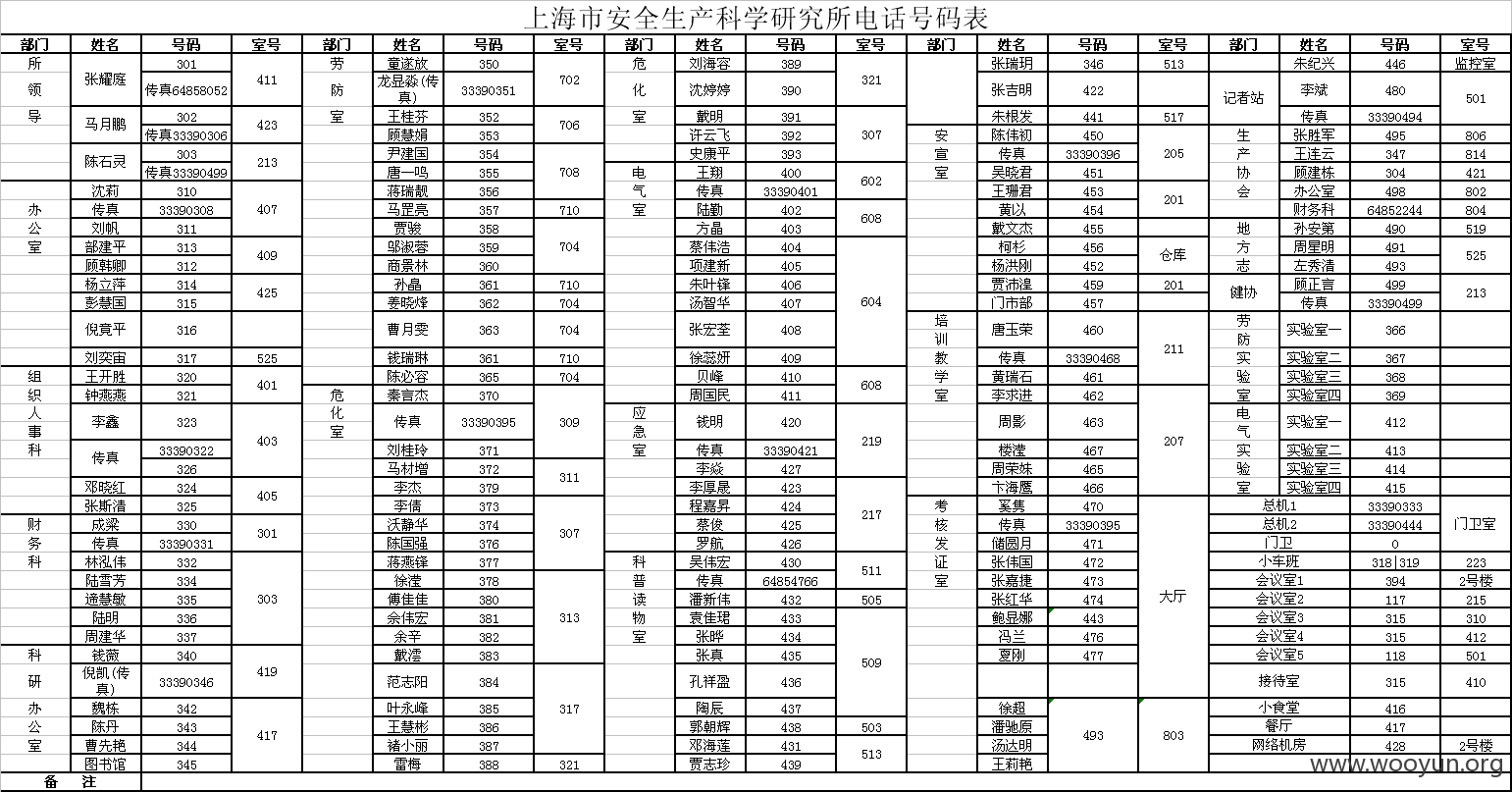

全公司内网号码都在里面

登录所长的号码看看

用户名chensl

密码123456

工资6月份的还没登记 将就看看5月份的 可以看到14年的呢

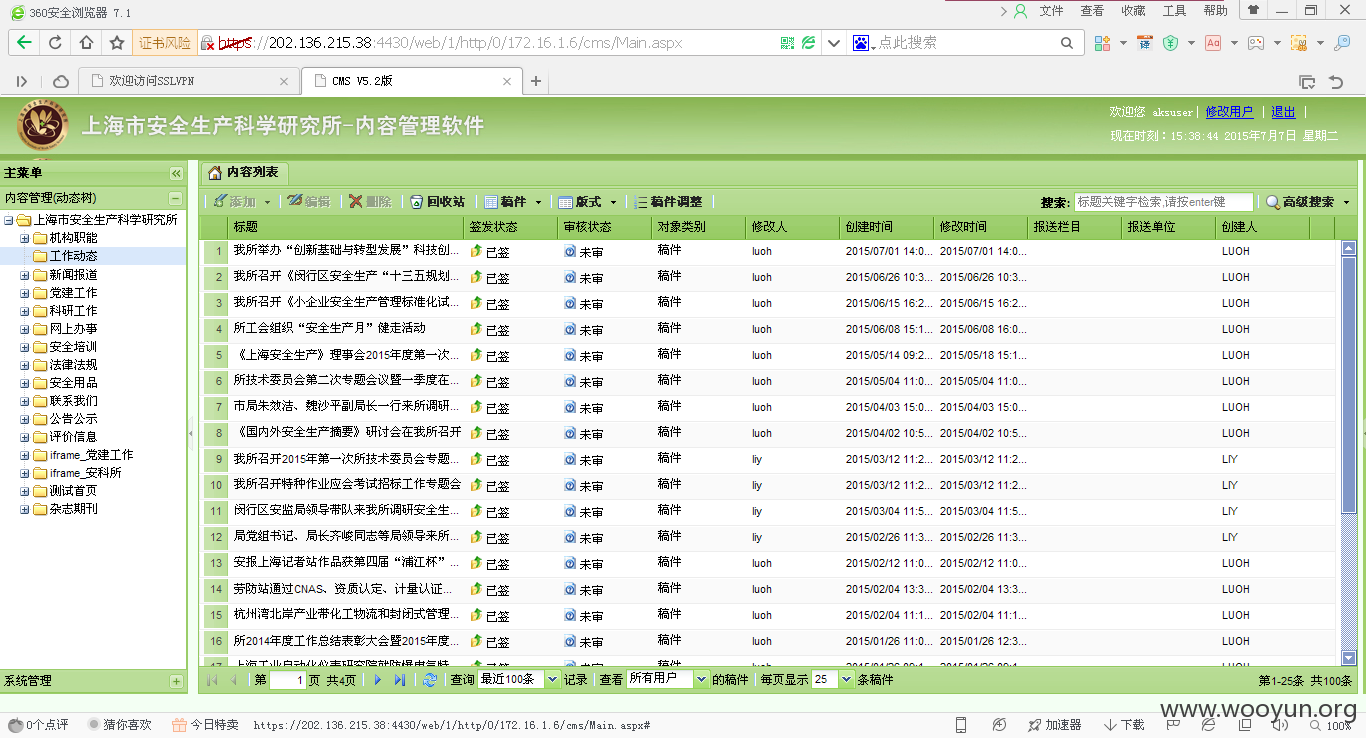

另外一个系统 好像是新闻发布系统

https://202.136.215.38:4430/web/1/http/0/172.16.1.6/cms/

用户名test

密码123456

漏洞证明:

先打开官网

拉到下面看到VPN

https://202.136.215.38:4430/por/login_psw.csp

用户名test

密码test

登录

自动办公化系统

https://202.136.215.38:4430/web/1/http/0/172.16.1.4/OA/?SVPNSSOLogin&1436253822&20262&4287041572&

用户名test

密码123456

右上角看到通讯录

下载看一下

https://202.136.215.38:4430/web/1/http/2/172.16.1.4/OA/UploadFile/通讯录.xls

全公司内网号码都在里面

登录所长的号码看看

用户名chensl

密码123456

工资6月份的还没登记 将就看看5月份的 可以看到14年的呢

另外一个系统 好像是新闻发布系统

https://202.136.215.38:4430/web/1/http/0/172.16.1.6/cms/

用户名test

密码123456

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-07-14 15:06

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT下发给上海分中心,由其后续协调网站管理单位处置。

最新状态:

暂无