漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0124174

漏洞标题:某地安防集中控制服务器弱口令

相关厂商:cncert国家互联网应急中心

漏洞作者: 路人甲

提交时间:2015-07-05 12:10

修复时间:2015-07-10 12:12

公开时间:2015-07-10 12:12

漏洞类型:后台弱口令

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-05: 细节已通知厂商并且等待厂商处理中

2015-07-10: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

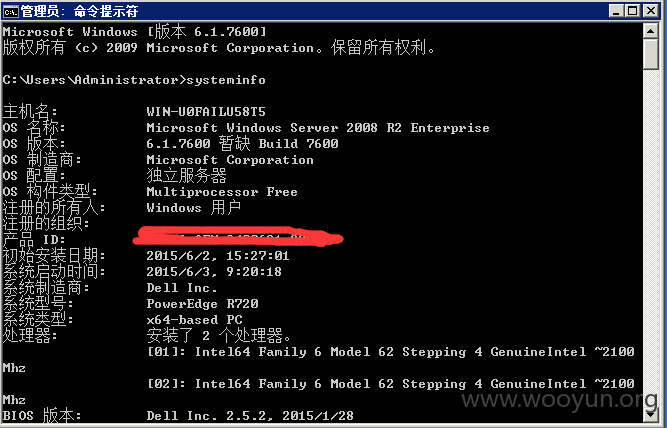

某地新装的服务器弱口令,导致信息泄露。

详细说明:

现在服务器的带宽都非常大,对弱口令的过滤效率今非昔比,从前很强壮的密码瞬间变成弱口令,基本上键盘上连续的字符都会被猜测出来。

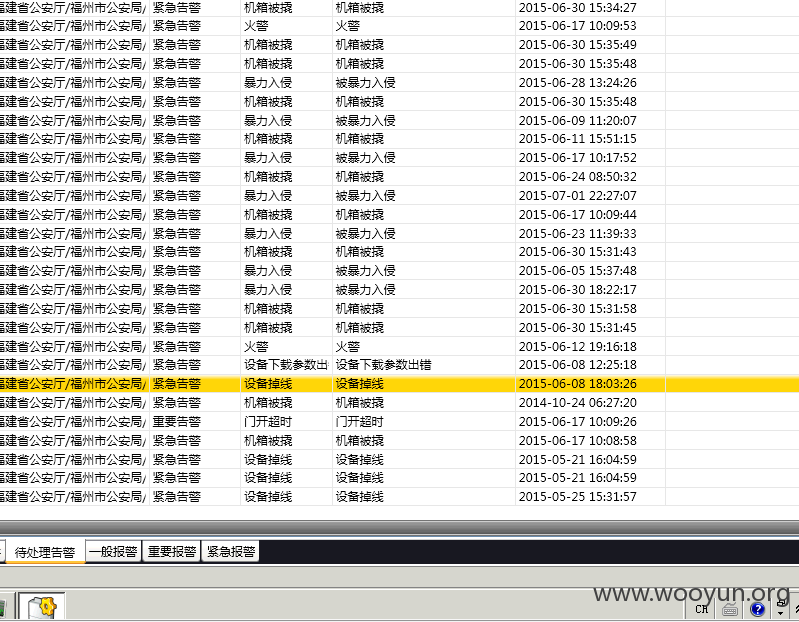

此服务器为安防集中控制服务器,可监控福建省公安厅下所有局辖区所有联网安防设备,包括抓拍监控器,刷卡门禁(包含持卡人信息)。

由于是弱口令 而且远程桌面开着,早晚会被爆出,由于无法联系厂商现在走乌云来希望能尽早联系维护。已经先做了登陆次数限制,但是不保险。其他任何东西都未动,测试图片已删除。

软件登陆账户密码123456

漏洞证明:

修复方案:

修改密码 修改端口

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-07-10 12:12

厂商回复:

最新状态:

暂无