漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0119989

漏洞标题:真融宝XSS漏洞盲打后台管理cookie

相关厂商:真融宝

漏洞作者: 路人甲

提交时间:2015-06-12 15:23

修复时间:2015-07-27 15:40

公开时间:2015-07-27 15:40

漏洞类型:xss跨站脚本攻击

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-06-12: 细节已通知厂商并且等待厂商处理中

2015-06-12: 厂商已经确认,细节仅向厂商公开

2015-06-22: 细节向核心白帽子及相关领域专家公开

2015-07-02: 细节向普通白帽子公开

2015-07-12: 细节向实习白帽子公开

2015-07-27: 细节向公众公开

简要描述:

X到了后台 虽然禁掉了IP,但是还是有办法操作数据啥

详细说明:

某天P2P群里有人推荐真融宝,奈何小白我不懂是否可靠,所以想看看其他用户是怎么评价的,外面怕碰到水军,于是想看看官方有没有漏洞。

X到了后台 虽然禁掉了IP,但是还是有办法操作数据啥

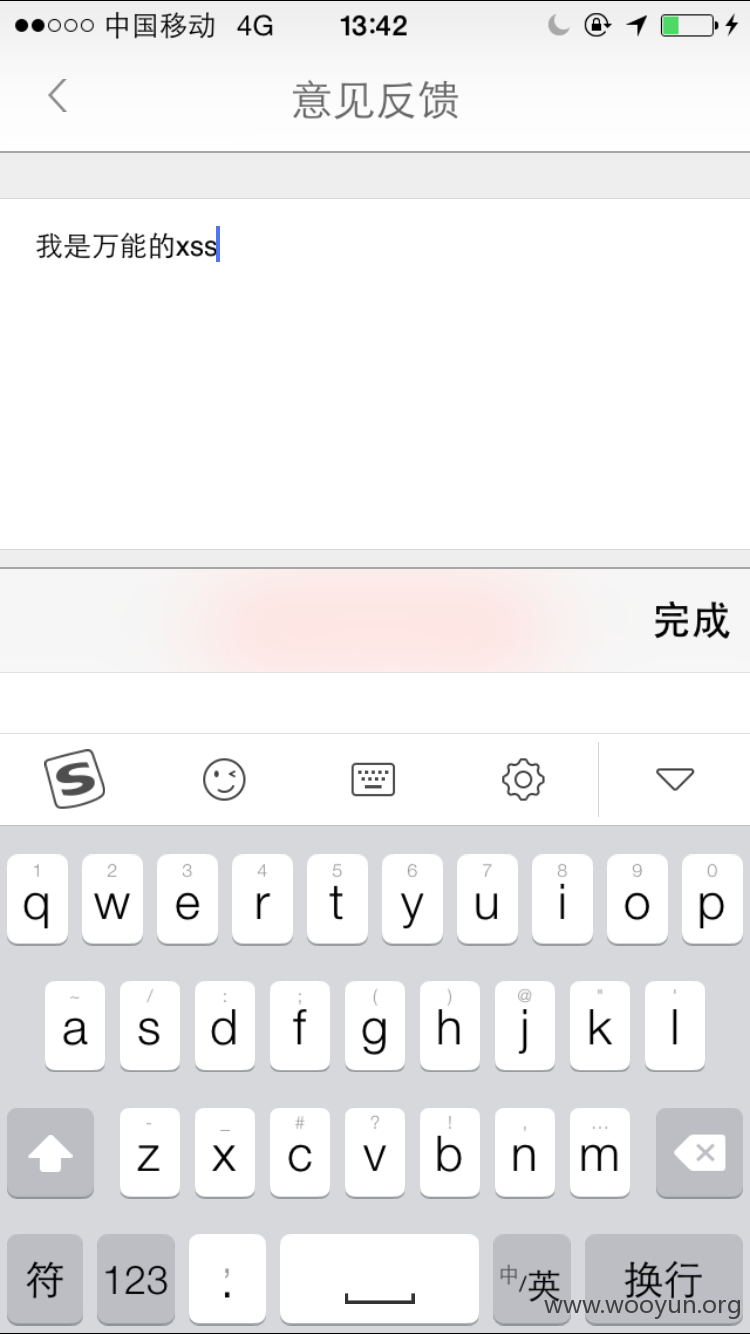

打开手机端,提交意见反馈 插入XSS

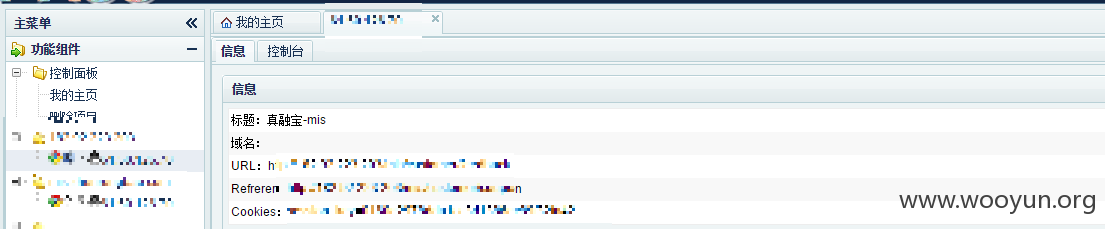

嗯 ,X到了

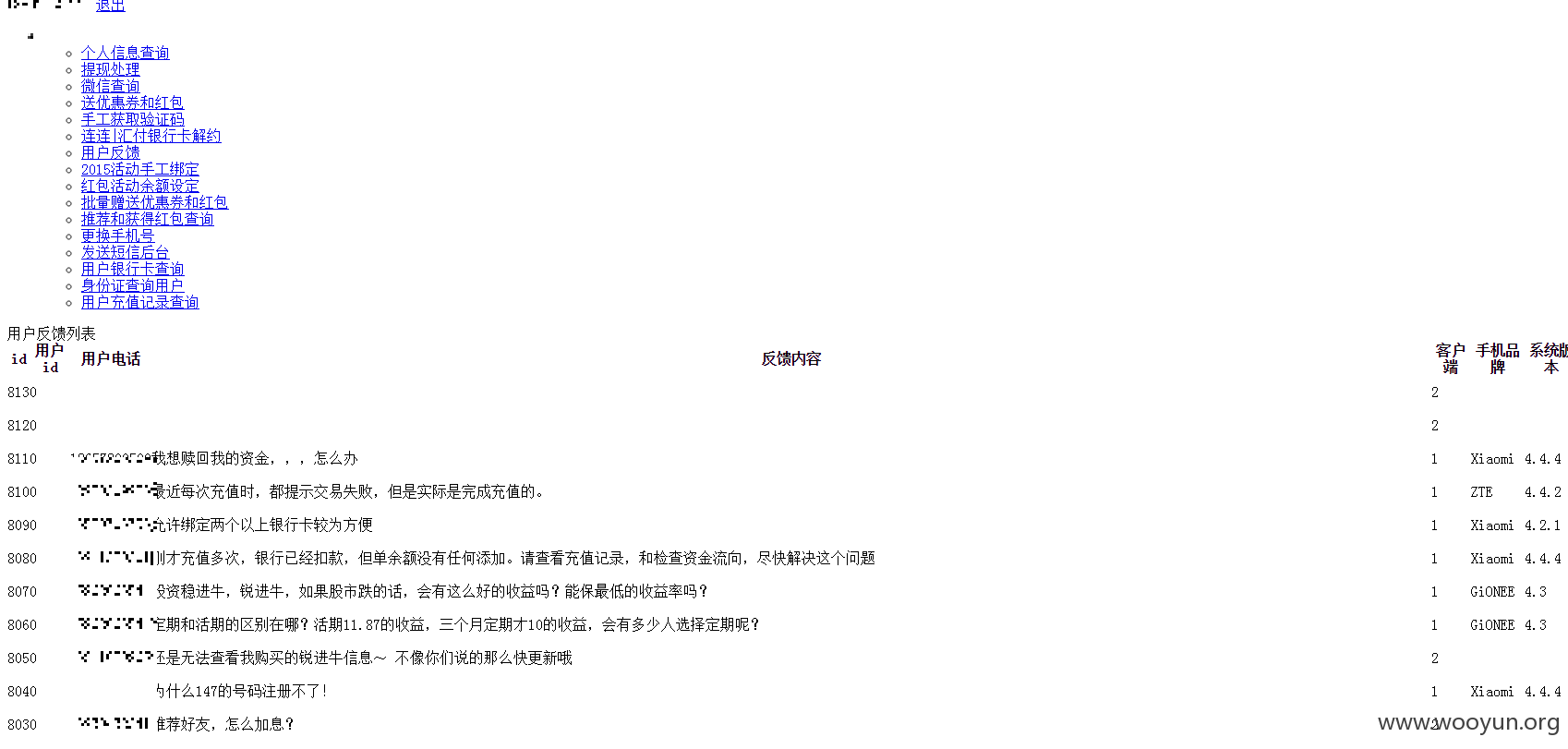

于是获取下HTML源码

当然 还可以其他操作。希望能引起官方的注意

漏洞证明:

某天P2P群里有人推荐真融宝,奈何小白我不懂是否可靠,所以想看看其他用户是怎么评价的,外面怕碰到水军,于是想看看官方有没有漏洞。

X到了后台 虽然禁掉了IP,但是还是有办法操作数据啥

打开手机端,提交意见反馈 插入XSS

嗯 ,X到了

于是获取下HTML源码

当然 还可以其他操作。希望能引起官方的注意

修复方案:

过滤,求礼物。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-06-12 15:39

厂商回复:

十分感谢 @路人甲 反馈此漏洞,正在处理中:)

最新状态:

2015-06-12:已经修复上线。经排查,漏洞未被白帽子之外的人利用。同时对全部有用户输入的地方进行排查,确定无相似漏洞。希望热心白帽子继续协助寻找缺陷,帮助【年化利率12%的活期理财产品

2015-06-12:】真融宝越来越安全。