漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0119054

漏洞标题:2345王牌浏览器&极速浏览器设计缺陷可导致跨域获取用户信息/读取用户收藏夹

相关厂商:2345网址导航

漏洞作者: 梧桐雨

提交时间:2015-06-08 17:26

修复时间:2015-09-11 17:29

公开时间:2015-09-11 17:29

漏洞类型:设计错误/逻辑缺陷

危害等级:高

自评Rank:10

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-06-08: 细节已通知厂商并且等待厂商处理中

2015-06-13: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放

2015-08-07: 细节向核心白帽子及相关领域专家公开

2015-08-17: 细节向普通白帽子公开

2015-08-27: 细节向实习白帽子公开

2015-09-11: 细节向公众公开

简要描述:

发现你们更新6.0了,但是有一些细节更新反而产生了漏洞。

详细说明:

2345 6.0浏览器引入了chrome内核(安全浏览器),也就是和极速浏览器一样,早在一个月之前对他的挖掘就已经挖出了一枚特权域的xss。

我们一个个来看看。

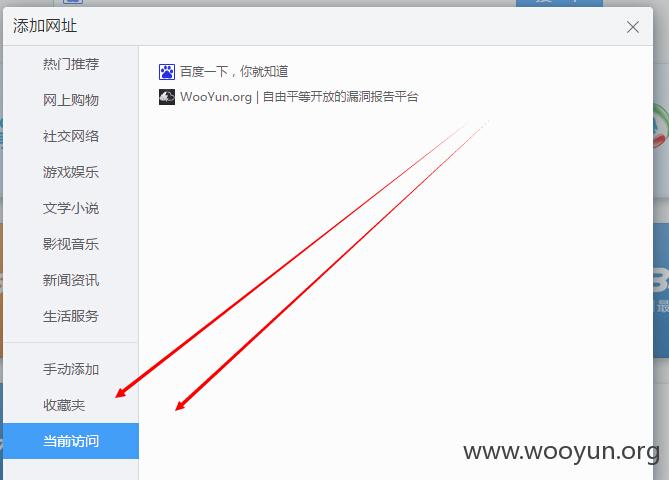

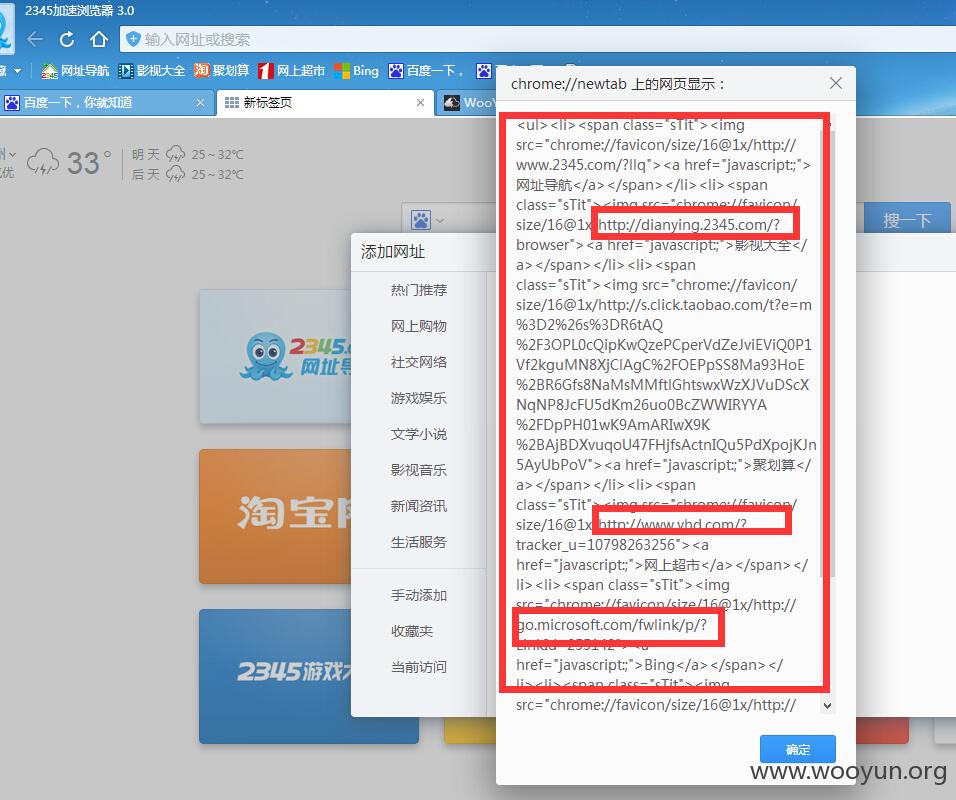

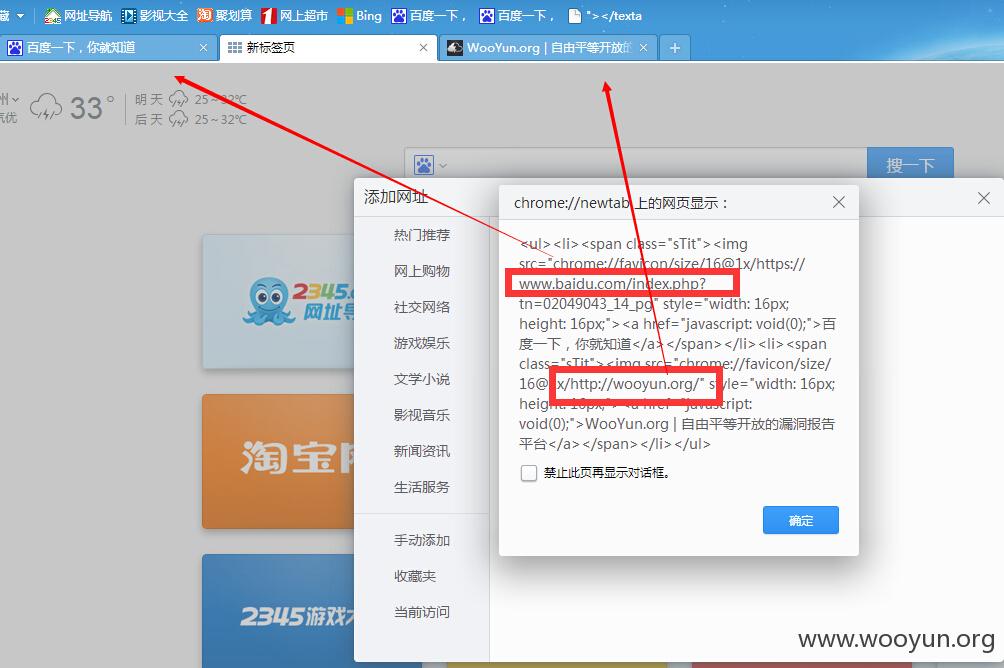

1)2345浏览器允许创建新标签页,里面有一个九宫格,存在一个当前访问的网页(通过这个我能知道每次触发漏洞的时候你都在看些什么网页,同时,收藏夹也在这,所以可以一并读取)

2)newtabs域存在一个xss,当收藏我构造好的poc之后,就可以触发1漏洞。

代码如下:

审核人员嫌麻烦,也可以访问我构造好的:

http://wutongyu.info/xsstest.htm

当用户收藏了之后,下次打开浏览器,尝试添加新网址的时候:

读取收藏夹

读取现在正在访问的网页

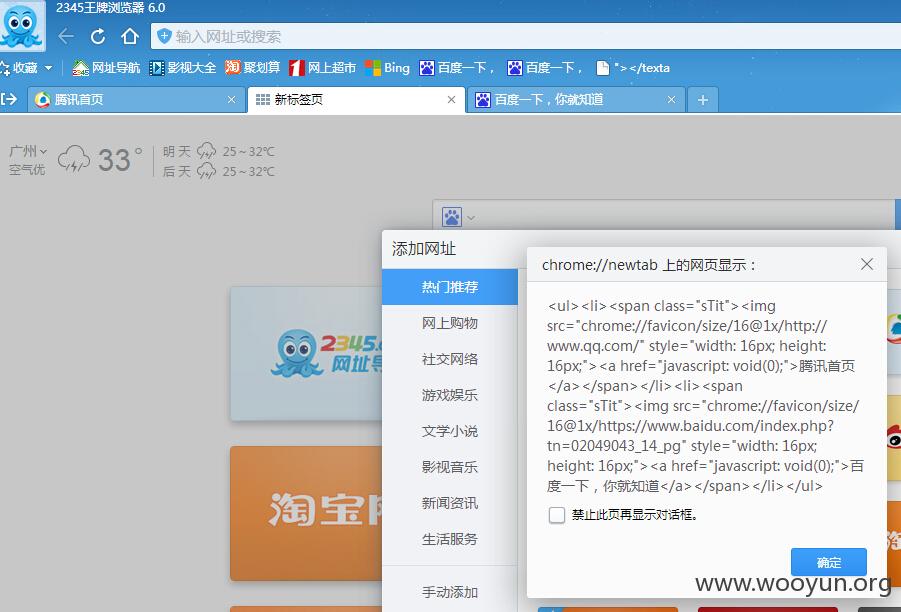

上面是加速浏览器的,下面是王牌浏览器(都是同一套设计逻辑,问题是一样的不重复报了)

漏洞证明:

在详细说明里头。另外能不能别每次给rank都那么抠门啊,又不用你付费?多给点成不成,都给你报那么多漏洞了!

修复方案:

过滤此处的xss:)

版权声明:转载请注明来源 梧桐雨@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-09-11 17:29

厂商回复:

漏洞Rank:15 (WooYun评价)

最新状态:

暂无