漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0118302

漏洞标题:全民付终端设备默认配置不当可跳出沙盒环境操作底层系统(安装木马等)

相关厂商:银联商务

漏洞作者: Tea

提交时间:2015-06-05 10:30

修复时间:2015-09-07 18:36

公开时间:2015-09-07 18:36

漏洞类型:默认配置不当

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-06-05: 细节已通知厂商并且等待厂商处理中

2015-06-09: 厂商已经确认,细节仅向厂商公开

2015-06-12: 细节向第三方安全合作伙伴开放

2015-08-03: 细节向核心白帽子及相关领域专家公开

2015-08-13: 细节向普通白帽子公开

2015-08-23: 细节向实习白帽子公开

2015-09-07: 细节向公众公开

简要描述:

去家乐福的时候玩了下,随手测试。超市的保安爷爷一直看着我,就不好装APP了。

详细说明:

http://www.wooyun.org/bugs/wooyun-2010-097645/

有白帽子提过了一个问题,截止2015.05.24这个问题还存在,但是厂商不认为是漏洞问题。

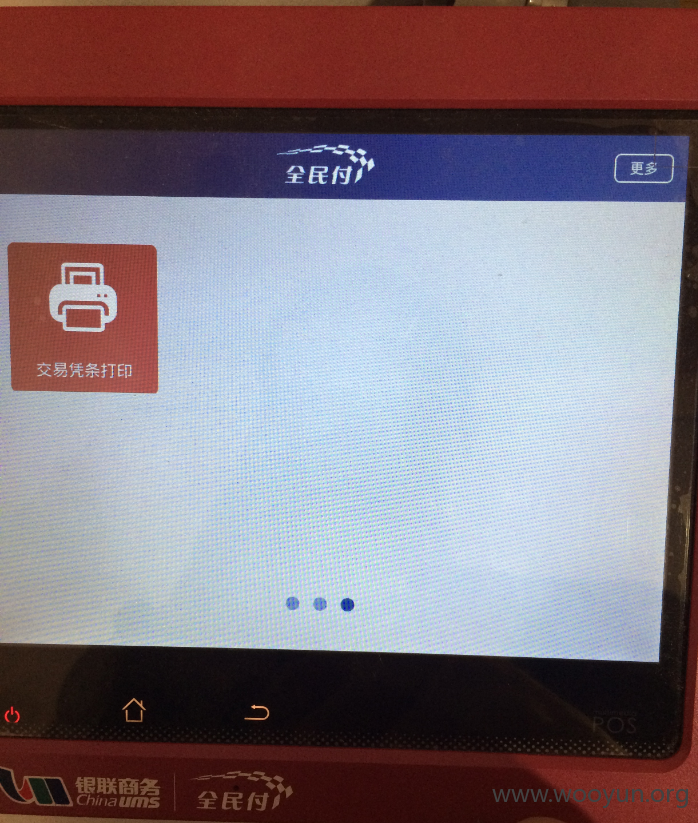

先看看这个是什么玩意,有什么用处:

不就是拉卡拉的功能么。。

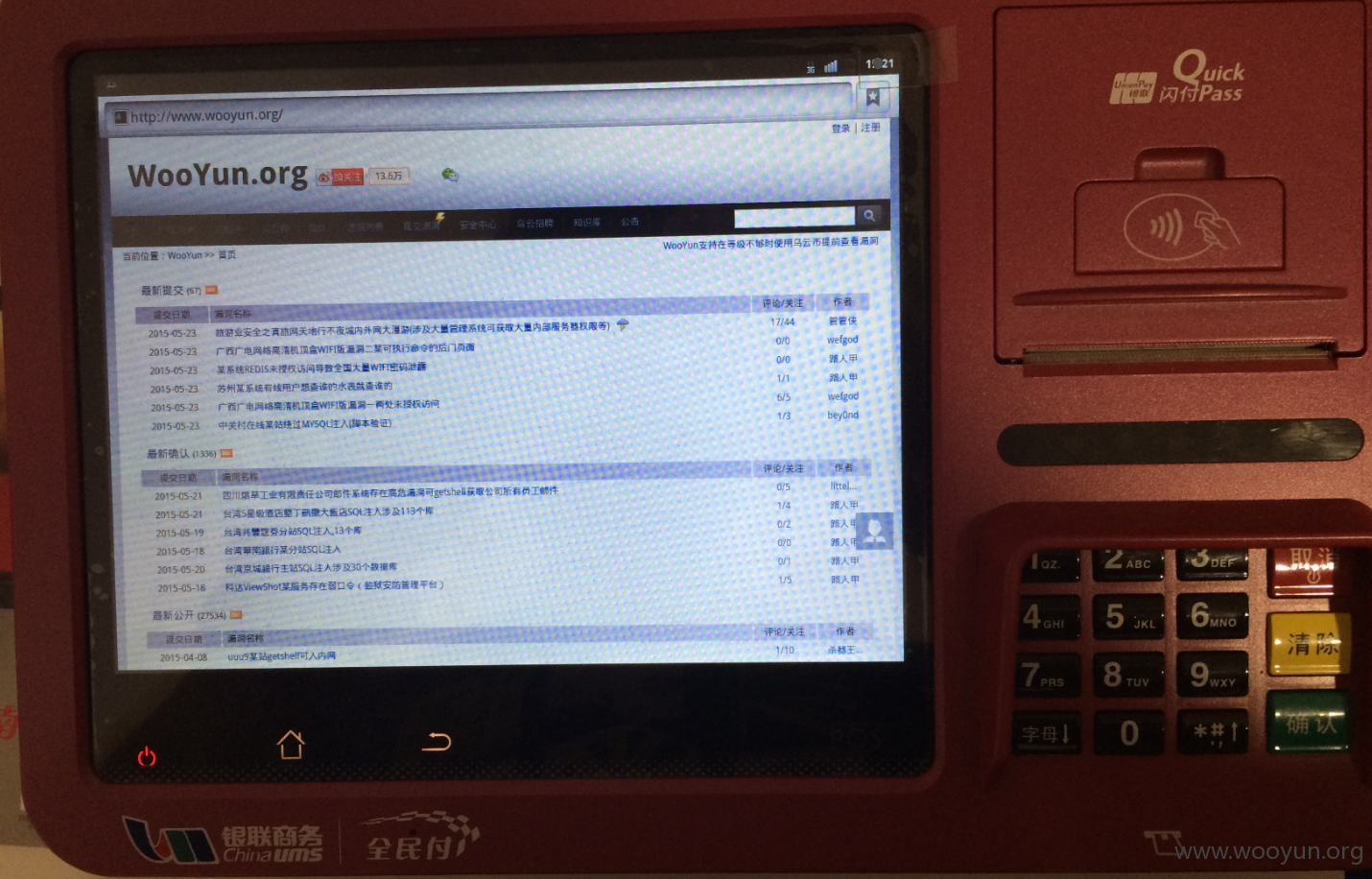

先给个图,压压惊。大乌云。。

能干些啥。

说明问题:

我们可以控制浏览器访问任意我们想要访问的网站。

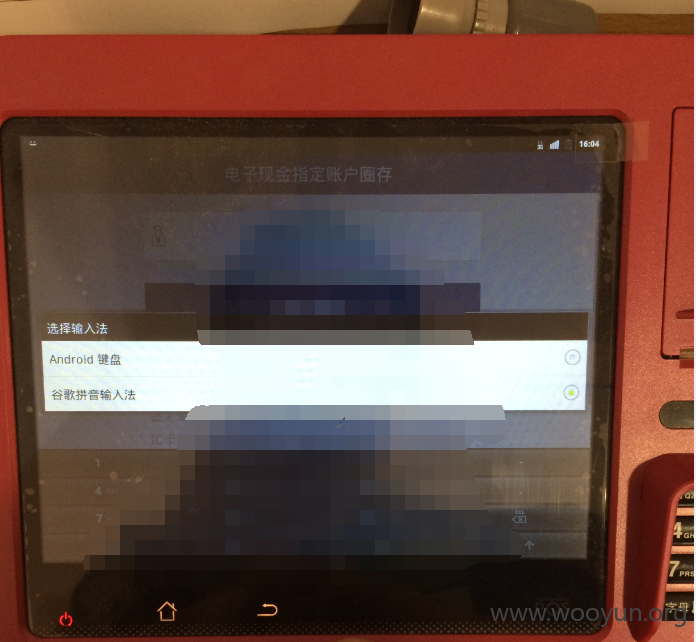

此设备,其实是个安卓机器(能插电话卡连接3G网络),各种访问控制没有做好,导致可以查看短信,打开浏览器,还可以拨号,查看联系人(可惜没有),因为超市的保安大哥一直来看我玩,就没有试着再从网站装个APP测试了,如果认为我装的是木马,那设备就没人敢用了。

漏洞证明:

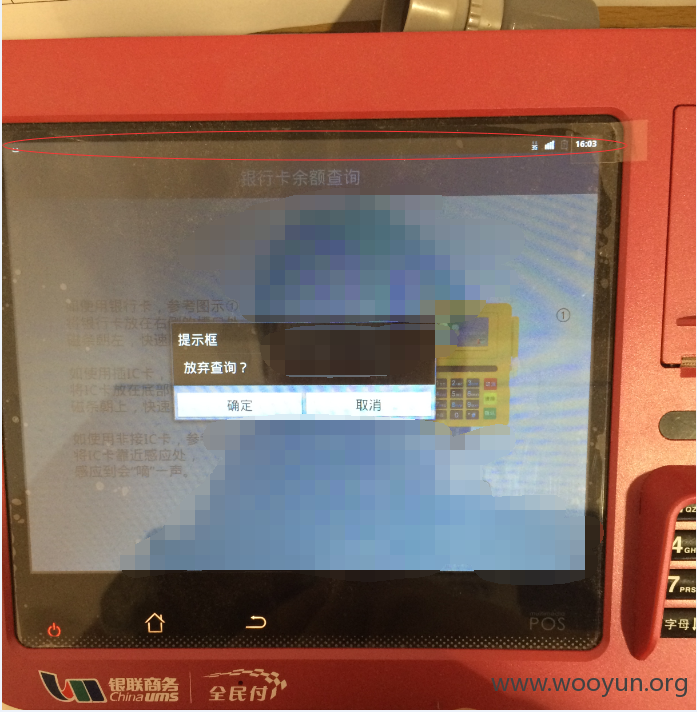

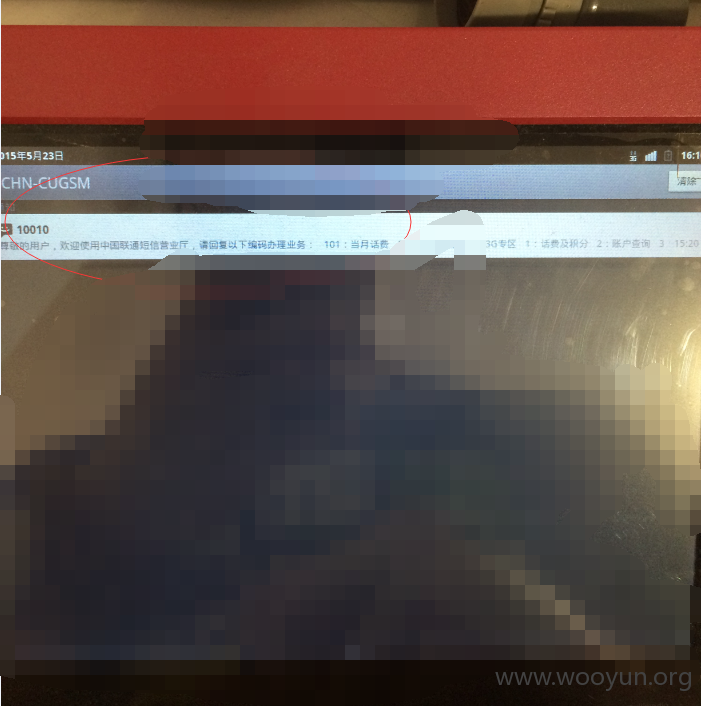

进入到具体的业务操作的界面(把影子马赛克了):

下拉,就会有菜单咯

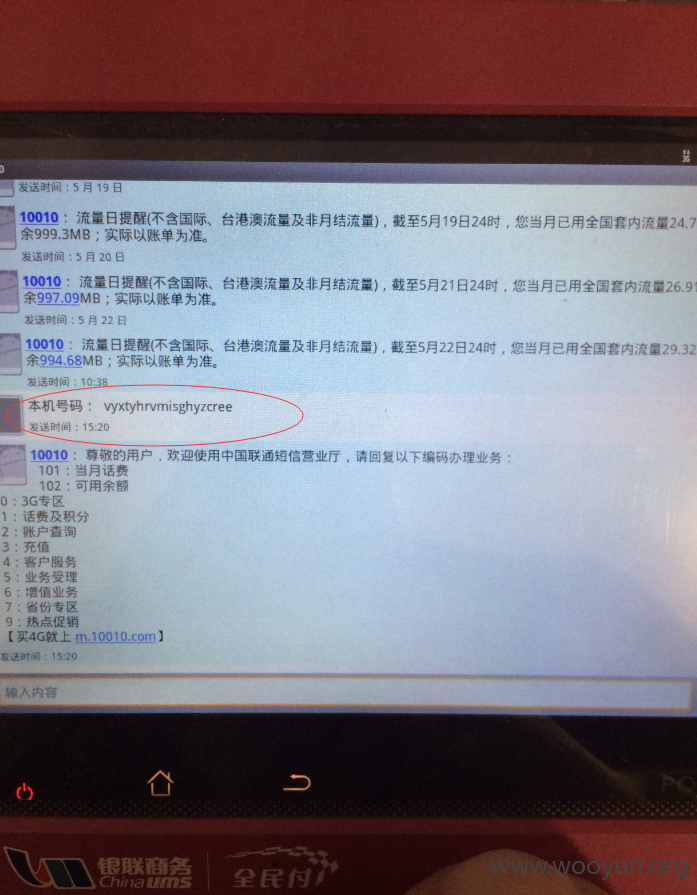

进行短信界面。(我还发了条短信的。。)

点击里面的URL就可以调用出浏览器了,来到信息界面,也可以自己发送应该URL出去,再调用出浏览器。

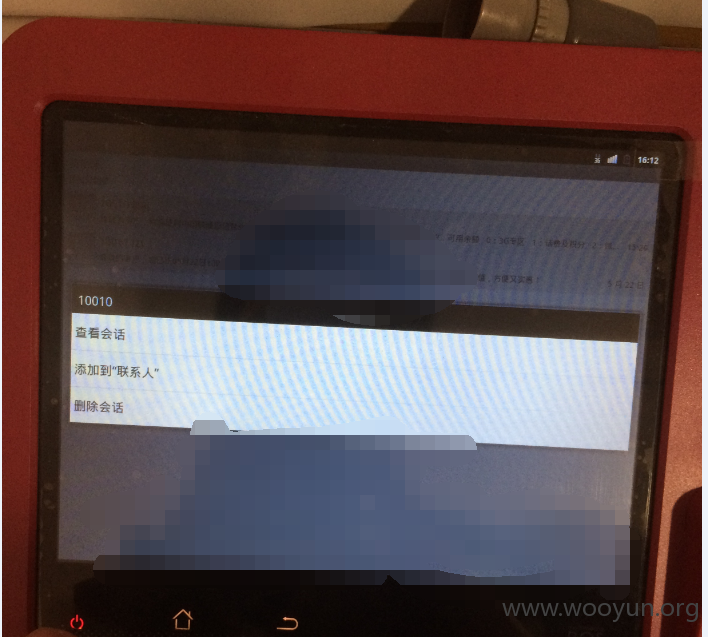

联系人:

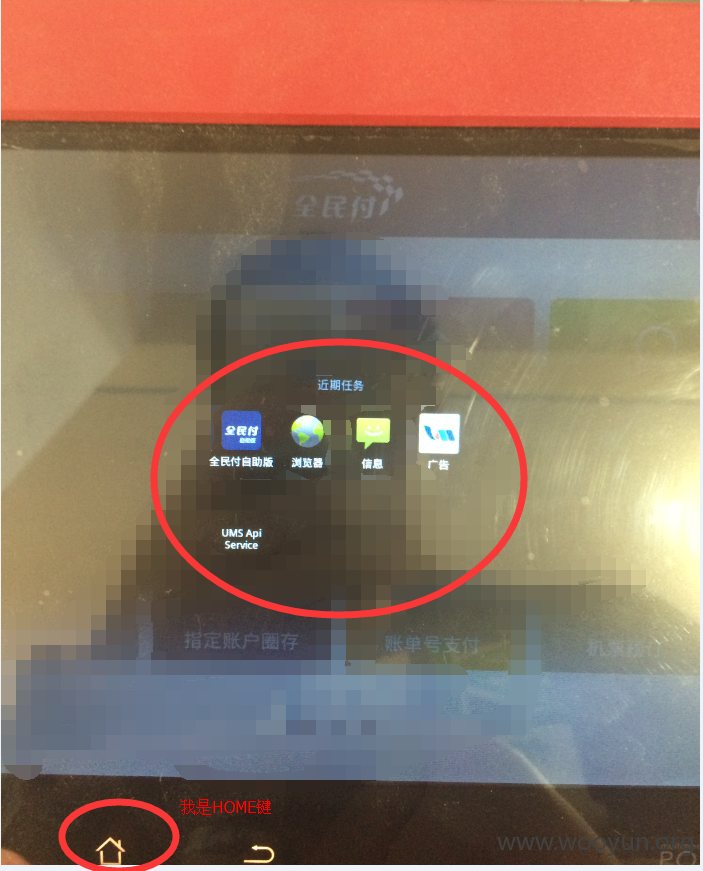

按住HOME键可以切换任务,因为就是一安卓手机嘛。

修复方案:

我相信,给我好好玩玩,可以安装个"愤怒的小猪"?

不会修~

版权声明:转载请注明来源 Tea@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2015-06-09 18:35

厂商回复:

感谢白帽子。安装程序是要数字签名的,没有签名验签就死了那条心吧。后续将把不必要的系统功能禁用的。

最新状态:

暂无