漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0111350

漏洞标题:看我“傲游”傲游内网(可替换官网下载包&各种内部资料泄露)

相关厂商:傲游

漏洞作者: 数据流

提交时间:2015-04-30 21:01

修复时间:2015-06-15 03:18

公开时间:2015-06-15 03:18

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-30: 细节已通知厂商并且等待厂商处理中

2015-05-01: 厂商已经确认,细节仅向厂商公开

2015-05-11: 细节向核心白帽子及相关领域专家公开

2015-05-21: 细节向普通白帽子公开

2015-05-31: 细节向实习白帽子公开

2015-06-15: 细节向公众公开

简要描述:

傲游傲游内网

详细说明:

一:

在github找到maxthon.net的邮箱帐号密码

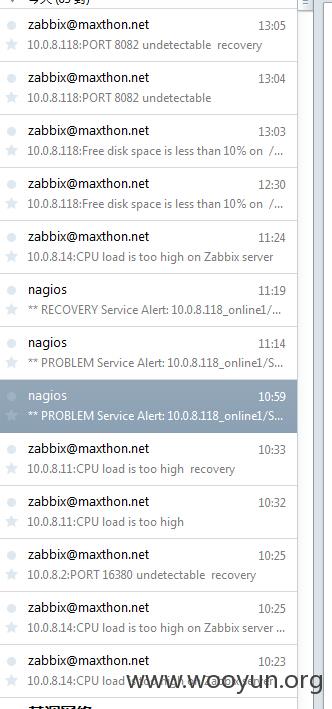

是一个运维的账号 获得的信息就比较多了

都是一些监控各种系统状况的自动邮件

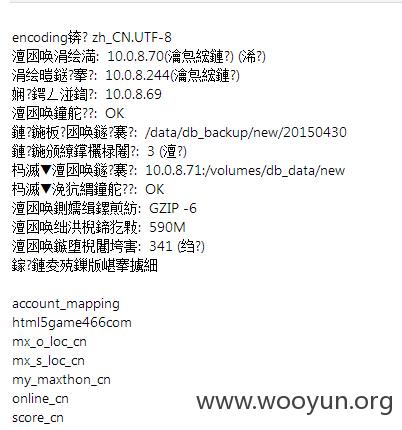

各种数据库信息泄露

就在这时 密码突然失效了,应该是发现了,github上的信息也被删除了

二

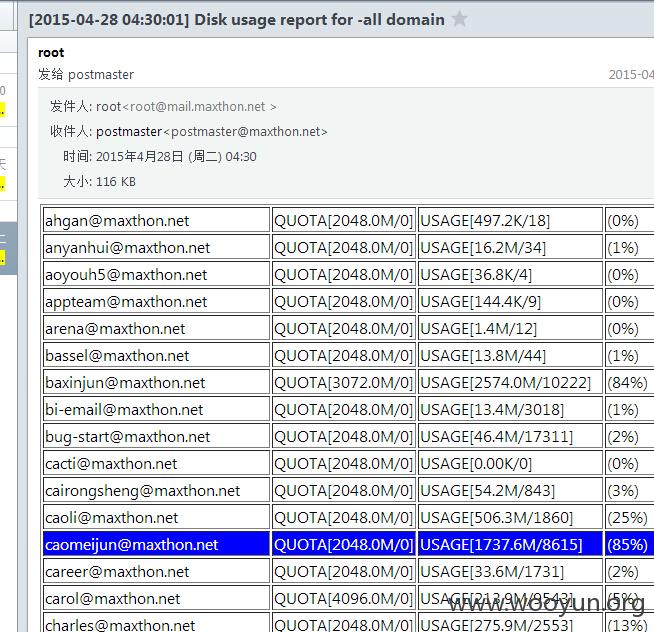

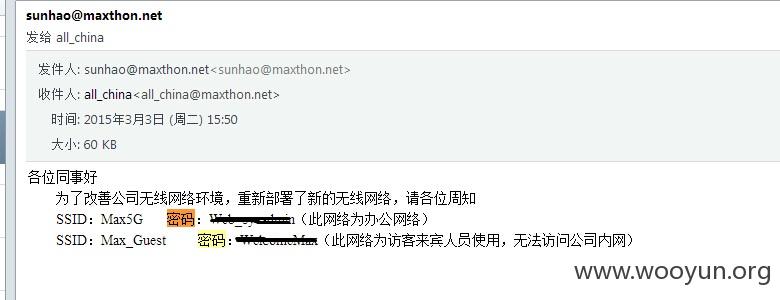

在无奈之时发现了一封监控全公司邮箱的运维邮件

里面记载着各邮箱的状况 全公司400+邮箱地址泄露

三

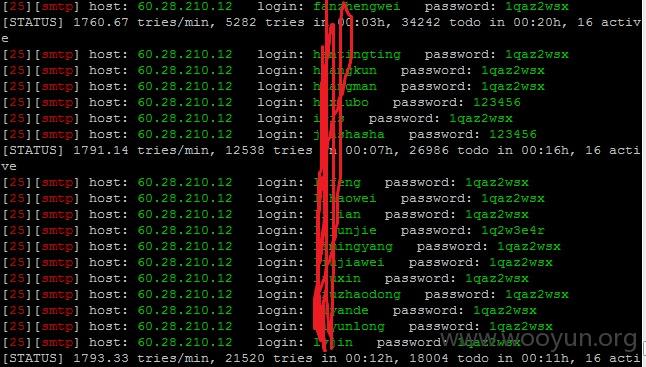

拿到了全公司的邮箱地址 第一时间就拿去爆破了

爆破出数十个账号

其中大部分的密码是"1qaz2wsx" 可以看出傲游对内部邮箱的密码没有一个安全策略 容易被猜解

四:

于是从茫茫邮件中寻找有用的信息

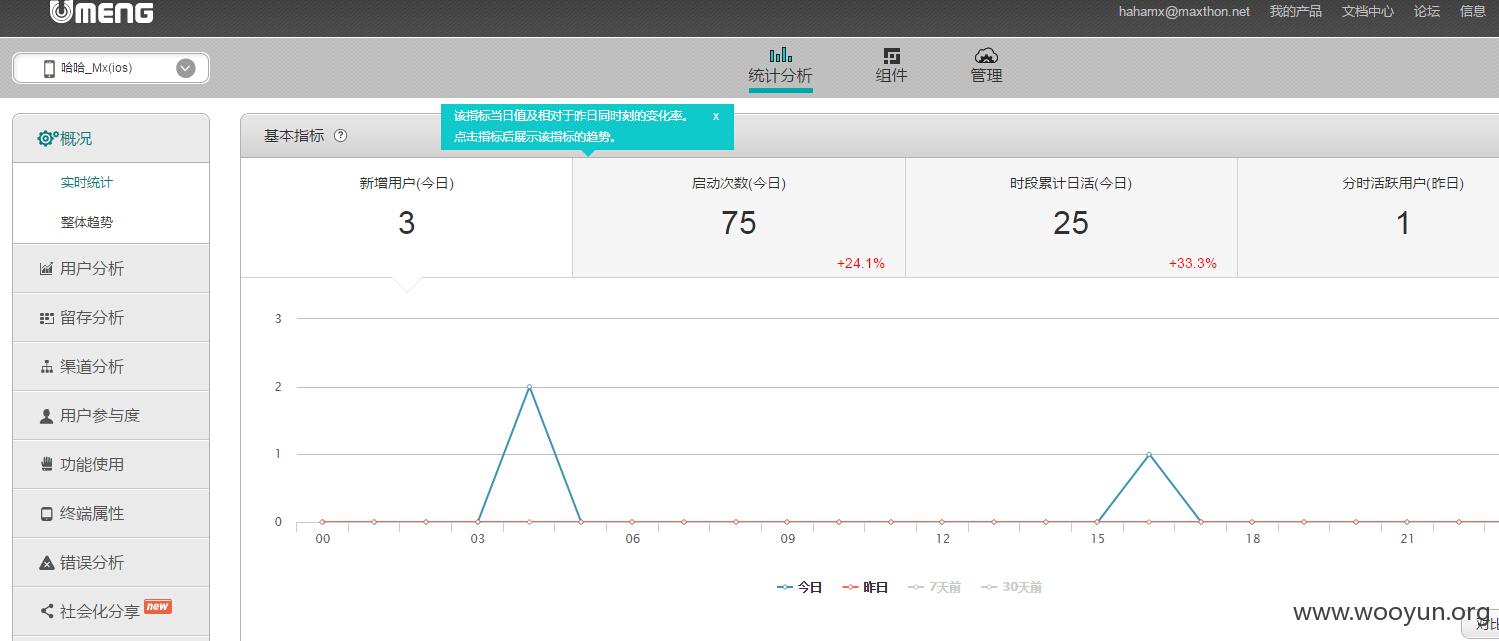

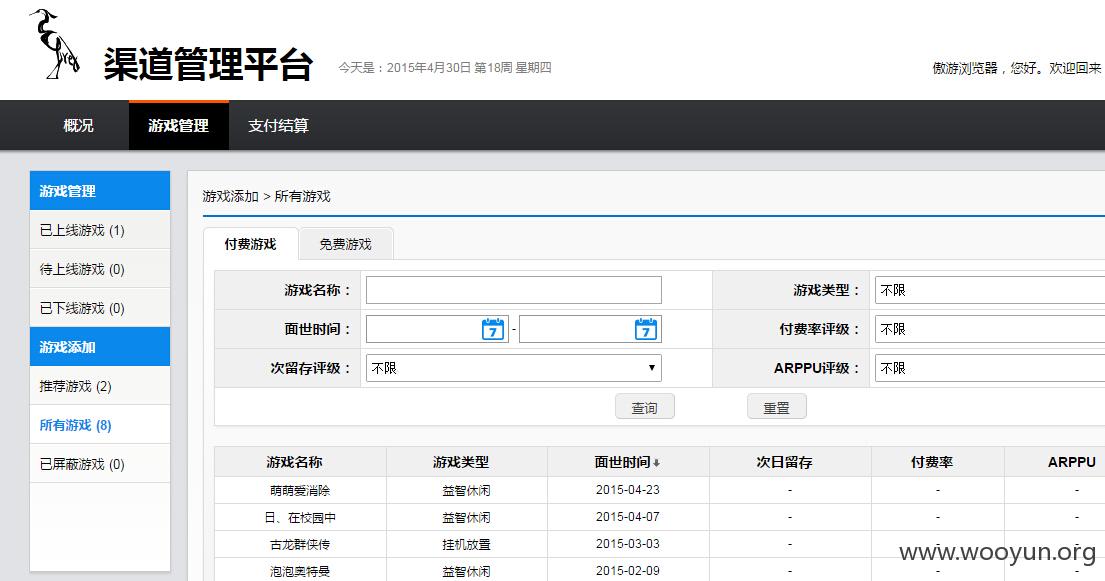

umeng 账号密码泄露

一些敏感文件

公司wifi账号密码

五:

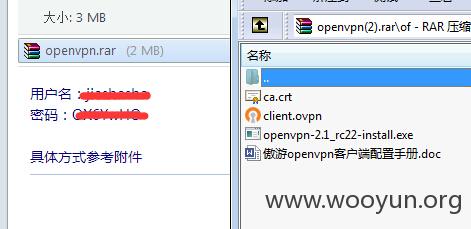

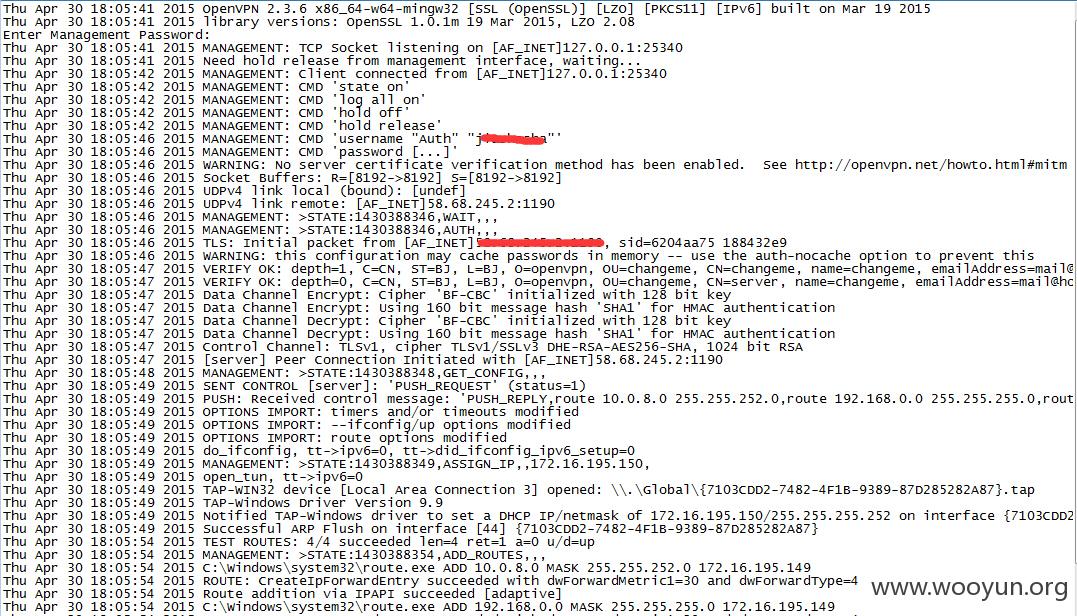

翻了十多个账号 数千封邮件后终于发现了vpn的账号密码

他们是用openvpn进行连接 需要证书

而就在附件中找到了

六:

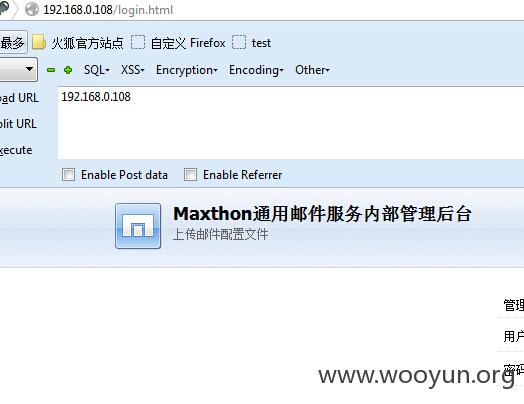

接下来就能畅游内网了

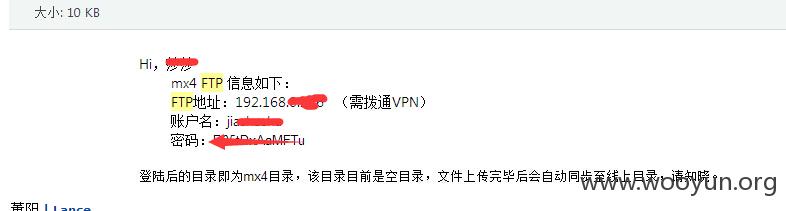

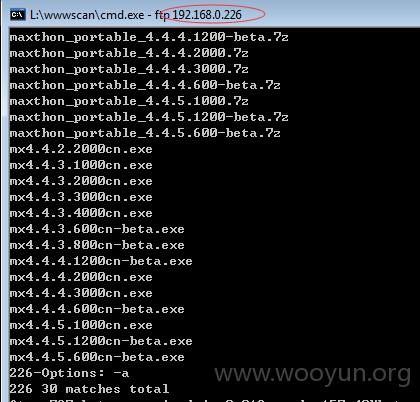

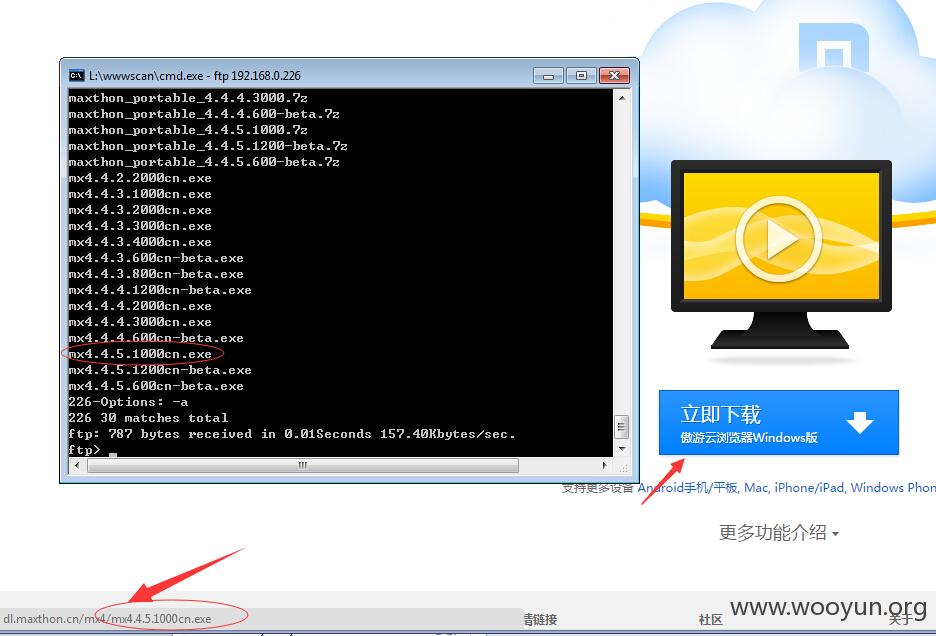

在一个测试妹纸的邮件中找到dl.maxthon.cn的内网ftp账号密码

而官网的下载连接是指向dl.maxthon.cn的

成功取得下载包目录的ftp权限 可以更改下载包

漏洞证明:

修复方案:

1 迅速修改存在弱密码的邮箱

2 以上邮件中泄露的密码也请修改

3 制定内部邮箱密码策略

4 员工安全意识

版权声明:转载请注明来源 数据流@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:18

确认时间:2015-05-01 03:17

厂商回复:

谢谢

最新状态:

2015-06-16:这个早已处理完了