漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0109940

漏洞标题:网经科技某系统通用型漏洞打包

相关厂商:网经科技

漏洞作者: 路人甲

提交时间:2015-04-24 12:11

修复时间:2015-07-27 09:24

公开时间:2015-07-27 09:24

漏洞类型:命令执行

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-24: 细节已通知厂商并且等待厂商处理中

2015-04-28: 厂商已经确认,细节仅向厂商公开

2015-05-01: 细节向第三方安全合作伙伴开放

2015-06-22: 细节向核心白帽子及相关领域专家公开

2015-07-02: 细节向普通白帽子公开

2015-07-12: 细节向实习白帽子公开

2015-07-27: 细节向公众公开

简要描述:

命令执行

详细说明:

网经科技(苏州)有限公司成立于2006年,是全球领先的政企网络解决方案供应商,秉承“构建智能网络,缔造沟通价值”的企业理念,致力于向政企客户提供超高性价比的统一通信产品及解决方案,为客户创造长期的价值和潜在的增长。

公司总部位于苏州国际科技园,并在美国新泽西设有研发中心。分支机构分布中国、美国、澳大利亚、英国、新加坡,在中国的北京、上海、广州、天津、石家庄、济南、太原、郑州、合肥、武汉、西安、成都、黑龙江、杭州、南京、福州、呼市等主要城市设立了分支机构。

提供以下几个案例:

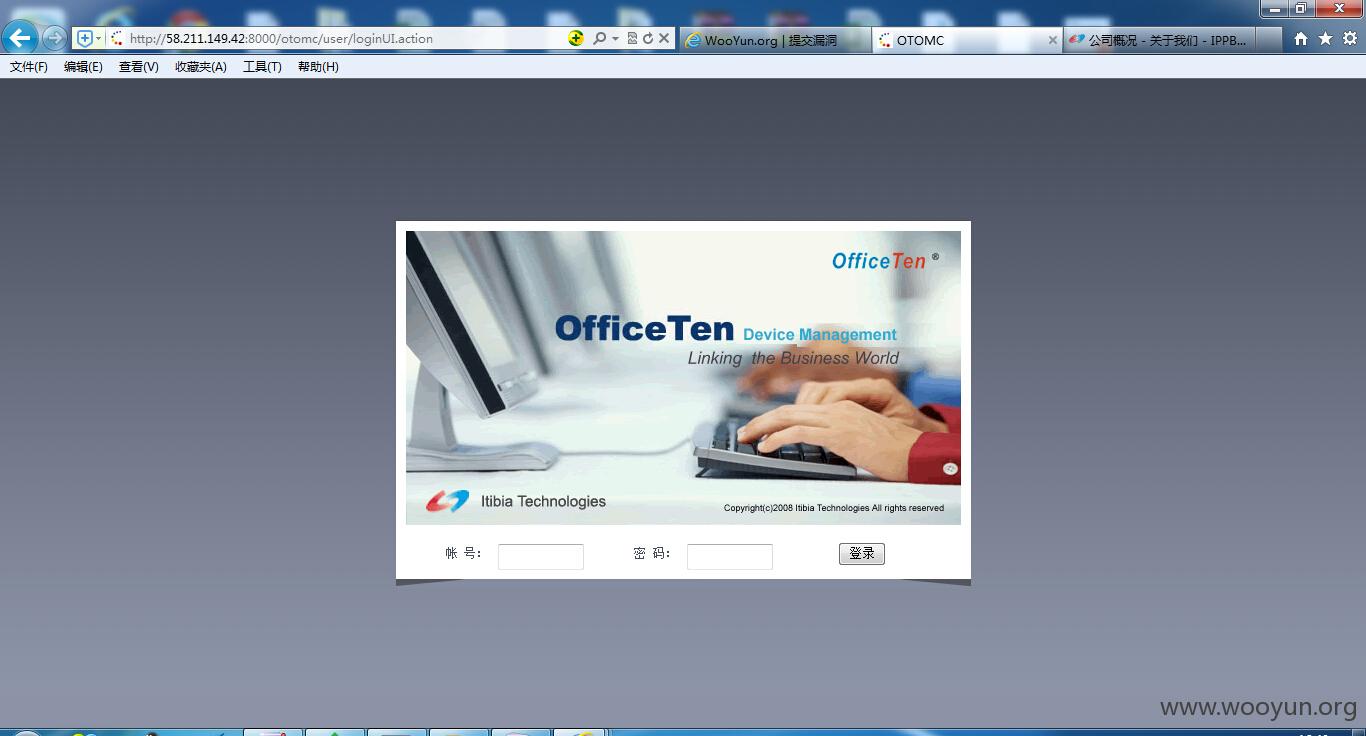

http://58.211.149.42:8000/otomc/user/loginUI.action

http://120.194.143.10:8000/otomc/user/loginUI.action

http://120.194.111.6:8000/otomc/user/loginUI.action

http://120.194.223.10:8000/otomc/user/loginUI.action

http://221.176.239.242:8000/otomc/user/loginUI.action

http://221.176.177.170:8000/otomc/user/loginUI.action

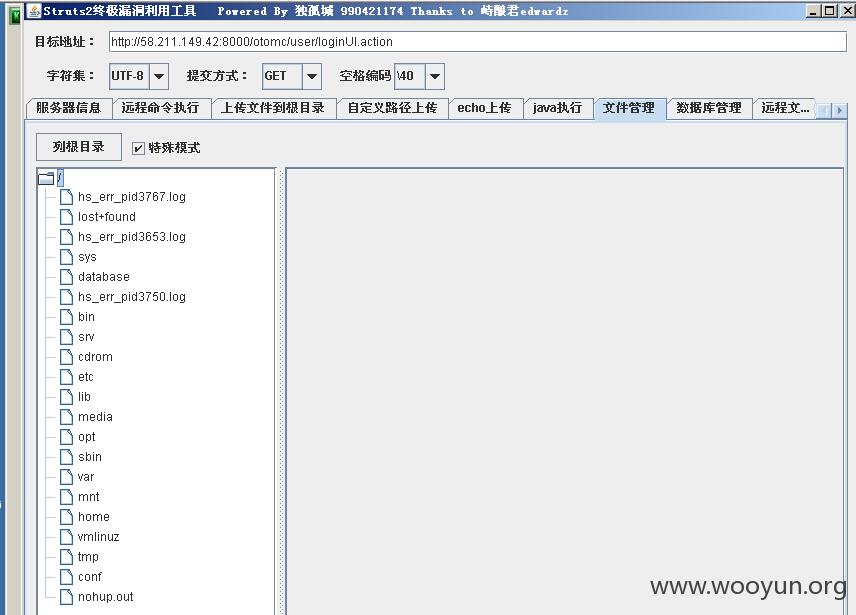

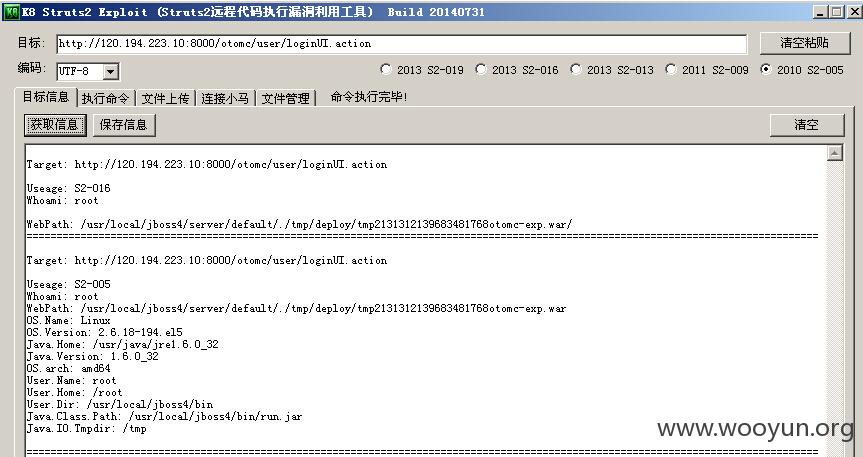

首先是命令执行,以http://58.211.149.42:8000/otomc/user/loginUI.action为例

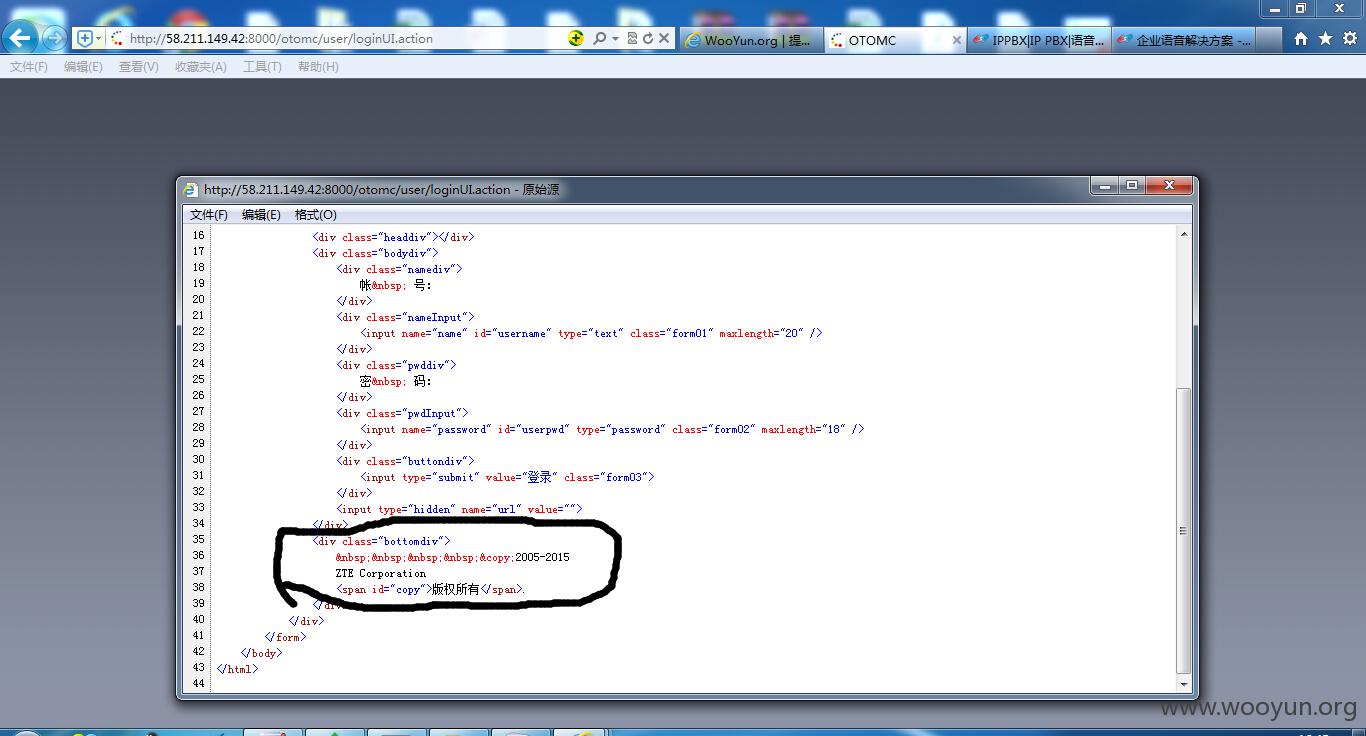

我无法确定是网经科技的哪款产品,但我知道应该和ZTE有关,版权那写着....

st2漏洞拿shell不进行演示

http://120.194.143.10:8000/otomc/user/loginUI.action

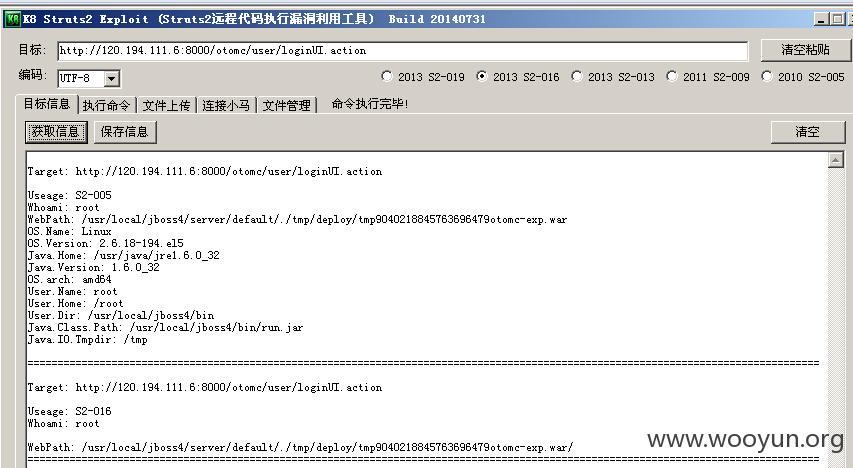

http://120.194.111.6:8000/otomc/user/loginUI.action

http://120.194.223.10:8000/otomc/user/loginUI.action

等等

漏洞证明:

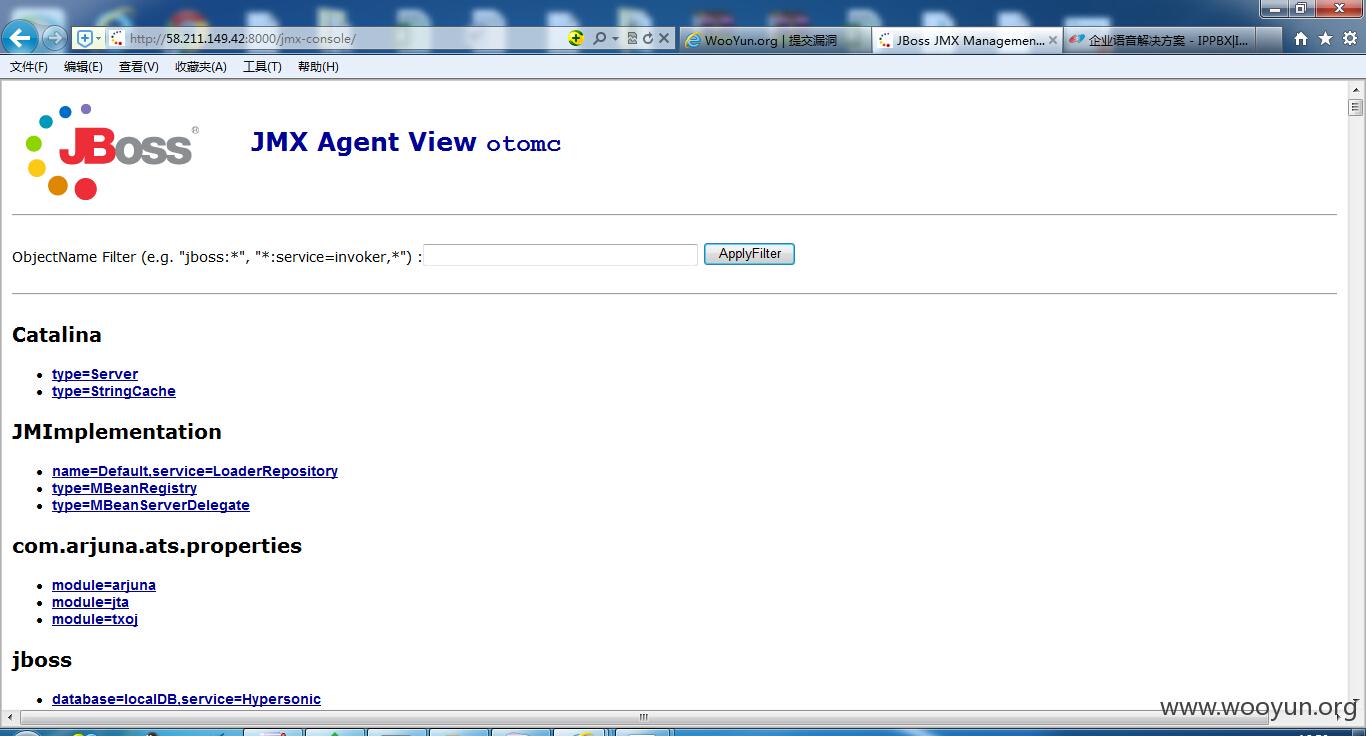

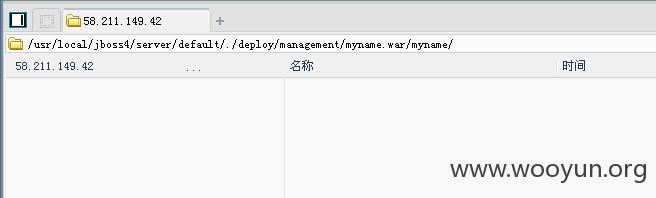

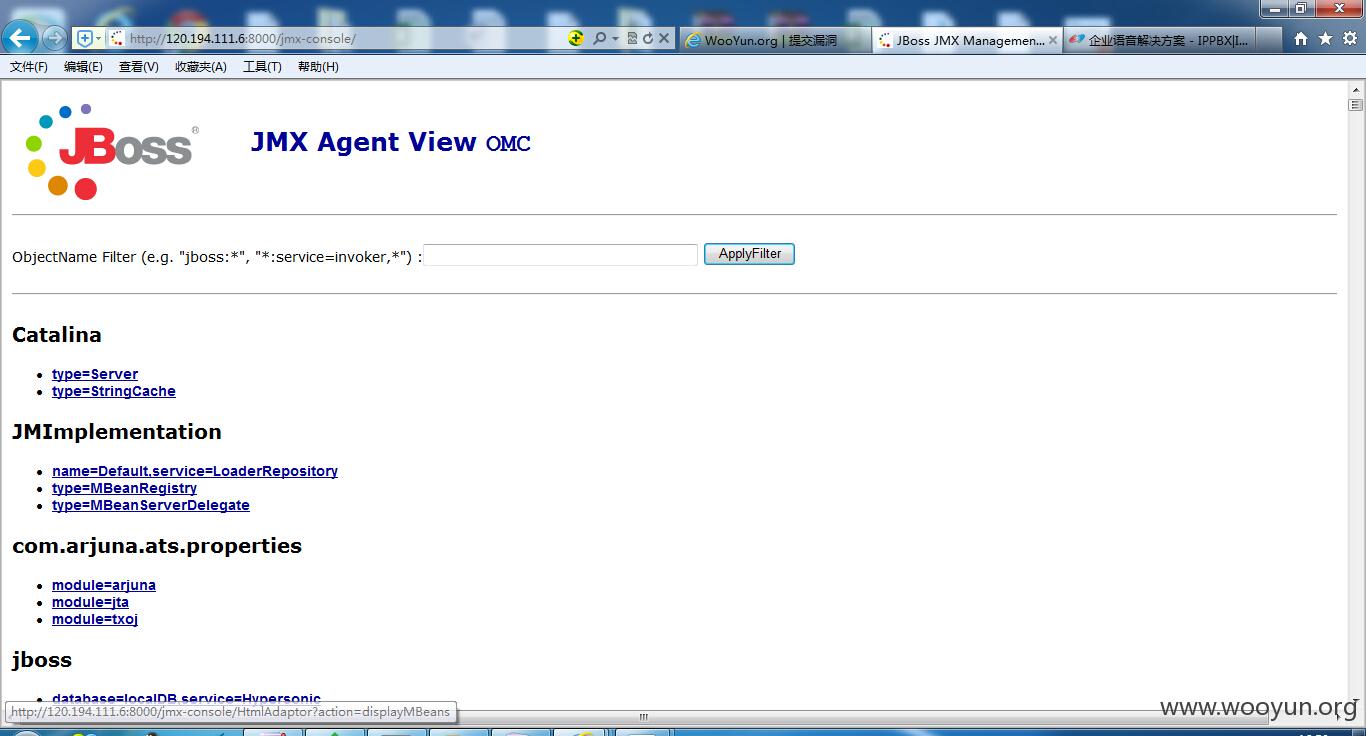

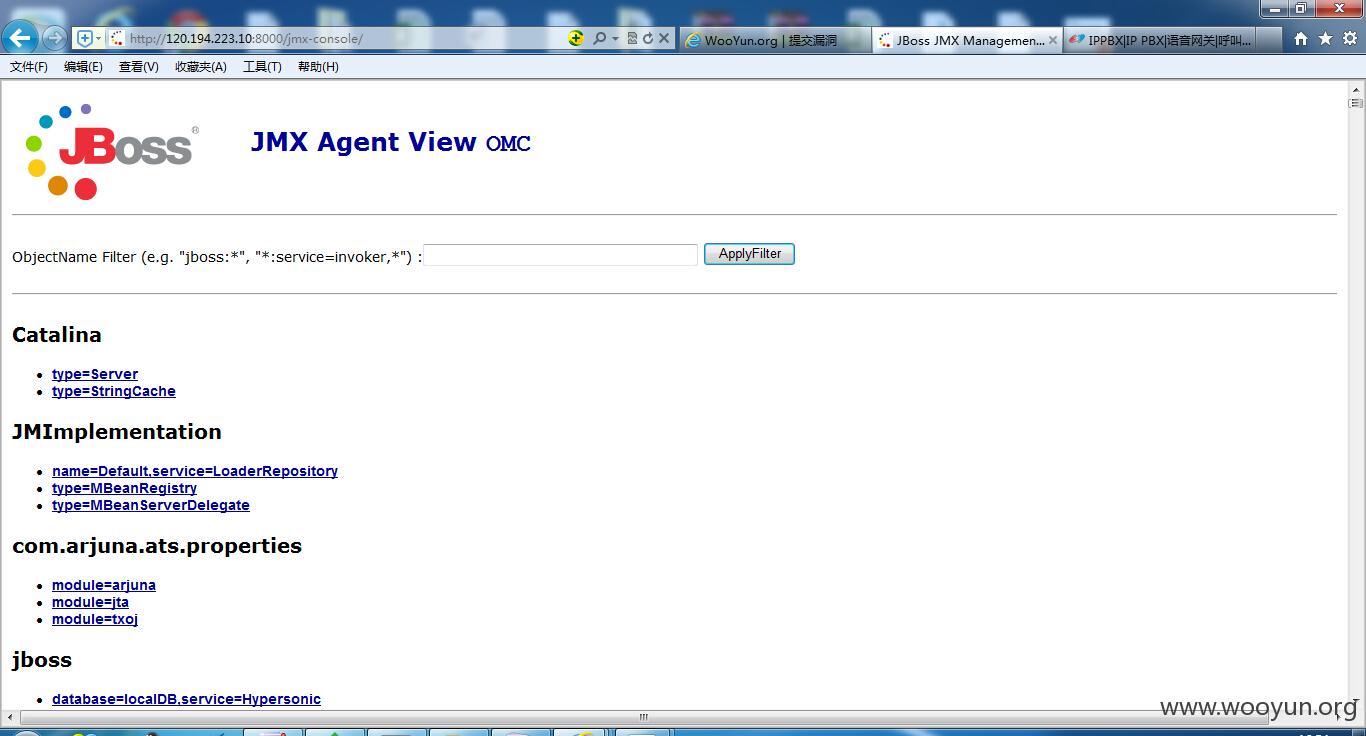

接着是jboss配置不当,一样可以getshell

以http://58.211.149.42:8000/jmx-console/进行演示

http://58.211.149.42:8000/invoker/JMXInvokerServlet

小马:http://58.211.149.42:8000/myname/index.jsp

一句话:http://58.211.149.42:8000/myname/wooyun.jsp

密码:woo0yun

jboss拿shell方法很多,此处略过不提

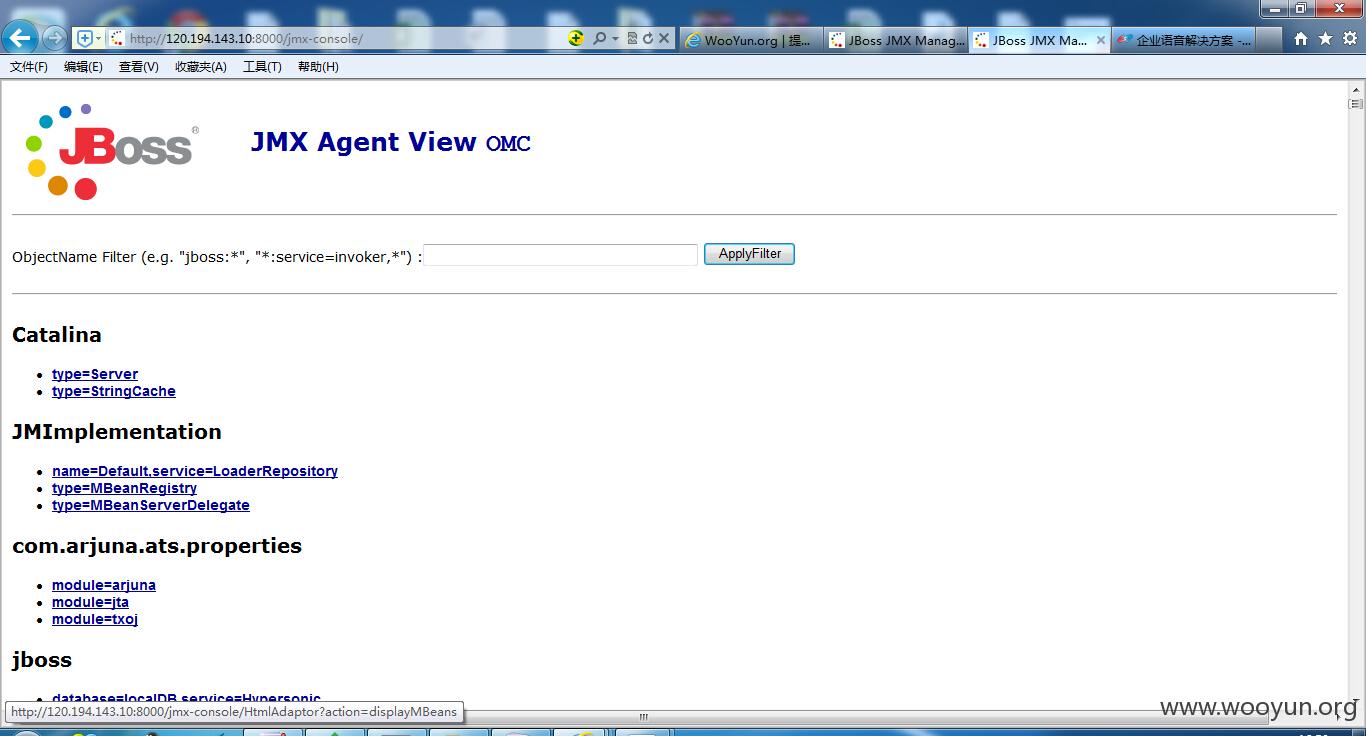

http://120.194.143.10:8000/jmx-console/

http://120.194.111.6:8000/jmx-console/

http://120.194.223.10:8000/jmx-console/

http://221.176.239.242:8000/jmx-console/

http://221.176.177.170:8000/jmx-console/

修复方案:

补丁,正确配置jboss

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2015-04-28 09:23

厂商回复:

CNVD确认并复现所述情况,已经由CNVD通过网站公开联系方式(或以往建立的处置渠道)向网站管理单位(软件生产厂商)通报。

最新状态:

暂无