漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0109711

漏洞标题:腾讯QQ"安全防护"程序DLL加载未验证漏洞

相关厂商:腾讯

漏洞作者: zhq445078388

提交时间:2015-04-23 12:22

修复时间:2015-07-23 16:50

公开时间:2015-07-23 16:50

漏洞类型:设计错误/逻辑缺陷

危害等级:中

自评Rank:9

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-23: 细节已通知厂商并且等待厂商处理中

2015-04-24: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放

2015-06-18: 细节向核心白帽子及相关领域专家公开

2015-06-28: 细节向普通白帽子公开

2015-07-08: 细节向实习白帽子公开

2015-07-23: 细节向公众公开

简要描述:

腾讯QQ的"安全防护"程序在调用DLL上存在问题

详细说明:

前几天腾讯更新了7.1版本.

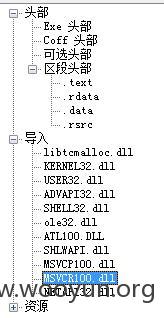

然后意外的发现腾讯的桌面快捷方式指向的QQProtect.exe程序居然存在一个使用非系统DLL的导入

然后好奇了.作为一个"安全防护"程序,使用导入表导入自定义DLL.这不是找利用? 难道像杀软一样有目录保护?

然后copy出来再cpoy进去.成功的丢进去了.所以结论是木有这个自我保护,好吧.现在就已经看到一处摆在明面上的DLL加载问题了.

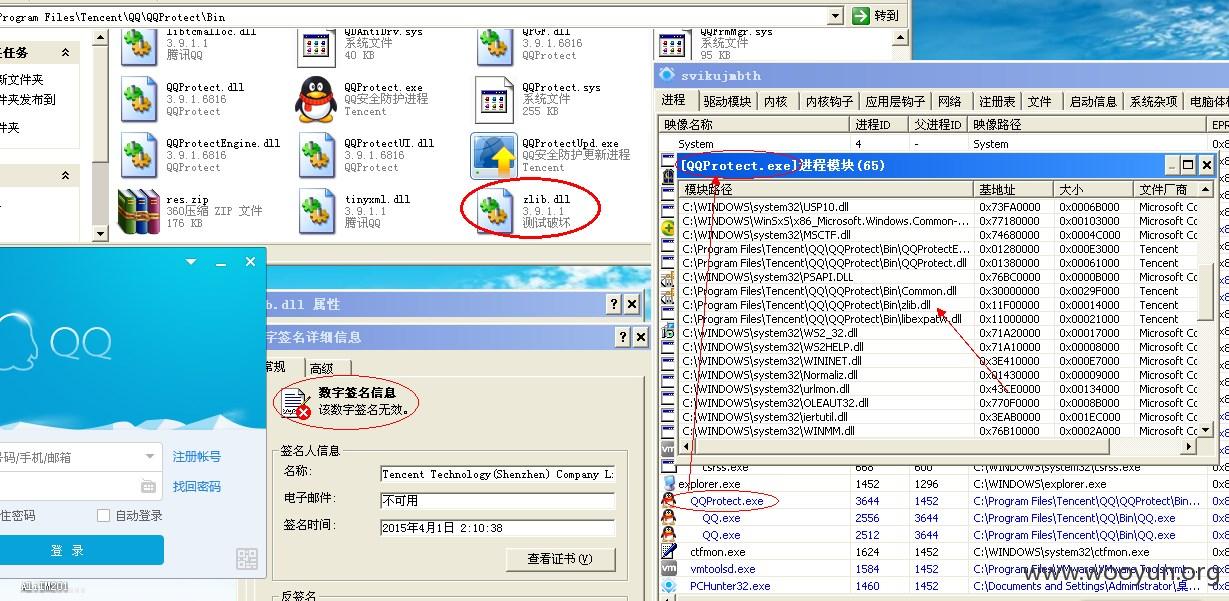

眼睛一扫发现tx使用了zlib.dll和tinyxml.dll 一般很多人在使用这俩DLL的时候都忘记去验证签名.测试下.通过修改版权信息来破坏签名,双击桌面图标,果然成功跑起来了

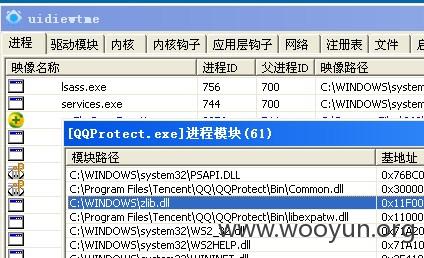

使用XT看下,果然把我们修改过的zlib加载上了

(此时其实从安全角度考虑已经无需其他操作了.这情况下弹窗假窗口什么的都可以做了)

输入密码登陆.等待10分钟.木有被踢出(说明自身定时检测功能没有涵盖QQProtect的组件)

然后将目录下的zlib.dll剪切到windows目录下,双击启动.

果然.这说明TX在使用这些DLL的时候是直接使用了非常非常不安全的loadlibrary("zlib.dll");

感觉已经不用继续往下看了,这已经足够说明TX,至少是"安全防护"程序完全就没有对加载的DLL进行验证...

漏洞证明:

修复方案:

在加载DLL时候进行数字签名的验证

版权声明:转载请注明来源 zhq445078388@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-07-23 16:50

厂商回复:

经评估,暂未发现上述问题存在对业务或用户造成安全威胁,暂不作处理,感谢您的反馈。

最新状态:

暂无