漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0107446

漏洞标题:我是这样伪造天津银行官方邮件的(@tccb.com.cn)

相关厂商:天津银行股份有限公司

漏洞作者: 路人甲

提交时间:2015-04-13 10:33

修复时间:2015-04-17 12:38

公开时间:2015-04-17 12:38

漏洞类型:系统/服务运维配置不当

危害等级:高

自评Rank:13

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-13: 细节已通知厂商并且等待厂商处理中

2015-04-14: 厂商已经确认,细节仅向厂商公开

2015-04-17: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

会有礼物吗

详细说明:

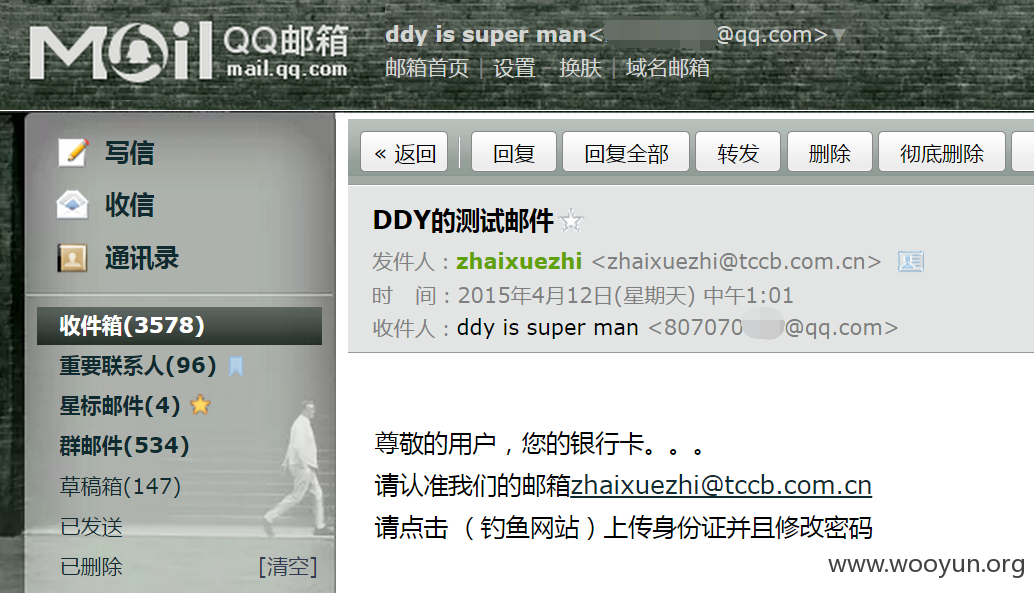

(图片好像泄漏了什么)

tccb.com.cn有MX记录,说明@tccb.com.cn用于发邮件

但是tccb.com.cn域名的DNS记录没有txt类型的spf记录登记邮件服务器IP,可伪造*@tccb.com.cn发邮件

漏洞证明:

修复方案:

求礼物~~

域名的DNS记录添加txt类型的spf记录登记邮件服务器IP

可以参考qq.com、163.com、baidu.com等域名spf记录登记邮件服务器的IP地址

造成影响:高

影响范围:大

攻击成本:低

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2015-04-14 17:24

厂商回复:

是我行邮件系统的老域名,已经停止使用,之前我们通知过DNS接入商,删除解析。但是DNS接入商没有删除,由于我们工作疏忽也没有发现。目前,我们已经联系DNS接入商将老域名解析删除。非常感谢白帽对我公司的支持。至于礼物嘛,我也要去申请:)

最新状态:

2015-04-14:tccb.com.cn是我行邮件系统的老域名,已经停止使用,之前我们通知过DNS接入商,删除解析。但是DNS接入商没有删除,由于我们工作疏忽也没有发现。目前,我们已经联系DNS接入商将老域名解析删除。非常感谢白帽对我公司的支持。

2015-04-17:tccb.com.cn是我行邮件系统的老域名,已经停止使用,之前我们通知过DNS接入商,删除解析。但是DNS接入商没有删除,由于我们工作疏忽也没有发现。目前,我们已经联系DNS接入商将老域名解析删除,并且修改了WHOIS信息。非常感谢白帽对我公司的支持。