漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0106589

漏洞标题:拍拍贷员工账号泄露可域渗透获取所有用户信息

相关厂商:上海拍拍贷金融信息服务有限公司

漏洞作者: 杀器王子

提交时间:2015-04-08 15:24

修复时间:2015-05-23 19:18

公开时间:2015-05-23 19:18

漏洞类型:账户体系控制不严

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-08: 细节已通知厂商并且等待厂商处理中

2015-04-08: 厂商已经确认,细节仅向厂商公开

2015-04-18: 细节向核心白帽子及相关领域专家公开

2015-04-28: 细节向普通白帽子公开

2015-05-08: 细节向实习白帽子公开

2015-05-23: 细节向公众公开

简要描述:

拍拍贷员工账号泄露可域渗透获取所有用户信息

详细说明:

漏洞证明:

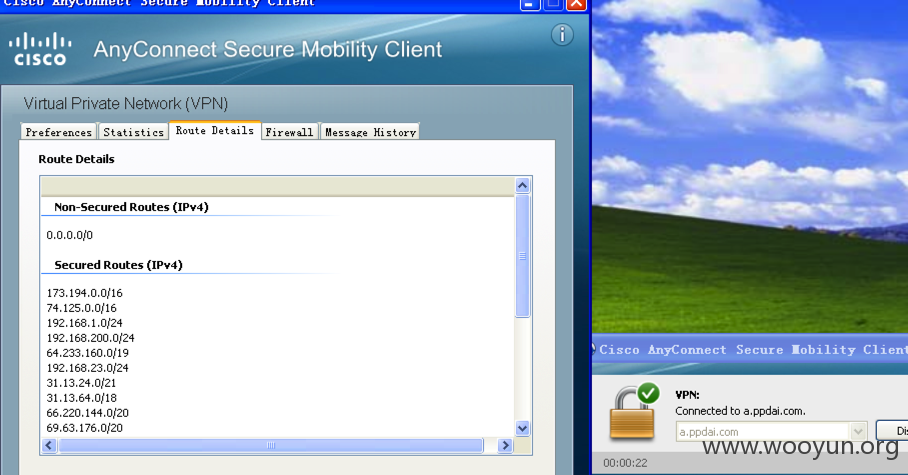

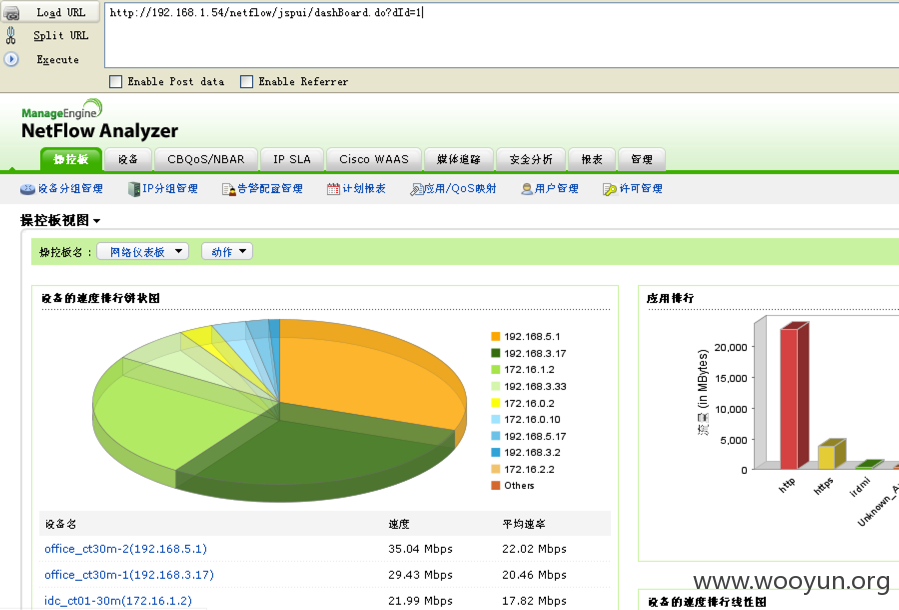

进内网后简单的看了一下192.168.1.1/24

netflow 弱口令 admin admin

可以查看部分节点ip流量 方便内网渗透

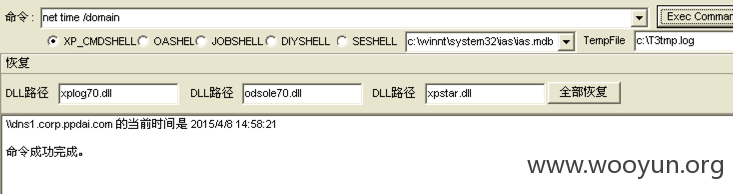

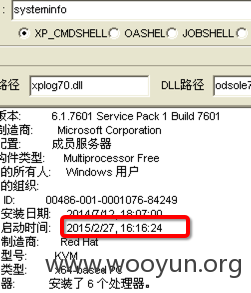

sharepoint服务器sa弱口令

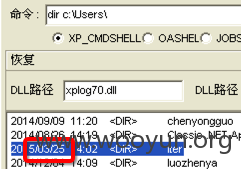

作为内网业务服务器 应该经常有管理员登陆 简单查询后证实

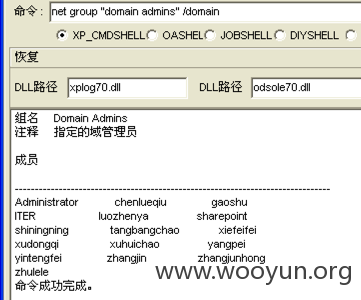

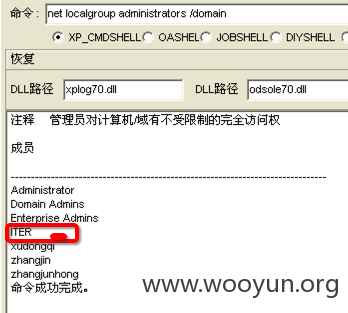

重启后ITER这个域管登陆过 可以找到密码

由于网速原因 不抓密码了

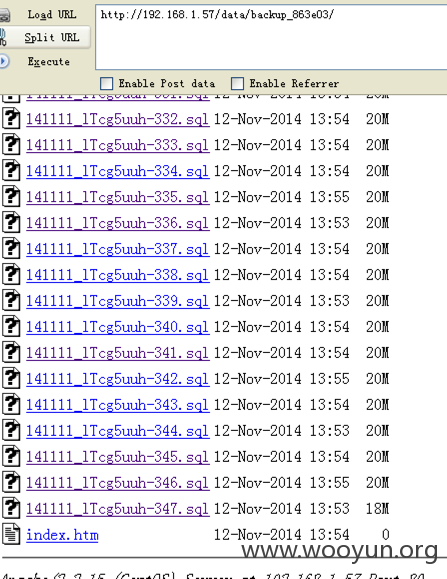

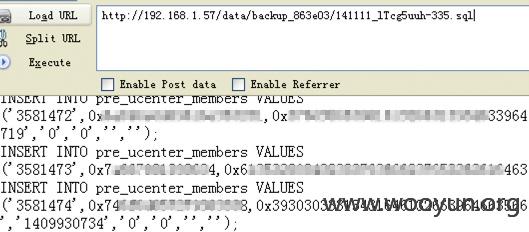

http://192.168.1.57 group.ppdai.com的测试版?

但是这里有2014年11月份整个库的备份

用户到300w+id

点到为止

修复方案:

定期修改密码

版权声明:转载请注明来源 杀器王子@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-04-08 19:17

厂商回复:

非常感谢白帽子杀器王子@乌云的测试,我们会快速改进

最新状态:

2015-04-13:非常感谢白帽子杀器王子@乌云的测试及漏洞提示,经拍拍贷技术部门及信息安全工程师排查,白帽子杀器王子@乌云所指出的员工账户泄露属极个别员工的日常办公账户,仅能访问拍拍贷线下办公环境。拍拍贷的线上网站和线下办公环境是物理隔离的。白帽子杀器王子@乌云可以访问到的数据是办公环境中公开的用于测试的虚拟数据,其中并不包含用户个人隐私信息及密码信息,用户无需担心个人信息安全。