漏洞概要

关注数(24)

关注此漏洞

漏洞标题:中国建设银行某接口获取敏感信息(泄露银行卡号与撞库风险)

提交时间:2015-04-07 12:47

修复时间:2015-05-25 18:02

公开时间:2015-05-25 18:02

漏洞类型:设计缺陷/逻辑错误

危害等级:中

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

Tags标签:

无

漏洞详情

披露状态:

2015-04-07: 细节已通知厂商并且等待厂商处理中

2015-04-10: 厂商已经确认,细节仅向厂商公开

2015-04-20: 细节向核心白帽子及相关领域专家公开

2015-04-30: 细节向普通白帽子公开

2015-05-10: 细节向实习白帽子公开

2015-05-25: 细节向公众公开

简要描述:

中国建设银行某接口获取银行卡号 如果 被黑产利用 后果严重

详细说明:

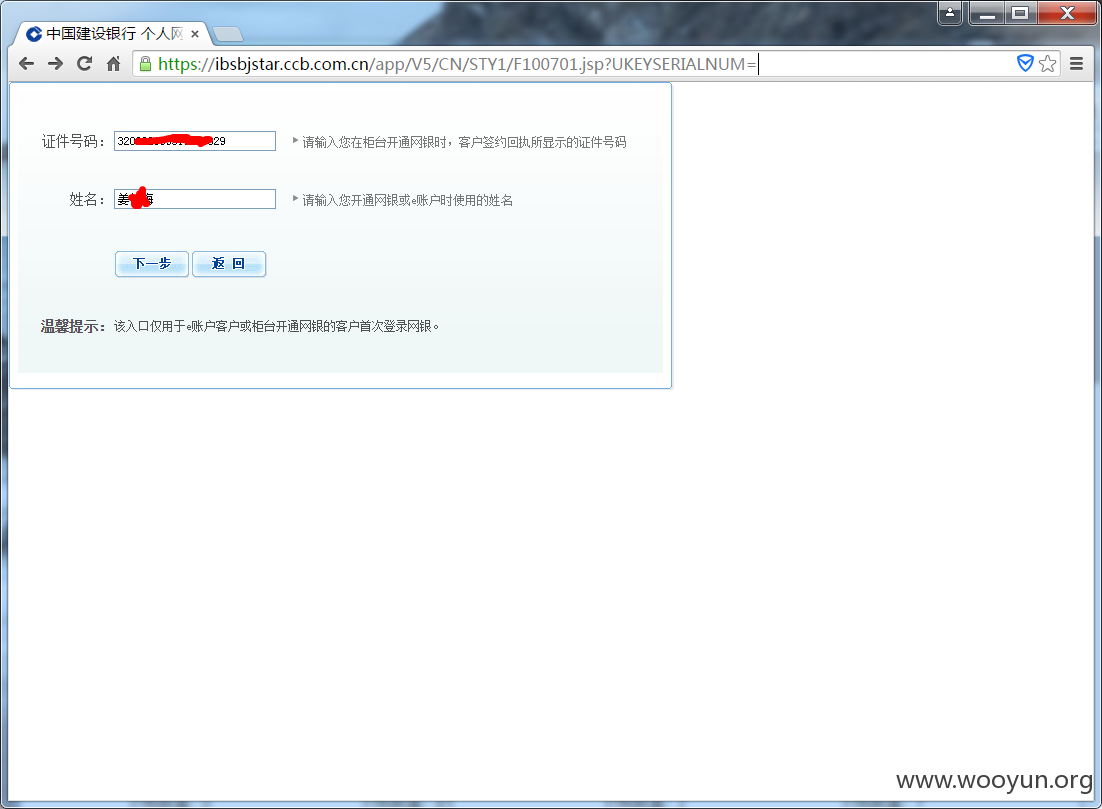

接口地址

由于身份证信息特别脆弱到处都是 黑市上各种裤子 随便一个库都含有身份证号码信息

如果把得到的身份证号码信息用在这里

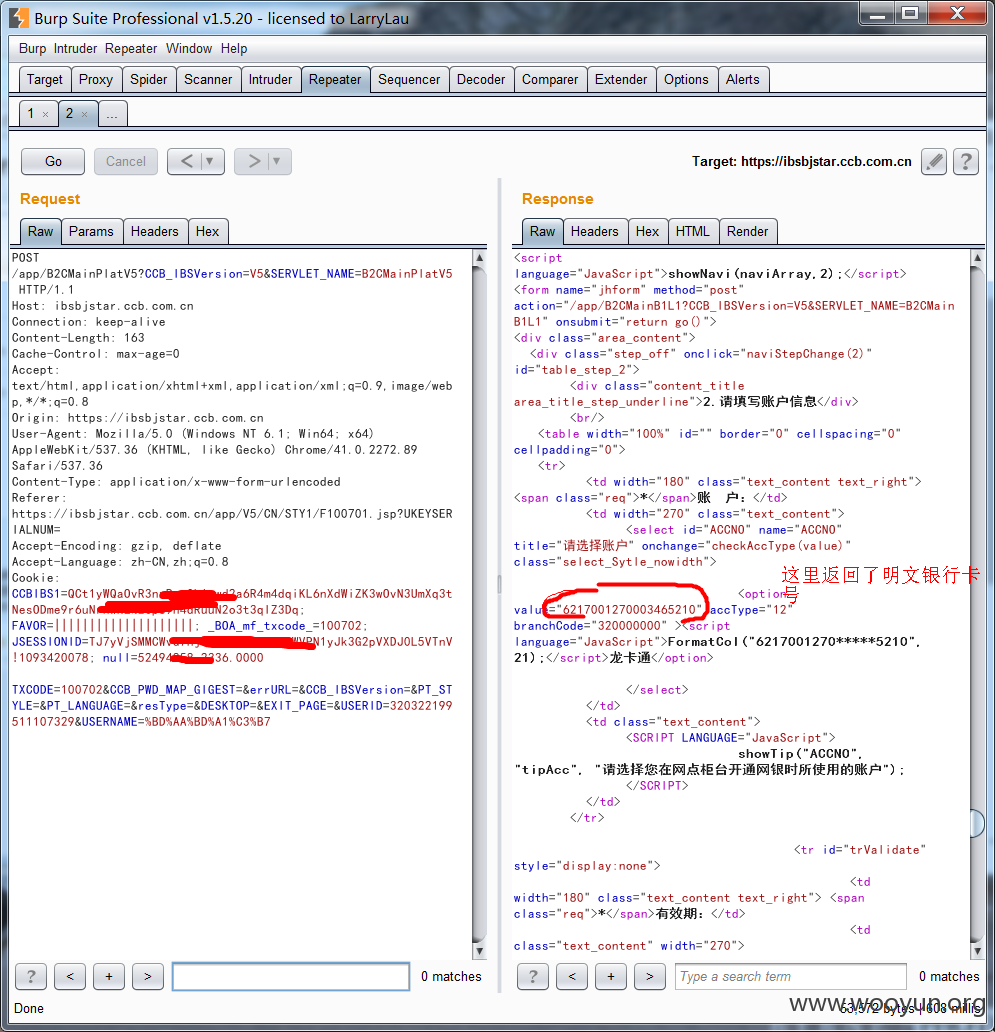

提交然后抓包

漏洞证明:

而且没有任何防止重复提交验证 这个接口完全可以用来批量撞库

修复方案:

版权声明:转载请注明来源 Vern@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2015-04-10 18:00

厂商回复:

CNVD未直接复现所述情况,已经转由CNCERT直接通报给对应银行集团公司,由其后续协调网站管理部门处置.

最新状态:

暂无