漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0105188

漏洞标题:简单有效进入吉林省电信DCN内网及其他内部信息

相关厂商:中国电信集团

漏洞作者: 路人甲

提交时间:2015-04-01 15:11

修复时间:2015-05-16 15:48

公开时间:2015-05-16 15:48

漏洞类型:基础设施弱口令

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-01: 细节已通知厂商并且等待厂商处理中

2015-04-01: 厂商已经确认,细节仅向厂商公开

2015-04-11: 细节向核心白帽子及相关领域专家公开

2015-04-21: 细节向普通白帽子公开

2015-05-01: 细节向实习白帽子公开

2015-05-16: 细节向公众公开

简要描述:

RT

详细说明:

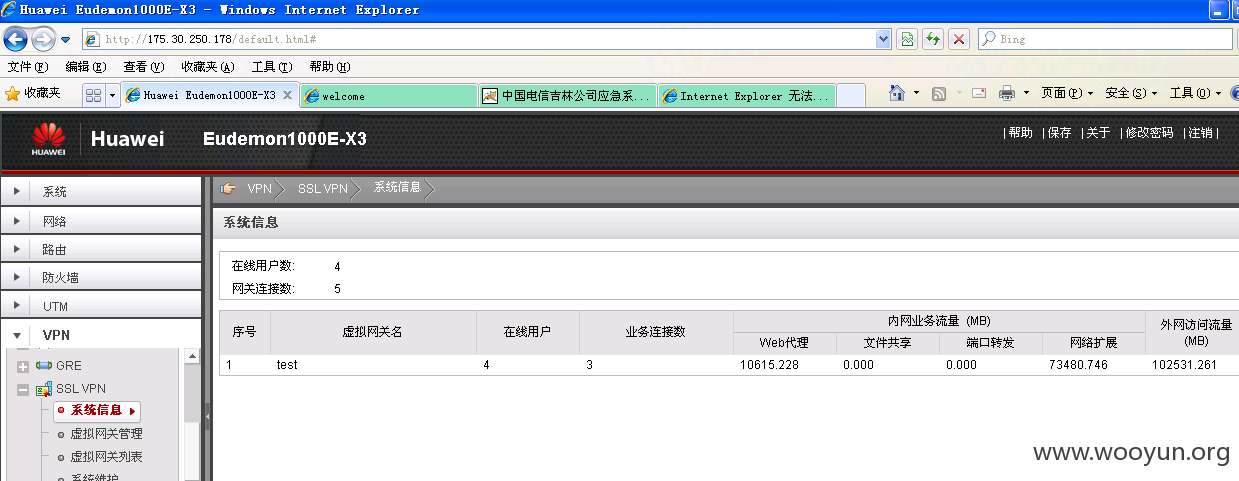

扫描到一个华为防火墙控制台弱口令就有了如下内容

漏洞证明:

防火墙地址

账户和密码为华为默认

登录进去发现开启了SSL vpn服务

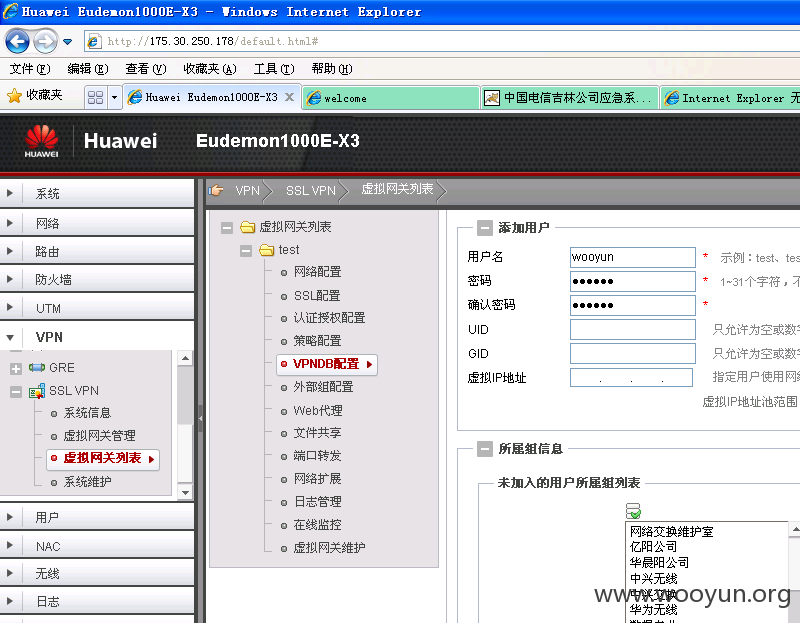

然后添加VPN用户

最后我们用

登录SSL VPN服务

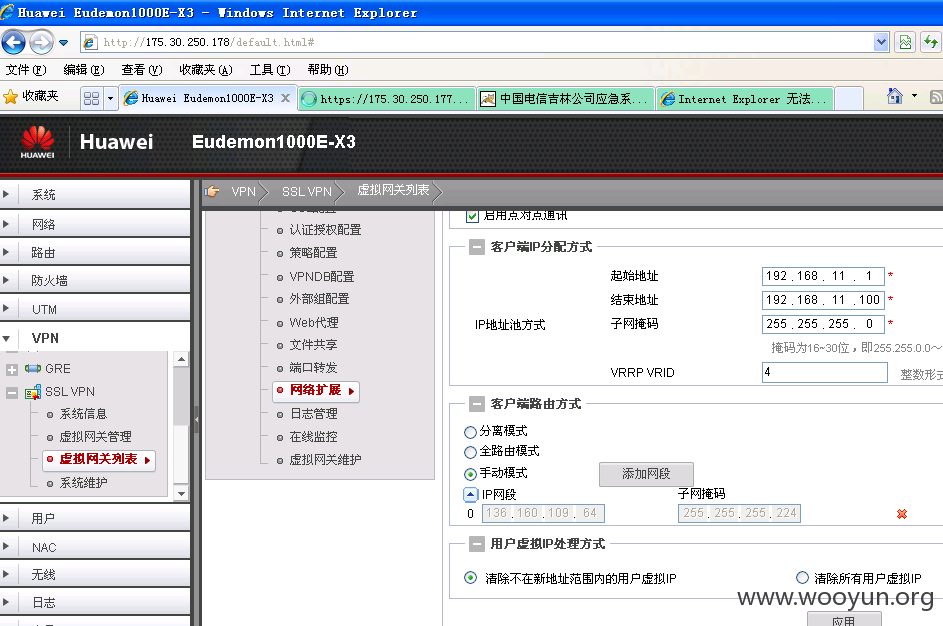

通过修改网络扩展功能可以实现访问任何网段,即切换到全路由模式

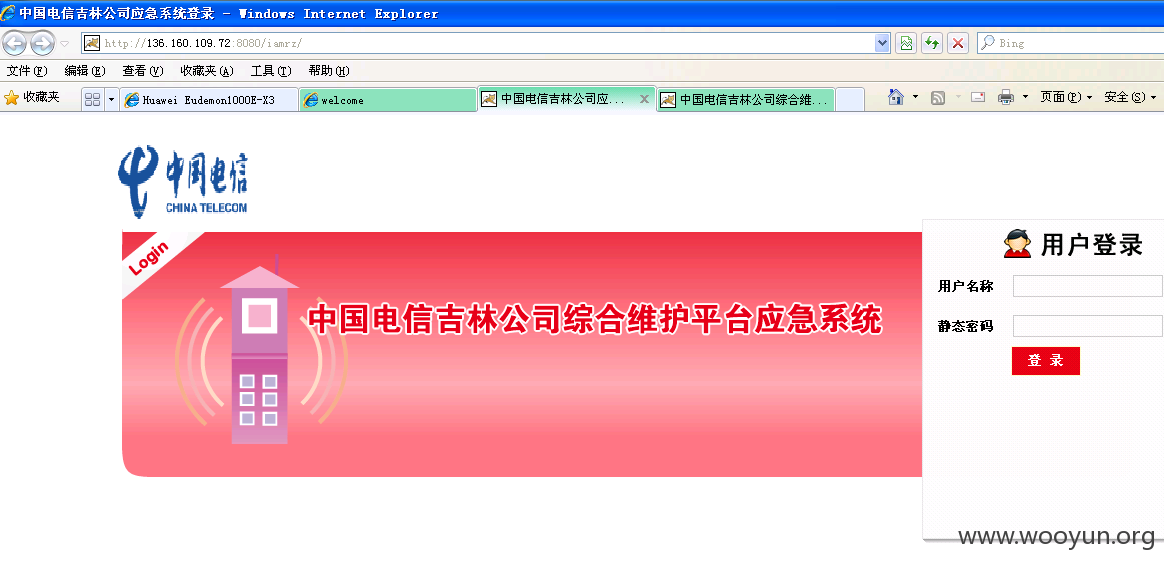

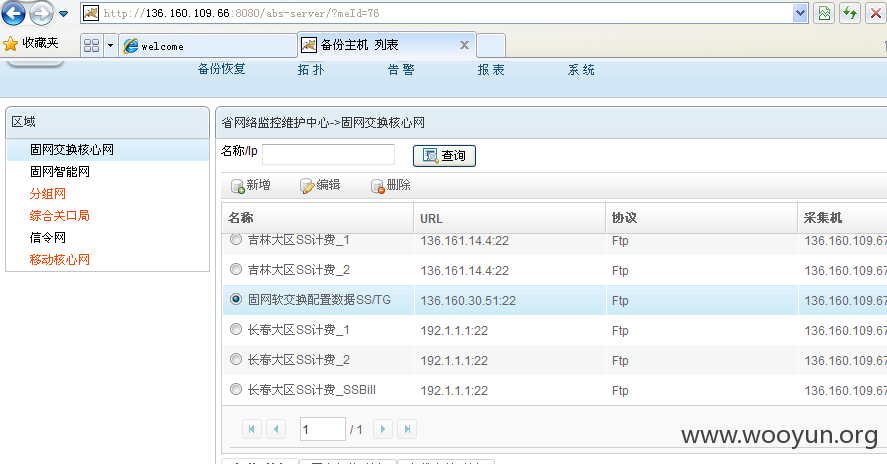

中国电信吉林公司综合维护平台

中国电信吉林公司应急系统

某备份

下面是开启全路由模式可以访问的系统和数据库

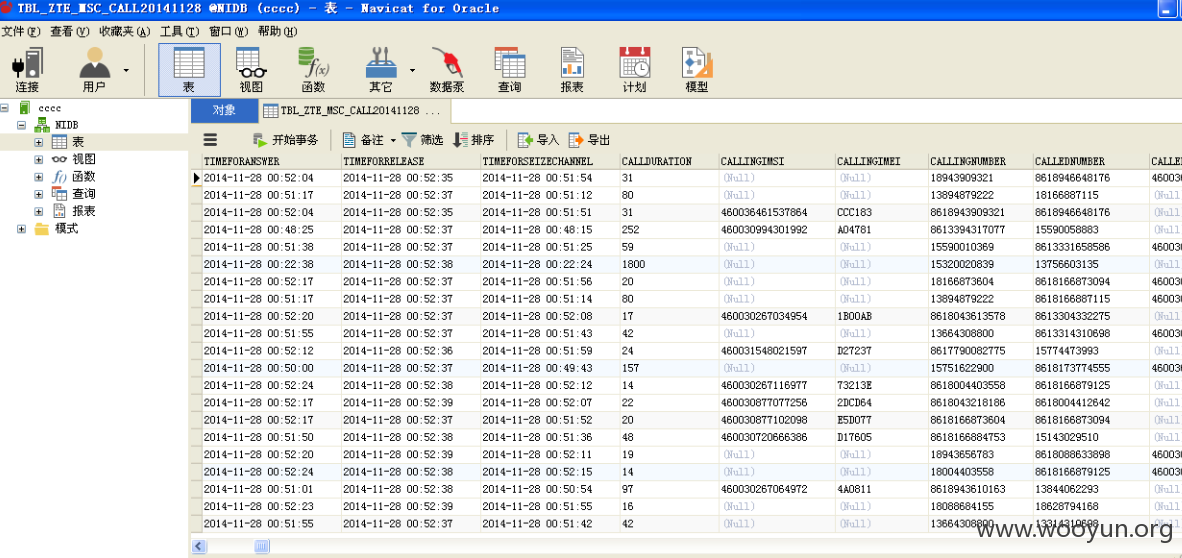

如:查看通话或者短信记录。包含手机号和IMSI

还可进入计费系统,点到为止,只是证明能够进入吉林省电信DCN内网

PS:@中国电信集团 您刚来乌云能不能别太抠门,今天其他白帽子那个命令执行才给4rank!!!!! 开个玩笑!

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-04-01 15:46

厂商回复:

感谢通报,已进入处置流程。

最新状态:

暂无