漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0103372

漏洞标题:海南航空某服务器STRUTS漏洞修复不完整

相关厂商:海南航空

漏洞作者: Taro

提交时间:2015-03-24 11:13

修复时间:2015-05-09 09:08

公开时间:2015-05-09 09:08

漏洞类型:命令执行

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-24: 细节已通知厂商并且等待厂商处理中

2015-03-25: 厂商已经确认,细节仅向厂商公开

2015-04-04: 细节向核心白帽子及相关领域专家公开

2015-04-14: 细节向普通白帽子公开

2015-04-24: 细节向实习白帽子公开

2015-05-09: 细节向公众公开

简要描述:

╮(╯▽╰)╭

详细说明:

事件起因:闲着没事看看wooyun公开漏洞,看到了这个

WooYun: 海航某服务器存在远程命令执行可看空姐信息

好吗,大脑一热,我也跑来在测试一遍

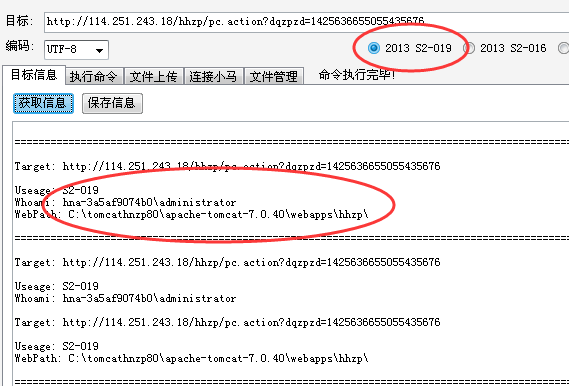

没问题,这个时候突发奇想,点到了前面的S2-019,结果

瞬间泪奔啊!!!

接着试试看了

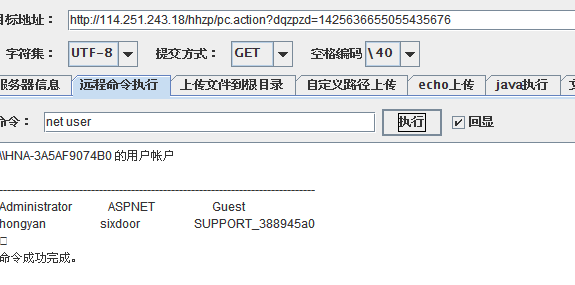

看看C盘下还有个lcx.exe,果断早就的被人提权了,然后你们还不知道吧

运维也没有修复处理,

╮(╯▽╰)╭

漏洞证明:

http://114.251.243.18/hhzp/1.txt

修复方案:

版权声明:转载请注明来源 Taro@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2015-03-25 09:06

厂商回复:

谢谢,我们会立即组织人员修复。

最新状态:

暂无

![I]PZITH([)@5@[1I8L%_7NN.png](http://wimg.zone.ci/upload/201503/24102752e8d7e51e8faf9c951317ae305b145006.png)

![AM]P4[5R6[5K%9CDK82$J0B.png](http://wimg.zone.ci/upload/201503/2410293403aed753ec4b2b8d89d702a4c88a509f.png)