漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0101281

漏洞标题:厦门市某三甲医院预约系统发现shell可造成千万用户信息泄漏

相关厂商:厦门市妇幼保健院

漏洞作者: 路人甲

提交时间:2015-03-14 11:10

修复时间:2015-04-28 11:12

公开时间:2015-04-28 11:12

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-14: 细节已通知厂商并且等待厂商处理中

2015-03-18: 厂商已经确认,细节仅向厂商公开

2015-03-28: 细节向核心白帽子及相关领域专家公开

2015-04-07: 细节向普通白帽子公开

2015-04-17: 细节向实习白帽子公开

2015-04-28: 细节向公众公开

简要描述:

历史遗留shell多枚,造成该院数千万用户信息泄漏,鉴于该院一贯风格漏洞忽略,是否可通报上级部门厦门市卫生卫计委进行处理。

详细说明:

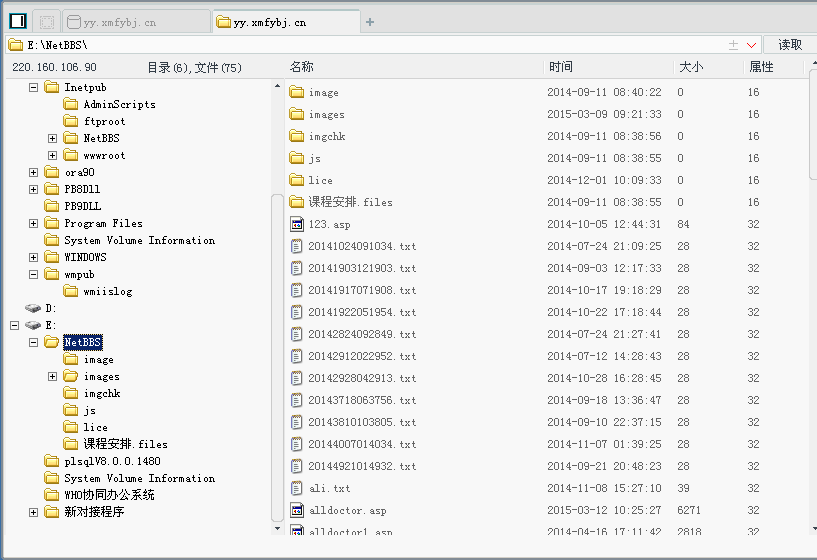

写权限当时被提交的漏洞 WooYun: 厦门市某保健院某系统漏洞可getshell导致数据泄露

该院写权限漏洞过了很久很久才修复后,未对程序进行清查,造成多枚shell遗留

shell地址:

1#http://yy.xmfybj.cn/123.asp 密码a

2#http://yy.xmfybj.cn/fd.asp 密码123

3#http://yy.xmfybj.cn/kmd.asp;kmd.txt 密码chopper

大马:

1#http://yy.xmfybj.cn/asp.aspx 密码jak!@

2#http://yy.xmfybj.cn/feiduan.asp 密码3389

黑产(不要点):

1#http://yy.xmfybj.cn/ccc.asp

2#http://yy.xmfybj.cn/ce.asp

以上等等,时间有限不细看

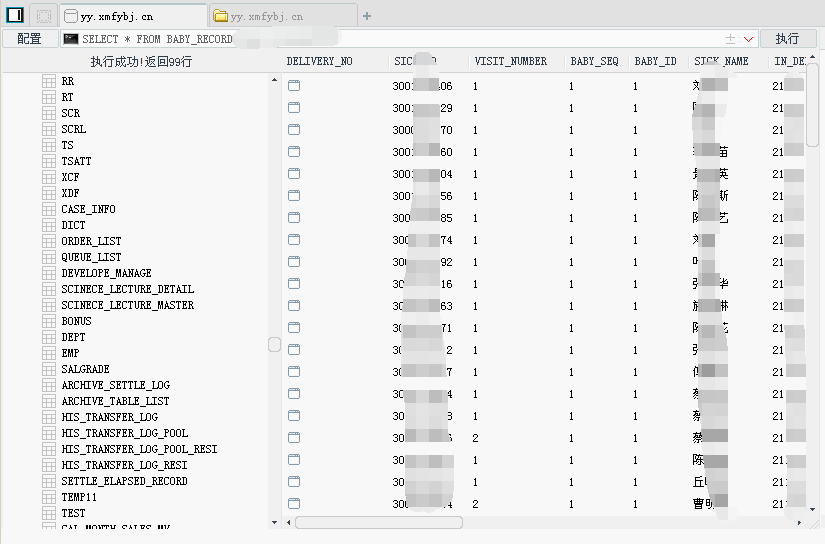

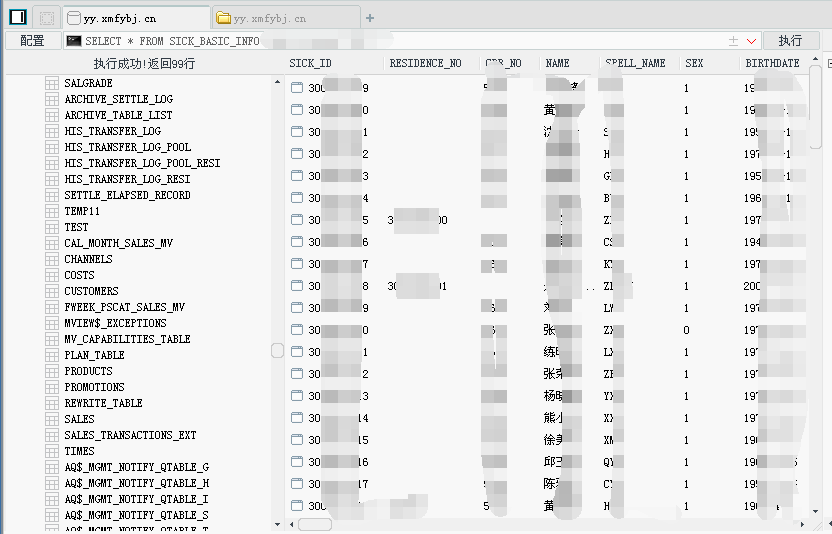

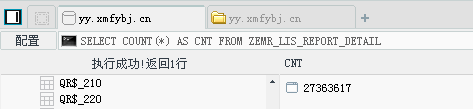

直接上数据库

漏洞证明:

数据库连接字符串来源:web根目录下的WebDBConnect.dll,反编译后得到连接字符串

表:

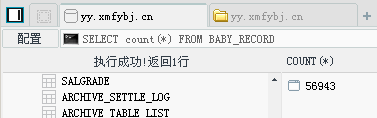

初生婴儿记录表BABY_RECORD

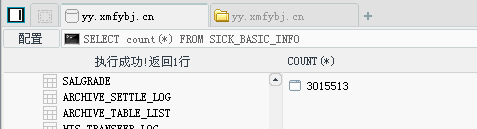

病人基本信息表SICK_BASIC_INFO

lis报告明细ZEMR_LIS_REPORT_DETAIL

我是好少年,不会随便脱裤子,放心,但是满大街的宝宝拍艺术照广告,满手机的您是否需要给孩子怎样的产品推销,你们懂的,这就是数据泄漏的源头

修复方案:

删除shell,自查web

题外话:信息科招人吗~~

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2015-03-18 13:32

厂商回复:

CNVD确认所述情况,已经转由CNCERT下发给分中心,由其后续协调网站管理单位处置。

最新状态:

暂无