漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-087544

漏洞标题:新东方某处接口验证缺陷漏洞实现少量用户密码自动登陆(已验证通过,非任意密码重置)

相关厂商:新东方

漏洞作者: 0x 80

提交时间:2014-12-17 18:11

修复时间:2015-01-31 18:12

公开时间:2015-01-31 18:12

漏洞类型:网络设计缺陷/逻辑错误

危害等级:中

自评Rank:6

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-12-17: 细节已通知厂商并且等待厂商处理中

2014-12-17: 厂商已经确认,细节仅向厂商公开

2014-12-27: 细节向核心白帽子及相关领域专家公开

2015-01-06: 细节向普通白帽子公开

2015-01-16: 细节向实习白帽子公开

2015-01-31: 细节向公众公开

简要描述:

逻辑设计缺陷

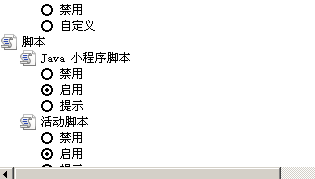

需要调整下网页IE设置

详细说明:

首先inurl:library.koolearn.com/user

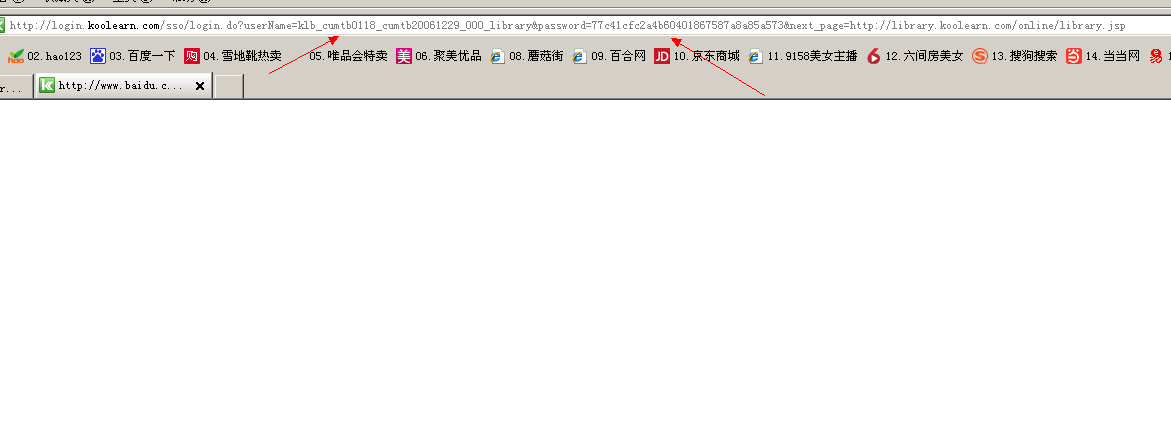

可以看到地址

用IE浏览器

如果打开会自动跳转到http://library.koolearn.com/online/library.jsp

但我们可以利用IE的功能

禁止运行JS脚本

可以发现

已经完整的泄露用户和密码

接着,我们去掉

http://library.koolearn.com/online/library.jsp

得到这样1个地址

http://login.koolearn.com/sso/login.do?userName=klb_cumtb0118_cumtb20061229_000_library&password=77c41cfc2a4b60401867587a8a85a573&next_page=

现在直接可以访问

接着,设置下IE

允许运行JS脚本

再 访问

自动登陆了

呵呵

漏洞证明:

修复方案:

版权声明:转载请注明来源 0x 80@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2014-12-17 18:16

厂商回复:

正在确认,谢谢提供。

最新状态:

2015-01-08:漏洞已修复