漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-085135

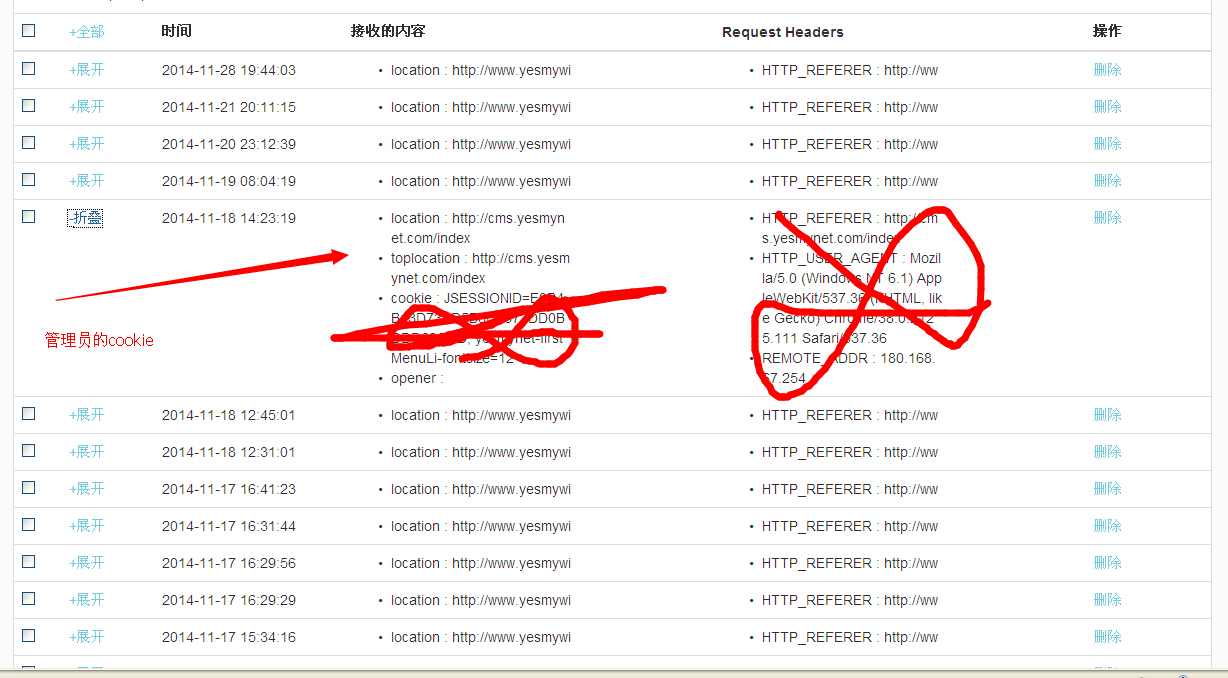

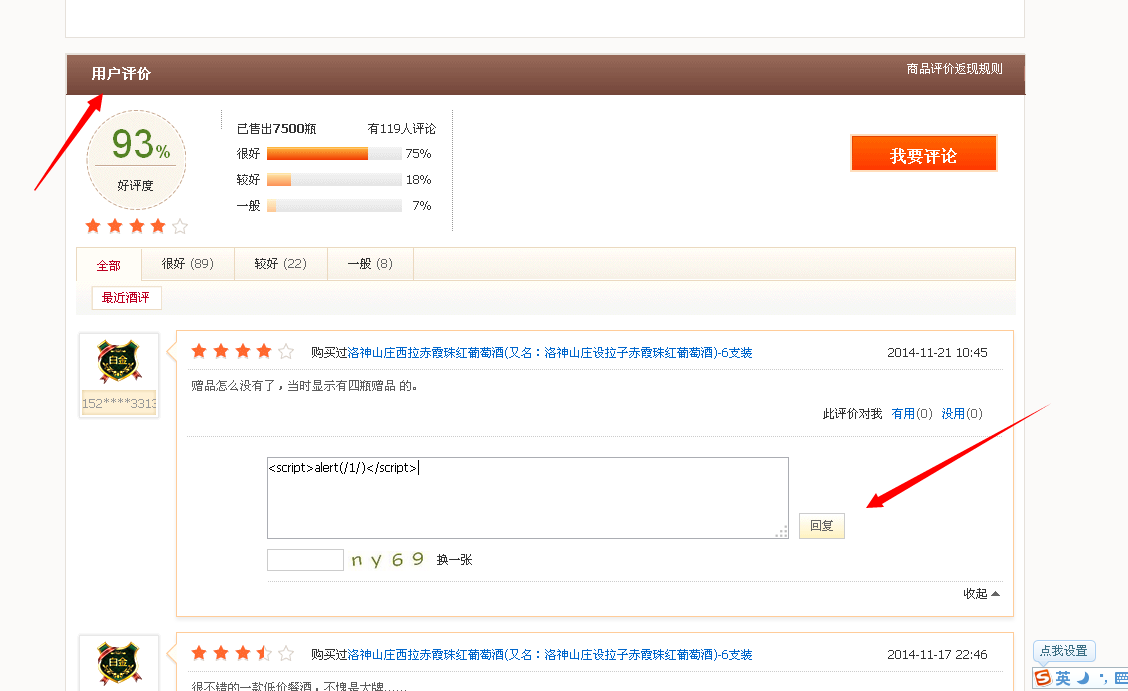

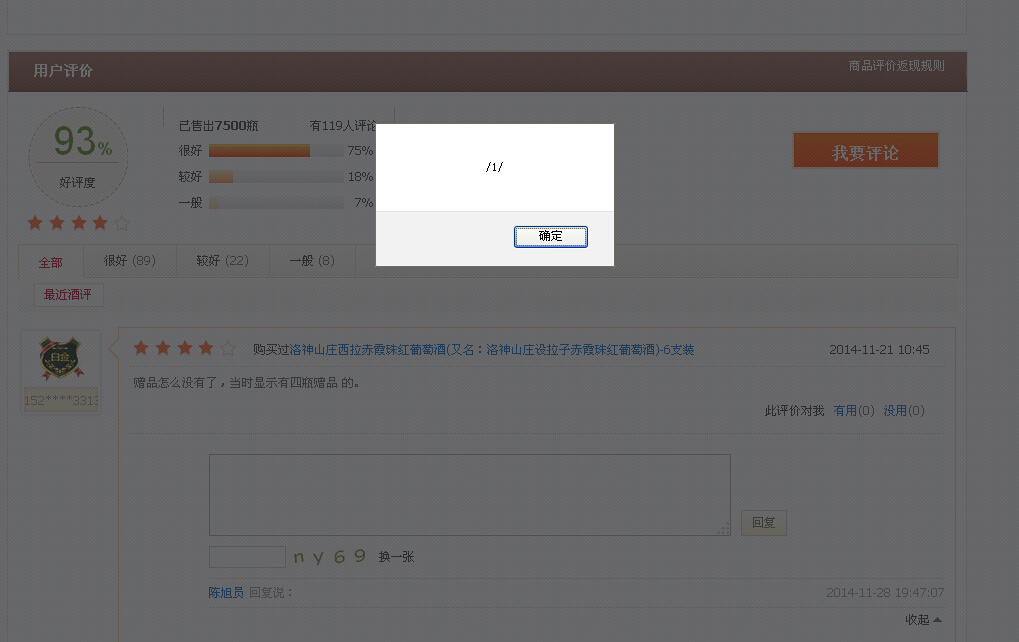

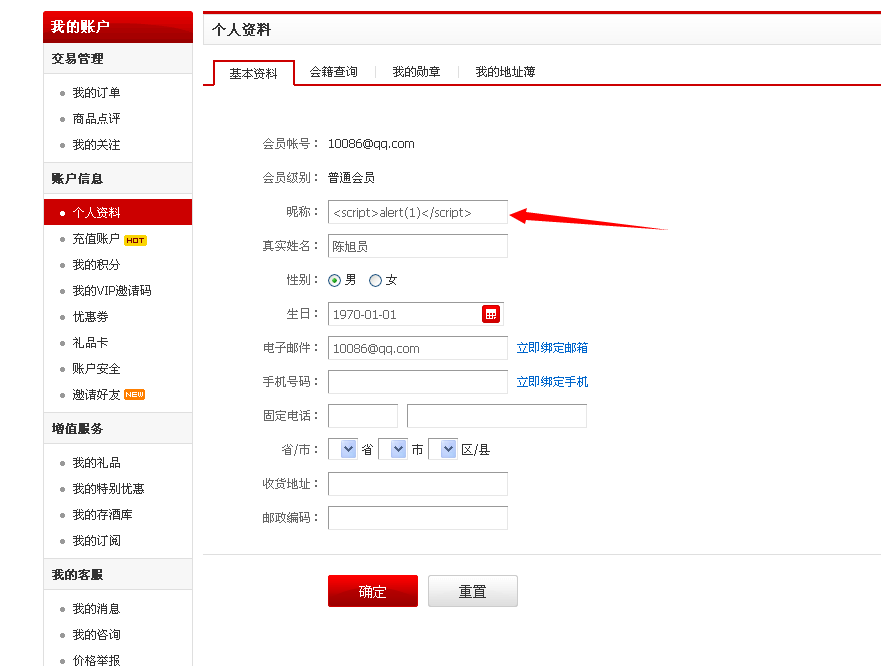

漏洞标题:也买酒多处储型xss(已打到管理员的cookie)

相关厂商:yesmywine.com

漏洞作者: 路人甲

提交时间:2014-11-28 20:06

修复时间:2014-12-03 20:08

公开时间:2014-12-03 20:08

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-11-28: 细节已通知厂商并且等待厂商处理中

2014-12-03: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

.....

详细说明:

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-12-03 20:08

厂商回复:

最新状态:

暂无

![K8(HOI@UZ]P$T6{CZ}9V)LG.jpg](http://wimg.zone.ci/upload/201411/28194446d8ba550e0cf8a73c2f80f8ab349651d6.jpg)

![HU{%4X]DB)Z{T304A{65BZ2.jpg](http://wimg.zone.ci/upload/201411/28195549531a0127b336f8659207c6297702ec91.jpg)

![DSKW]4~C(J~RS6Z1J11IVRA.jpg](http://wimg.zone.ci/upload/201411/2819563491180d8c1656892c1f892b6120cdede9.jpg)