漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-083173

漏洞标题:四川师范大学某分站成功入侵事件

相关厂商:sicnu.edu.cn

漏洞作者: 华胥一梦

提交时间:2014-11-14 13:01

修复时间:2014-11-19 08:36

公开时间:2014-11-19 08:36

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:15

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-11-14: 细节已通知厂商并且等待厂商处理中

2014-11-14: 厂商已经确认,细节仅向厂商公开

2014-11-19: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

四川师范大学某分站成功入侵事件 你懂的。。。。。。

详细说明:

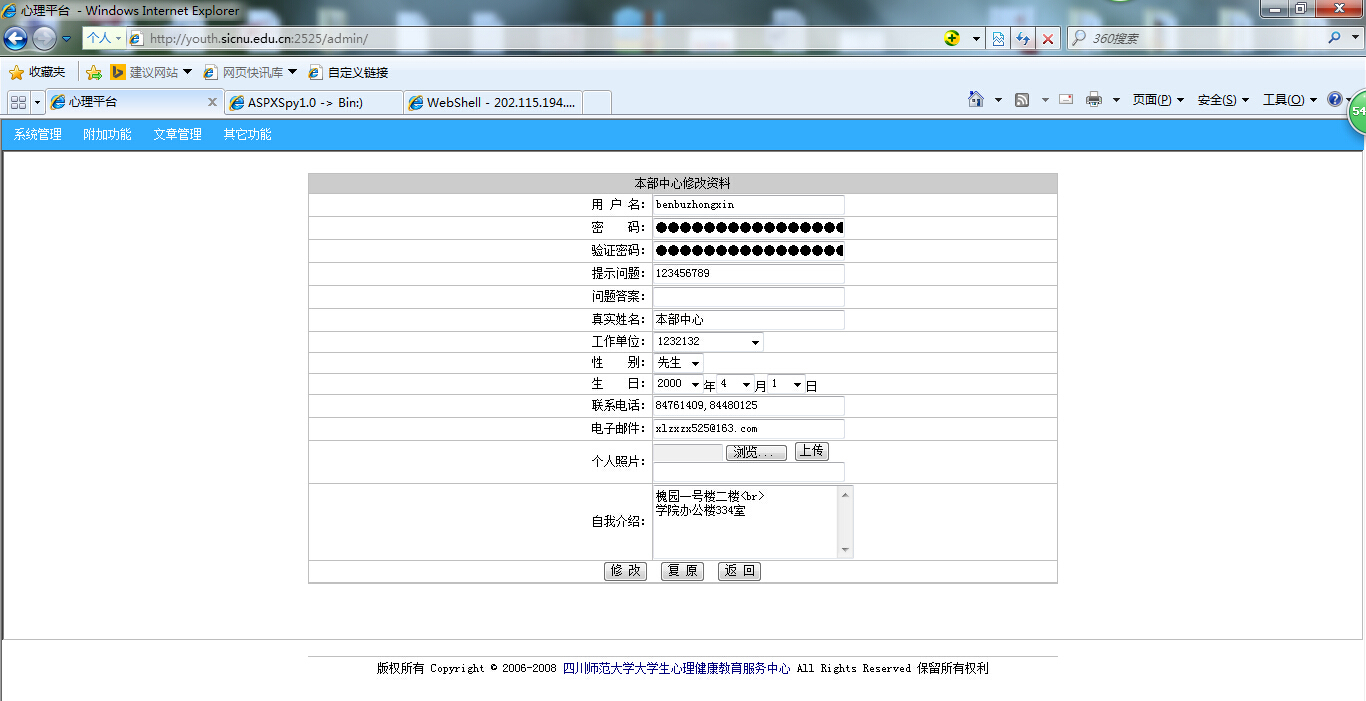

四川师范大学大学生心理健康教育服务中心存在此漏洞。

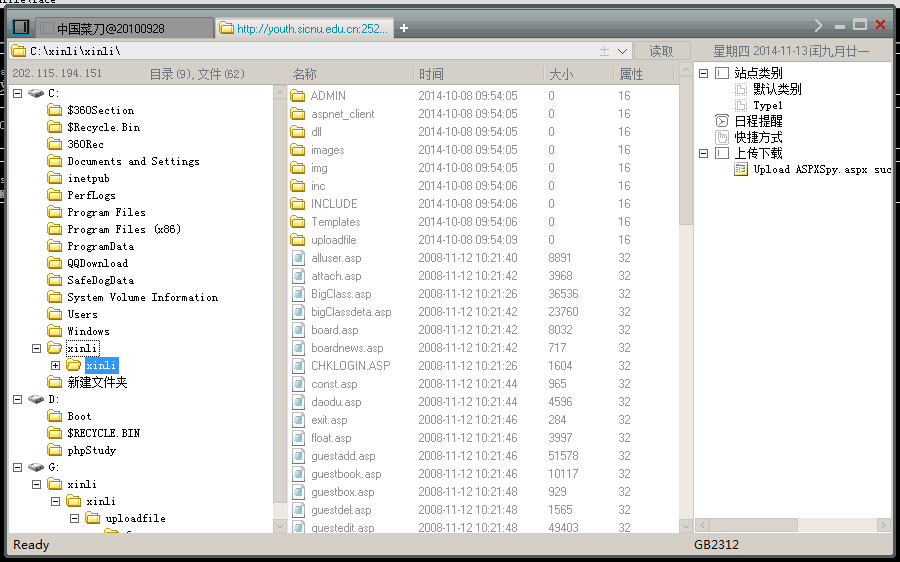

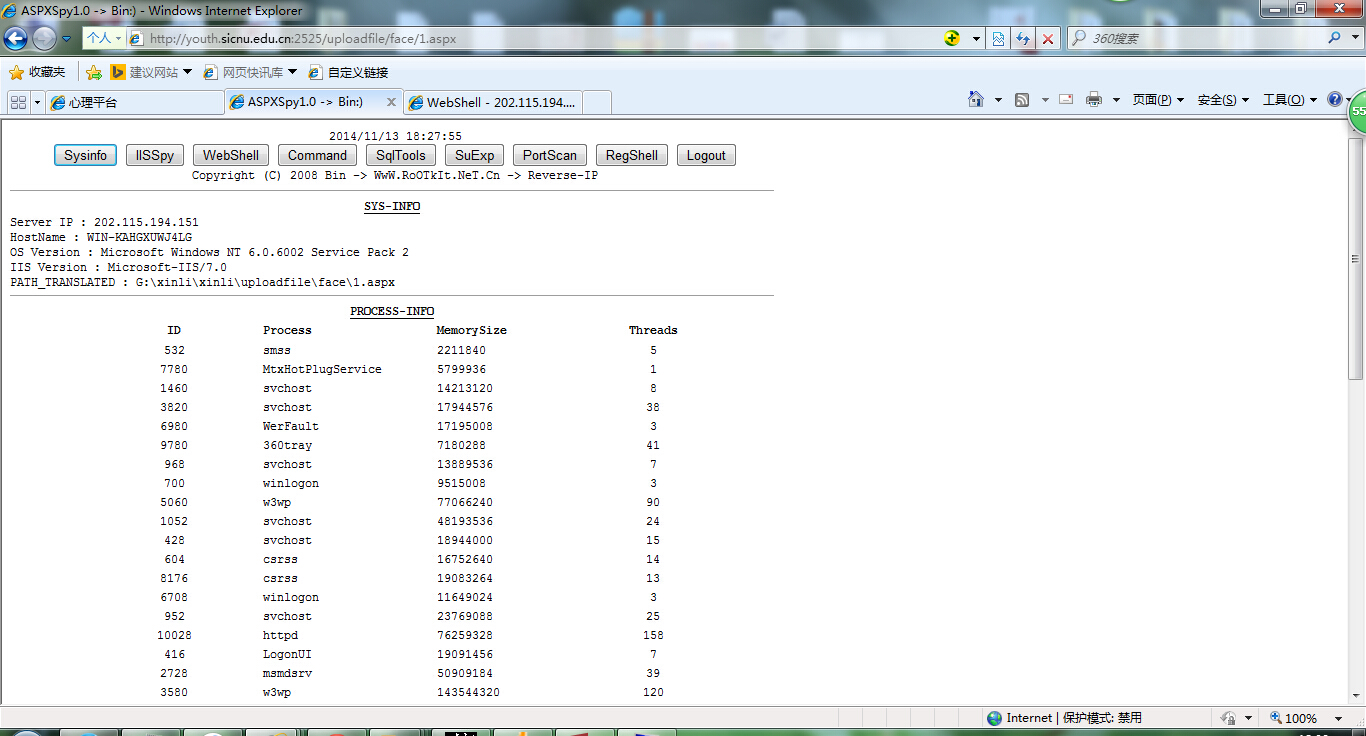

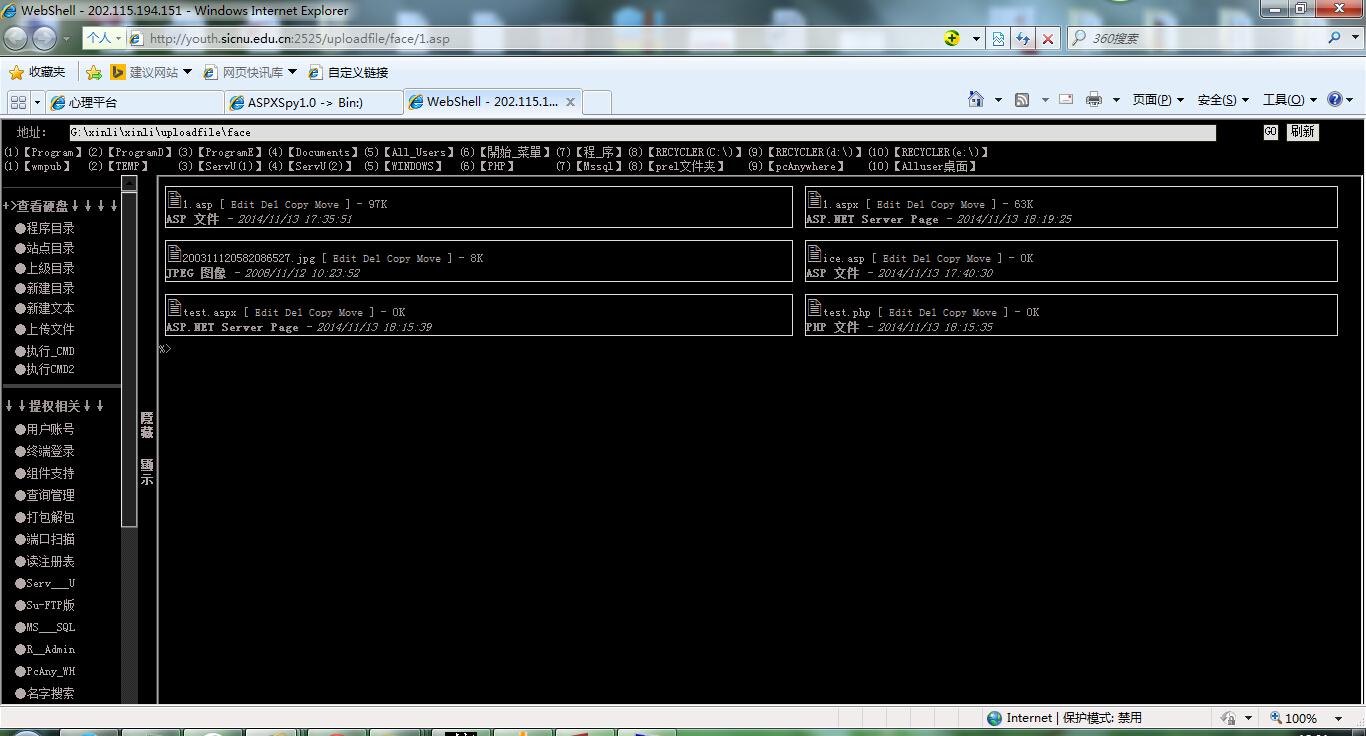

通过对网站的爬虫可发现系统管理员的用户名。由于用户名众多,而用户名有的是采用比较简单的弱口令。可通过burp爆破或者简单的猜测,就能成功的得到系统管理员的权限。这是个入口点。然后系统在上传的地方过滤不严,通过简单的截断就能够成功的上传。这样就能够得到webshell了。而此webshell的权限很大,能够跨整个磁盘,可任意删除,修改计算机文件系统里的文件。自然就可以脱裤了,而数据库里的信息可能又会跟其他分站里的用户密码有联系,因此赶快补补吧。不然整个网站都被人脱光了。。。。。

漏洞证明:

修复方案:

增强管理员密码强度

改善上传代码逻辑

计算机文件跟网站文件隔离,分配好权限。

版权声明:转载请注明来源 华胥一梦@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-11-14 16:28

厂商回复:

已收到漏洞,正在确认!

最新状态:

2014-11-19:漏洞已修复,感谢支持!