漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-082585

漏洞标题:爱康国宾某分站信息泄露导致Getshell

相关厂商:爱康国宾

漏洞作者: pandas

提交时间:2014-11-08 21:38

修复时间:2014-12-23 21:40

公开时间:2014-12-23 21:40

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-11-08: 细节已通知厂商并且等待厂商处理中

2014-11-09: 厂商已经确认,细节仅向厂商公开

2014-11-19: 细节向核心白帽子及相关领域专家公开

2014-11-29: 细节向普通白帽子公开

2014-12-09: 细节向实习白帽子公开

2014-12-23: 细节向公众公开

简要描述:

爱康漏洞第三发,也是收尾篇了。

爱康国宾某分站信息泄露导致Getshell

详细说明:

依旧是扫描爱康国宾c段时意外的发现该站:

http://www.guobin.net,开始还以为不是爱康国宾的站点,后来看一些标题信息觉得应该是国宾的分站:

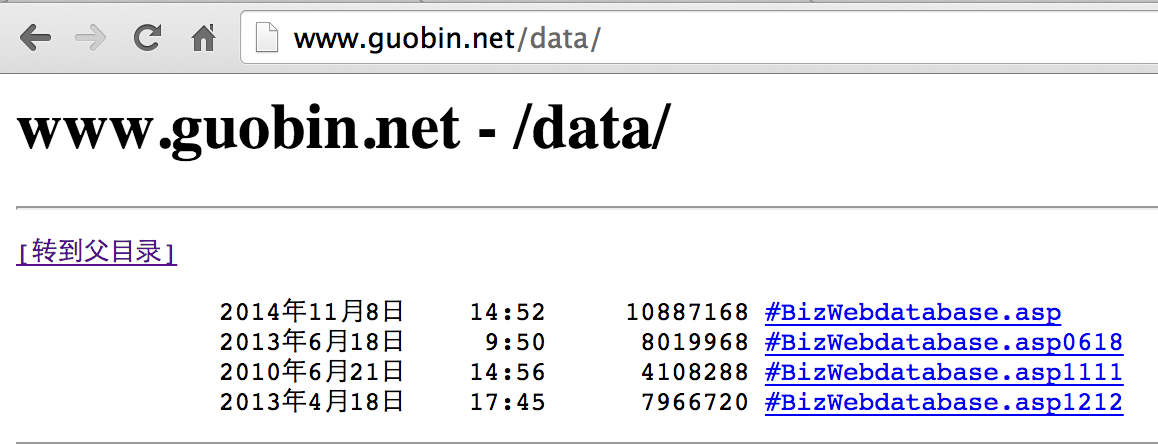

存在多处目录浏览,造成敏感信息泄露。例如:

http://www.guobin.net/data/

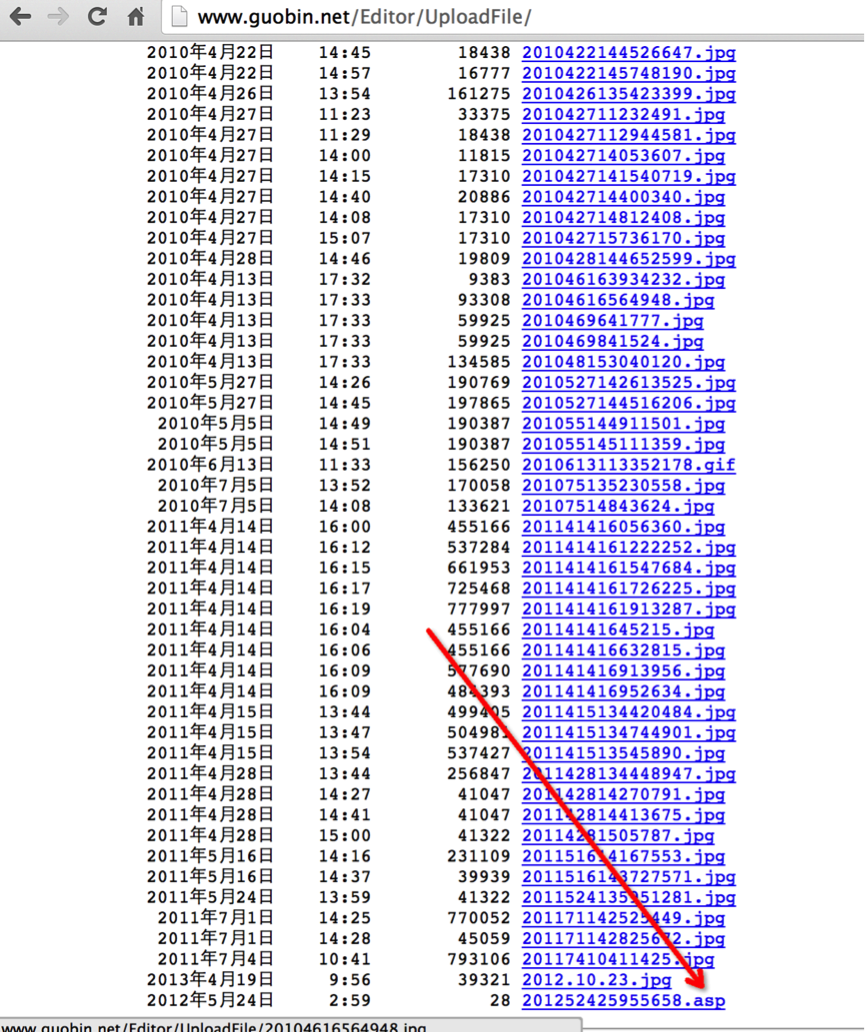

接着尝试editor,fckeditor等目录发现/Editor/UploadFile/目录下竟然存在某前辈的一个asp一句话,如图

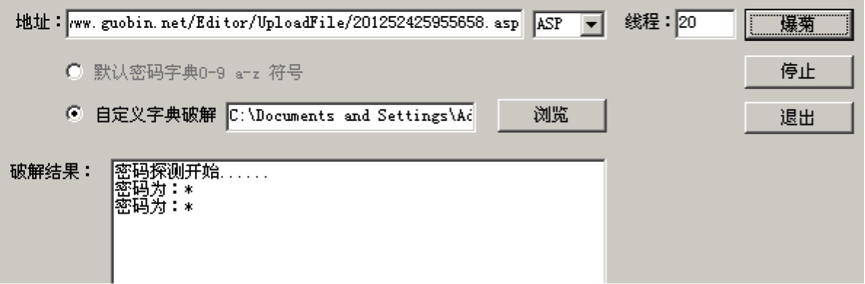

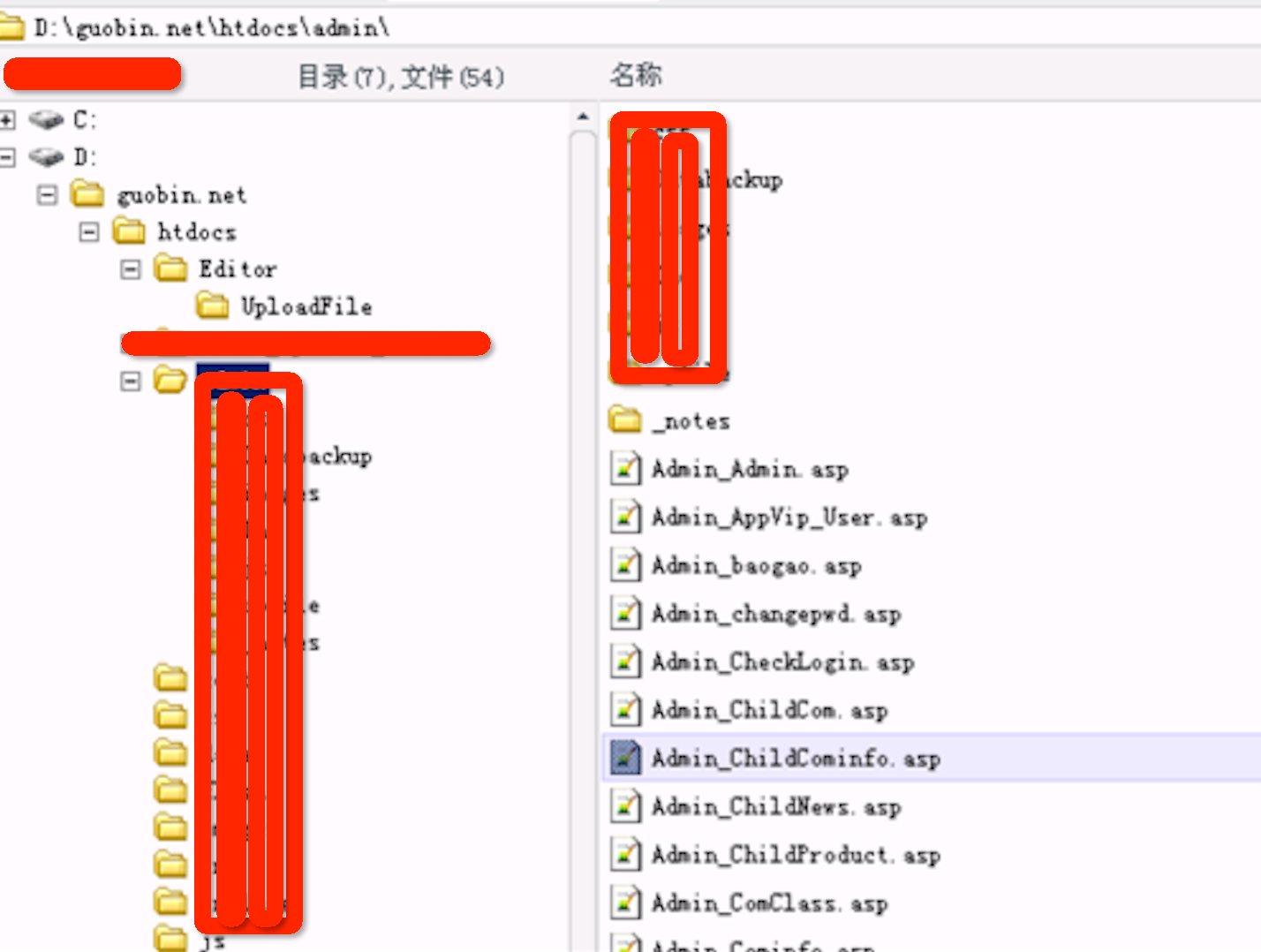

很明显的一句话木马,继续往上层翻目录发现原来是一个改版的ewebeditor编辑器,默认数据库都在,但是admin_login.asp文件却被删了,估计是某前辈当年从这个点传的shell然后删除了admin_login.asp,不过却忘记了删自己的shell。估计也不会是很复杂的密码,于是就祭出一句话爆破工具开始跑密码,果不其然,给跑出来了:

漏洞证明:

修复方案:

清理shell,并修复IIS目录浏览问题。

版权声明:转载请注明来源 pandas@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2014-11-09 10:55

厂商回复:

非常感谢,关注本公司安全

最新状态:

暂无