漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-071007

漏洞标题:豆瓣某功能设计缺陷可被攻击者利用扫第三方号

相关厂商:豆瓣

漏洞作者: lijiejie

提交时间:2014-08-04 18:02

修复时间:2014-09-18 18:04

公开时间:2014-09-18 18:04

漏洞类型:设计缺陷/逻辑错误

危害等级:低

自评Rank:3

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-08-04: 细节已通知厂商并且等待厂商处理中

2014-08-05: 厂商已经确认,细节仅向厂商公开

2014-08-15: 细节向核心白帽子及相关领域专家公开

2014-08-25: 细节向普通白帽子公开

2014-09-04: 细节向实习白帽子公开

2014-09-18: 细节向公众公开

简要描述:

豆瓣某功能设计缺陷可被攻击者利用扫第三方号

详细说明:

http://www.douban.com/contacts/find

豆瓣导入Email通讯录好友的功能,可能被黑客利用扫号(暴力破解)网易邮箱、Gmail邮箱、MSN等。

该功能没有做任何限制,单个用户可以无限次尝试导入邮箱好友,给攻击者留下了机会。

经查豆瓣该服务的IP是173.230.147.*,说明豆瓣购买了Linode的主机用于通讯录导入。

攻击者可以低频尝试扫号或者暴力破解。有多人同时使用该服务,可以降低登录错误率,减小被网易等服务商临时封禁的几率。

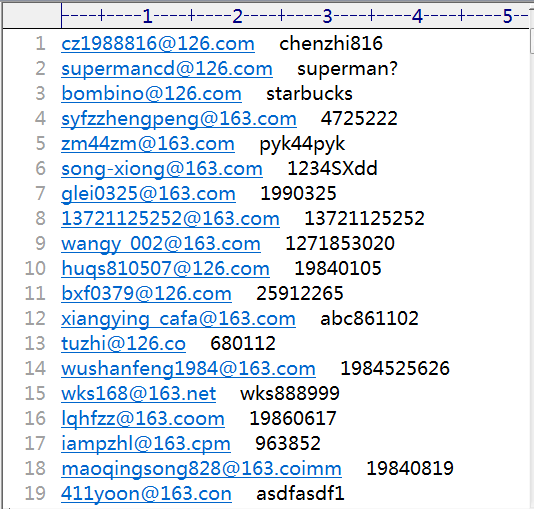

漏洞证明:

修复方案:

对单个用户可以尝试导入的次数做限制。

版权声明:转载请注明来源 lijiejie@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:4

确认时间:2014-08-05 11:28

厂商回复:

谢谢反馈,立即组织修复〜

最新状态:

暂无