漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-068501

漏洞标题:安卓壁纸存储型xss漏洞

相关厂商:光点图灵

漏洞作者: 未了

提交时间:2014-07-16 16:33

修复时间:2014-08-30 16:34

公开时间:2014-08-30 16:34

漏洞类型:xss跨站脚本攻击

危害等级:中

自评Rank:10

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-07-16: 积极联系厂商并且等待厂商认领中,细节不对外公开

2014-08-30: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

安卓壁纸客户端过滤被绕过导致xss漏洞

详细说明:

安卓壁纸,下载量蛮大的一个软件。

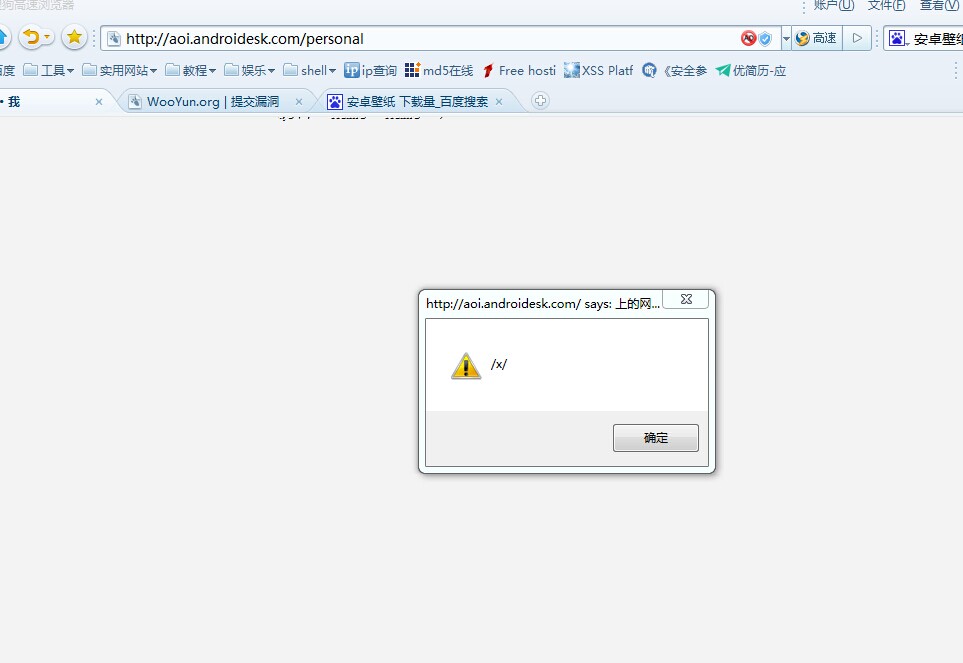

由于手机端操作不便,所以我利用wireshark跟cain抓到地址(http://aoi.androidesk.com/)后直接在电脑端操作。

首先:注册一个帐号,邮箱跟昵称随便填。

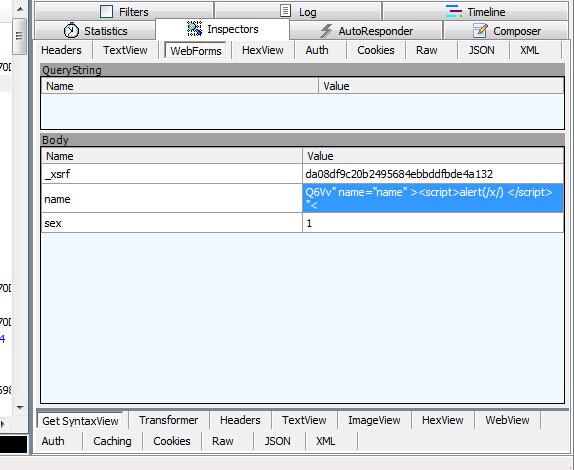

注册成功后,进入http://aoi.androidesk.com/myedit 进行修改用户名。用fiddler抓包改

服务端无验证!修改成功!

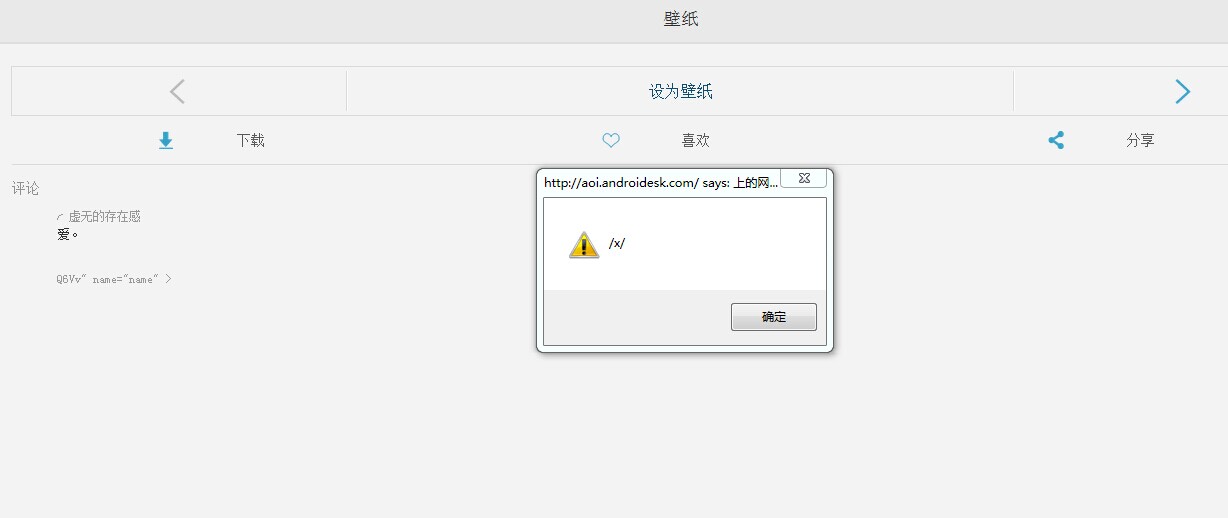

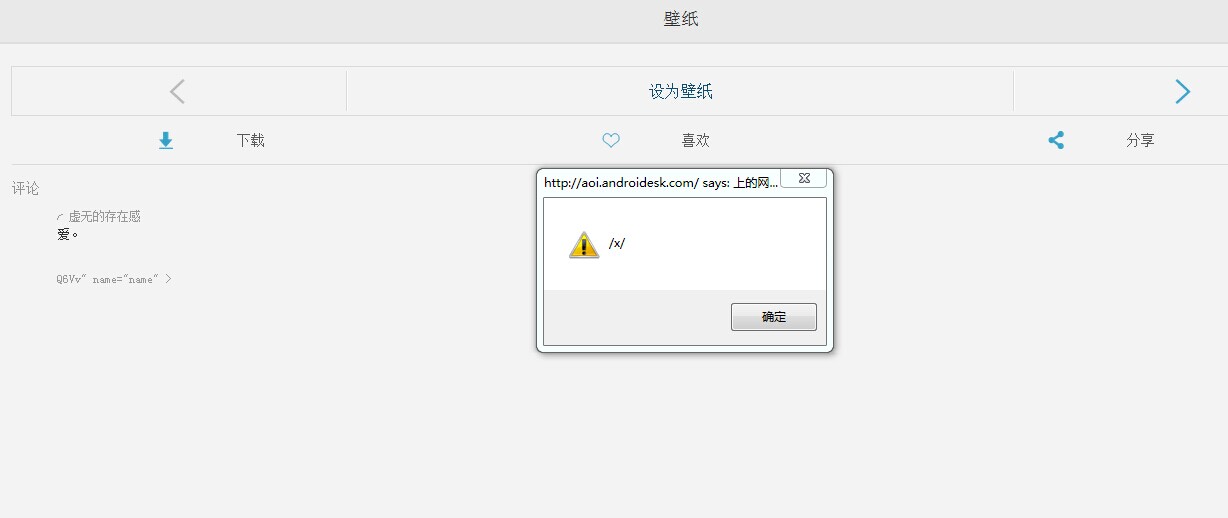

然后就可以开始到处评论了,嘿嘿,别人点击进去图片就会执行code.

尤其是热门的美女图片,点击率很高。

漏洞证明:

修复方案:

服务端过滤

版权声明:转载请注明来源 未了@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝