漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-067589

漏洞标题:聚美百度统计js被人篡改加入cps代码

相关厂商:聚美优品

漏洞作者: 路人甲

提交时间:2014-07-10 11:04

修复时间:2014-08-24 11:06

公开时间:2014-08-24 11:06

漏洞类型:成功的入侵事件

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-07-10: 细节已通知厂商并且等待厂商处理中

2014-07-10: 厂商已经确认,细节仅向厂商公开

2014-07-20: 细节向核心白帽子及相关领域专家公开

2014-07-30: 细节向普通白帽子公开

2014-08-09: 细节向实习白帽子公开

2014-08-24: 细节向公众公开

简要描述:

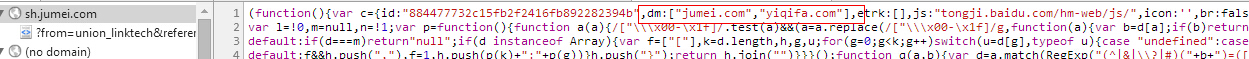

聚美百度统计js被人篡改,加入cps代码

一开始以为百度的问题,后来看了我们自己的,百度是清白的

明显聚美自己被人改的,这样每天损失不少钱把,佣金都结算了?

这个联盟本身作弊无限多啊,可惜太大了不敢惊动

详细说明:

一开始打开jumei.com,但是在看球,网速慢

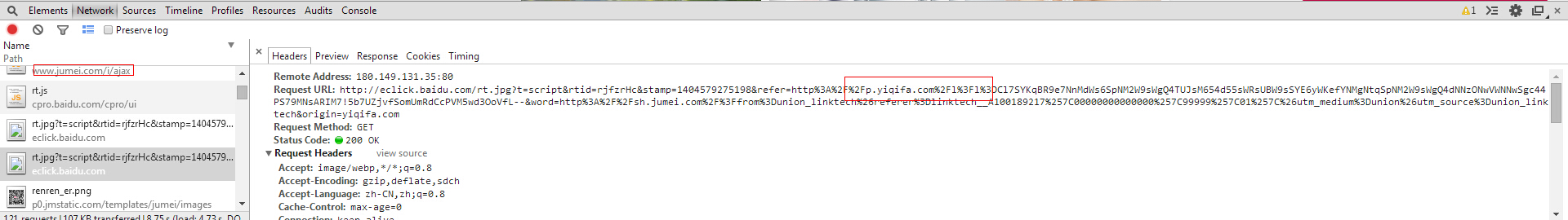

看到跳到了yiqifa.com后转到sh.jumei.com

这个时候想,是不是我被劫持了,但是看看其他电商还是好的

后面开始分析,查看yiqifa的相关信息,在js处看到了referer里含有这个信息

跳转的链接为,含有了cps的结算代码了把

漏洞证明:

修复方案:

查下吧,谁改的,怎么改的

不管是入侵还是自己人所为,线上环境肯定有记录的

历史版本看下把

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:3

确认时间:2014-07-10 11:10

厂商回复:

非常感谢,我们正在紧急排查问题

最新状态:

2014-07-10:百度统计代码是故意设置的跨域监控,且不会导致用户浏览器跳转,也不是入侵或内部开发行为产生的错误。属误报