漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-065824

漏洞标题:今日头条多个储存xss

相关厂商:字节跳动

漏洞作者: mango

提交时间:2014-06-22 14:05

修复时间:2014-08-06 14:08

公开时间:2014-08-06 14:08

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-22: 细节已通知厂商并且等待厂商处理中

2014-06-24: 厂商已经确认,细节仅向厂商公开

2014-07-04: 细节向核心白帽子及相关领域专家公开

2014-07-14: 细节向普通白帽子公开

2014-07-24: 细节向实习白帽子公开

2014-08-06: 细节向公众公开

简要描述:

最不喜欢动不动就问厂商要礼物的~ 靠! 他实在不给你就使劲提交漏洞!!最好在节假日提交很高危的漏洞!!!~

详细说明:

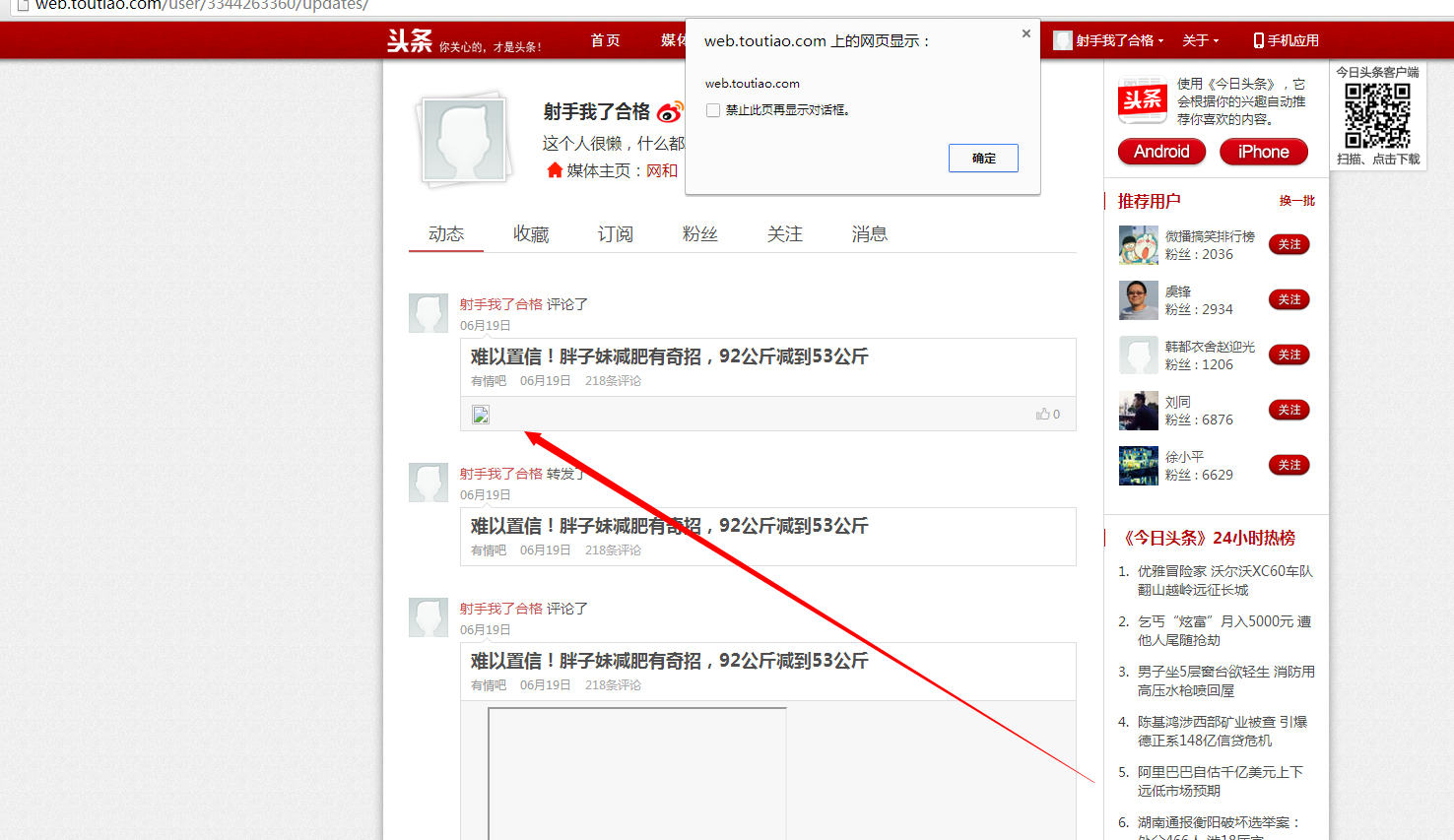

漏洞一

http://web.toutiao.com/user/3344263360/ 在用户动态未做任何过滤.

我们可以随便评论一篇内容 评论内容为xss

然后查看用户动态就会被xss

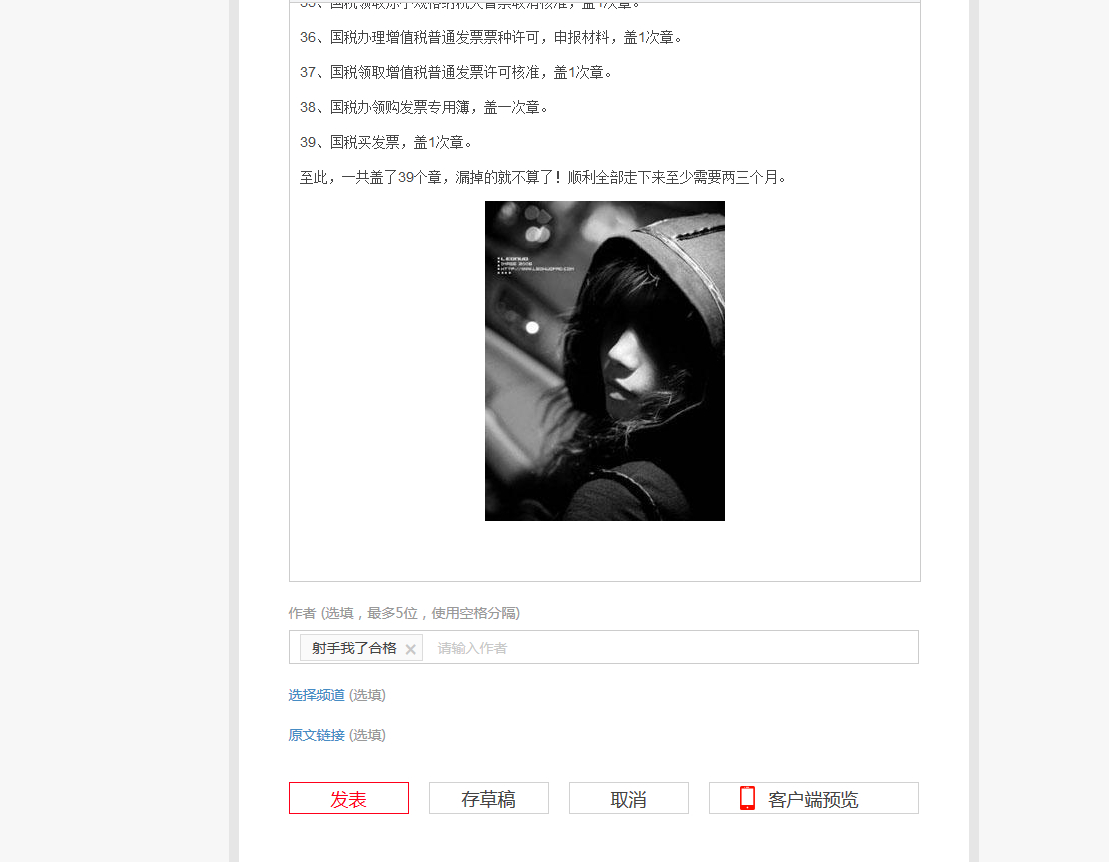

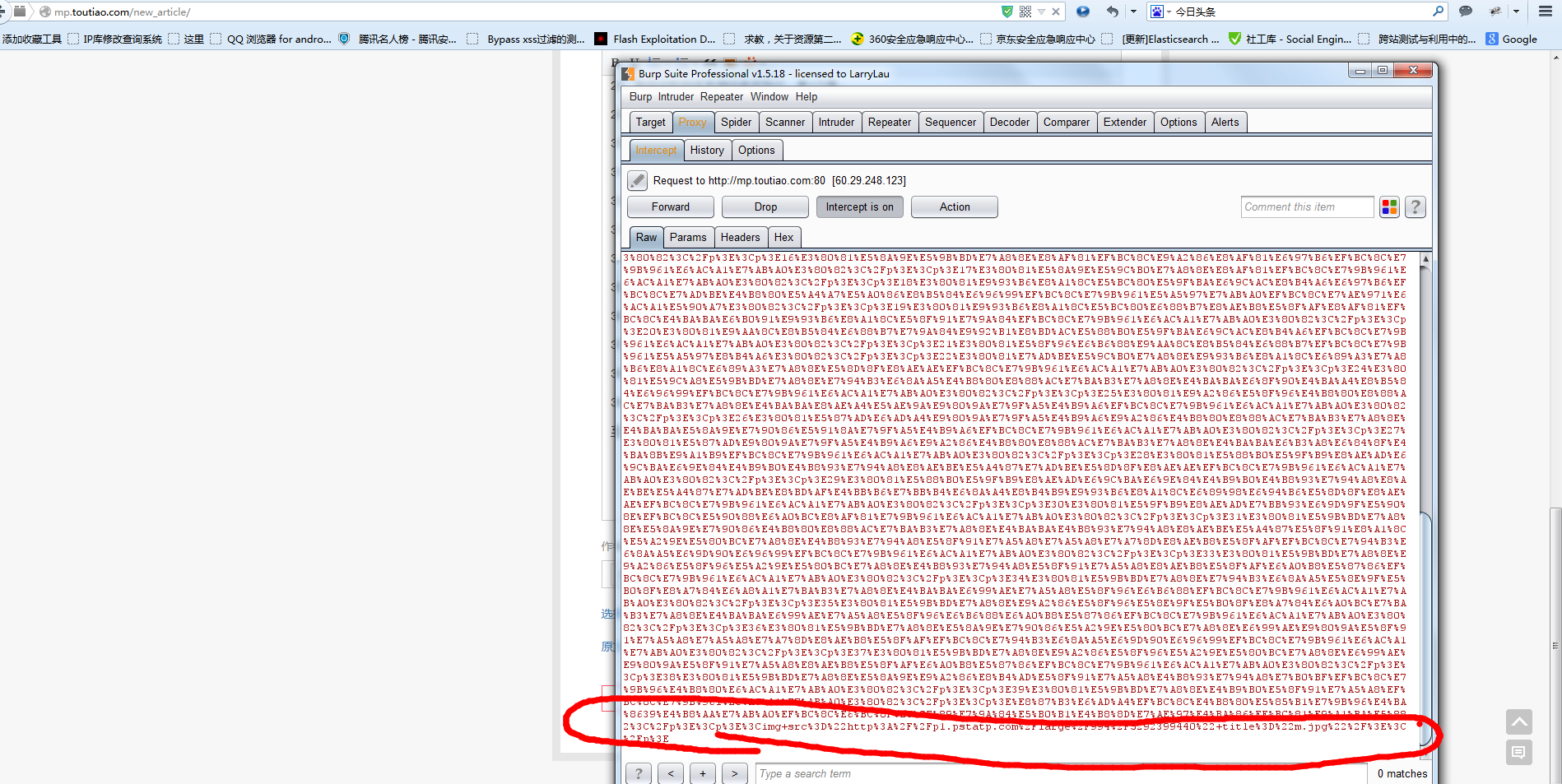

漏洞地址二

http://mp.toutiao.com/ 媒体平台

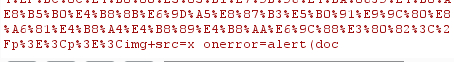

发表文章 然后插入图片 抓包

把上面的img后面的替换成src=x onerror=alert(document.domain)>

因为要审核 所以不出意外是可以盲打管理员的

漏洞三

盲打后台 出现在首页的反馈处

cookie登不上~ 有token

漏洞证明:

如上

修复方案:

版权声明:转载请注明来源 mango@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-06-24 14:08

厂商回复:

已对 UGC/PGC 业务代码整体修复。

最新状态:

暂无

![@(@B7Z%@C@ML{[QOC@B90]B.jpg](http://wimg.zone.ci/upload/201406/22132034e7414da5f60dc61ce6866e0143b22c9c.jpg)

![(XA5{SX][9_0WPMLTA90TVD.jpg](http://wimg.zone.ci/upload/201406/2213264929d3174374d4d344798ecf2faee6fa18.jpg)

![`IM`YSV5]IGM9)$H2C@YQRO.jpg](http://wimg.zone.ci/upload/201406/22133011418ea5edcd7a7bd9020fe0f18d8addda.jpg)