漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-065009

漏洞标题:UC某站一个账户泄漏引发的蝴蝶效应

相关厂商:UC Mobile

漏洞作者: 我是小号

提交时间:2014-06-15 12:25

修复时间:2014-07-30 12:26

公开时间:2014-07-30 12:26

漏洞类型:账户体系控制不严

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-15: 细节已通知厂商并且等待厂商处理中

2014-06-15: 厂商已经确认,细节仅向厂商公开

2014-06-25: 细节向核心白帽子及相关领域专家公开

2014-07-05: 细节向普通白帽子公开

2014-07-15: 细节向实习白帽子公开

2014-07-30: 细节向公众公开

简要描述:

一个看似不起眼的账户泄漏会引发什么?

详细说明:

声明:

*本次测试过程均已经在本报告中呈现,在测试过程中本人严格遵守国家的相关法律,没有对他人敏感数据进行下载删除或其他恶意操作。

*在本报告中对涉及的工作人员的账号等均已进行了保护。

#1.寻找目标

利用相关工具枚举论坛所有用户的账号,寻找用户组是版主、超级版主、工作人员的账号作为本次测试目标。

#2.定位目标

然后利用社工库(百度一下就有)查询关于他的信息,发现了他的账户和密码曾经泄露过,

#3.蝶翅小展

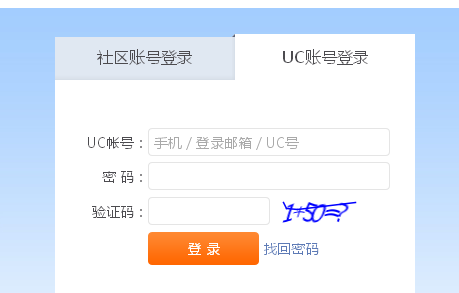

我们注意到UC论坛提供了两种登录方法,一种就是直接用UC通行证登录:

我们用上面的账户密码登录。发现登陆成功!

//这里有点小激动,但是激动的太早了,虽然这是工作人员的账号,但是没有任何权限!到这儿就想放弃准备提交乌云了,但是这样提交的话RANK可能只有5或者直接不通过,所以我只能继续向下探索

#4.灵感之光

上面我们说道利用泄漏的账户密码成功登录了UC论坛,我突然想起UC还有云服务也就是

这里里面会不会有什么东西呢?(以前记得在乌云看过一个报告,阿里一个妹子直接把关键服务器的root账户密码放在了服务器上,那UC的这位小哥会不会也把UC内部的敏感信息直接放在了自己的UC网盘里面呢?)

登录以后大失所望,网盘中除了照片还是照片,还有一些apk文件。

正准备放弃,我注意到了UC云服务还有一个“云书签”的功能,这里面肯定有好东西!

*于是发现了内部多个重要平台地址泄漏。

#5.威胁扩大

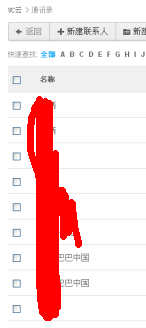

我发现还有“云通信录“这个功能,小手一抖就进去了。收集了以下UC员工的邮箱,这为下面的蝴蝶效应奠定了基础。

粗略的收集内部邮箱如下:

#6.蝴蝶效应

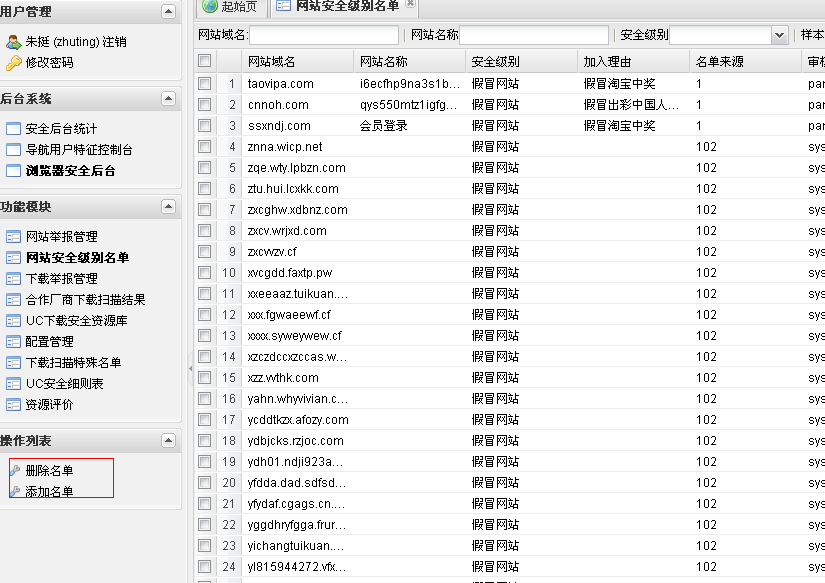

在#4中说道找到了几个UC重要运维平台的地址,很巧合的是有一个平台是对外的,且公网可以访问。

进入平台提示需要输入用户名和密码,可是毫无头绪啊?!#5中收集的内部邮箱起了作用。

Ps.还要“感谢”这个平台的设计缺陷(没有验证码+当你输错用户名的时候会提示你用户不存在)

经过一番尝试,使用

成功登陆,看看有什么吧!

通过这个平台可以将“www.baidu.com”等等加入浏览器的黑名单,用户访问,UC浏览器就拦截了,然后.......这个平台可以做的事情还有很多,向用户推送什么什么的都是可以的(截图留念退出)

漏洞证明:

#1.浏览器运维管理平台泄漏并登录

#2.员工内部邮箱泄露(Based on Coremail:mail.ucweb.com)

*Coremail登录口没有提示要输入验证码,应该也可以爆破吧。或者利用Coremail的存储型XSS盲打进入企业邮箱内部也是可以的

#3.OA平台地址泄漏

*很多都是内网,可惜我不想玩内网渗透。但是这种东西不要让人知道为好啊~

修复方案:

1.加强员工安全教育

2.重要后台不能被公网访问

版权声明:转载请注明来源 我是小号@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-06-15 15:10

厂商回复:

漏洞存在,已联系相关人员处理,谢谢!

最新状态:

暂无